引言

在实际的应用中,配置文件通常包含了一些敏感的信息,如数据库密码、API密钥等。为了保护这些敏感信息不被恶意获取,我们可以对配置文件进行加密。本文将介绍如何使用Go语言实现对配置文件的加密。

场景

在这个场景中,我们将使用Golang来实现对配置文件的加密。配置文件是在软件开发过程中经常使用的文件,其中包含了应用程序的各种设置和参数。然而,配置文件通常包含敏感信息,例如数据库密码或API密钥,需要保护起来以防止未经授权的访问。

为了确保配置文件的安全性,我们可以使用Golang的加密功能来对其进行保护。首先,我们需要选择一个适合的加密算法,例如AES(高级加密标准)。然后,我们可以使用Golang提供的加密库,如crypto/aes和crypto/cipher,来实现对配置文件的加密和解密。

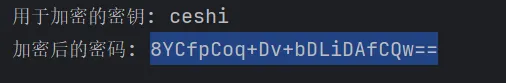

在使用加密算法之前,我们需要生成一个密钥,该密钥将用于加密和解密配置文件。为了增加安全性,可以从外部源(如环境变量或密钥管理系统)获取密钥,并在程序运行时将其加载到内存中。

一旦生成了密钥,我们就可以使用加密算法将配置文件的内容进行加密。可以选择将整个配置文件加密,也可以选择只加密其中的敏感部分。加密后,将加密后的内容写入到文件中,取代原始的配置文件。

在应用程序运行时,当需要读取配置文件时,我们可以使用相同的密钥和加密算法对文件进行解密。解密后,我们可以将配置文件的内容加载到内存中,并在应用程序中使用。

通过对配置文件的加密,我们可以有效地保护敏感信息,防止未经授权的访问。这在开发安全性要求较高的应用程序时特别有用,可以增加系统的安全性和保护用户隐私。

对称加密算法

对称加密算法使用相同的密钥进行加密和解密操作。在Go语言中,我们可以使用AES(高级加密标准)算法来实现对配置文件的加密。

生成密钥

首先,我们需要生成一个密钥(key)来进行加密和解密操作。密钥可以是一个随机生成的字节数组,长度根据加密算法而定。

key := []byte("密钥") // 替换为你自己的密钥

加密配置文件数据

在代码中,我们将配置文件的敏感数据读取到内存中,并使用密钥对其进行加密。下面是一个示例代码:

func encrypt(key []byte, plaintext []byte) []byte { // 创建一个AES加密块 block, err := aes.NewCipher(key) if err != nil { log.Fatal(err) } // 创建一个加密器 ciphertext := make([]byte, aes.BlockSize+len(plaintext)) iv := ciphertext[:aes.BlockSize] if _, err := io.ReadFull(rand.Reader, iv); err != nil { log.Fatal(err) } // 使用加密器加密数据 stream := cipher.NewCFBEncrypter(block, iv) stream.XORKeyStream(ciphertext[aes.BlockSize:], plaintext) return ciphertext } // 读取配置文件 configData, err := ioutil.ReadFile("config.txt") if err != nil { log.Fatal(err) } // 加密配置文件数据 encryptedData := encrypt(key, configData) // 写入配置文件 err = ioutil.WriteFile("config.txt", encryptedData, 0644) if err != nil { log.Fatal(err) }

在上述代码中,我们首先使用aes.NewCipher函数创建一个AES加密块。然后,使用io.ReadFull函数生成一个随机的初始化向量(IV),并将其与加密数据一起存储在ciphertext字节数组中。接下来,我们使用cipher.NewCFBEncrypter函数创建一个加密器,并使用XORKeyStream方法对数据进行加密。最后,我们将加密后的数据写入配置文件。

解密配置文件数据

在代码中,我们可以使用相同的密钥对配置文件中的密文进行解密,以获取敏感数据。下面是一个示例代码:

func decrypt(key []byte, ciphertext []byte) []byte { // 创建一个AES加密块 block, err := aes.NewCipher(key) if err != nil { log.Fatal(err) } // 解析初始化向量 iv := ciphertext[:aes.BlockSize] ciphertext = ciphertext[aes.BlockSize:] // 创建一个解密器 stream := cipher.NewCFBDecrypter(block, iv) stream.XORKeyStream(ciphertext, ciphertext) return ciphertext } // 读取加密后的配置文件数据 encryptedData, err := ioutil.ReadFile("config.txt") if err != nil { log.Fatal(err) } // 解密配置文件数据 decryptedData := decrypt(key, encryptedData) // 使用解密后的数据进行操作 // ...

在上述代码中,我们首先使用aes.NewCipher函数创建一个AES加密块。然后,将初始化向量和密文从配置文件中分离出来。接下来,我们使用cipher.NewCFBDecrypter函数创建一个解密器,并使用XORKeyStream方法对数据进行解密。最后,我们获取到解密后的敏感数据,可以在代码中进行进一步的操作。

非对称加密算法

非对称加密算法使用一对密钥,包括公钥和私钥。公钥用于加密数据,私钥用于解密数据。在Go语言中,我们可以使用RSA算法来实现非对称加密。

生成密钥对

首先,我们需要生成一对非对称密钥,包括公钥和私钥。下面是一个示例代码:

func generateKeyPair() (*rsa.PrivateKey, *rsa.PublicKey) { // 生成RSA私钥 privateKey, err := rsa.GenerateKey(rand.Reader, 2048) if err != nil { log.Fatal(err) } // 获取RSA公钥 publicKey := &privateKey.PublicKey return privateKey, publicKey } // 生成密钥对 privateKey, publicKey := generateKeyPair()

在上述代码中,我们使用rsa.GenerateKey函数生成一个RSA私钥。然后,我们可以通过私钥的PublicKey字段获取到RSA公钥。

加密配置文件数据

在代码中,我们将公钥嵌入到代码中,并使用公钥对配置文件中的敏感数据进行加密。下面是一个示例代码:

func encryptWithPublicKey(publicKey *rsa.PublicKey, plaintext []byte) ([]byte, error) { // 使用公钥加密数据 ciphertext, err := rsa.EncryptPKCS1v15(rand.Reader, publicKey, plaintext) if err != nil { return nil, err } return ciphertext, nil } // 读取配置文件 configData, err := ioutil.ReadFile("config.txt") if err != nil { log.Fatal(err) } // 加密配置文件数据 encryptedData, err := encryptWithPublicKey(publicKey, configData) if err != nil { log.Fatal(err) } // 写入配置文件 err = ioutil.WriteFile("config.txt", encryptedData, 0644) if err != nil { log.Fatal(err) }

在上述代码中,我们使用rsa.EncryptPKCS1v15函数使用公钥对数据进行加密。加密后的数据存储在ciphertext字节数组中,并可以写入配置文件。

解密配置文件数据

在代码中,我们可以使用私钥对配置文件中的密文进行解密,以获取敏感数据。下面是一个示例代码:

func decryptWithPrivateKey(privateKey *rsa.PrivateKey, ciphertext []byte) ([]byte, error) { // 使用私钥解密数据 plaintext, err := rsa.DecryptPKCS1v15(rand.Reader, privateKey, ciphertext) if err != nil { return nil, err } return plaintext, nil } // 读取加密后的配置文件数据 encryptedData, err := ioutil.ReadFile("config.txt") if err != nil { log.Fatal(err) } // 解密配置文件数据 decryptedData, err := decryptWithPrivateKey(privateKey, encryptedData) if err != nil { log.Fatal(err) } // 使用解密后的数据进行操作 // ...

在上述代码中,我们使用rsa.DecryptPKCS1v15函数使用私钥对数据进行解密。解密后的敏感数据存储在plaintext字节数组中,并可以在代码中进行进一步的操作。

总结

通过对配置文件进行加密,我们可以保护其中的敏感信息不被恶意获取。在本文中,我们介绍了两种常见的加密方式:对称加密算法和非对称加密算法。使用对称加密算法,我们可以使用相同的密钥进行加密和解密操作;使用非对称加密算法,我们可以使用一对密钥,包括公钥和私钥,进行加密和解密操作。根据实际需求和安全要求,选择适合的加密方式对配置文件进行保护。

总之,通过使用Go语言提供的加密算法库,我们可以轻松地实现对配置文件的加密,保护其中的敏感信息。希望本文能够帮助你了解如何在Go语言中实现对配置文件的加密。