nacos 2.2.3被公司安全工程师扫出来漏洞了,貌似是可以不登录直接进后台,这个有发现吗?

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

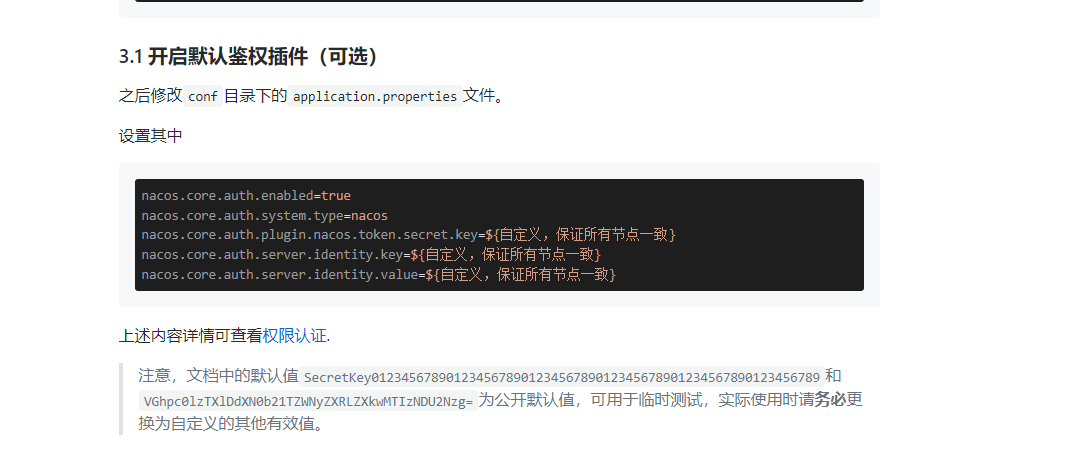

为了防止这种情况发生,我建议你采取如下措施:

auth.enabled=true

使用 SSL/TLS 加密通信:您应该考虑在服务器上安装 SSL/TLS 证书,并在 Nginx 或 Apache 等代理服务器上强制 HTTPS 连接,以加密所有通信。

只允许内部网络访问 Nacos 服务器:使用防火墙或其他网络安全措施限制外部 IP 地址访问 Nacos 服务器,以免受到攻击者入侵。

确实,Nacos 2.2.3版本存在一个认证绕过漏洞。这个漏洞是由于在默认配置下,未对 token.secret.key 进行修改,导致远程攻击者可以绕过密钥认证进入后台。然而,根据Nacos官方github项目的更新记录,已经在2.2.0.1版本对应修复了这个问题,移除了默认鉴权插件中依赖的 nacos.core.auth.plugin.nacos.token.secret.key 默认值。同时,社区在处理控制台登陆页面和鉴权功能的关联问题,预计在完成后,未开启鉴权的集群将不再强制需要 token.secret.key。所以您只需升级至最新的修复版本即可解决这个问题。

这是没开鉴权吧

https://nacos.io/zh-cn/docs/v2/guide/admin/cluster-mode-quick-start.html

可以参考这里。此回答整理自钉群“Nacos社区群4”

阿里云拥有国内全面的云原生产品技术以及大规模的云原生应用实践,通过全面容器化、核心技术互联网化、应用 Serverless 化三大范式,助力制造业企业高效上云,实现系统稳定、应用敏捷智能。拥抱云原生,让创新无处不在。