近日,全球网络安全领域的领导者赛门铁克公司宣布推出一款全新的高级信息保护工具 Symantec Information Centric Security(ICS)解决方案,为企业提供对关键业务数据可视性和管理控制能力,无论数据存储在本地、云中或其他外部设备。Symantec Information Centric Security解决方案能够自动加密和跟踪企业数据,即便被移动至非企业管控环境。

确保企业关键数据和信息的可视性并非易事,IT人员很难追踪企业数据的每一个字节和其存储的位置。企业关键数据,例如知识产权(IP)或者个人可识别信息(PII)等数据经常通过电子邮件、USB设备、本地设备、Box或其他云存储平台等各种渠道被共享和存储。事实上,赛门铁克近期开展的一项调查发现,大约三分之一的首席信息安全官(CISO)认为数据丢失是今年企业面临的最大内部威胁之一。

数据丢失还会导致企业面临违反地区数据监管条例和法规等巨大风险,例如即将生效的欧盟《全球数据隐私条例》 (GDPR) 和PCI安全标准委员会的规定。根据GDPR条例,如果企业无法满足合规要求,则会面临高达2,100万美元或4%年收益的罚款,以金额较高为准。由此可见,由于数据丢失会使企业不仅面临高额的罚款,还将导致企业失去市场竞争力、损害品牌形象,甚至造成更严重的潜在影响。

解决之道:集成式安全

Symantec Information Centric Security解决方案采用全新的数据安全保护措施,将可视性、数据保护和身份验证相结合,无论存储何处,都能够为企业敏感数据提供随时随地的保护,即使存储在云应用程序和员工自带移动设备(BYOD)等非企业管控环境中。

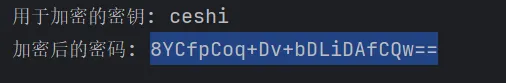

作为第一款整合行业领先的数据防泄漏(DLP)、CloudSOC CASB、基于云PGP 加密以及身份验证等功能的解决方案,Symantec Information Centric Security能够确保企业用户跟踪和管理数据的整个生命周期。通过该解决方案,用户可以随时随地对数据进行自动加密、跟踪和撤销。

Symantec Information Centric Security解决方案的主要优势包括:

自动发现各种通信渠道上或由创建用户手动分类的敏感数据;

通过数据防泄漏(DLP)功能,自动识别和加密敏感数据,降低数据意外丢失的风险;

通过CASB功能,拦截数据到云,并将数据防泄漏(DLP)保护扩展至非企业管控环境;

通过赛门铁克VIP提供多因素身份验证。赛门铁克VIP集成用户身份验证凭证和解密密钥,确保只有真正的用户可以访问。

值得一提的是,Symantec Information Centric Security 解决方案向第三方开放,可支持第三方集成。赛门铁克计划发布互联网草案和API扩展,以供第三方开发人员和以数据为核心的供应商使用。

借助全新的赛门铁克信息保护解决方案,企业可以通过强大的策略引擎精确地捕获、跟踪和保护业务关键数据,并且利用动态智能保护来降低人为错误,从而进一步应对不断变化的威胁环境和网络安全风险。

本文转自d1net(转载)