功能强大的IT网络是保障完美业务的基础,并且为了业务能有效持续运营,企业必须监控所有IT基础架构组件的运行状况和可用性,确保其24×7全天候运行。

正常运行时间是指网络组件可以访问并能够有效运行的持续时间。通常使用ICMP或TCP与设备通信并识别空闲或不活动的设备。

为什么需要监控正常的运行时间?

在过去的五年中,对于各种规模的企业来说,停机成本都在大幅增加。在一年中,即使网络设备的可用性达到99%,也意味着将累积三天半的停机时间。由此可见监控网络可用性的重要性。

任何大型网络都包含各种设备和接口。同时监控所有这些组件的可用性和运行状况是一项艰巨的任务。在全球范围内跨多个远程站点监控设备时,此问题会更加复杂。

监控网络正常运行时间遇到的挑战

早期手动监控设备的正常运行时间是一项简单的任务,因为整个网络是由一小组资深技术人员管理运维,他们的唯一工作是解释并响应控制面板上的输出灯(基于硬件的功能监控)。但是随着日新月异的网络变化,监控网络基础的正常运行时间正面临新的挑战。

挑战一:管理复杂的网络

随着企业的扩展,其IT网络规模也将不断增长。当将大量属于不同类别,由不同供应商制造的设备添加到您的IT基础结构中时,正常运行时间的管理复杂性就急剧上升。

挑战二:处理大量告警

基于阈值的告警是识别处于故障设备的最快方法。但是,诸如父设备故障或服务器无响应之类的事件,将生成多个告警,使您陷入看似无止尽的告警消息中。这还将阻碍您发现问题并快速恢复正常业务状态。

因此,需要有针对此类情况的解决方案,提供深入主动的监控报表;并设置适当数量的阈值告警,可通过提前发现潜在的设备故障来帮助您控制网络基础架构,从而使您有时间有时间从容部署,团队可以立即对问题进行响应处理。

挑战三:识别和排除网络问题

遇到设备停机时间时,在问题影响终端用户之前快速找出根本原因并对网络进行故障排除。找出问题将使您可以通知受设备影响的团队,以便他们可以快速关联数据以识别和解决问题,而不必浪费宝贵的时间分析根本原因。

挑战四:增强网络可见性

您可以完美洞察网络中正在运行的各种应用程序。网络功能的可见性将帮助您迅速找出问题并解决,不影响终端用户。

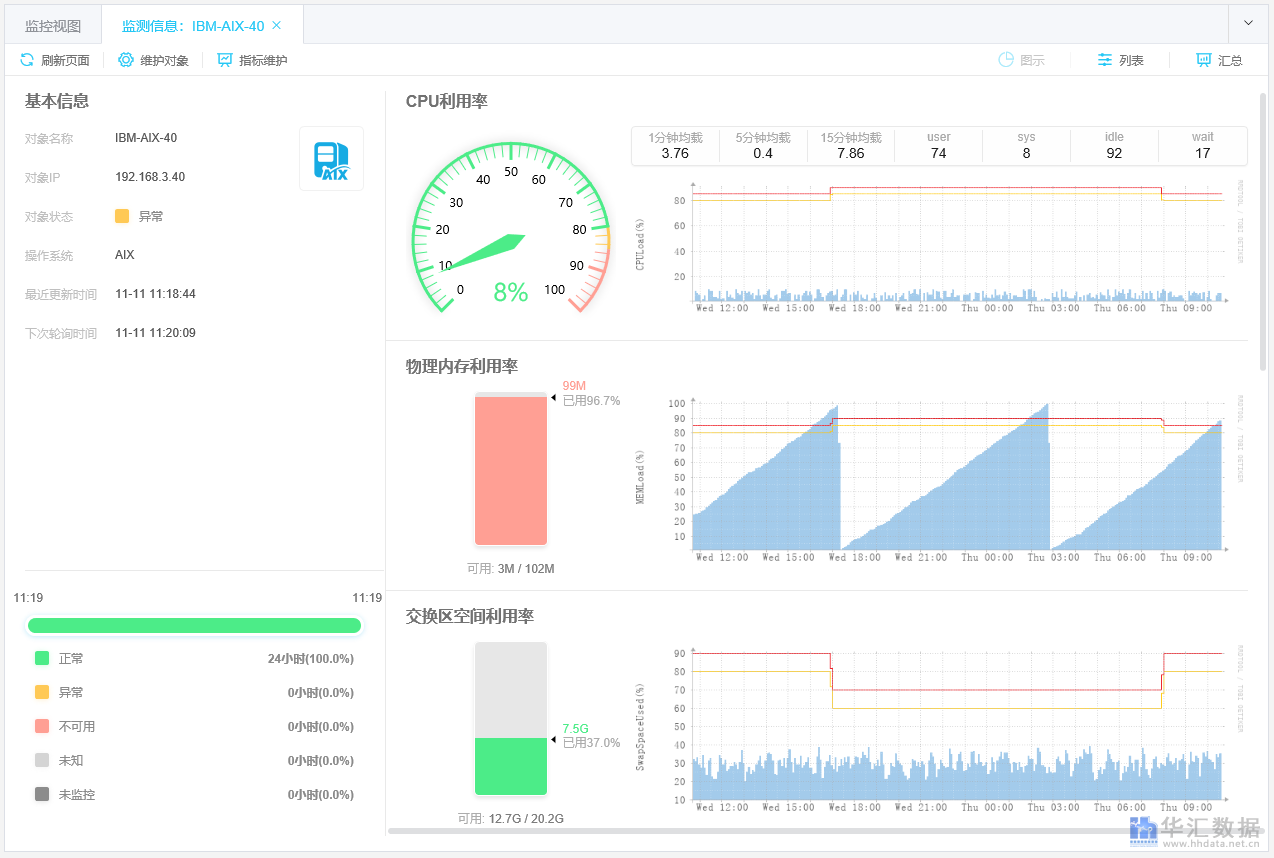

华汇数据Dcom平台中的正常运行时间监控

中间件监测指标列表,观察各指标可用性状态的最新整体情况,可查看详细时间数据分析,对异常数据进行及时故障排除。

实时交互式的数据可视化可通过数值图显、标志图示等小窗件提供对设备可用性和性能的深入了解。这样您就可以快速发现网络问题并在问题失控之前采取措施。

通过主动监控网络的内部运行状况并采取定期的预防性维护措施,将设备故障率降至最低。

通过“日志分析”和“报表”密切关注您的网络安全问题,并防止它们破坏业务连续性。