近年来对wep无线密码破解并对其网络进行共享使用的蹭网行为日益普遍,大多数国内蹭网用户在破解无线密码时使用的工具全部基于Aircrack- ng的破解组件的各种前端程序,近期爆出的Aircrack-ng远程溢出漏洞可能会给予这些人一沉重打击,该漏洞可导致范围内的所有正在使用 airodump-ng抓包的计算机设备程序崩溃,无法完成正常的抓包步骤,如果有很多正义人士每天运行此漏洞利用脚本的话,想必会让其附近广大蹭网者很 烦恼。

而且通过该漏洞进一步分析,今后可能还会造成远程代码执行问题,即蹭网用户如果在windows环境运行airodump-ng抓包时会造成代 码执行,导 致系统被种植木马、远控等恶意程序。

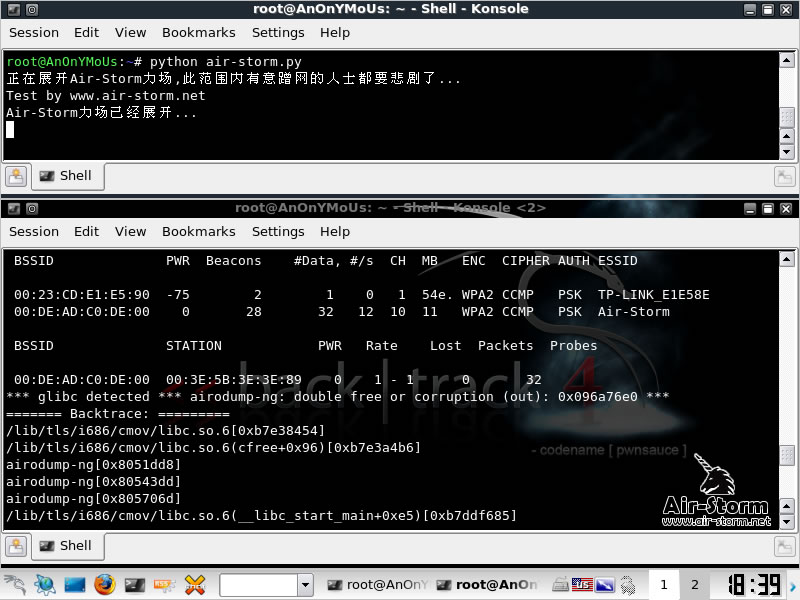

运行构造畸形数据包的利用脚本,产生一个虚假AP热点,连续发送该数据包,抓包程序一但侦测到该热 点,便会出错溢出

瞧 瞧,溢出了吧....效果很明显,立竿见影只要airodump捕捉到这个热点,就会被溢出,使它无法正常抓包

让台openwrt或 ddwrt那种开放性较高的路由一直跑这个脚本的话,就可以当做一台超小型的无线抓包干扰器了,比如让我们的小Fon来完成这个光荣的工作

该漏洞目前通杀Aircrack-ng所有版本,所以版本再老也会被攻击,如下 图N810上早期编译的1.0版本的airodump-ng,也被溢出了..

作者:AnOnYMoUs@Air-Storm

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

上面的 Nokia 用的是什么系统啊?难道是 MeeGo ?

######应该是MeeGo,不过现在 MeeGo杯具了。

######估计会有更新程序出来,可以继续蹭的。

######用这个抓包是不是还需要特定的网卡啊?

######求漏洞利用工具

然给他们再蹭我的网,哼哼!!!!!!!

######家里路由只开放白名单的路过!