Wireshark早期版本不支持抓取本地回环数据

在进行通信开发的过程中,我们往往会把本机既作为客户端又作为服务器端来调试代码,使得本机自己和自己通信。但是wireshark早期的版本是无法抓取到本机数据包的。Windows系统没有提供本地回环网络的接口,用wireshark早期版本监控网络的话只能看到经过网卡的流量,看不到访问localhost的流量,因为wireshark早期版本在windows系统上默认使用的是WinPcap来抓包的。而现在新版本已经用Npcap替换掉WinPcap,Npcap是基于WinPcap 4.1.3开发的,api兼容WinPcap。

回环数据(Loopback):就是指没有经过网卡的数据。

截止2020年3月9日,两者版本分别是winPcap_4.1.3、npcap-0.9988.

替代WinPcap的新型Windows网络数据包截获软件——NPcap

NPcap项目是最初2013年由Nmap网络扫描器项目(创始人Gordon Lyon)和北京大学罗杨博士发起,由Google公司的Summer of Code计划赞助的一个开源项目,遵循MIT协议(与WinPcap一致)。Npcap基于WinPcap 4.1.3源码基础上开发,支持32位和64位架构,在Windows Vista以上版本的系统中,采用NDIS 6技术的Npcap能够比原有的WinPcap数据包(NDIS 5)获得更好的抓包性能,并且稳定性更好。

Npcap还独具以下特点:

1. 支持NDIS 6技术;

2. 支持“只允许管理员Administrator”访问Npcap;

3. 支持与WinPcap兼容或并存两种模式;

4. 支持Windows平台的回环(Loopback)数据包采集;

5. 支持Windows平台的回环(Loopback)数据包发送;

Wireshark-win64-3.2.2安装与使用

如果已安装WinPcap的请卸载,最好Wireshark旧版本一起卸载掉,重新安装新版本Wireshark-win64-3.2.2。

Wireshark安装过程中,会安装Npcap。

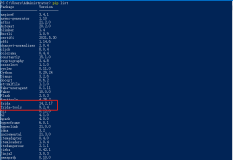

安装好了以后,打开Wireshark,选择Adapter for Loopback traffic capture,就可以捕捉本地回环数据

它不仅可以抓URL是localhost的,也可以是127.0.0.1。当然,抓本机IP也是完全可以的。

Wireshark临时的配置文件

存放在C:\Users\<用户名>\AppData\Roaming\Wireshark

例如recent_common文件就记录了用户自定义的过滤器表达式。

---

https://www.wireshark.org/download.html

https://nmap.org/npcap/vs-winpcap.html