2021 年 9月 15 日,Inclavare Containers 通过云原生计算基金会(CNCF)TOC 投票正式成为 CNCF 官方沙箱项目。Inclavare Containers 是一个最初由阿里云操作系统安全团队和云原生容器平台团队共同研发,并联合 Intel 共同打造的业界首个面向机密计算场景的开源容器运行时项目。同时,Inclavare Containers 也已成为龙蜥社区云原生机密计算 SIG 的项目之一。

Inclavare Containers 项目地址:

https://github.com/alibaba/inclavare-containers

首个机密计算开源容器运行时- Inclavare Containers

云原生环境下,机密计算技术基于硬件可执行环境,为用户在使用(计算)过程中的敏感数据提供了机密性和完整性的保护,但是同时也面临着开发、使用和部署门槛高、敏感应用容器化操作复杂、Kubernetes 不提供原生支持、以及缺乏统一的跨云部署方案等一系列问题;而 Inclavare Containers 正是为解决这些问题而生的。

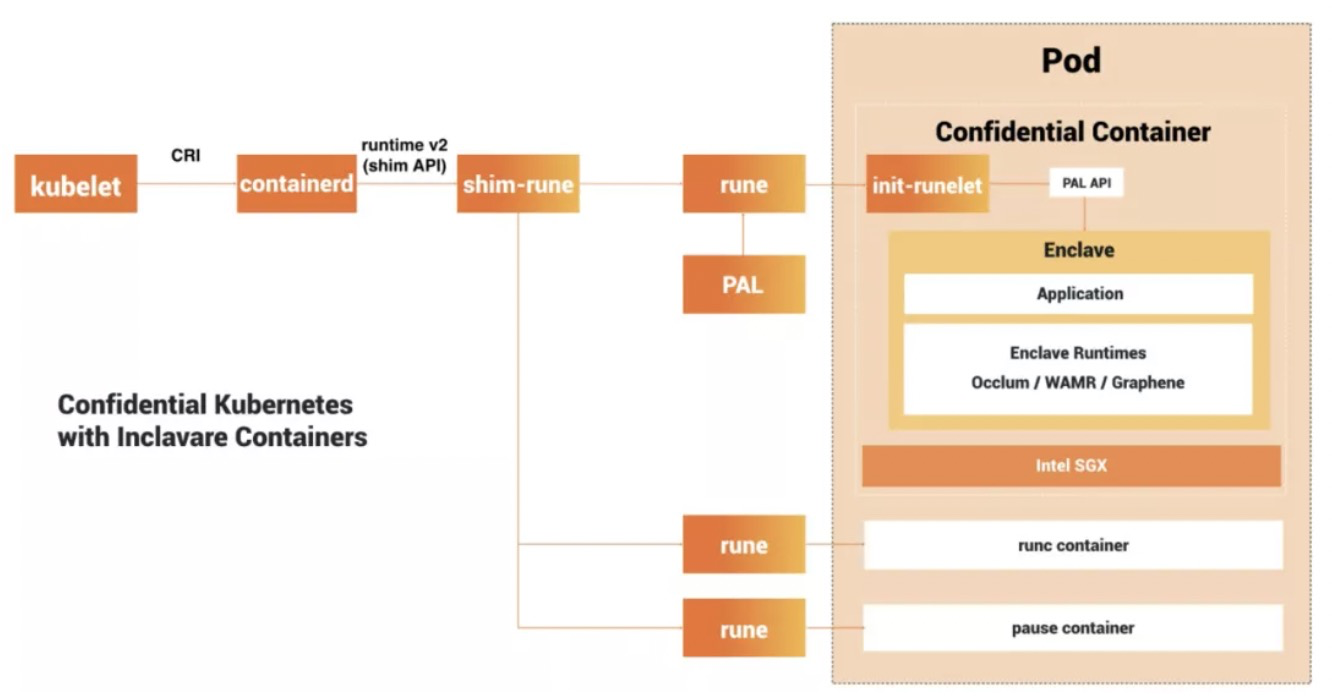

Inclavare Containers 系统架构图

Inclavare Containers 能够与 Kubernetes 和 Docker 进行集成,是业界首个面向机密计算场景的开源容器运行时,其目标是为业界和开源社区提供面向云原生场景的机密容器技术、机密集群技术和通用的远程证明安全架构,并力争成为该领域的事实标准。该项目于 2020 年 5 月开源,短短一年多时间内发展迅速,吸引了众多领域专家和工程师的关注与贡献。

五大特色功能,为用户数据保驾护航

Inclavare Containers 采用了新颖的方法在基于硬件的可信执行环境中启动受保护的容器,以防止不受用户信任的实体访问用户的敏感数据。其核心功能和特点包括:

- 移除对云服务提供商的信任,实现零信任模型:Inclavare Containers 的安全威胁模型假设用户无需信任云服务提供商,即用户工作负载的安全性不再依赖云服务提供商控制的特权组件。

- 提供通用的远程证明安全架构:通过构建通用且跨平台的远程证明安全架构,能够向用户证明其敏感的工作负载是运行在真实可信的基于硬件的可信执行环境中,且硬件的可信执行环境可以基于不同的机密计算技术。

- 定义了通用的 Enclave Runtime API 规范:通过标准的 API 规范来对接各种形态的 Enclave Runtime,在简化特定的 Enclave Runtime 对接云原生生态的同时,也为用户提供了更多的技术选择。目前,Occlum、Graphene 和 WAMR 均为 Inclavare Containers 提供了 Enclave 运行时的支持。

- OCI兼容:Inclavare Containers 项目设计并实现了符合 OCI 运行时规范的新型 OCI 运行时 rune,以便与现有的云原生生态系统保持一致,实现了机密容器形态。用户的敏感应用以机密容器的形式部署和运行,并保持与使用普通容器相同的使用体感。

- 与 Kubernetes 生态无缝整合:Inclavare Containers 可以部署在任何公共云 Kubernetes 平台中,实现了统一的机密容器部署方式。

加速云原生基础设施拥抱机密计算

Inclavare Containers 开源项目致力于通过结合学术界的原创研究和工业界的落地实践能力,加速云原生基础设施拥抱机密计算,通过中立化的社区构建云原生机密计算安全技术架构。除了已经与 Intel 建立了合作关系外,计划在之后与其他芯片厂商陆续建立类似的合作关系;此外,我们已经开始与高校和学术界建立新的合作关系,以挖掘出 Inclavare Containers 在机密计算领域的更多潜能。

作为业界首个面向机密计算场景的开源容器运行时,Inclavare Containers 将向安全、更易用、智能可扩展的架构方向演进。在不断深化实施零信任模型原则的同时,不断提升开发者和用户的使用体验,并最终完全消除与运行普通容器在使用体感上的差异。未来,Inclavare Containers 将继续与社区并肩、与生态同行,致力于推进云原生技术在机密计算系统领域的生态建设和普及,与全球开发者一起拓展云原生的边界。

目前,Inclavare Containers 成为龙蜥社区云原生机密计算 SIG 的项目之一:致力于通过开源社区合作共建的方式,向业界提供开源和标准化的机密计算技术以及安全架构,推动云原生场景下的机密计算技术的发展。