顺利走通的流程:

SecretFlow的安装(pypi):https://www.secretflow.org.cn/zh-CN/docs/secretflow/v1.4.0b0/getting_started/installation

基于Kuscia部署(中心化组网模式):https://www.secretflow.org.cn/zh-CN/docs/kuscia/v0.6.0b0/getting_started/quickstart_cn

SecretNote的docker-compse安装:https://github.com/secretflow/secretnote

一个简单的PSI流程:https://github.com/secretflow/secretnote/blob/main/docs/guide/data/psi.ipynb

对于文档的一些建议

部署:https://www.secretflow.org.cn/zh-CN/docs/secretflow/v1.4.0b0/getting_started/deployment 部分文档写的不情绪,优化建议如下:

1、描述清楚Ray、K3S、Kuscia和SecretFlow的关系;

我理解如下:

K3S是资源管理,是最底层的组件;

Ray:运营在K3S之上,主要解决AI计算的分布式问题;

SecretFlow:一个Python包,用以降低隐私计算的复杂性;

Kuscia:用于解决SecretFlow在Ray上运行的组网问题;

调用链:K3S->Ray>Kuscia->SecretFlow->SecretNote

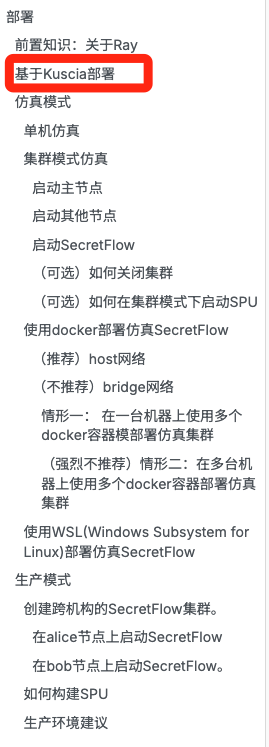

2、文档应该结构化,提供了好几种部署方式,不知道哪一步是顺序执行,哪一部分是选择分支。

【基于Kuscia的部署】不确定是【仿真模式】和【生产模式】的并列?还是前置条件?

从内容看,应该是并列关系。

建议修改为这样,结构化更清晰:

3、对于部署方式,提供了部署视图,但是缺少从0到1的过程。

比如给出ray命令,明显缺少前置步骤。