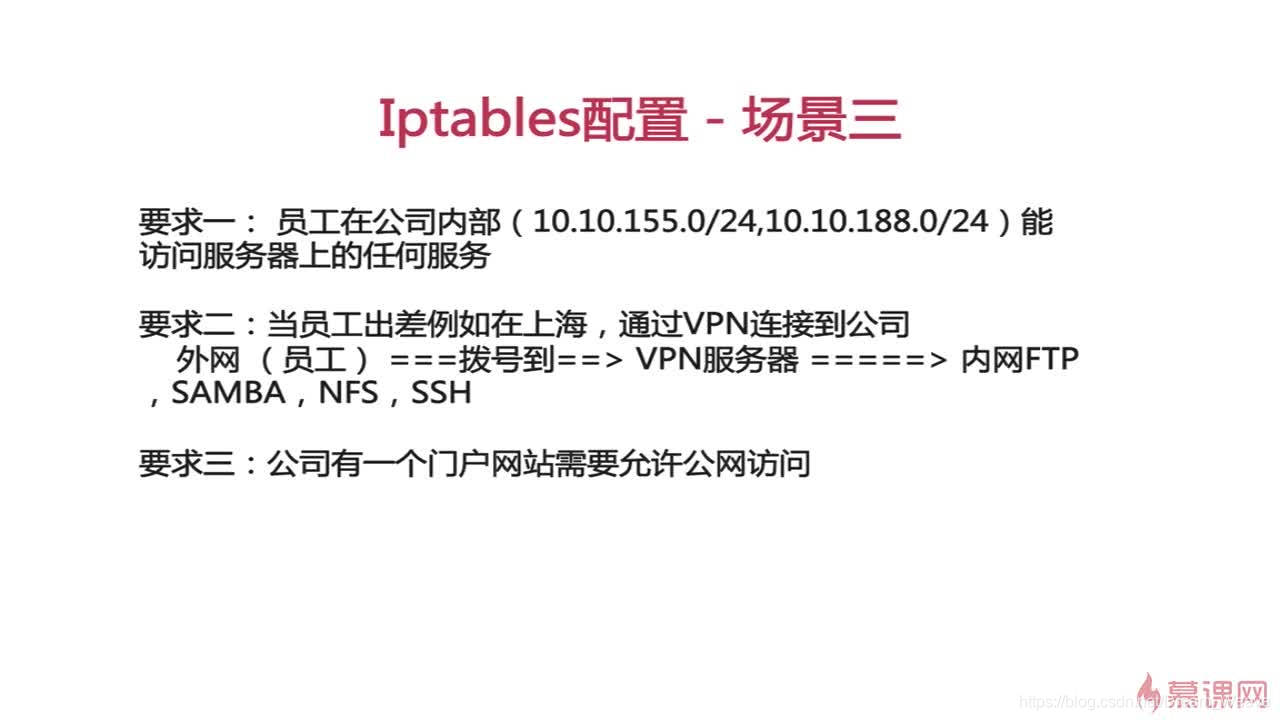

五、iptables实践场景三

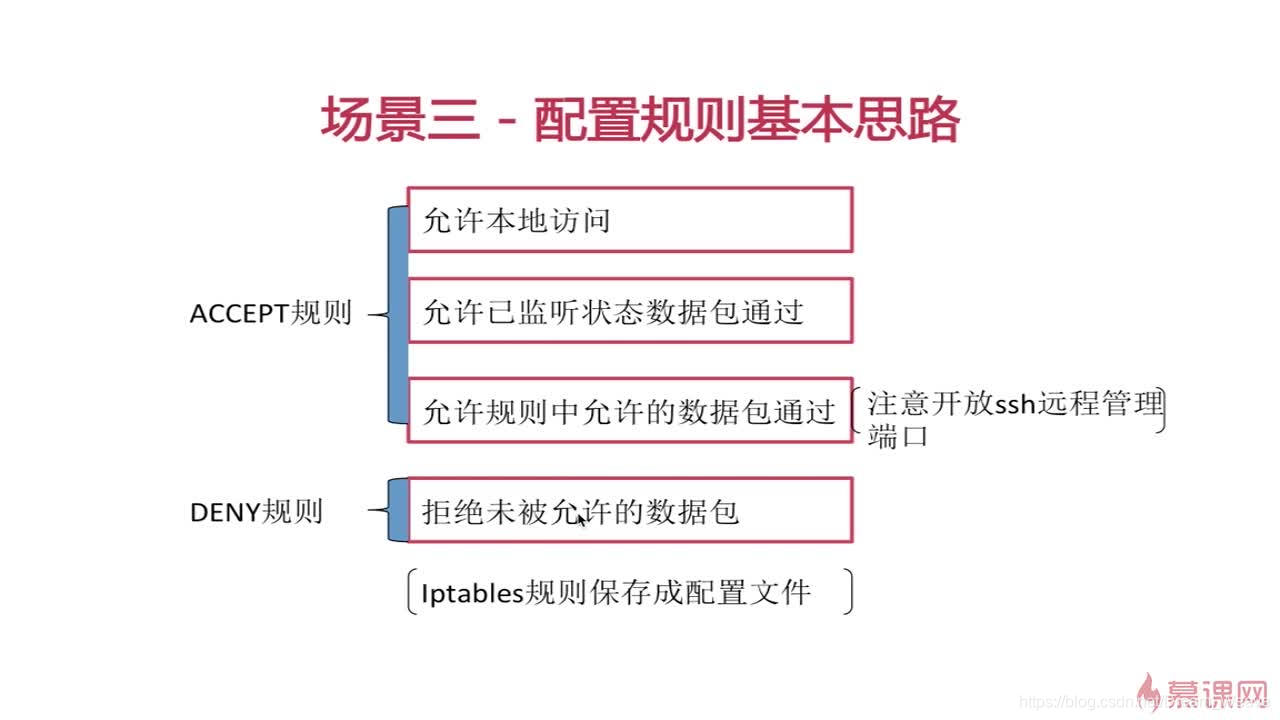

iptables -F

iptables -I INPUT -i lo -j ACCEPT

iptables -I INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

iptables -A INPUT -s 10.10.188.0/24 -j ACCEPT(允许该IP访问所有)

iptables -A INPUT -s 10.10.140.0/24 -j ACCEPT(自己使用ssh连接电脑的网段)(允许该IP访问所有)

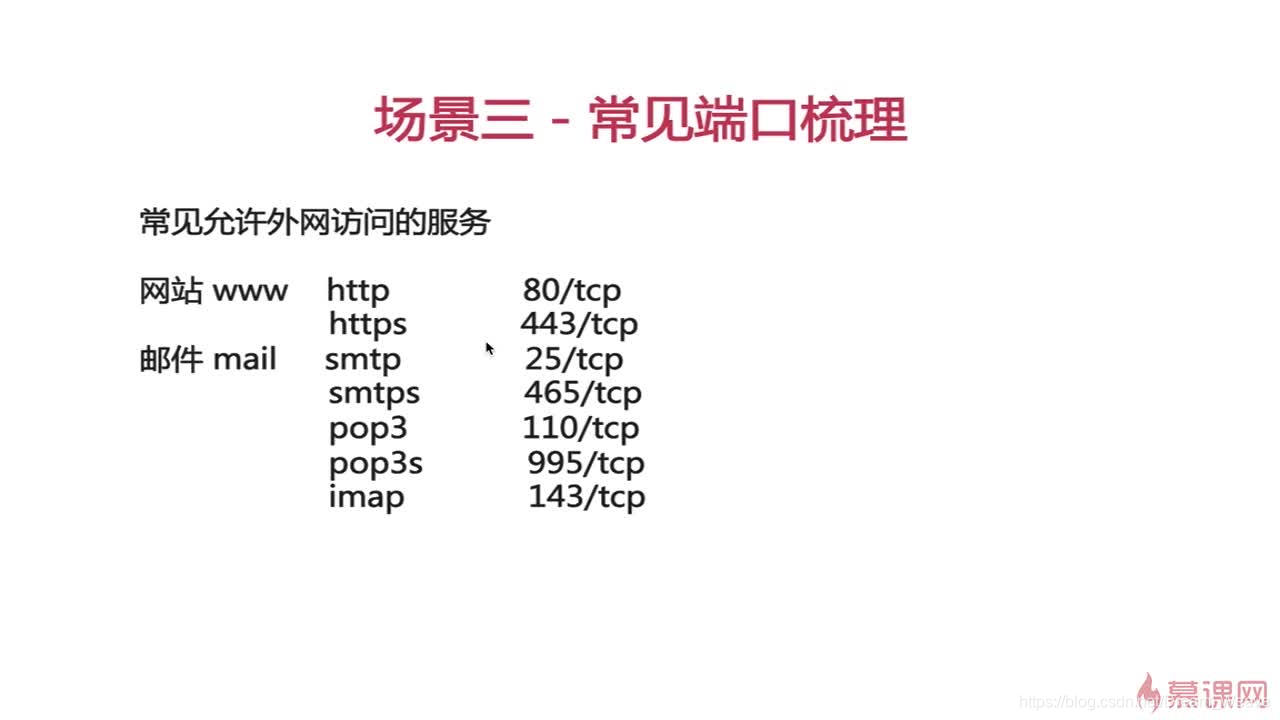

iptabels -A INPUT -p tcp --dport 80 -j ACCEPT(允许所有主机访问80端口)

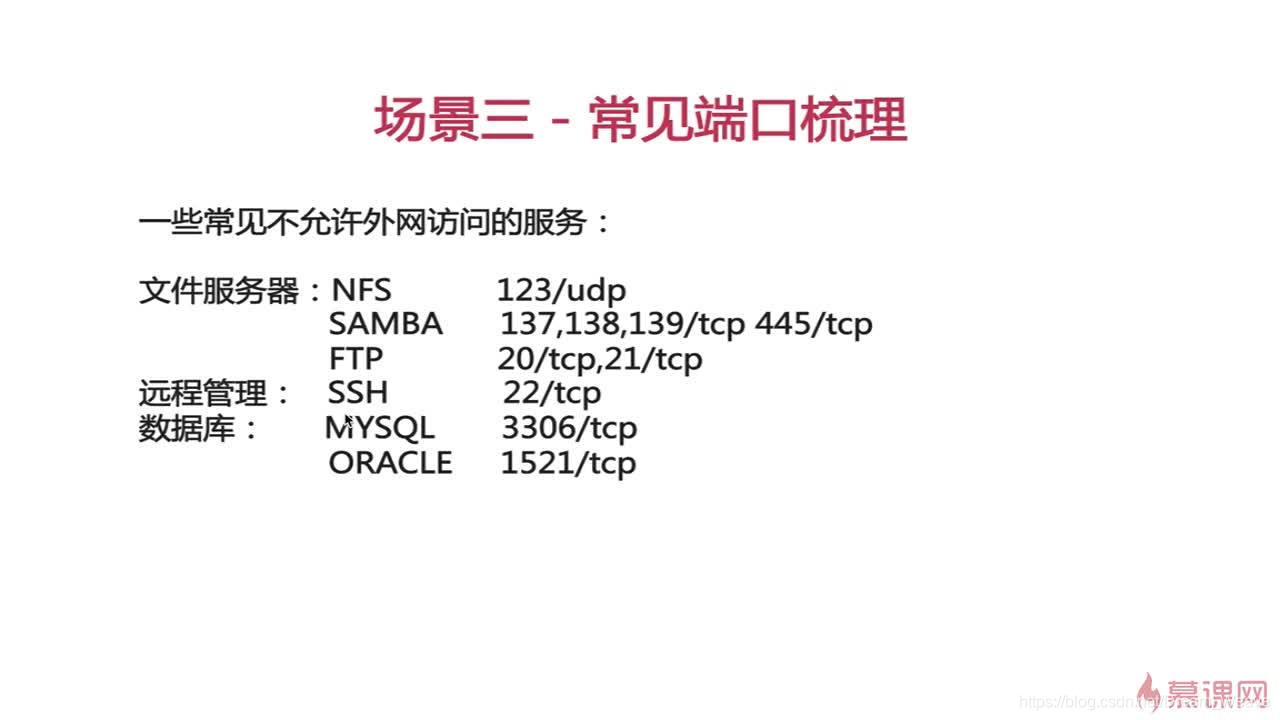

iptabels -A INPUT -p tcp --dport 1723 -j ACCEPT(允许VPN访问)

iptabels -I INPUT -p icmp -j ACCEPT

接下来拒绝掉所有的未设置的规则

iptables -A INPUT -j REJECT

永久保存:

第一种方法:

/etc/init.d/iptables save

vim /etc/sysconfig/iptables

chkconfig iptables save

第二种方法:

history,复制粘贴,保存成一个shell文件

vim /etc/rc.local 中加入以下代码:wq即可

/bin/sh /opt/iptable_ssh.sh

六、iptables中NAT模式设置

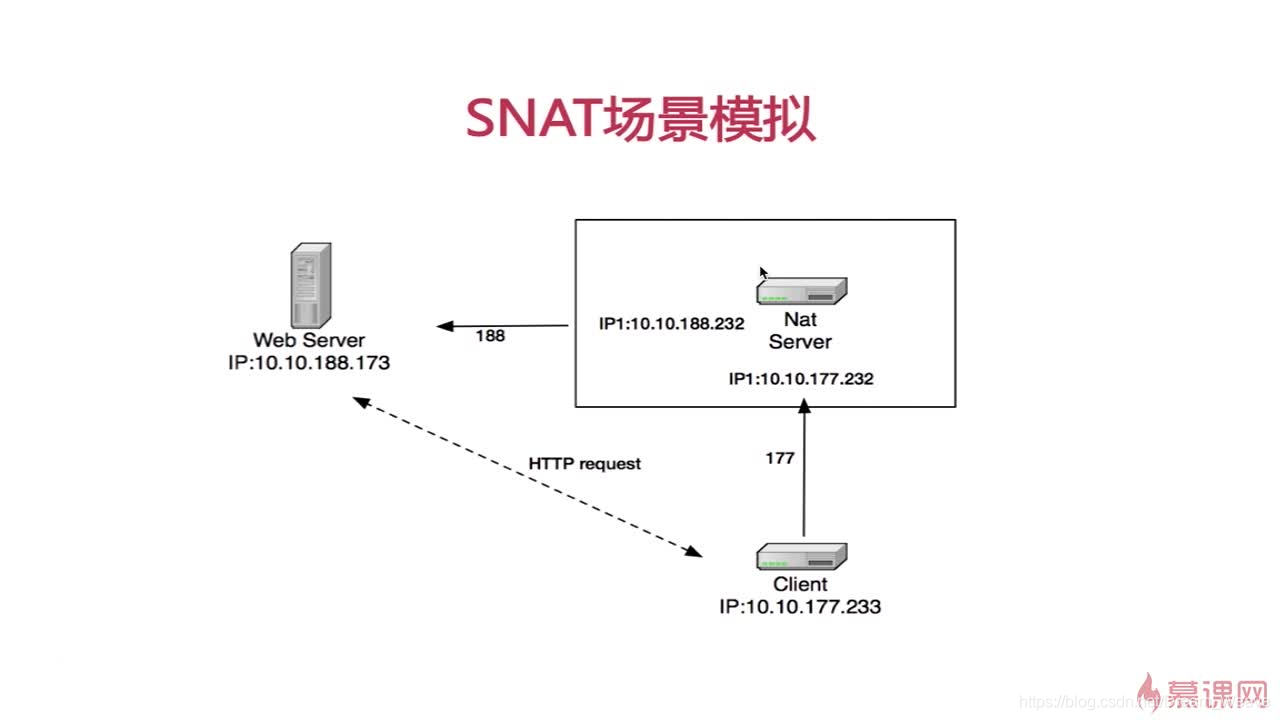

1、iptables规则中SNAT规则设置

步骤:

netstat -luntp | grep 80

ip addr #查看网关服务器上的两张网卡,在这台服务器上做NAT;

vim /etc/sysctl.conf #数据包转发需打开内核的参数;

net.ipv4.ip_forward = 0 改为1;

sysctl -p #让配置全部执行;

sysctl -a | grep ip_forward #查看是生效;

iptables -t nat -A POSTROUTING -s 10.10.177.0/24 -j SNAT --to 10.10.188.232 #制定转发规则;

iptables -t nat -L #查看nat表内容

netstat -rn #在客户端pc上查看当前路由表;

route add 0.0.0.0 gw 10.10.177.232 #在客户端pc上加入路由;

curl http://101.101.101.101/xxxxx/ #进行测试

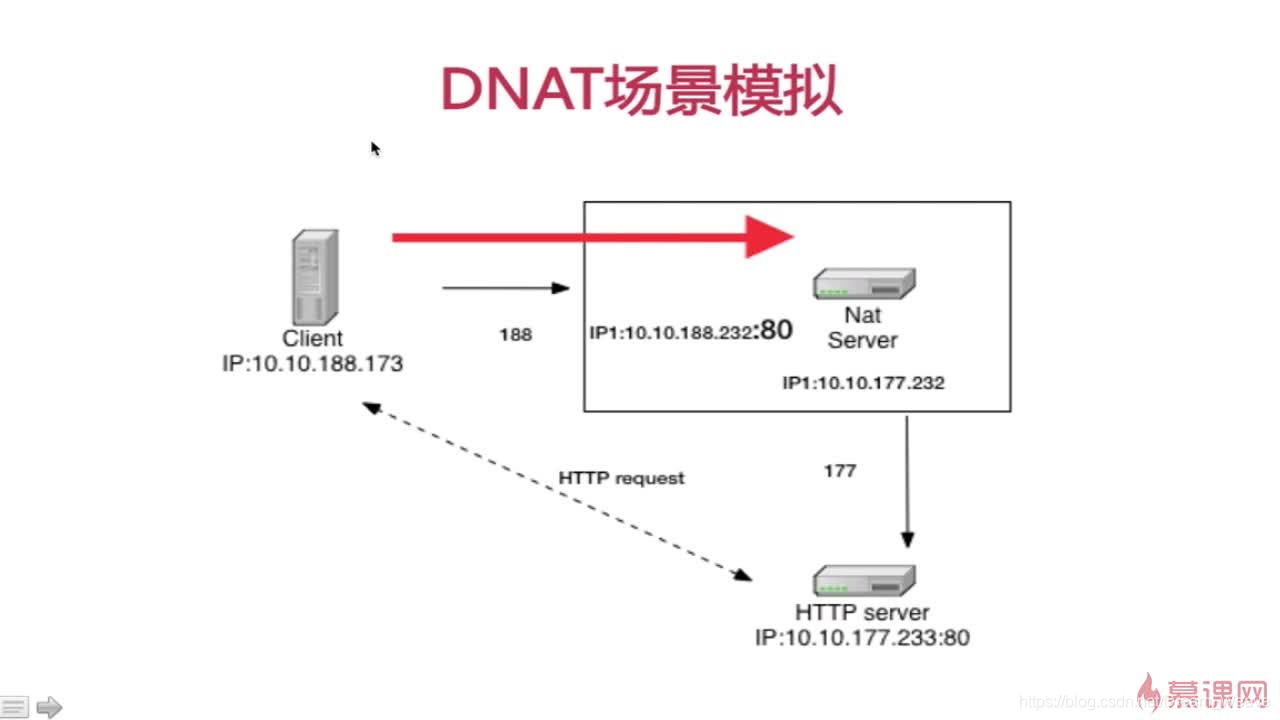

2、iptables规则中DNAT规则设置

配置:

iptable -t nat -F 规则清零

iptable -t nat -nL 查看规则

转发端口(10.10.188.232:80 <==> 10.10.177.233:80):iptables -t nat -A INPUT PREROUTING -d 10.10.188.232 -p tcp --dport 80 -j DNAT --to 10.10.177.233:80

转发端口(local_allip:80 <==> 10.10.177.233:8081):iptables -t nat -A INPUT PREROUTING -p tcp --dport -j DNAT --to 10.10.177.233:8081

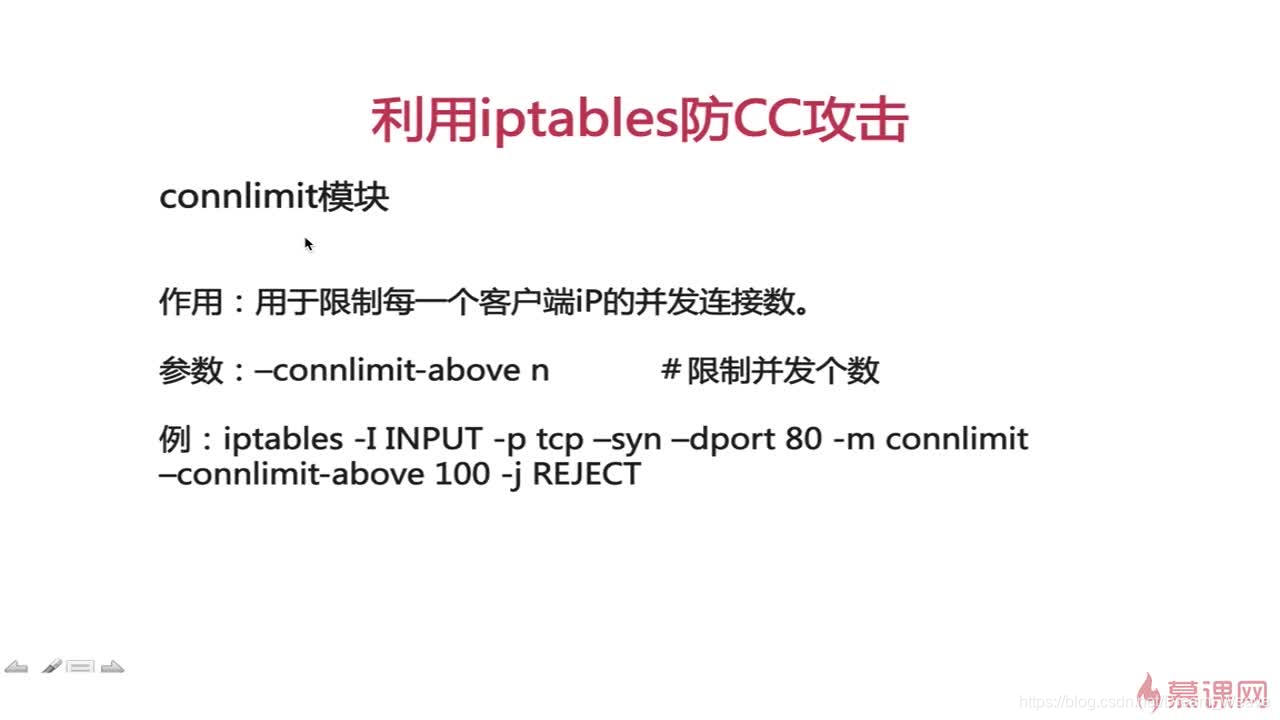

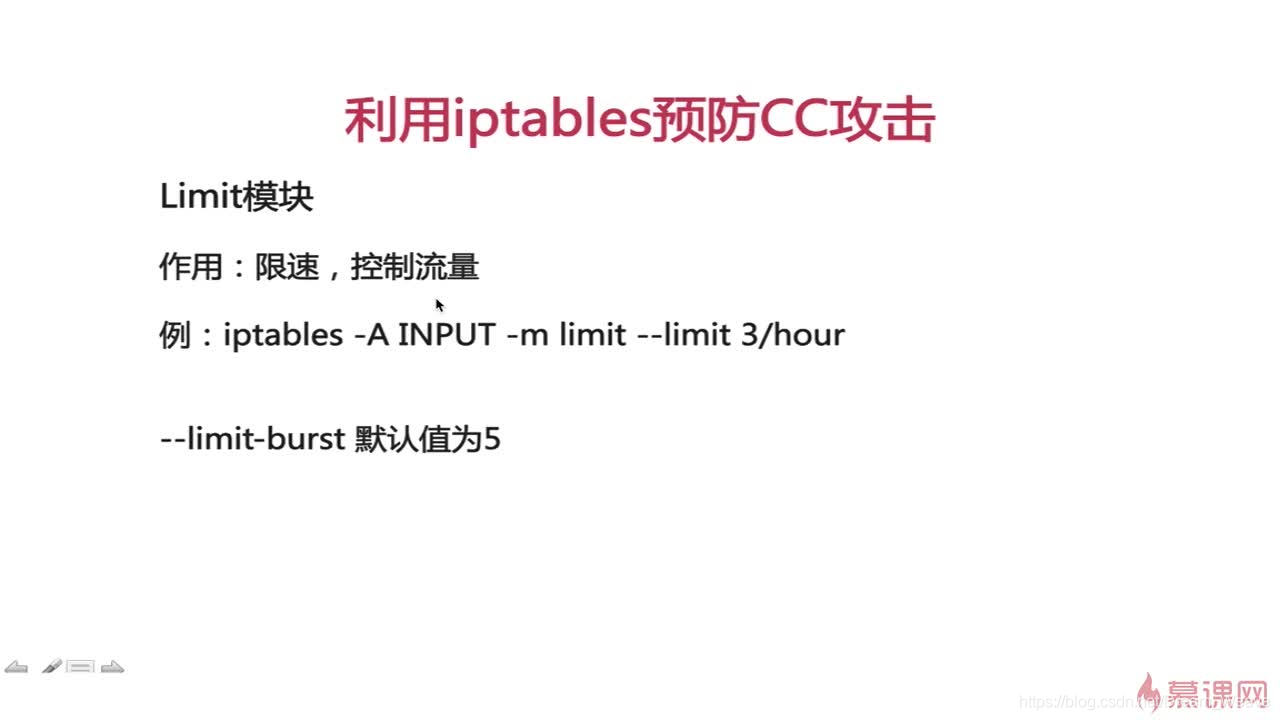

七、iptables防攻击及企业场景应用

1、iptables防止CC攻击

</div>