一、我们为什么需要JWT?

首先,当前后端分离时我们会因为同源策略而无法设置cookie和sessionid。当然了我们有很多方式去解决这个问题,比如反向代理和jsonp等。但这仍然不如直接使用jwt来的简便。其次就是要说到jwt与传统的身份认证相比有什么优势了。 回答这个问题需要来看看基于token的认证和传统的session认证的区别

1、传统的session认证

我们知道,http协议本身是一种无状态的协议,而这就意味着如果用户向我们的应用提供了用户名和密码来进行用户认证,那么下一次请求时,用户还要再一次进行用户认证才行,因为根据http协议,我们并不能知道是哪个用户发出的请求,所以为了让我们的应用能识别是哪个用户发出的请求,我们只能在服务器存储一份用户登录的信息,这份登录信息会在响应时传递给浏览器,告诉其保存为cookie,以便下次请求时发送给我们的应用,这样我们的应用就能识别请求来自哪个用户了,这就是传统的基于session认证。

但是这种基于session的认证使应用本身很难得到扩展,随着不同客户端用户的增加,独立的服务器已无法承载更多的用户,而这时候基于session认证应用的问题就会暴露出来

2、基于token的鉴权机制

基于token的鉴权机制类似于http协议也是无状态的,它不需要在服务端去保留用户的认证信息或者会话信息。这就意味着基于token认证机制的应用不需要去考虑用户在哪一台服务器登录了,这就为应用的扩展提供了便利。

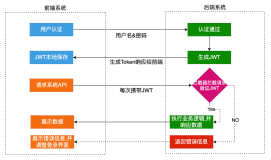

流程上是这样的:

1、用户使用用户名密码来请求服务器

2、服务器进行验证用户的信息 服务器通过验证发送给用户一个token

3、客户端存储token,并在每次请求时附送上这个token值 服务端验证token值,并返回数据

4、这个token必须要在每次请求时传递给服务端,它应该保存在请求头里,

另外,服务端要支持CORS(跨来源资源共享)策略,一般我们在服务端这么做就可以了Access-Control-Allow-Origin:*。

3、基于token的jwt有以下优点:

Cookie是不允许垮域访问的,这一点对Token机制是不存在的,前提是传输的用户认证信息通过HTTP头传输.

无状态(也称:服务端可扩展行):Token机制在服务端不需要存储session信息,因为Token 自身包含了所有登录用户的信息,只需要在客户端的cookie或本地介质存储状态信息.

更适用CDN: 可以通过内容分发网络请求你服务端的所有资料(如:javascript,HTML,图片等),而你的服务端只要提供API即可.

去耦: 不需要绑定到一个特定的身份验证方案。Token可以在任何地方生成,只要在你的API被调用的时候,你可以进行Token生成调用即可.

更适用于移动应用: 当你的客户端是一个原生平台(iOS, Android,Windows 8等)时,Cookie是不被支持的(你需要通过Cookie容器进行处理),这时采用Token认证机制就会简单得多。

CSRF:因为不再依赖于Cookie,所以你就不需要考虑对CSRF(跨站请求伪造)的防范。

性能: 一次网络往返时间(通过数据库查询session信息)总比做一次HMACSHA256计算 的Token验证和解析要费时得多.

不需要为登录页面做特殊处理: 如果你使用Protractor 做功能测试的时候,不再需要为登录页面做特殊处理.

基于标准化:你的API可以采用标准化的 JSON Web Token (JWT). 这个标准已经存在多个后端库(.NET, Ruby, Java,Python, PHP)和多家公司的支持(如:Firebase,Google, Microsoft).

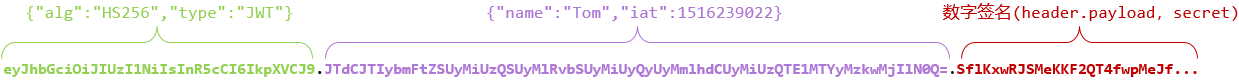

二、JWT的构成:

jwt由三部分构成:头部(header)、载荷(payload, )、签证(signature).

头部:jwt的头部承载两部分信息:

声明类型,这里是jwt

声明加密的算法 通常直接使用 HMAC SHA256

完整的头部就像下面这样的JSON:

{

'typ': 'JWT',

'alg': 'HS256'

}

三、实例

先来写个jwt工具类

public class JwtUntil {

//设置签名

private String sign;//过期时间

private int t;//载荷数据

private Map<String, String> map;

public JwtUntil(String sign, int t, Map<String, String> map) {

this.t = t;

this.sign = sign;

this.map = map;

}

public JwtUntil(String sign, int t) {

this.sign = sign;

this.t = t;

}//获取令牌

public String getToken() {//时间设置

Calendar calendar = Calendar.getInstance();

calendar.add(Calendar.MINUTE, t);

JWTCreator.Builder builder = JWT.create();

map.forEach(builder::withClaim);

//sign设置签名 expireat设置过期时间 withcalim负载数据

String token = builder.withExpiresAt(calendar.getTime()).sign(Algorithm.HMAC256(sign));

return token;

}//获取令牌参数

public Map<String, Claim> getVerify(String token) {

JWTVerifier vf = JWT.require(Algorithm.HMAC256(sign)).build();

DecodedJWT verify = vf.verify(token);

return verify.getClaims();

}//判断令牌是否过期

public boolean verifyToken(String token) {

boolean f = false;

JWTVerifier vf = JWT.require(Algorithm.HMAC256(this.sign)).build();

try {

vf.verify(token);

f = true;

} catch (Exception e) {

f = false;

}

return f;

}}

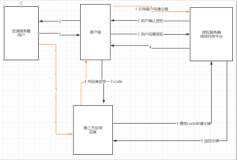

再来个拦截器判断访问时是否有合法令牌

public class TokenInterceptor implements HandlerInterceptor {

@Override

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) throws Exception {

boolean flag = false;

String token = request.getHeader("token");//获取properties里设置的参数

Properties properties = new Properties();

properties.load(Thread.currentThread().getContextClassLoader().getResourceAsStream("jwt.properties"));

String sign = properties.getProperty("jwt.sign");

int t = Integer.parseInt(properties.getProperty("jwt.t"));

System.out.println(sign);

System.out.println(t);

JwtUntil ju = new JwtUntil(sign, t);//判断令牌是否存在及是否合法

if (token == null || "".equals(token)) {

System.out.println("token==null");

flag = false;

} else if (ju.verifyToken(token)) {

System.out.println("index");

} else {

System.out.println("login");

flag = false;

}

if (!flag) {

response.sendRedirect("/login.html");

}

System.out.println(flag);

return flag;

}}