数据加密与保护是信息安全领域中的核心组成部分,其目的是确保数据的机密性、完整性和可用性。这里有一些关键概念和技术,可以帮助您理解如何对数据进行加密和保护:

数据加密

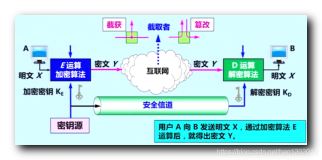

对称加密:

- 使用相同的密钥进行加密和解密。

- 例子包括AES(高级加密标准)、DES(数据加密标准)等。

非对称加密:

- 使用一对密钥,一个公钥用于加密,一个私钥用于解密。

- 常见算法有RSA、ECC(椭圆曲线密码学)等。

哈希函数:

- 不可逆的数学函数,将任意长度的数据转换为固定长度的散列值。

- 常用的哈希算法有SHA-256、SHA-3等。

数据保护措施

访问控制:

- 确保只有授权用户可以访问特定资源。

- 包括用户名/密码验证、多因素认证(MFA)等。

安全策略和程序:

- 定义组织内数据处理的标准操作程序。

- 如备份策略、灾难恢复计划等。

物理安全:

- 防止未经授权的物理访问。

- 比如使用安全柜存放重要数据存储设备。

网络安全性:

- 保护网络不受外部威胁。

- 包括防火墙、入侵检测系统(IDS)、虚拟专用网络(VPN)等。

数据备份与恢复:

- 定期备份数据以防止数据丢失。

- 应该有多份备份,并且要定期测试恢复流程。

合规性和审计:

- 确保遵守相关法规要求。

- 定期进行安全审计和评估。

加密之外的安全技术:

- 如数字签名、证书管理等,确保数据的真实性和完整性。

实施建议

- 选择合适的加密方法:根据数据敏感度选择合适的加密算法。

- 培训员工:定期进行信息安全培训,提高员工的安全意识。

- 持续监控:实施安全监控机制,及时发现并响应安全事件。

这些技术和措施可以帮助组织有效地管理和保护其数据资产。在实际应用中,通常需要结合多种技术来构建一个全面的数据保护方案。