第 3 章 网络安全定级与备案

3.1 定级原理及流程

3.1.1 安全保护等级

根据等级保护对象在国家安全、经济建设、社会生活中的重要程度,以及一旦遭到破坏、丧失功能或者数据被篡改、泄露、丢失、损毁后,对国家安全、社会秩序、公共利益,以及公民、法人和其他组织的合法权益的侵害程度等因素,等级保护对象的安全保护等级分为以下 5 级。

第一级,等级保护对象受到破坏后,会对相关公民、法人和其他组织的合法权益造成一般损害,但不危害国家安全、社会秩序和公共利益。

第二级,等级保护对象受到破坏后,会对相关公民、法人和其他组织的合法权益产生严重损害或特别严重损害,或者对社会秩序和公共利益造成危害,但不危害国家安全。

第三级,等级保护对象受到破坏后,或者对社会秩序和公共利益造成严重危害,或者对国家安全造成危害。

第四级,等级保护对象受到破坏后,会对社会秩序和公共利益造成特别严重损害,或者对国家安全造成严重危害。

第五级,等级保护对象受到破坏后,会对国家安全造成特别严重危害。

3.1.2 定级要素

1.定级要素概述

等级保护对象的定级要素包括以下 2 个方面。

(1)受侵害的客体。

(2)对客体的侵害程度。

2.受侵害的客体

等级保护对象受到破坏时所侵害的客体包括以下 3 个方面。

(1)公民、法人和其他组织的合法权益。

(2)社会秩序、公共利益。

(3)国家安全。

3.对客体的侵害程度

对客体的侵害程度由客观方面的不同外在表现综合决定。由于对客体的侵害是通过对等级保护对象的破坏实现的,因此,对客体的侵害外在表现为对等级保护对象的破坏,通过侵害方式、侵害后果和侵害程度加以描述。等级保护对象受到破坏后对客体造成侵害的程度归结为以下 3 种。

(1)造成一般损害。

(2)造成严重损害。

(3)造成特别严重损害。

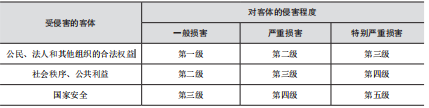

3.1.3 定级要素与安全保护等级的关系

定级要素与安全保护等级的关系如表 3-1 所示。

表 3-1 定级要素与安全保护等级的关系

3.1.4 定级流程系

等级保护对象定级工作的一般流程如图 3-1 所示。

图 3-1 等级保护对象定级工作的一般流程

安全保护等级初步确定为第二级以上的等级保护对象,其运营使用单位应当依据本标准组织进行专家评审、主管部门核准和备案审核,最终确定其安全保护等级。