在KubeVela中,这种情况怎么解决?

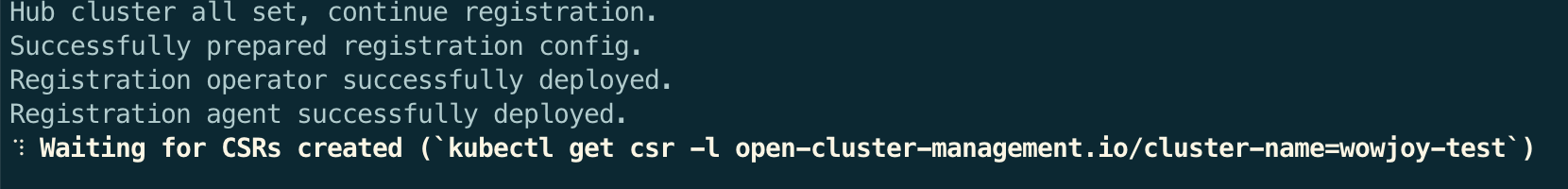

OCM卡在CSR创建,这个我看ISSUE里边是已经解决了k8s1.24+版本,但是还是不行.

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

您提到的问题涉及两个方面: 1. KubeVela中的问题:未明确具体问题,但可能与Kubernetes API版本或特性门控相关。 2. OCM(Open Cluster Management)卡在CSR(CertificateSigningRequest)创建:尽管Kubernetes 1.24版本中已解决相关问题,但实际使用中仍存在问题。

以下是针对这两个问题的详细解答。

KubeVela 是一个基于 Kubernetes 的应用交付平台,通常依赖 Kubernetes 的 API 和特性。如果 KubeVela 出现问题,可能与以下原因有关:

Kubernetes 1.24 版本移除了多个废弃的 API,例如 client.authentication.k8s.io/v1alpha1 和 node.k8s.io/v1alpha1。如果 KubeVela 使用了这些废弃 API,则需要升级到支持新 API 的 KubeVela 版本。

解决步骤: - 检查 KubeVela 的版本是否兼容 Kubernetes 1.24 或更高版本。 - 升级 KubeVela 到最新版本,确保其使用的是 Kubernetes 的稳定 API(如 v1)。 - 如果无法升级 KubeVela,可以尝试回退 Kubernetes 集群到 1.23 或更低版本(不推荐,仅作为临时解决方案)。

Kubernetes 1.24 中某些特性门控已进入 GA 或被移除。例如,IPv6DualStack 在 1.23 中进入 GA,并在 1.27 中彻底移除。如果 KubeVela 依赖这些特性,请确保其配置与当前 Kubernetes 版本一致。

解决步骤: - 检查 KubeVela 的文档,确认其对 Kubernetes 特性门控的依赖。 - 根据 Kubernetes 版本调整 KubeVela 的配置文件,确保启用必要的特性门控。

OCM(Open Cluster Management)在 Kubernetes 1.24 中确实解决了 CSR 相关问题,但如果仍然卡住,可能是由于以下原因:

Kubernetes 1.24 移除了 kube-proxy 监听 NodePort 的逻辑,可能导致健康检查失败或业务异常。如果 OCM 的 CSR 创建依赖于 NodePort,则需要检查端口冲突。

解决步骤: - 确保集群中没有 NodePort 端口与节点的 net.ipv4.ip_local_port_range 范围冲突。 - 检查 kube-proxy 的日志,确认是否存在端口监听问题。 - 如果存在冲突,调整 net.ipv4.ip_local_port_range 的范围,避免与 NodePort 冲突。

CSR 创建需要特定的 RBAC 权限。如果当前用户或角色缺少权限,可能会导致 CSR 卡住。

解决步骤: - 检查当前用户或角色是否具有以下权限: - 列举和创建 CSR 资源。 - 批准 CSR 请求。 - 如果权限不足,参考授权管理 FAQ 文档,为用户授予必要的 RBAC 权限。

OCM 的某些组件可能未完全适配 Kubernetes 1.24 的变化。例如,ack-koordinator 组件可能需要手动安装或升级。

解决步骤: - 检查 OCM 的版本是否支持 Kubernetes 1.24。 - 如果不支持,升级 OCM 到最新版本。 - 确保 ack-koordinator 组件已正确安装并运行。

如果上述方法无效,可以通过日志进一步排查问题。

解决步骤: - 查看 OCM 控制器的日志,定位 CSR 创建失败的具体原因。 - 检查 Kubernetes API Server 的日志,确认是否存在与 CSR 相关的错误。

KubeVela问题:

OCM卡在CSR创建:

ack-koordinator)已升级到最新版本。如果问题仍未解决,建议联系阿里云技术支持,提供详细的日志和配置信息以便进一步分析。

阿里云拥有国内全面的云原生产品技术以及大规模的云原生应用实践,通过全面容器化、核心技术互联网化、应用 Serverless 化三大范式,助力制造业企业高效上云,实现系统稳定、应用敏捷智能。拥抱云原生,让创新无处不在。