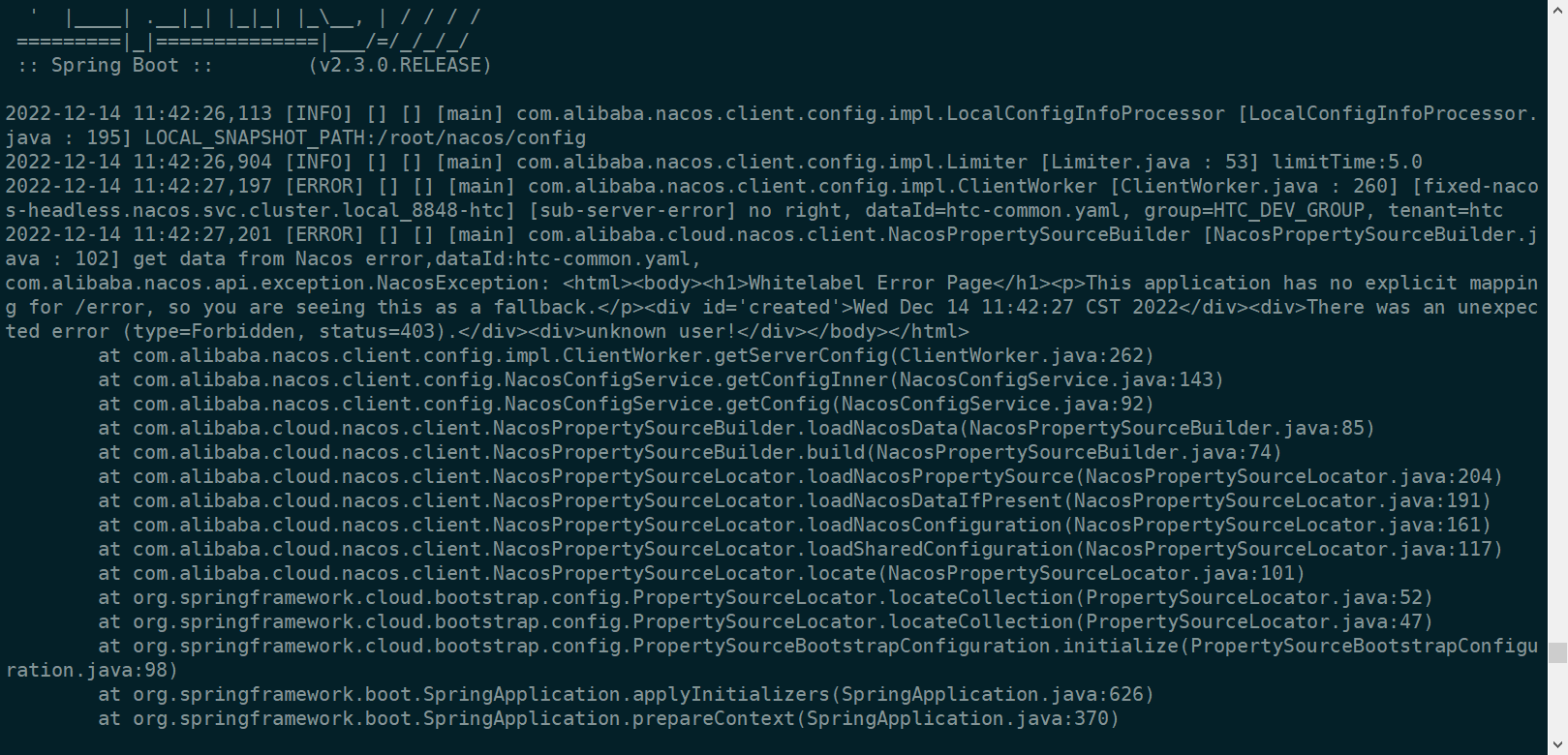

K8S集群搭建的nacos,开启了权限认证之后,我们用普通用户授权了之后,启动项目,他总是报错,也注册不到nacos,也读不到nacos是什么原因?

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

遇到Kubernetes集群中部署的Nacos实例在开启权限认证后,即使使用已授权的普通用户启动项目,仍然报错且服务无法注册到Nacos、也无法读取配置的问题,可能涉及以下几个关键排查点:

客户端配置问题:

application.properties、bootstrap.yml)是否正确设置了Nacos服务器地址、命名空间ID、AccessKey ID、AccessKey Secret等鉴权信息。错误的配置会导致连接失败。RAM用户权限设置:

AliyunMSEReadOnlyAccess或AliyunMSEFullAccess策略之一,根据实际需求选择合适的权限级别。如果需要细粒度控制,请自定义权限策略并正确绑定。鉴权参数与配置:

-Dnacos.use.endpoint.parsing.rule=false 和 -Dnacos.use.cloud.namespace.parsing=false 参数,这两个参数会阻止数据上报至EDAS监控,也可能影响到Nacos的正常鉴权流程。网络与连通性:

日志分析:

客户端版本兼容性:

ECS RAM Role或OIDC RoleARN:

综上所述,解决此问题需从客户端配置、权限策略、网络配置、日志分析及客户端版本等多个维度综合排查。务必确保所有配置项准确无误,并且遵循最佳安全实践。您可以复制页面截图提供更多信息,我可以进一步帮您分析问题原因。

阿里云拥有国内全面的云原生产品技术以及大规模的云原生应用实践,通过全面容器化、核心技术互联网化、应用 Serverless 化三大范式,助力制造业企业高效上云,实现系统稳定、应用敏捷智能。拥抱云原生,让创新无处不在。