移动终端是一个不受信任的环境。为此,SDK提供了两种鉴权模式:STS鉴权模式和自签名模式 。

STS鉴权模式

介绍

OSS可以通过阿里云STS服务,进行临时授权访问。阿里云STS (Security Token Service) 是为云计算用户提供临时访问令牌的Web服务。通过STS,您可以为第三方应用或联邦用户(用户身份由您自己管理)颁发一个自定义时效和权限的访问凭证,App端称为FederationToken。第三方应用或联邦用户可以使用该访问凭证直接调用阿里云产品API,或者使用阿里云产品提供的SDK来访问云产品API。

使用STS的好处:

您无需透露您的长期密钥(AccessKey)给第三方应用,只需生成一个访问令牌并将令牌交给第三方应用即可。这个令牌的访问权限及有效期限都可以由您自定义。

您无需关心权限撤销问题,访问令牌过期后就自动失效。

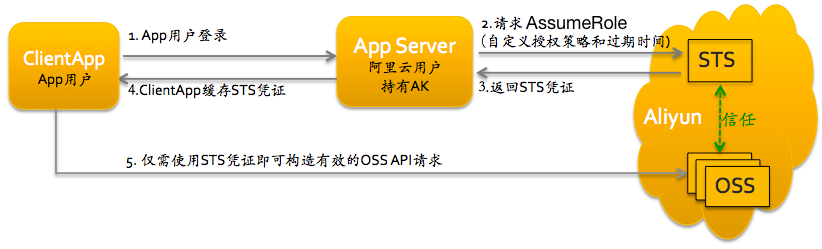

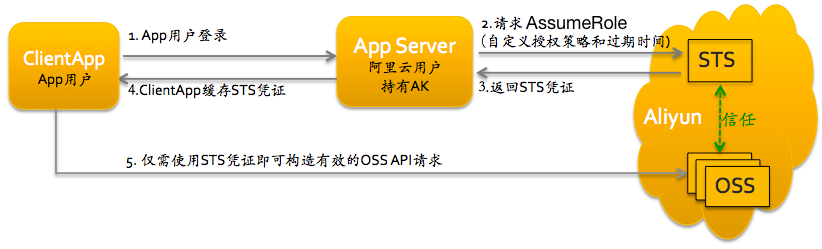

以APP应用为例,交互流程如下图:

使用STS详细步骤

App用户登录。

App用户由您自己管理。您可以自定义身份管理系统,也可以使用外部Web账号或OpenID。对于每个有效的App用户来说,AppServer是可以确切地定义出每个App用户的最小访问权限。

AppServer请求STS服务获取一个安全令牌(SecurityToken)。

在调用STS之前,AppServer需要确定App用户的最小访问权限(用Policy语法描述)以及授权的过期时间。

通过调用STS的AssumeRole(扮演角色)接口来获取安全令牌。角色管理与使用相关内容请参考RAM使用指南中的角色管理。

STS返回给AppServer一个有效的访问凭证,包括一个安全令牌(SecurityToken)、临时访问密钥(AccessKeyId, AccessKeySecret)以及过期时间。

AppServer将访问凭证返回给ClientApp。

ClientApp可以缓存这个凭证。当凭证失效时,ClientApp需要向AppServer申请新的有效访问凭证。比如,访问凭证有效期为1小时,那么ClientApp可以每30分钟向AppServer请求更新访问凭证。

ClientApp使用本地缓存的访问凭证去请求Aliyun Service API。云服务会感知STS访问凭证,并会依赖STS服务来验证访问凭证,并正确响应用户请求。

注意:使用这种模式授权需要先开通阿里云RAM服务:

单击查看

直接设置STSToken

您可以在APP或其他移动终端中,预先通过某种方式(如通过网络请求从您的业务Server上)获取一对STSToken,然后用它来初始化SDK。采取这种使用方式,您需要格外关注STSToken的过期时间,在STSToken即将过期时,需要您主动更新新的STSToken到SDK中。

初始化代码为:

- id<OSSCredentialProvider> credential = [[OSSStsTokenCredentialProvider alloc] initWithAccessKeyId:@"<StsToken.AccessKeyId>" secretKeyId:@"<StsToken.SecretKeyId>" securityToken:@"<StsToken.SecurityToken>"];

- client = [[OSSClient alloc] initWithEndpoint:endpoint credentialProvider:credential];

在您判断到Token即将过期时,您可以重新构造新的OSSClient,也可以通过如下方式更新CredentialProvider:

- client.credentialProvider = [[OSSStsTokenCredentialProvider alloc] initWithAccessKeyId:@"<StsToken.AccessKeyId>" secretKeyId:@"<StsToken.SecretKeyId>" securityToken:@"<StsToken.SecurityToken>"];

实现获取STSToken回调

如果您期望SDK能自动帮您管理Token的更新,您需要告诉SDK如何获取Token。在SDK的应用中,您需要实现一个回调,这个回调通过您实现的方式去获取一个Federation Token(即STSToken),然后返回。SDK会利用这个Token来进行加签处理,并在需要更新时主动调用这个回调获取Token,如图示:

- id<OSSCredentialProvider> credential = [[OSSFederationCredentialProvider alloc] initWithFederationTokenGetter:^OSSFederationToken * {

- // 您需要在这里实现获取一个FederationToken,并构造成OSSFederationToken对象返回

- // 如果因为某种原因获取失败,可直接返回nil

- OSSFederationToken * token;

- // 下面是一些获取token的代码,比如从您的server获取

- ...

- return token;

- }];

- client = [[OSSClient alloc] initWithEndpoint:endpoint credentialProvider:credential];

此外,如果您已经通过别的方式拿到token所需的各个字段,也可以在这个回调中直接返回。如果这么做的话,您需要自己处理token的更新,更新后重新设置该OSSClient实例的OSSCredentialProvider。

使用示例:

假设您搭建的server地址为:

http://localhost:8080/distribute-token.json,并假设访问这个地址,返回的数据如下:

- {"accessKeyId":"STS.iA645eTOXEqP3cg3VeHf",

- "accessKeySecret":"rV3VQrpFQ4BsyHSAvi5NVLpPIVffDJv4LojUBZCf",

- "expiration":"2015-11-03T09:52:59Z",

- "federatedUser":"335450541522398178:alice-001",

- "requestId":"C0E01B94-332E-4582-87F9-B857C807EE52",

- "securityToken":"CAES7QIIARKAAZPlqaN9ILiQZPS+JDkS/GSZN45RLx4YS/p3OgaUC+oJl3XSlbJ7StKpQ....“}

那么,您可以这么实现一个OSSFederationCredentialProvider实例:

- id<OSSCredentialProvider> credential2 = [[OSSFederationCredentialProvider alloc] initWithFederationTokenGetter:^OSSFederationToken * {

- // 构造请求访问您的业务server

- NSURL * url = [NSURL URLWithString:@"http://localhost:8080/distribute-token.json"];

- NSURLRequest * request = [NSURLRequest requestWithURL:url];

- OSSTaskCompletionSource * tcs = [OSSTaskCompletionSource taskCompletionSource];

- NSURLSession * session = [NSURLSession sharedSession];

- // 发送请求

- NSURLSessionTask * sessionTask = [session dataTaskWithRequest:request

- completionHandler:^(NSData *data, NSURLResponse *response, NSError *error) {

- if (error) {

- [tcs setError:error];

- return;

- }

- [tcs setResult:data];

- }];

- [sessionTask resume];

- // 需要阻塞等待请求返回

- [tcs.task waitUntilFinished];

- // 解析结果

- if (tcs.task.error) {

- NSLog(@"get token error: %@", tcs.task.error);

- return nil;

- } else {

- // 返回数据是json格式,需要解析得到token的各个字段

- NSDictionary * object = [NSJSONSerialization JSONObjectWithData:tcs.task.result

- options:kNilOptions

- error:nil];

- OSSFederationToken * token = [OSSFederationToken new];

- token.tAccessKey = [object objectForKey:@"accessKeyId"];

- token.tSecretKey = [object objectForKey:@"accessKeySecret"];

- token.tToken = [object objectForKey:@"securityToken"];

- token.expirationTimeInGMTFormat = [object objectForKey:@"expiration"];

- NSLog(@"get token: %@", token);

- return token;

- }

- }];

自签名模式

- id<OSSCredentialProvider> credential = [[OSSCustomSignerCredentialProvider alloc] initWithImplementedSigner:^NSString *(NSString *contentToSign, NSError *__autoreleasing *error) {

- // 您需要在这里依照OSS规定的签名算法,实现加签一串字符内容,并把得到的签名传拼接上AccessKeyId后返回

- // 一般实现是,将字符内容post到您的业务服务器,然后返回签名

- // 如果因为某种原因加签失败,描述error信息后,返回nil

- NSString *signature = [OSSUtil calBase64Sha1WithData:contentToSign withSecret:@"<your accessKeySecret>"]; // 这里是用SDK内的工具函数进行本地加签,建议您通过业务server实现远程加签

- if (signature != nil) {

- *error = nil;

- } else {

- *error = [NSError errorWithDomain:@"<your domain>" code:-1001 userInfo:@"<your error info>"];

- return nil;

- }

- return [NSString stringWithFormat:@"OSS %@:%@", @"<your accessKeyId>", signature];

- }];

- client = [[OSSClient alloc] initWithEndpoint:endpoint credentialProvider:credential];

注意: 无论是STS鉴权模式,还是自签名模式,您实现的回调函数,都需要保证调用时返回结果。所以,如果您在其中实现了向业务server获取token、signature的网络请求,建议调用网络库的同步接口,或进行异步到同步的转换。回调都是在SDK具体请求的时候,在请求的子线程中执行,所以不用担心阻塞主线程。