一、基本信息

我是一位个人开发者,日常工作除开代码开发还有一系列部署、实施、优化工作,整个工作可谓是相当繁重。在保证代码不出 BUG 的情况下还要关注其他层次的问题,服务器的安全性至关重要,对高效、便捷的发现程序、服务器、中间件、数据等一系列环境漏洞的需求还是非常大滴。

二、体检结果

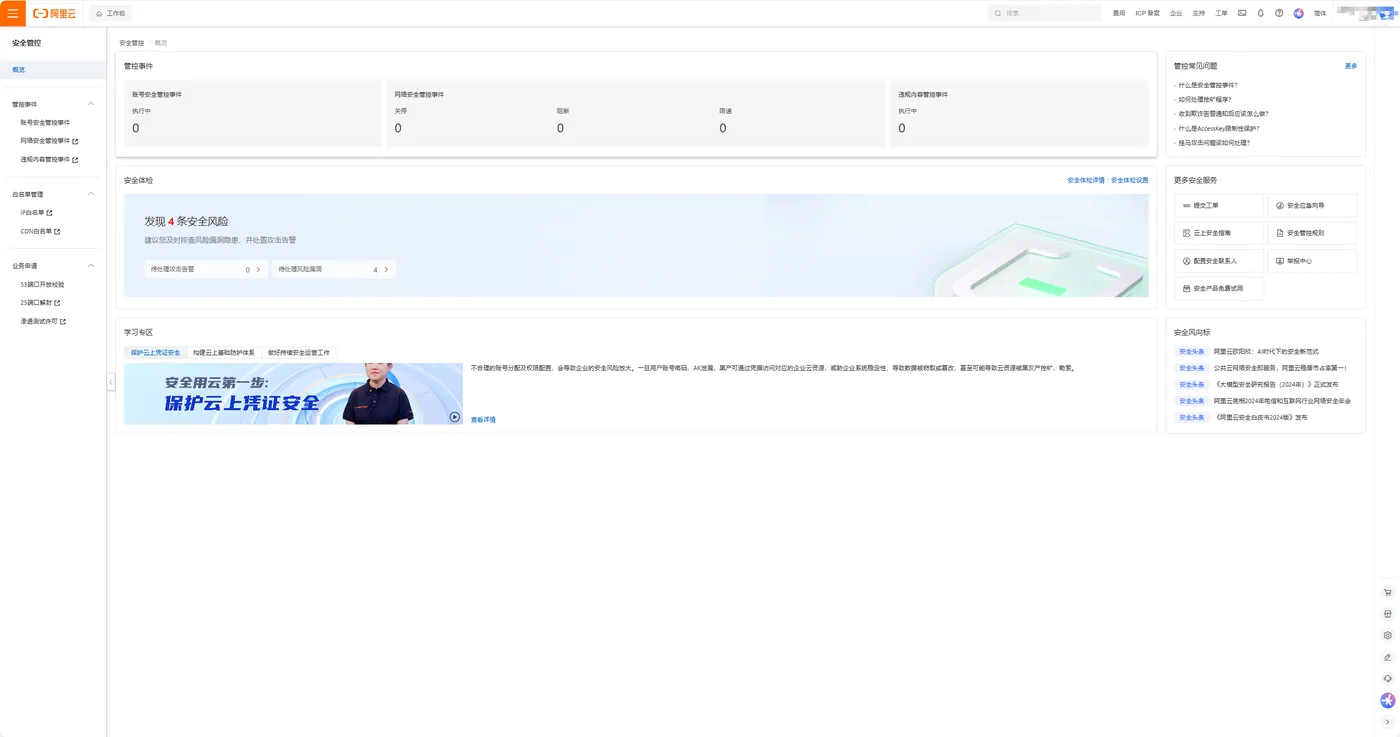

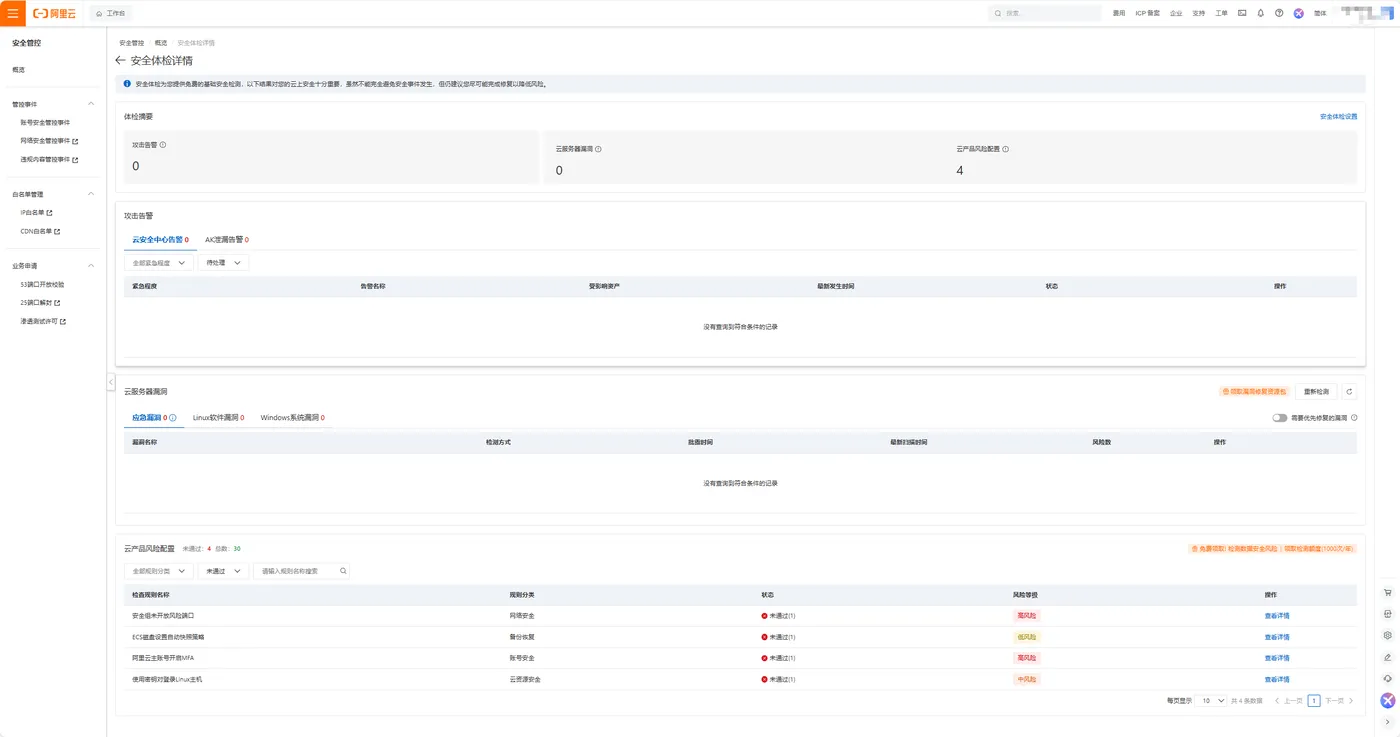

首先我给了相对应的权限,阿里云安全体检功能很快的就对我授权的部分业务主机进行体检(主要是对我测试环境主机进行,主要想试看看有没有什么问题),以下是我的详细体检结果截图:

其实首次扫描的时候发现一个 polkit pkexec 本地提权漏洞(CVE - 2021 - 4034),我第一时间进行修复,忘记截图了。

(一)polkit pkexec 本地提权漏洞(CVE - 2021 - 4034)

存在漏洞描述:本次漏洞具体是指存在于 Polkit 的 pkexec 程序中的内存损坏漏洞。这是一个安装在所有主要 Linux 发行版上的 SUID - root 程序,旨在允许非特权用户根据预定义的策略以特权用户身份运行命令。

解决问题:看样子我的平时在测试环境下还是有漏洞,那我正式的生产环境和测试环境一样,肯定也有漏洞,果然不出所料我的生成环境一样都有这个漏洞。还是先解决这个漏洞吧,查询了一下阿里云安全体检提供的修复意见。

方案一:首先就是收回 linux 下程序对应的权限(就是不使用这个组件功能)。

方案二:对这个软件进行升级也可以修复这个漏洞。(因为我测试环境和生成环境是一样的,就对这个升级操作进行了评估,这个软件升级不会中断、影响我的业务)。那我肯定就选择方案 2 了。

3.复盘原因:这个漏洞是系统本身供应链软件问题,有很多centos7都存在,我平时也没太注意这个问题,进而忽略这个问题。(看样子以后安全上面这个日常体检是必不可少的了)。

三、待解决的需求

二次核验延迟问题:修复后需等待30分钟才能重新扫描,影响效率。

所需支持:希望阿里云出具安全体检结果在10分钟内完成。

四、体检项目点评

1. 高价值功能

应急漏洞扫描:快速定位CVE漏洞,提供修复建议,适合个人开发者快速响应高危风险。

2. 待优化功能

漏洞报告可视化不足:现有结果以列表形式展示,缺乏全局视角(如漏洞分布热力图、时间线趋势)。

五、产品建议:

增加漏洞聚合分析面板(如按服务器分组、漏洞类型统计)。

支持自定义扫描策略(如仅扫描特定端口或服务)。