带你读《从基础到应用云上安全航行指南》——阿里云产品专家教你如何全方位构建ECS安全体系(2):https://developer.aliyun.com/article/1441592

三、ECS安全能力大图解读

第三部分我将为大家进行ECS安全能力的全貌解读。

上文《安全责任共担模型》中提到,云厂商负责云本身的安全性,而用户需要对云上的安全性负责。那在云上安全性这个维度上,阿里云也提供了一系列的安全能力和云产品和功能,来帮助大家快速的完成对应的安全能力的构建。在这里我们将ECS的安全能力主要分成了以下五个维度。

第一个是GuestOS安全的安全。

GuestOS安全的安全前面提到其实就是ECS对应的实例操作系统贵的安全性。操作系统的安全性其实是ECS安全性的基础,主要也包含了两部分的安全,即操作系统本身的安全和登录安全。这两点类比的话,相当于房子的门窗是否紧锁,以及钥匙和门禁卡是否安全。

第二个是网络安全。

网络安全是最容易忽略的。因为上云之后,所有的资源都在网络上,意味着人人都可以看到,如果设置不当,也可能会导致人人都能够访问。在这种情况下,如何能够进行安全保障呢?类比过来就相当于我们在地图上能够看到房子,但并不是所有人都能够进入到房内,因为单元楼和小区起到了物理的访问隔离的作用,加之门禁卡,就在访问隔离和访问安全控制下,更好的保障了房子的安全性。在网络上也是一样,可以通过设置对应的访问隔离,比如VPC的隔离策略来保证某些网络没有办法被其他网络访问,同时还可通过设置对应的安全组访问策略来限制“进去的人”和“出去的人”,进而提升ECS的网络访问安全性。

第三部分是身份与访问控制。

这就不是从单个资源角度出发,而是从一个组织/公司中很多人在共同使用资源的角度出发。相当于一个公司有很多房子,分布在多个小区和单元楼,公司中什么样的人能够访问什么样的资源,对于核心资源的使用过程需要多次验证,临时来访用户需要临时授权等等,需要能进行精细化管理,同时还需要定时review过去一段时间内,有什么样的人通过什么样的方式访问了“房子”。

所以某种程度上,身份与访问控制更多的是从一个组织的角度出发,对整个组织下面的多种角色以及访问行为进行全面的控制,同时还可以做审计,这样可以保证我们云上的资源访问能够可追溯且可授权。

第四部分是应用安全。

顾名思义,应用主要指的是Web应用,或者说一些APP应用,主要作用其实是对外提供服务,并不是所有用户买了ECS都一定会对外提供服务,但一旦我们会外提供服务,最重要的就是保障服务的可用性。那么如何保障我们服务的可用性?阿里云提供了非常多的工具和产品,比如Web应用防火墙,它可以抵御各种常见的外部攻击。对于网站式APP的业务流量进行恶意特征识别,然后对流量进行清洗和过滤,能够把正常的流量返回给服务器,来避免网站服务器被恶意入侵,从而保证整个网络的业务安全。

最后一点数据安全。

数据安全是所有安全防护的终极目标,数据安全也是一个端到端的安全保障机制。因为数据本身存在三种状态:静止态、传输态、使用态。静止态指数据存放在某种地方,可能存在被误删/被删除的风险,可以通过定期数据备份保障对应的数据安全。

同时,还可以通过数据加密的方式保证静止态数据安全。数据加密可以防止数据泄露,保证数据在传输过程中的安全性。使用态的数据使用安全,一般指的是在内存中读写的数据安全性,而机密计算其实是通过一种基于硬件的可信执行环境来达成在计算中保障数据安全的目的。所以数据安全更多的是一种端到端的安全保障机制,如果大家的业务对数据安全有更高的要求,则可以选择性的采取必要的措施来保障数据安全。

为了进一步降低用户使用以上各种工具的门槛,我们提供了ECS使用成熟度评估与洞察这个产品,它基于云上的最佳实践和在其中提到的云上基础和安全保障能力,为用户做更多的风险识别,并且能够为大家提供对应的修复建议,最终提升整个ECS安全性。

下面将为大家介绍两个最佳实践,让大家有更直接的体感。

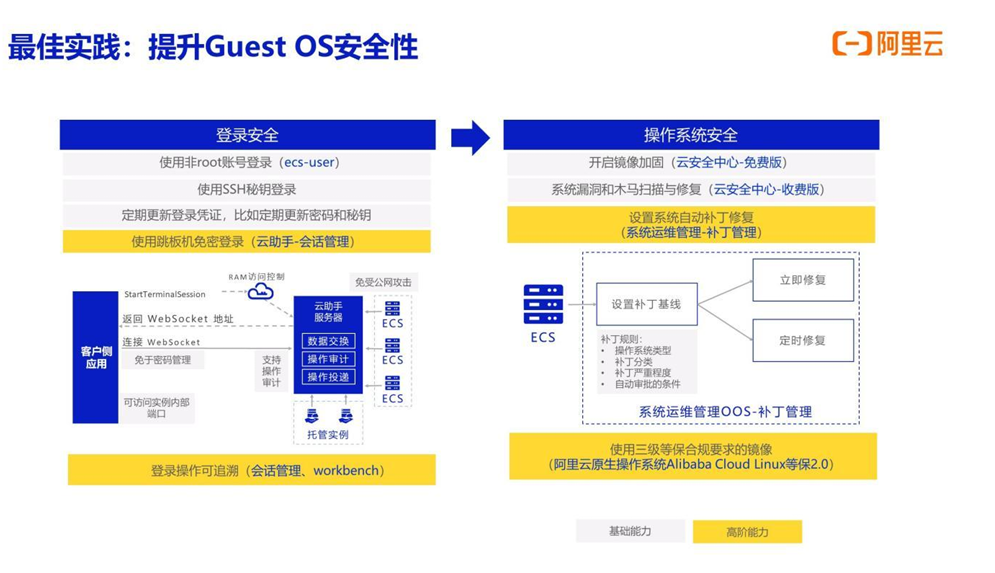

第一个是最佳实践是围绕Guest OS安全性提升的。前面提到了,Guest OS的安全性是整个云上安全的基础。它分为两个维度的安全,首先是登陆安全,第二个是操作系统的安全。那如何从这两个维度上去提升我们Guest OS的安全性呢?围绕着登陆安全这个维度我们有几个简单的tips。

首先当然是使用非root账号登录。我们常见的比如阿里云侧我们会推荐大家使用ECS uesr账号登录,而不是默认的root账号。如果大家的能力更高阶,我们会推荐用户使用Linux系统,使用ssh密钥对进行登录,无需密码,安全性更高。

但不管我们使用非root账号的登录,还是使用ssh密钥对登录,都需要定期更新登陆凭证,避免密码泄露带来的风险。如果我们对ECS的登陆安全有更高的要求,则可以使用我们提供的云助手提供的会话管理功能。它类似于堡垒机的功能,在不需要密码的情况下能够安全的登录到ECS的实例上,同时也可以通过会话管理或是workbench对所有的登陆操作进行追溯。

关于操作系统安全,上文我们也提到操作系统的安全相当于整个房子的门窗是否安全,所以在这部分,我们首先推荐用户开启镜像加固,使用免费版的云安全中心对操作系统中存在的安全漏洞进行扫描并定期修复。

同时,云安全中心的收费版不仅可以对系统漏洞进行修复,同时还能够对操作系统中存在的木马和病毒进行扫描和修复。当然如果我们有足够的能力且没有付费意愿,还可以通过系统运维管理的补丁管理去自动设置对应的补丁扫描,并且设置对应的修复策略。系统补丁管理程序则会根据设置自动扫描对应的操作系统中的补丁情况,并根据指定的修复策略自动完成对应的补丁修复,并且帮助我们去重启实例,保证补丁得到最新的修复。

此外,如果我们对安全等保这个地方有要求,也可以使用阿里云提供的原生操作系统——Alibaba Cloud Linux等保2.0的镜像来提升整个操作系统的安全合规要求。

上图中展示的灰色部分是基础能力,也意味着我们推荐所有用户都采用这样的策略,黄色部分是高阶能力,推荐大家按需使用。

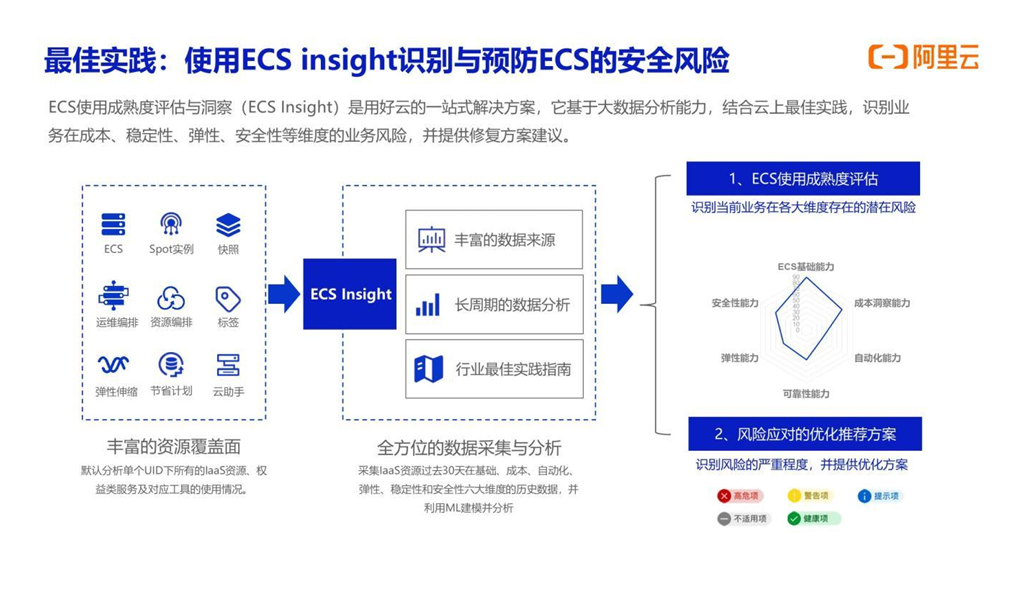

第二个最佳实践实际为一个综合性解决方案。我们发现很多用户在安全维度面临的问题是,用户无法判断当前自身业务是否存在安全隐患,所以也无法进行优化/改进。同时,有些用户想要做一些安全性的改造,却不知道从哪里可以入手且快速看到效果。

正如我们前面介绍的,绝大多数安全性问题其实是由于用户配置不当或者意识不足导致的,所以对绝大多数用户而言,我们提升安全性的第一步是要识别我们当前的安全风险。那如何能够快速识别我们业务中常见的通用安全风险,进而防患于未然呢?

在这里,ECS Insight是我们推荐的一款一站式解决方案,它能够帮助用户快速发现问题,并且识别问题的严重程度,同时推荐对应的解决方案。对于没有太多安全基础,但想要提升安全性的用户来说,不清楚第一步如何“落脚”,那么ECS Insight是一个快速上手的好选择。

ECS Insight是一款免费的风险识别类产品,当我们开通服务以后,会自动对我们ECS和关联资源的分布、使用、配置等信息做分析,并结合机器学习算法进行建模,最终结合云上的最佳实践和最佳方案,给用户最终提供两个输出。

第一个输出是使用成熟度整体评估,它会从ECS的基础能力、成本、自动化、可靠性、弹性、安全性六大维度对当前业务进行一个整体评估,每个维度100分。如果该维度存在风险,则会进行扣分。

第二个输出是对应的风险应对优化推荐方案。对于每个维度的失分项,ECS Insight都会根据该问题的严重程度来进行区分。对于高危项,我们推荐用户立刻采取行动进行修复,对于告警,我们推荐用户选择合适的时间及时进行修复。对于提示项、不适用项和健康项,我们只是作为参考。所以在以上的几种情况下,我们借助ECS能够快速、一键式的识别当前业务存在的安全风险,并及时修复,防范于未然。

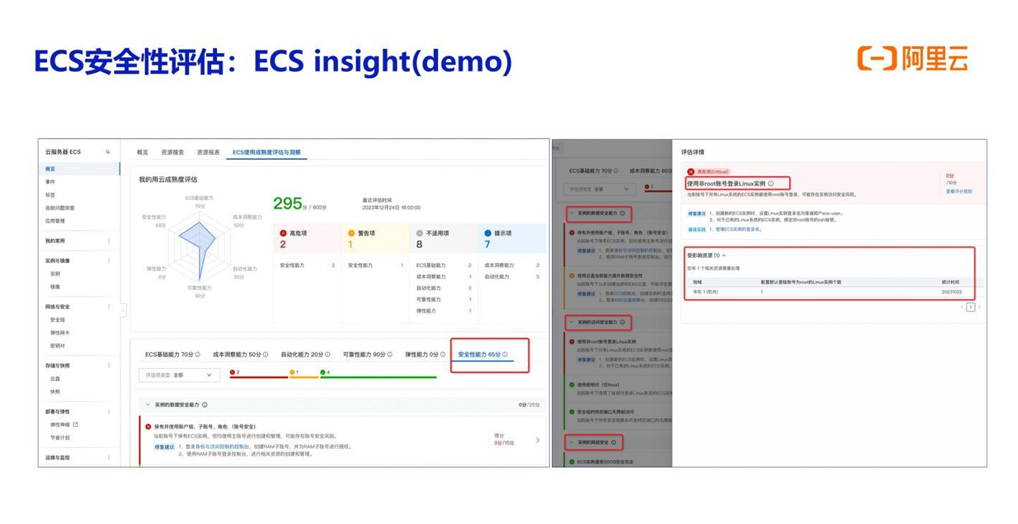

下面为大家介绍一下ECS Insight的简单的demo。大家登录ECS的控制台,在导览页里面就会有一个ECS Insight使用成熟度评估与洞察这样的一个入口,用户则需要先申请开通这个服务,开通之后需要花费t+1的时间对当前账号下所有资源的分布、使用、配置等信息去做一些数据的采集,建模分析,最终就会为大家产出一个分析报告。

其实我们可以看到它主要分为了六个维度,也是从这六个维度的角度上做了评分。每个维度的分值以及对应的总分,这些都可以看到。对于没有得分的项,ECS insight会根据对应问题的严重程度归类。对于高危项和警告项,是需要用户立即采取行动的。而对于不适用项和提示项,其实是nice to have的能力,用户可以适当做一些参考。

在安全能力维度上,我们可以看到ECS Insight目前提供的是通用的安全评估能力,主要包含网络安全能力、实例访问安全能力和实例数据安全能力三个维度,每个维度都提供了详细的安全风险评估标准。对于未得分项,都可以点开具体看到评分规则,以及对应的受影响的资源是什么,以及对应的修复建议和对应的最佳实践。

最后我们可以参考最佳实践和对应的修复建议来完成相关的配置修改,就能够完成相关的风险修复,也欢迎大家到ECS Insight页面上体验我们的产品,从而达到ECS安全性的提升。

四、云上安全的展望

最后为大家分享我们对云上安全的展望。

第一个是机密计算。上文提到的,网络安全很大一部分其实是为了保障数据安全,而数据根据其情况我们可以分为静止、传输和使用中三个状态。而存储的数据属于静止态数据,在网络中属于传输态,而正在处理的数据则属于使用中的状态。前面提到的加密技术主要用于提高数据的机密性,进而防止一些未授权的访问和保障数据完整性,也就是防止未经授权的修改,它主要用户保护传输中和静止状态的数据。那么数据在内存中使用时如何保证其安全性呢?这其实就是机密计算的目标场景了。

机密计算通过在基于硬件的可信执行环境中执行计算的方式来保证使用中的数据的安全性。而可信执行环境则通常被定义成能够提供一定程度的数据的完整性、机密性和代码完整性来保护环境。而基于硬件这样一个可信执行环境,主要使用我们芯片中的一些硬件支持的技术,为代码的执行和环境中的数据提供保护,从而提供一个更强的安全性的保证,进而有效预防基于内存的攻击手段,比如target的安全事件和CPU的侧通道攻击,它能够防御一些恶意软件入侵的攻击手法,比如乌克兰的电网攻击。对于机密计算感兴趣的同学可以听我们后续的其他讲师的一个专题的分享,在这里面我可能就不做详述了。

第二个是零信任安全。零信任安全其实是一种安全理念,它的基本原则其实是不信任任何设备和用户,除非验证其可信。同时,用户和设备在经过验证之后还会持续监控设备的安全状态和用户行为,一旦发现信用等级下降,则需要动态的调整访问级别,并在需要的时候去切断对应的访问会话。所以,零信任本质上来说是一种更安全的云上设备和身份的验证。

在传统的网络安全保障机制中,主要通过子网划分、安全域划分、网络控制等手段去实现网络管控。随着网络设备和云计算被广泛使用,也让企业员工在任何时间、任何地点、都能够使用任何设备来访问企业资源这是一种常态的趋势,在这种趋势下,我们认为零信任的安全则是一种更安全、更有效的安全防护机制。

最后想和大家分享的一点是“当安全性遇到AI”。其实Gartner早在2016年就提出了AIOps的概念,并在2017年把它明确定义为需要借助人工智能的算法提供具有一些动态性、预测性的一个洞察能力,最终实现IT运维自动化的能力。

在AIOps中,我们可以看到Gartner主要强调了三个关键点。第一要使用AI算法,第二要能够发现并识别一些异常信息,第三是要能够完成一些自动化的运维执行。所以,虽然AIOps很多时候强调的是智能化运维,但是我认为在安全领域下,这三个关键点依然是有效的。所以当安全性与AI相碰之后,我们认为AIOps在安全这个领域维度上也应该能够实现,能够借助我们AI算法去识别一些危险的洞察,并且能够去归纳其攻击行为和攻击意图,并且能够自动化的给出执行建议,同时自动化的辅助/帮助用户完成对应的安全措施。

以上就是本次课程的全部内容。

https://cloud.video.taobao.com/play/u/null/p/1/e/6/t/1/445056548306.mp4