Nacos漏洞修复-检测到目标URL存在http host头攻击漏洞什么问题?

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

问题 :

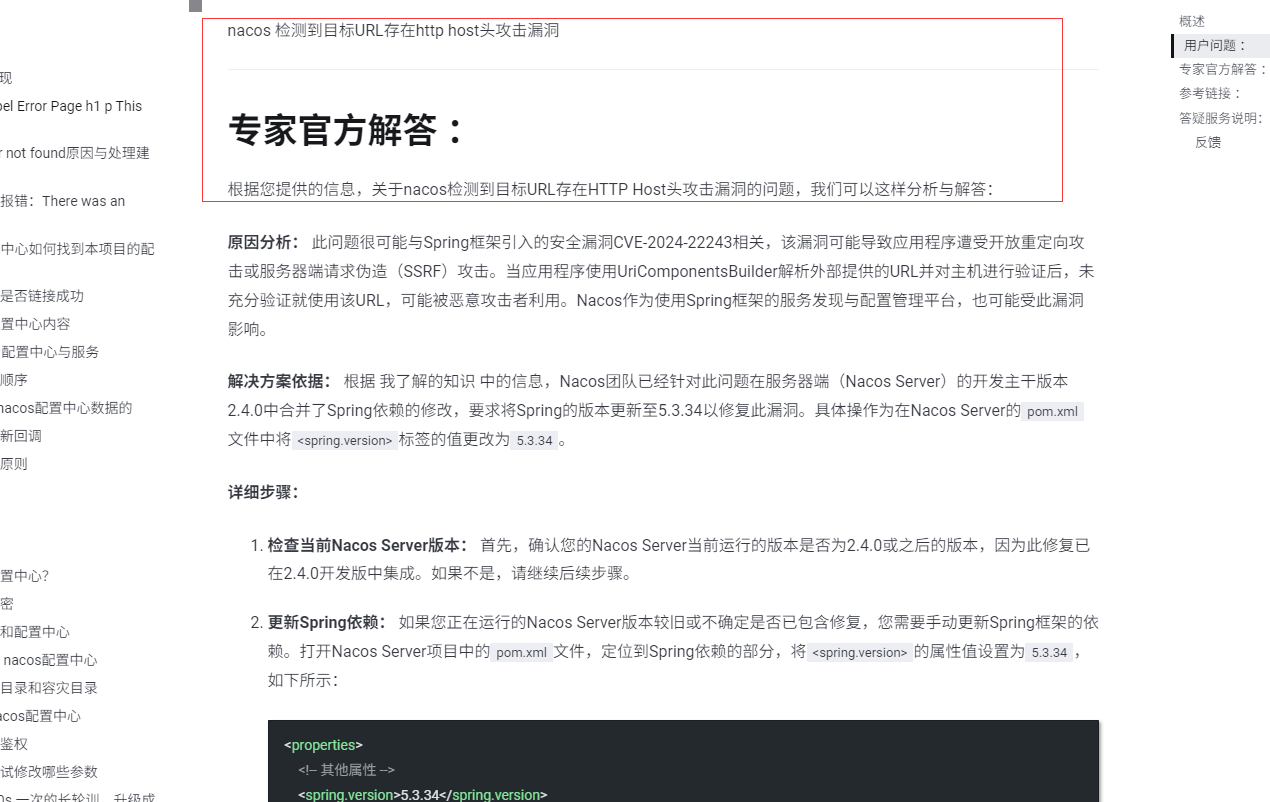

nacos 检测到目标URL存在http host头攻击漏洞

专家官方解答 :

根据您提供的信息,关于nacos检测到目标URL存在HTTP Host头攻击漏洞的问题,我们可以这样分析与解答:

原因分析: 此问题很可能与Spring框架引入的安全漏洞CVE-2024-22243相关,该漏洞可能导致应用程序遭受开放重定向攻击或服务器端请求伪造(SSRF)攻击。当应用程序使用UriComponentsBuilder解析外部提供的URL并对主机进行验证后,未充分验证就使用该URL,可能被恶意攻击者利用。Nacos作为使用Spring框架的服务发现与配置管理平台,也可能受此漏洞影响。

解决方案依据: 根据 我了解的知识 中的信息,Nacos团队已经针对此问题在服务器端(Nacos Server)的开发主干版本2.4.0中合并了Spring依赖的修改,要求将Spring的版本更新至5.3.34以修复此漏洞。具体操作为在Nacos Server的pom.xml文件中将标签的值更改为5.3.34。

详细步骤:

检查当前Nacos Server版本: 首先,确认您的Nacos Server当前运行的版本是否为2.4.0或之后的版本,因为此修复已在2.4.0开发版中集成。如果不是,请继续后续步骤。

更新Spring依赖: 如果您正在运行的Nacos Server版本较旧或不确定是否已包含修复,您需要手动更新Spring框架的依赖。打开Nacos Server项目中的pom.xml文件,定位到Spring依赖的部分,将的属性值设置为5.3.34,如下所示:

重新构建与部署: 修改完成后,重新构建Nacos Server并部署到生产环境。确保替换原有服务前做好充分的测试,以验证更新没有引入新的问题,并且漏洞已被正确修复。

参考文档https://nacos.io/en/blog/faq/nacos-user-question-history15608/