探索云世界

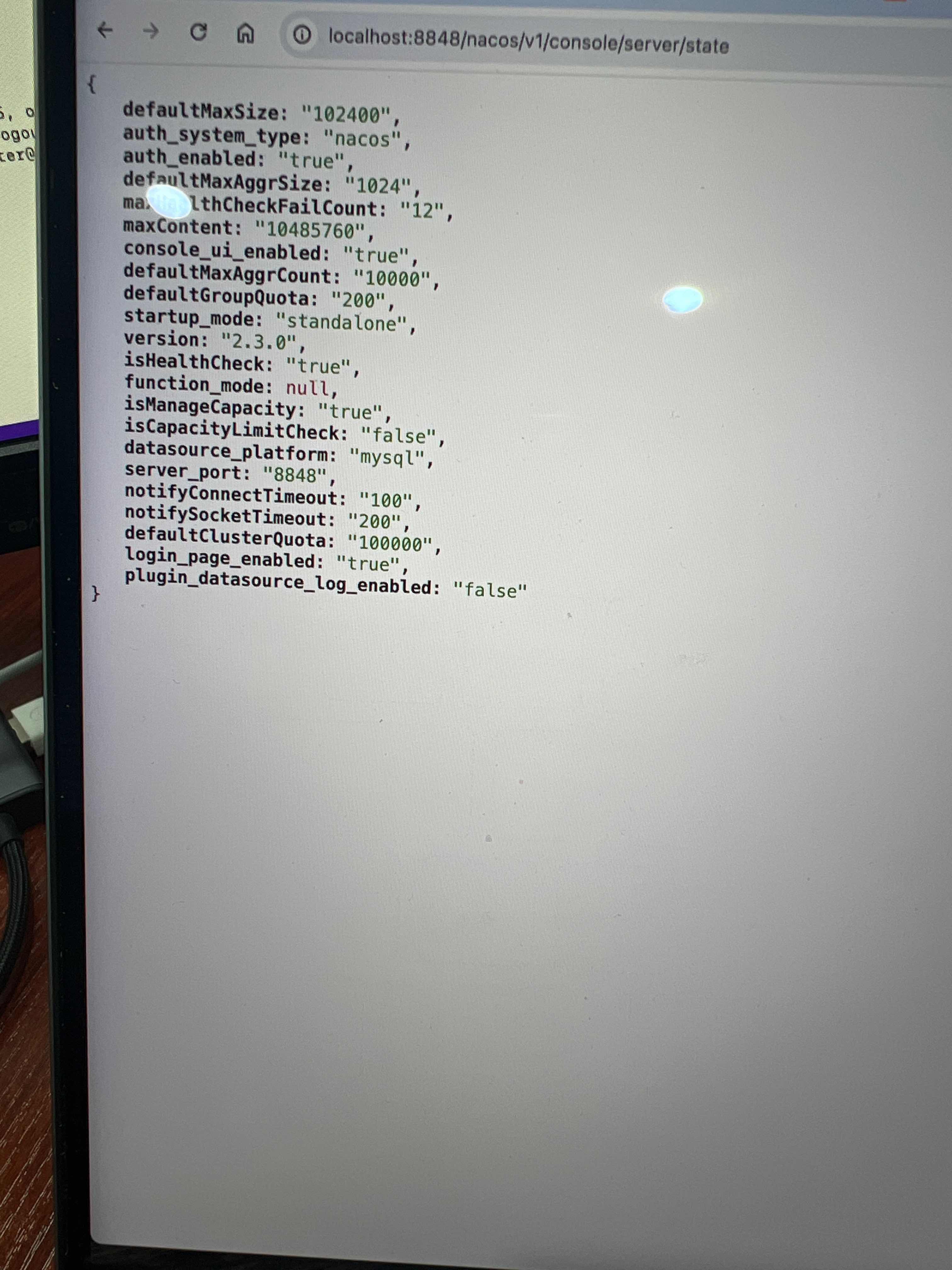

这个接口在未登录的时候也会返回信息,网安那边通报 nacos反序列化漏洞 有人遇到过吗?

Nacos在处理部分Jraft请求时,由于使用Hessian进行反序列化未限制,攻击者可以无限制使用hessian进行反序列化利用,最终实现代码执行。这个漏洞主要影响对外暴露了Jraft的7848端口(默认配置下),且版本处于1.4.0~1.4.5或2.0.0~2.2.2之间。

该漏洞的一个特点是,它不是直接通过HTTP协议触发的。这意味着在某些情况下,即使接口在未登录的时候也会返回信息,攻击者可能仍然可以利用这个漏洞。

为了防范此类问题,Nacos社区已经在2.2.3版本中修复了这个问题。因此,保持您的Nacos版本更新是非常重要的。如果您正在使用受影响的版本,建议您尽快升级到最新的修复版本。

Nacos在处理某些基于Jraft的请求时,由于采用Hessian进行反序列化但未设置限制,可能存在远程代码执行(RCE)漏洞。此漏洞主要影响对外暴露了Jraft的7848端口(默认配置下),且版本处于1.4.0~1.4.5或2.0.0~2.2.2之间。然而,需要注意的是该漏洞并不是直接通过http协议触发的。

尽管你在未登录的情况下也可能收到返回信息,但是只要没有满足漏洞的触发条件(如使用特定版本的Nacos和特定方式发起请求等),那么你就不会受到这个反序列化漏洞的影响。当然,无论是作为开发者还是运维人员,都需要时刻关注最新的安全公告,并及时对使用的软件进行更新和修复,以减小潜在的安全风险。

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

阿里云拥有国内全面的云原生产品技术以及大规模的云原生应用实践,通过全面容器化、核心技术互联网化、应用 Serverless 化三大范式,助力制造业企业高效上云,实现系统稳定、应用敏捷智能。拥抱云原生,让创新无处不在。