0x00:前言

在某次摸鱼划水等下班的时候,突然接到一个甲方爸爸的紧急通知,一台Linux的CPU突然飙升,一直下不来.重启后还是一样的问题.简单询问后.开始了应急响应工作.

(重点:应急响应要先备份日志)

0x01:排查

一、首先查看一下云平台的告警情况

好家伙

我直呼

好家伙!!!

发现起因是docker API的一个命令执行漏洞引起的

这里先采用平台自带的查杀工具先查杀一下

都把权限维持了这么好

看来是老手了

进一步的进行基线自动化检查

发现了docker 问题,另外还发现其他问题.

二.主机排查

1.计划任务排查

发现异常,百度走起

确认挖矿病毒,先删除计划任务

2.文件异常排查

发现一堆符合上面的挖矿病毒的文件,反手一波 rm -rf 文件

(能瞬间让你升职加薪的那个命令)

3.启动项排查

暂时没看到异常

4.端口排查

发现歪果仁的IP地址

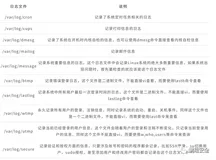

5.docker排查

嗯?

发现一堆JD脚本本来想删除

问了一下客户

是他们自己的脚本

很皮

不过甲方爸爸

我依然爱你

客户说只是在用一个docker镜像

这里是三个

看下文件

呦西

又找到一个点

我这里把所有的可疑镜像给删除了

6.历史命令排查

发现对有人对计划任务进行一顿操作

百度了一下名称

好家伙

又是一个挖矿病毒

又反手一个删除处理

7.进程查看

发现bash占用大量的CPU

这里选择kill -9 23699

干掉它

干掉

干

8.针对docker api未授权修复

先限制一下端口不对外的问题

也可以采用限制白名单的访问模式

第三个方案是

使用TLS

9.更改服务器登陆模式

禁用账户密码的登陆,采用公钥登陆模式

# vi /etc/ssh/sshd_config PasswordAuthentication no //禁止使用基于口令认证的方式登陆 PubkeyAuthentication yes //允许使用基于密钥认证的方式登陆 # /etc/init.d/sshd reload

10.日志查看

日志残了?

说好的我要备份日志的

没了

11.收尾

发现一个脚本文件

这..一顿瞎操作下来

服务器就...

针对服务器系统被搞残的情况下,我在了解详细客户的文件情况下,跟客户对接后.对文件进行备份后,将服务器重装了.

0x02:总结

1、在重装系统后,还是采用了公钥的等,端口不对外.docker采用TLS、白名单的访问.

2、在应急响应的时候,需要细心的发现每个进程,每个外链IP.才能从中的发现问题.

3、在跟甲方爸爸对接细节的时候需要很细心,不然甲方爸爸很容易忘事.你懂的.