⭐本文介绍⭐

使用SSL(Secure Socket Layer,安全套接层);VPN可以更加方便地实现远程安全接入。SSL VPN不需要在用户计算机安装特殊软件,可以使用当前用户计算机地浏览器安全地访问公司内部服务器。SSL VPN除了浏览器外,还可以通过浏览器自动安装客户端软件到用户计算机上,本章主要介绍SSL VPN地原理,配置与实现。

📝理论讲解:

SSL VPN的工作原理

SSL VPN是一种新兴的技术,此技术通过网页浏览器的本地SSL加密,提供灵活、低成本的基于Internet 的远程访问解决方案。SSL VPN不需要在计算机中预先安装专用的客户端软件,任何可以访问Internet的计算机都能够建立SSL VPN会话,从而实现随时随地的网络访问。

SSL客户端的三种模式

1)无客户端模式:

无客户端模式其实并不是完全没有客户端,而是使用用户计算机上的Web浏览器进行远程访问,而不是其他软件

无客户端模式提供对网页资源的安全访问,以及基于网页内容的访问,无客户端模式还可以通过通用Internet文件系统(Common Internet System,CIFS)提供远程文件共享。CIFS在门户网站网页中列出一个文件服务器连接列表,从而使远程用户能够浏览列出的域、服务器、目录文件夹、文件等。无客户端模式的缺点是其只能保护Web流量

2)瘦客户端模式(也称为端口转发模式)

瘦客户端模式提供对基于TCP服务的远程访问,如邮局协议(Post Office Protocol POP)POP3、简单邮件传输协议(Simple Mail Transfer Protocol,SMTP),远程登陆(SSH)等。瘦客户端模式在建立SSL VPN应用程序动态得下载Java或者ActiveX程序到用户桌面,其允许一些非Web得程序通过SSL VPN进行传输。瘦客户端模式扩展了网页浏览器得加密功能。

3)胖客户端模式(也称为隧道模式或者全隧道客户端模式)

胖客户端模式提供对大量应用程序支持得远程访问,可以通过下载SSL VPN 客户端(SSL VPN Client,SVC)软件,提供对所有应用程序得全网络层(第3层)访问。使用胖客户端模式时,其客户端软件一般在客户端到中心站点建立SSL VPN后,动态下载安装到用户计算机上。

由于需要在用户计算机上安装客户端,所有用户必须拥有其计算机得管理员权限。若没有管理员权限则无法安装客户端,只能使用无客户端或者瘦客户端模式。

📢友情提示:

在选择实施SSL VPN时,应该根据客户端得需求和计算机环境选择合适得客户端模式。如果先择瘦客户端模式,需要查看厂商设备瘦客户端模式所支持得非Web程序列表是否满足企业需求。

SSL VPN得优缺点

SSL VPN对于使用Web浏览器与公司服务器进行相互访问的用户来说无疑是非常理想的。SSL VPN的优点主要体现在以下方面。

SSL VPN的无客户端、瘦客户端方式可以做到用户端无须安装任何 软件(除Web浏览器等系统自带的软件外)。可以从任何地方安全地访问公司内部服务器。支持多种类型地浏览器。用户不需要进行特殊地培训。SSL VPN可以和地址转换设备一起使用。可以对各种应用程序进行更加细致的控制。由于SSL VPN是建立在TCP协议的基础之上,所以其加密内容为应用层内容,并且比较容易受到DOS等拒绝服务公鸡🐓。并且,SSL VPN对数据的验证功能仅使用TCP序列号进行数据验证,而IPsec VPN使用HMAC进行验证,比SSL VPN效果更好。对于IPsec VPN的配置方法已经在《 ASA防火墙和路由器配置IPsec VPN》一文中介绍过了,所以本文对于IPsec VPN理论和配置方面不再赘述,感兴趣的小伙伴可以参考上一篇文章。

SSL VPN与IPsec VPN比较

📢友情提示:

SSL VPN与IPsec VPN各有各的特点,在进行选择时应该根据实际企业环境进行部署,这两种VPN技术可以同时使用。例如,公司到分公司使用IPsec VPN配置为站点到站点,而对于经常出差的员工则使用SSL VPN访问公司内部服务器。使用哪种技术不仅仅是考虑企业的环境,也要考虑成本及企业未来的发展,选择最合适的技术而不一定是最新的技术。

📖实验配置与实现:

拓扑图:

📕推荐步骤:

PC机、防火墙、路由器Web_Server配置IP地址

ASA访问ISP的网站使用默认路由,R1访问ISP的网站使用默认路由,ISP访问PC1和PC2使用静态路由全网互通

ASA防火墙配置Easy VPN,PC2使用Easy VPN客户端访问PC1的网站服务

实验步骤:

一、PC机、防火墙、路由器Web_Server配置IP地址

1、PC1配置IP地址开启远程管理

1)给PC1接口配置IP地址

PC1(config)#no ip routing PC1(config)#interface fastEthernet 0/0 PC1(config-if)#ip address 192.168.10.2 255.255.255.0 PC1(config-if)#no shutdown PC1(config-if)#exit PC1(config)#ip default-gateway 192.168.10.1 PC1(config)#end PC1#show ip inter b

2、ASA防火墙配置IP地址

1)SA接口配置IP地址

ASA1(config)#interface ethernet 0/0 ASA1(config-if)#nameif inside ASA1(config-if)#ip address 192.168.10.1 255.255.255.0 ASA1(config-if)#no shutdown ASA1(config-if)#exit ASA1(config)#interface ethernet 0/1 ASA1(config-if)#nameif outside ASA1(config-if)#ip address 192.168.20.1 255.255.255.0 ASA1(config-if)#no shutdown ASA1(config-if)end ASA1#show interface ip brief

3、给ISP路由器配置IP地址

1)给ISP接口配置IP地址

ISP(config)#interface fastEthernet 0/0 ISP(config-if)#ip address 192.168.20.2 255.255.255.0 ISP(config-if)#no shutdown ISP(config-if)#exit ISP(config)#interface fastEthernet 1/0 ISP(config-if)#ip address 192.168.30.1 255.255.255.0 ISP(config-if)#no shutdown ISP(config-if)#exit ISP(config)#interface fastEthernet 2/0 ISP(config-if)#ip address 192.168.40.1 255.255.255.0 ISP(config-if)#no shutdown ISP(config-if)#end ISP#show ip inter b

4、Web_Server配置IP地址地址开启网站功能

1)给Web_Server配置IP地址

WEB_Server(config)#interface fastEthernet 0/0 WEB_Server(config-if)#ip address 192.168.40.2 255.255.255.0 WEB_Server(config-if)#no shutdown WEB_Server(config-if)#exit WEB_Server(config)#ip default-gateway 192.168.40.1 WEB_Server(confiig)#end WEB_Server#show ip inter b

5、桥接的PC2配置IP地址

1)给桥接PC2配置IP地址

2)查看桥接PC2配置的IP地址

二、PC1访问PC2和ISP的WEB_Server服务器使用默认路由,PC2访问PC1使用静态路由,PC1访问ISP的Web_Server经过NAT地址转换

1、ASA1配置默认路由

1)在ASA1配置默认路由

ASA1(config)#route outside 0 0 192.168.20.2 ASA1(config)#end ASA1#show route

2、在ISP配置静态路由实现PC2访问PC1

1)在ISP配置静态路由

ISP(config)#ip route 192.168.10.0 255.255.255.0 192.168.20.1 ISP(config)#end ISP#show route

3、在ASA1配置NAT实现PC1访问ISP的Web_Server服务器

1)创建NAT转换规则识别走NAT的流量

ASA1(config)#nat (inside) 1 192.168.10.0 255.255.255.0 ASA1(config)#global (outside) 1 interface

2)将icmp协议添加防火墙状态列表

ASA1(config)#fixup protocol icmp

3)PC1测试访问Web_Server

PC1#ping 192.168.40.2

4)查看ASA1地址转换列表

ASA1(config)#show xlate detail

4、配置允许安全级别访问高

ASA1(config)#access-list out_to_in permit ip any any ASA1(config)#access-group out_to_in in interface outside

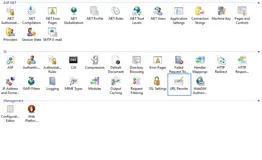

三、ASA防火墙配置SSL VPN

1、开启防火墙SSL VPN功能设置验证账户密码

1)开启SSL VPN功能

ASA1(config)#webvpn ASA1(config-webvpn)#enable outside

2)设置SSL VPN验证账户密码

ASA1(config)#username admin password pwf@123

2、配置组策略使用SSL VPN为无客户端模式

1)创建本地组策略名字local-policy

ASA1(config)#group-policy local-group internal

2)配置本地组策略属性

ASA1(config)#group-policy local-group attributes

3)配置SSL VPN为无客户端模式

ASA1(config-group-policy)#vpn-tunnel-protocol webvpn ASA1(config-group-policy)#exit

3、配置隧道组

1)创建隧道组名字为vpn-tunnel-group,VPN类型为SSL VPN

ASA1(config)#tunnel-group vpn-tunnel-group type webvpn

2)配置隧道组属性

ASA1(config)#tunnel-group vpn-tunnel-group general-attributes

3)隧道组调用本地组测率

ASA1(config-tunnel-general)#default-group-policy local-group

4)配置验证使用本地验证

ASA1(config-tunnel-general)#authentication-server-group LOCAL

4、配置下拉列表

1)隧道组指定下拉列表名字为benet.com

ASA1(config)#tunnel-group vpn-tunnel-group webvpn-attributes ASA1(config-tunnel-webvpn)#group-alias benet.com enable ASA1(config-tunnel-webvpn)#exit

2)开启下拉列表

ASA1(config)#webvpn ASA1(config-webvpn)#tunnel-group-list enable ASA1(coniig-webvpn)#end

5、客户端给访问SSL VPN

1)访问PC1网站

4)PC2访问ISP的Web_Server

💻好吧好吧本文到这就结束了

🙏作者水平很有限,如果发现错误,一定要及时告知作者哦!感谢感谢!