研究人员在一个广泛使用的开源核心基础库中发现了一 个潜在具有灾难性的漏洞,可能导致数以千计的应用和设备易被攻击和被攻击者完全控制。漏洞是在2008年引入到GNU C 函数库(GNU C Library,简称glibc)中的,与 getaddrinfo() 函数有关,影响glibc 2.9之后的所有版本,广泛使用的工具如secure shell、sudo和curl都受影响。

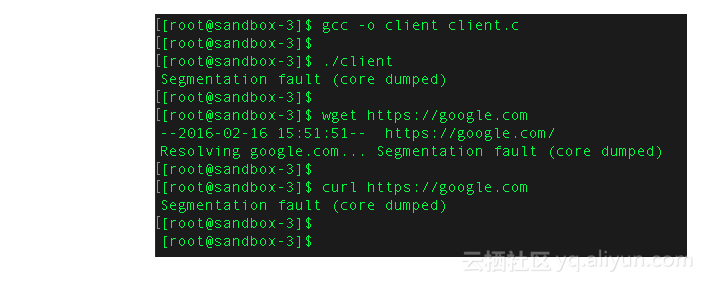

glibc 是一套开源的C运行时库,被数以千计的应用使用,包含在大部分Linux发行版中,也被路由器等设备使用。getaddrinfo() 执行DNS域名查询任务,它包含了一个缓冲溢出bug,允许攻击者远程执行恶意代码。漏洞可以通过设备或应用查询攻击者控制的域名或DNS服务器时被利 用。glibc维护者已经释出了修正。但很多包含该漏洞的应用或设备未必能及时打上补丁。

====================================分割线================================

文章转载自 开源中国社区[http://www.oschina.net]