目录

1.nessus

1.Nessus软件是什么?

如图,我们可以从百度百科得知:Nessus 是全世界最多人使用的系统漏洞扫描与分析软件。总共有超过75,000个机构使用Nessus 作为扫描该机构电脑系统的软件。

编辑

2.Nessus软件的安装

1.下载地址

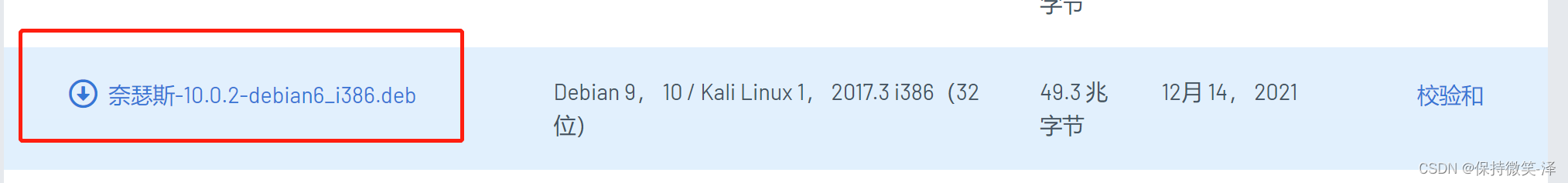

Download Nessus | Tenable®https://www.tenable.com/downloads/nessus如图所示,这个是下载官网。

编辑

我们以kali系统为例。

编辑

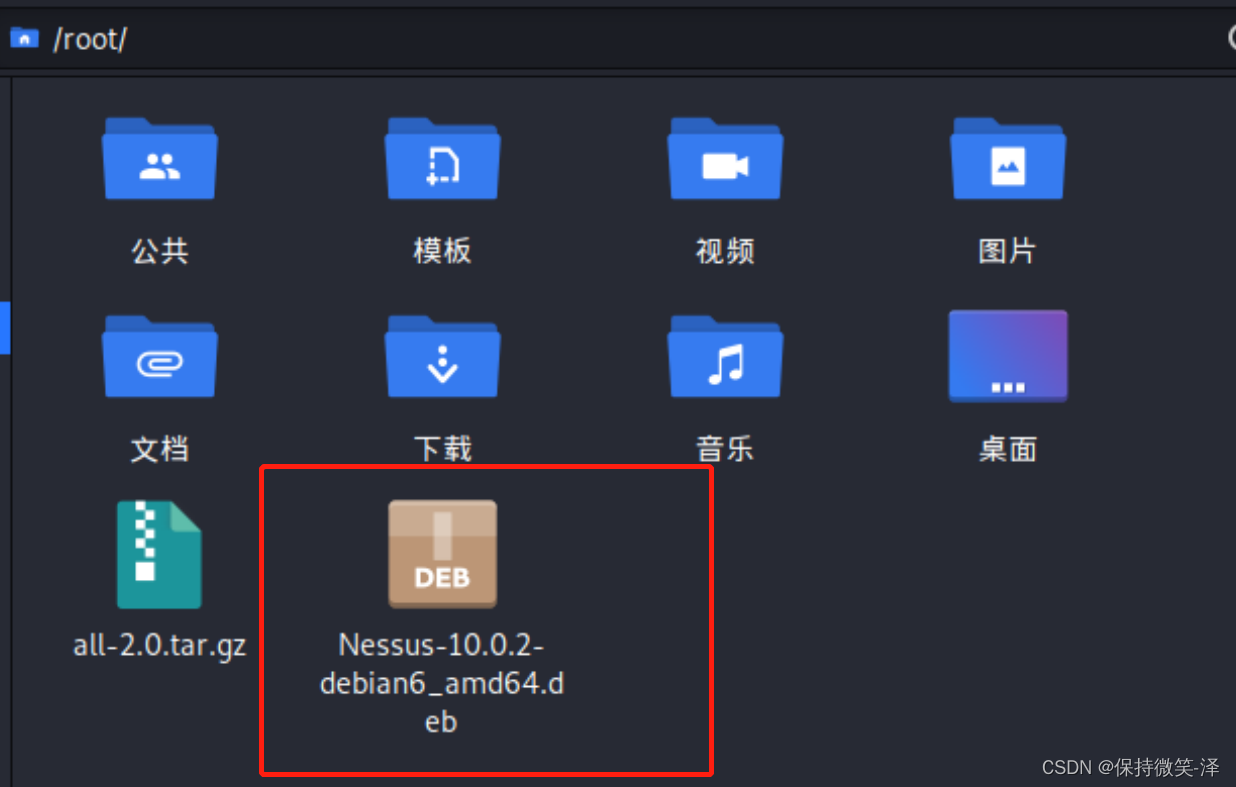

点击下载,然后将Nessus-10.0.2-debian6_amd64.deb包复制到kali系统里的root目录下。如图所示。

编辑

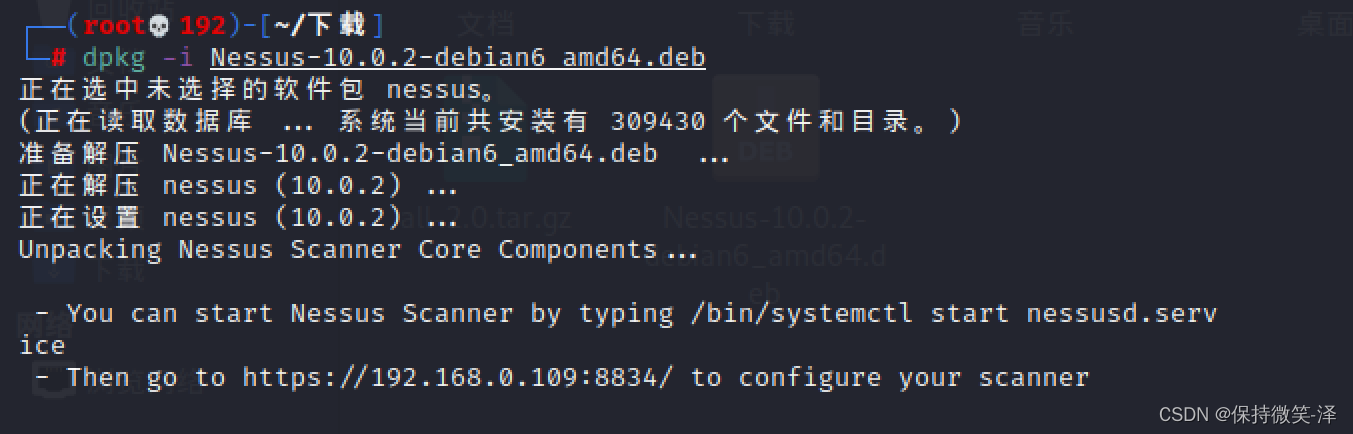

然后打开终端模拟器,输入dpkg -i Nessus-10.0.2-debian6_amd64.deb 然后回车,安装完成。

编辑

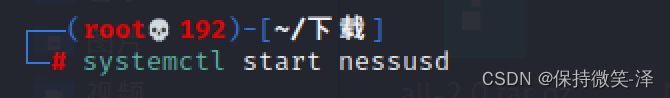

然后输入systemctl start nessusd ,运行这个软件

编辑

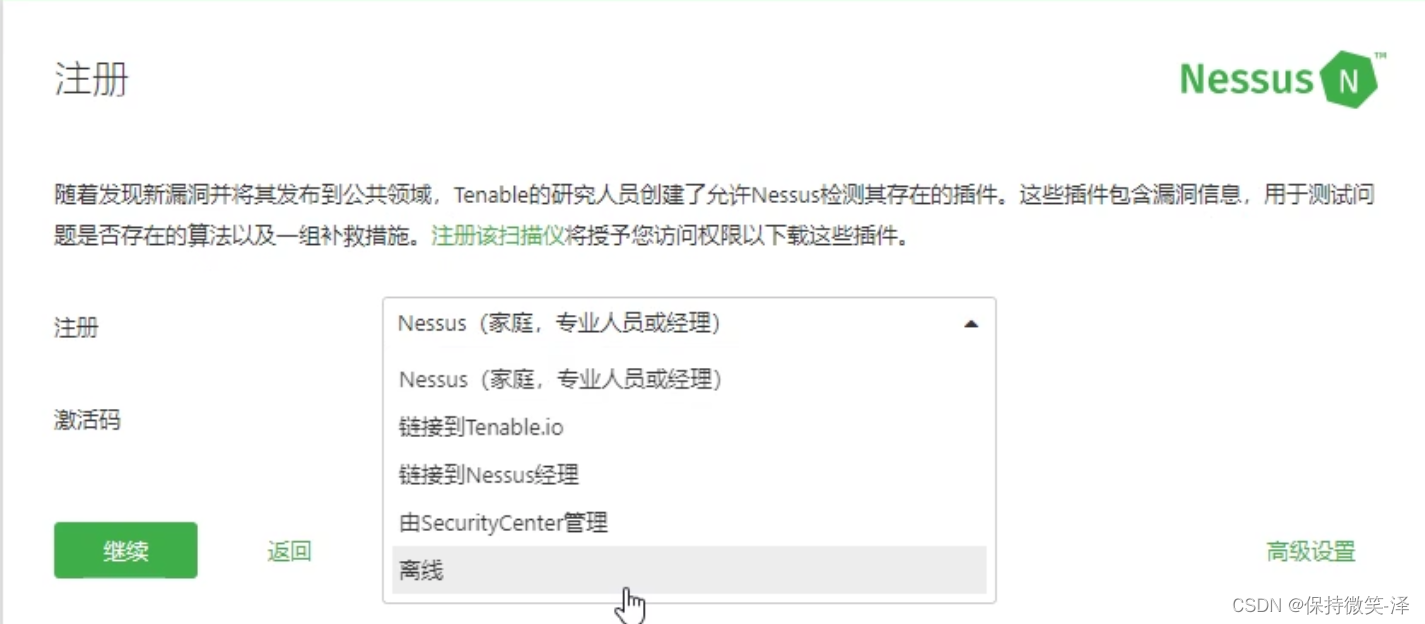

然后通过浏览器打开这个链接 https://192.168.0.109:8834 ,进行注册。注意:选择离线注册。

编辑

编辑

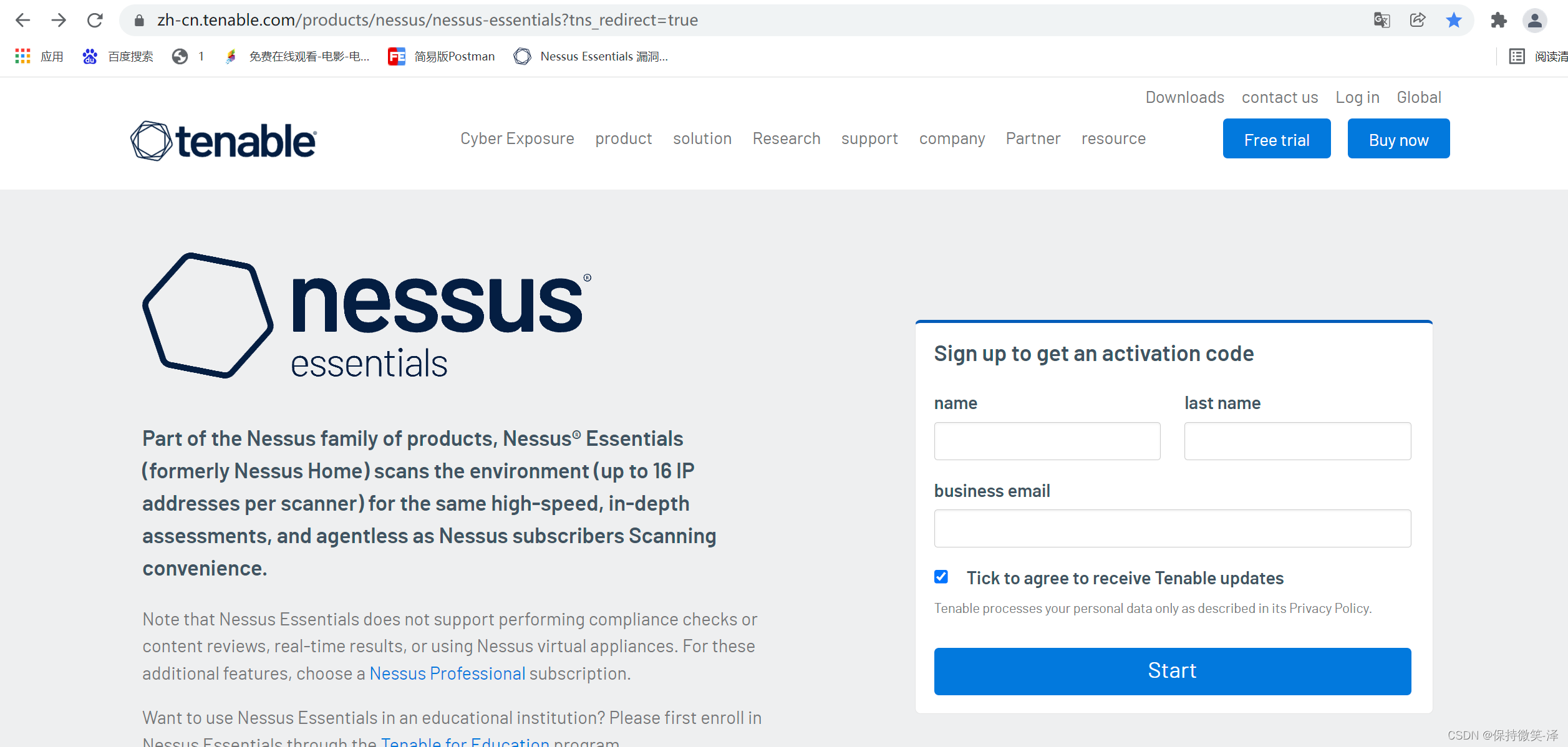

此时需要我们输入许可证。打开这个网址: Nessus Essentials 漏洞扫描程序 | Tenable®https://zh-cn.tenable.com/products/nessus/nessus-essentials?tns_redirect=true

编辑

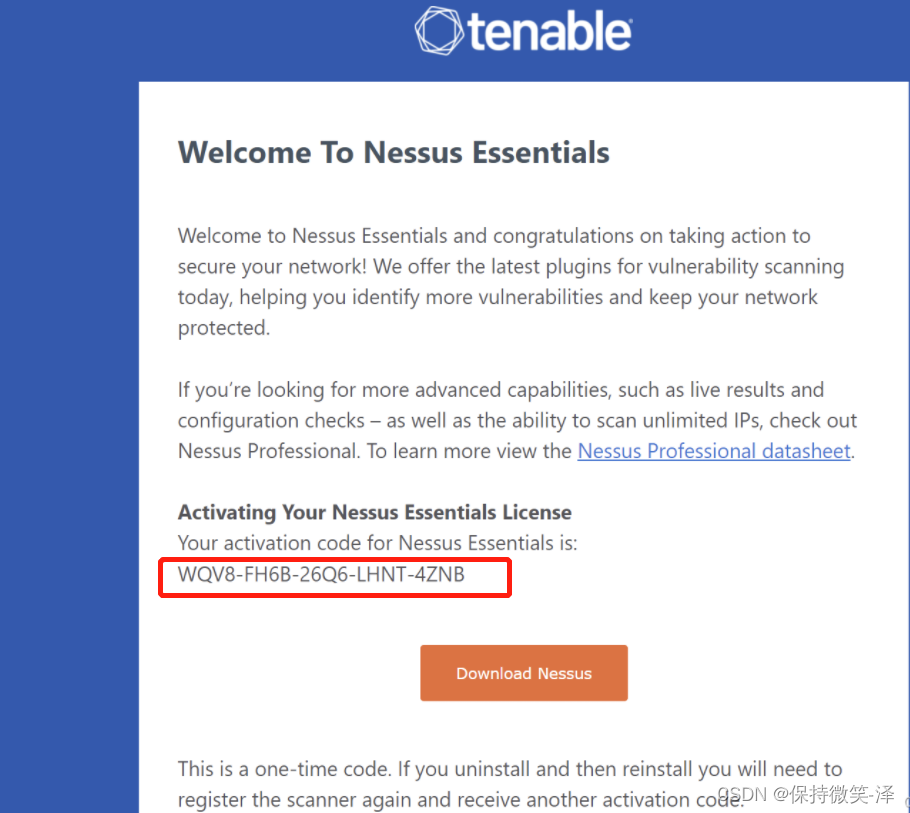

输入名字和邮箱,会给邮箱发送一个ID序列号。

编辑

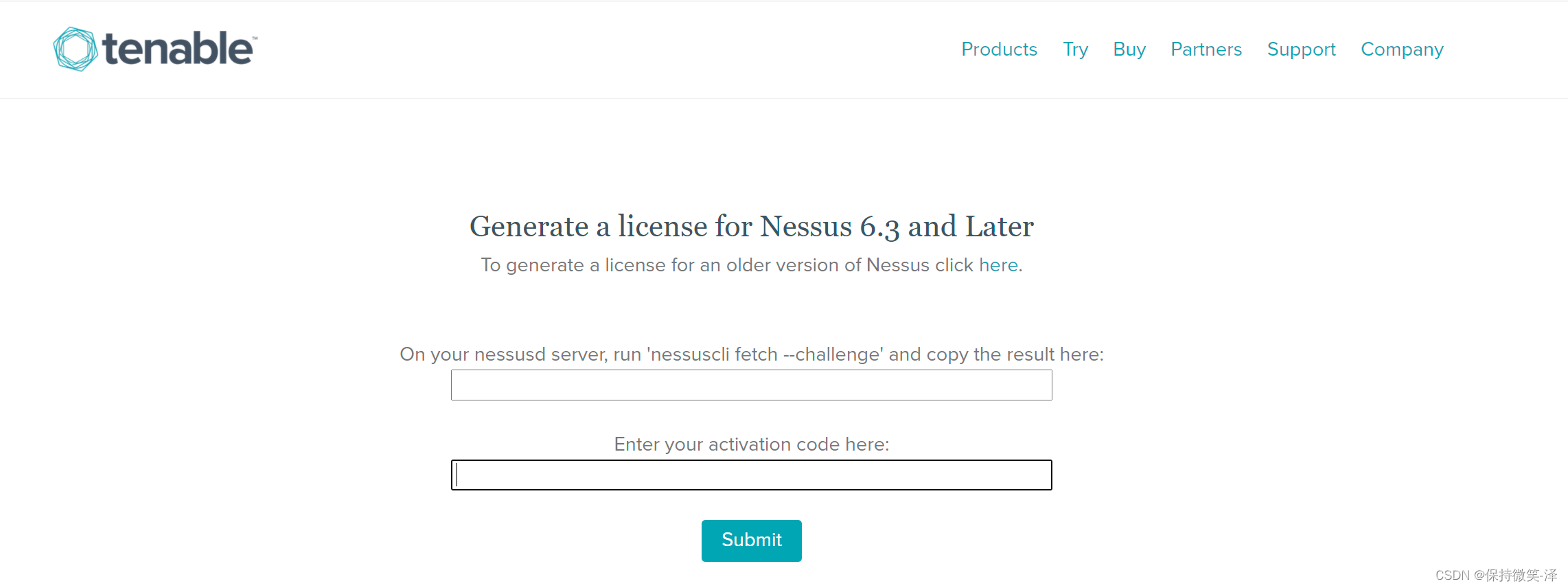

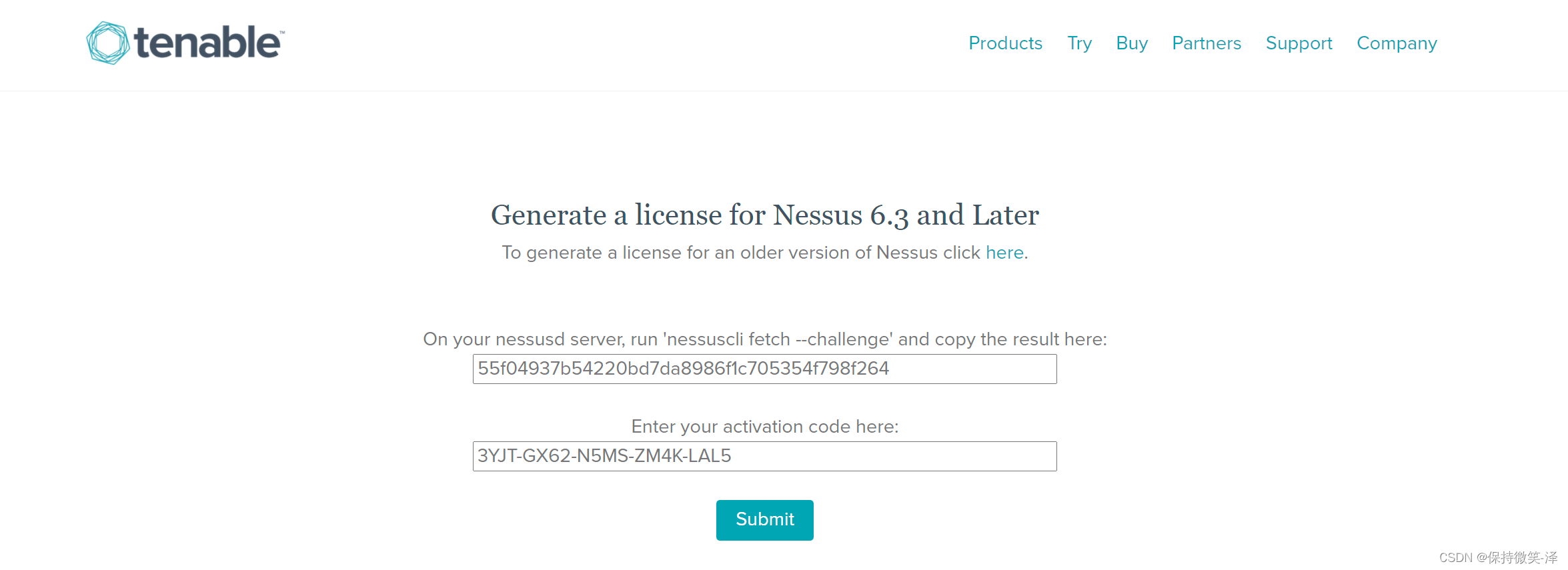

打开网站:

Tenable Network Securityhttps://plugins.nessus.org/v2/offline.php编辑

第一项输入我们刚刚获得的质询代码。

第二项输入我们邮箱里发送的序列号。

然后点击提交。

编辑

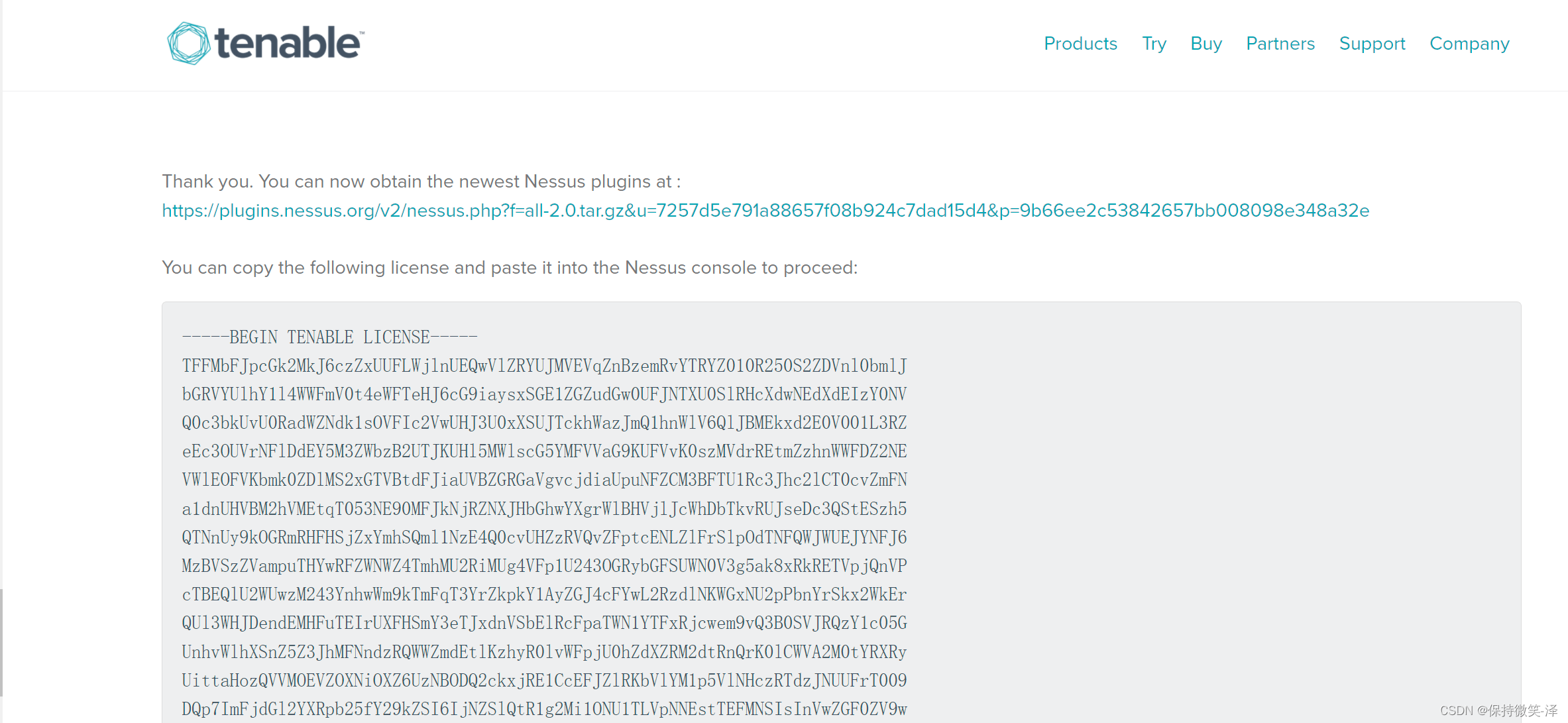

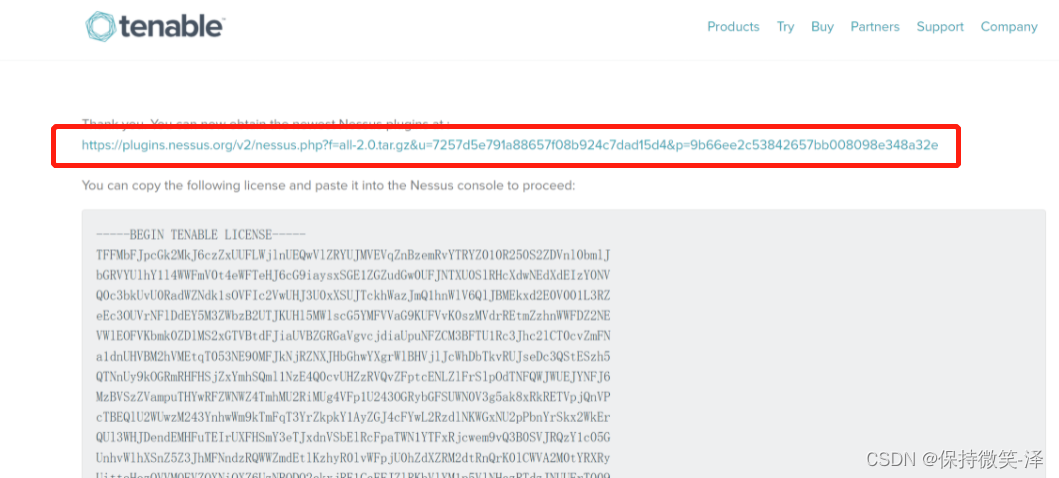

会出现这个页面。

编辑

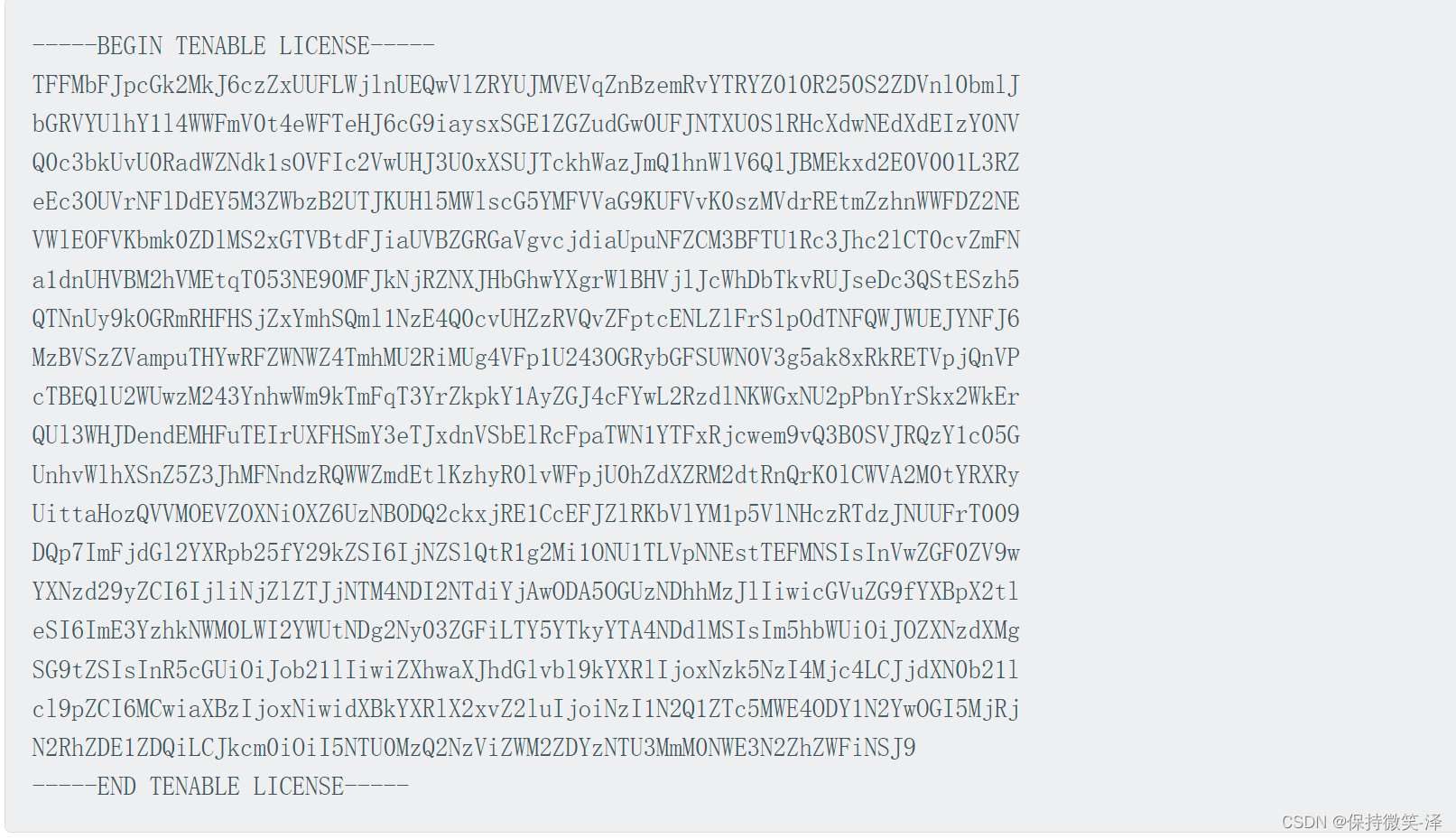

将这一部分的内容复制下来。

编辑

复制到注册页面的许可证框里面,点击继续即可注册成功。

输入账号密码后,就可以登陆成功了。

编辑

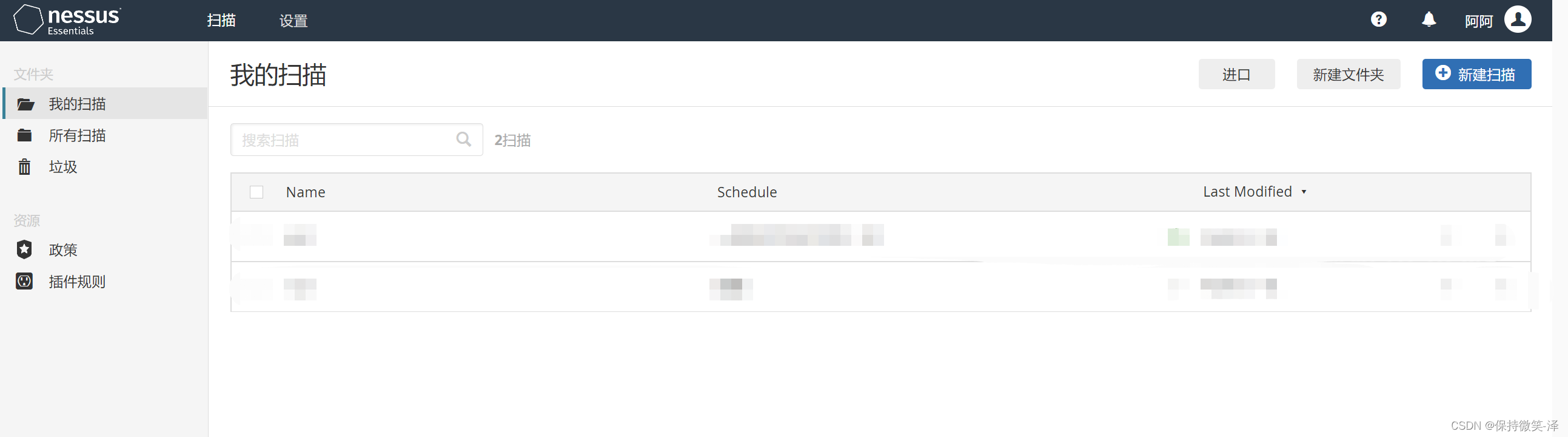

此时,我们的软件已经安装成功了。

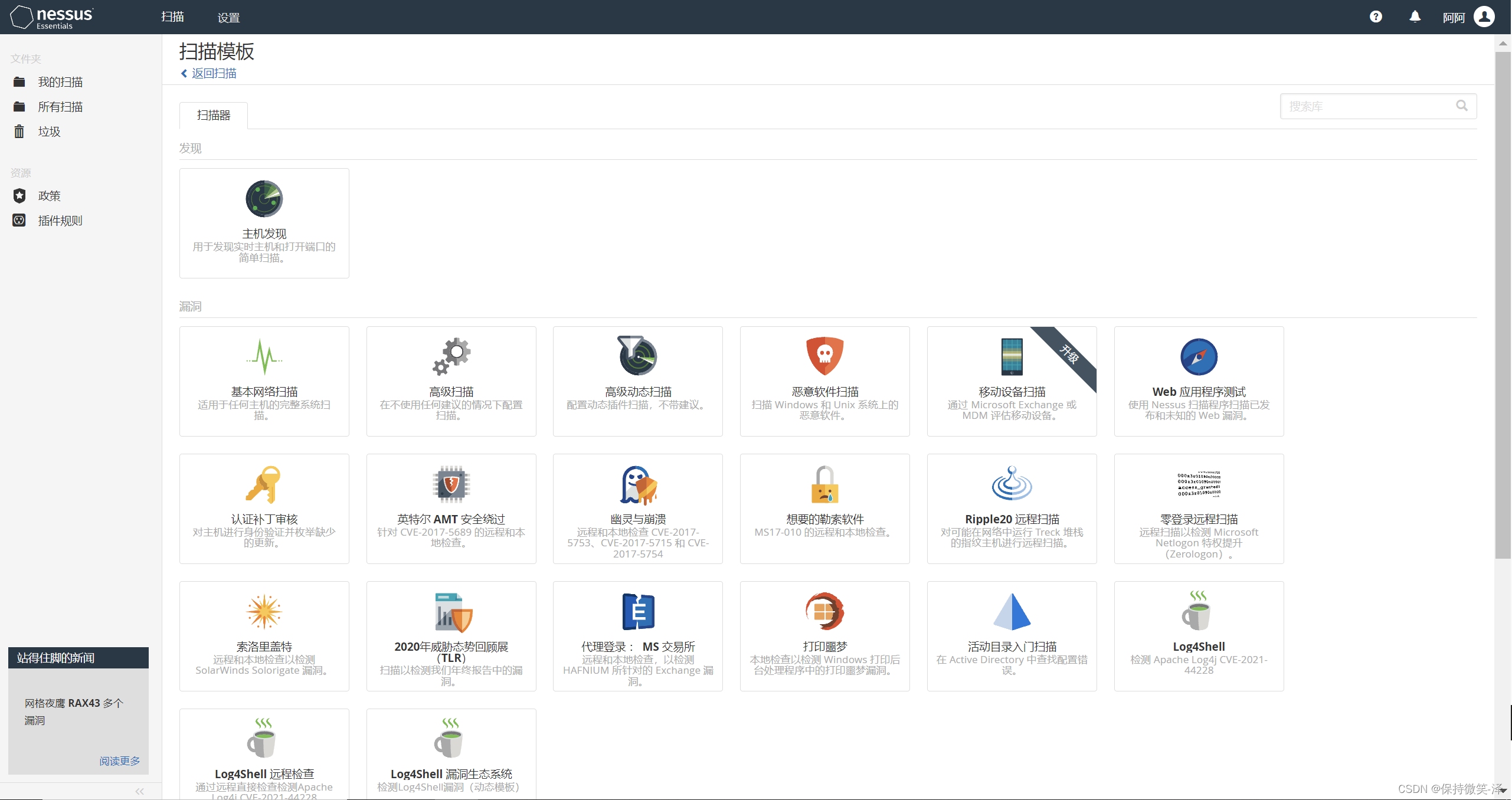

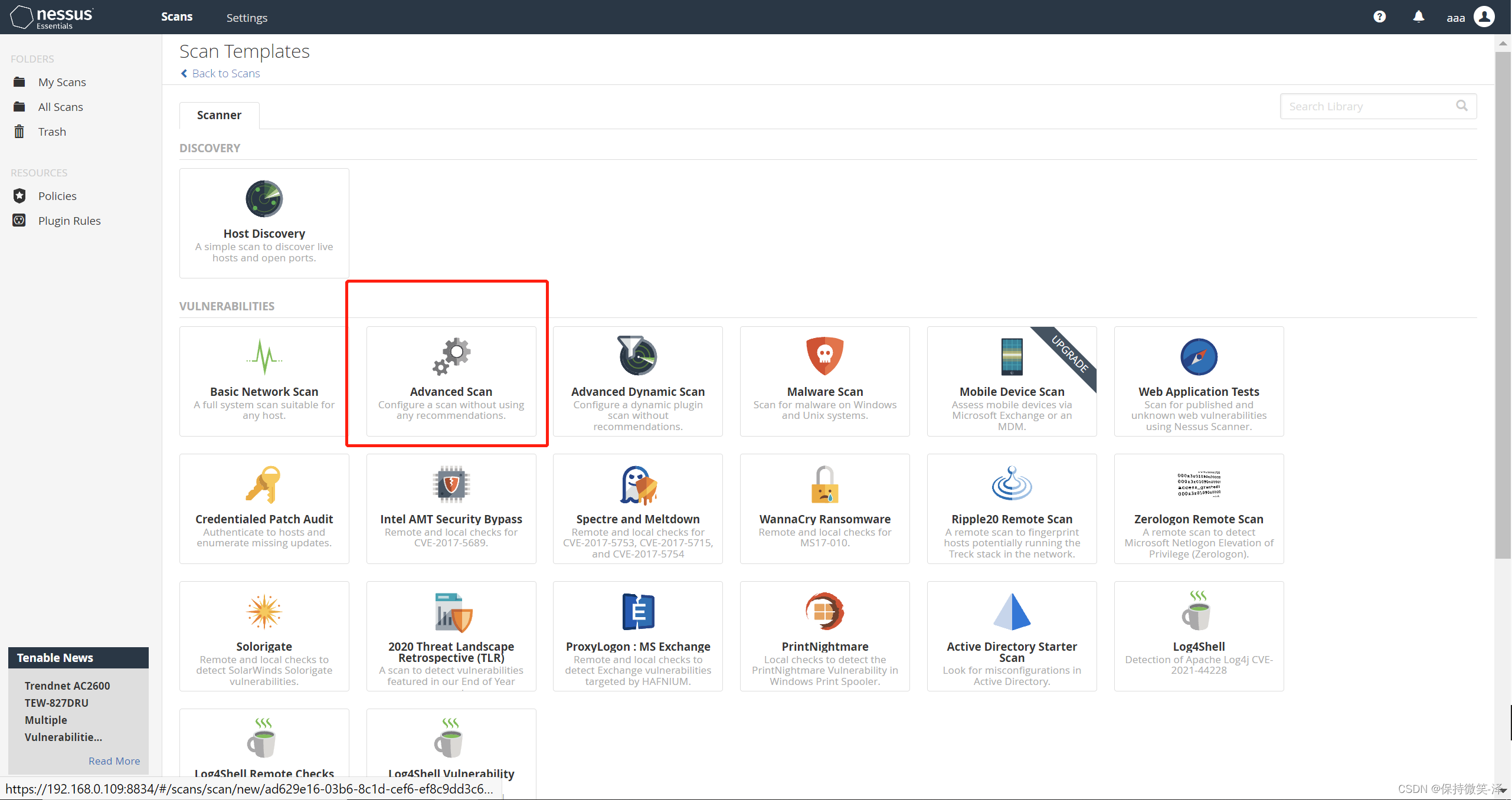

点击-新建扫描,我们可以看到有很多功能模块可以去使用。

编辑

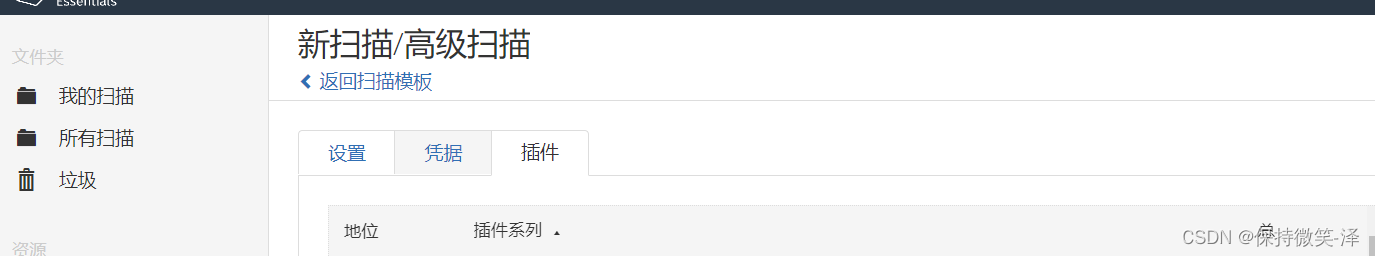

但是,此时我们的模块里是没有插件的,需要我们全装这个插件。

编辑

我们点击这个链接,即可下载最新的插件安装包。

编辑

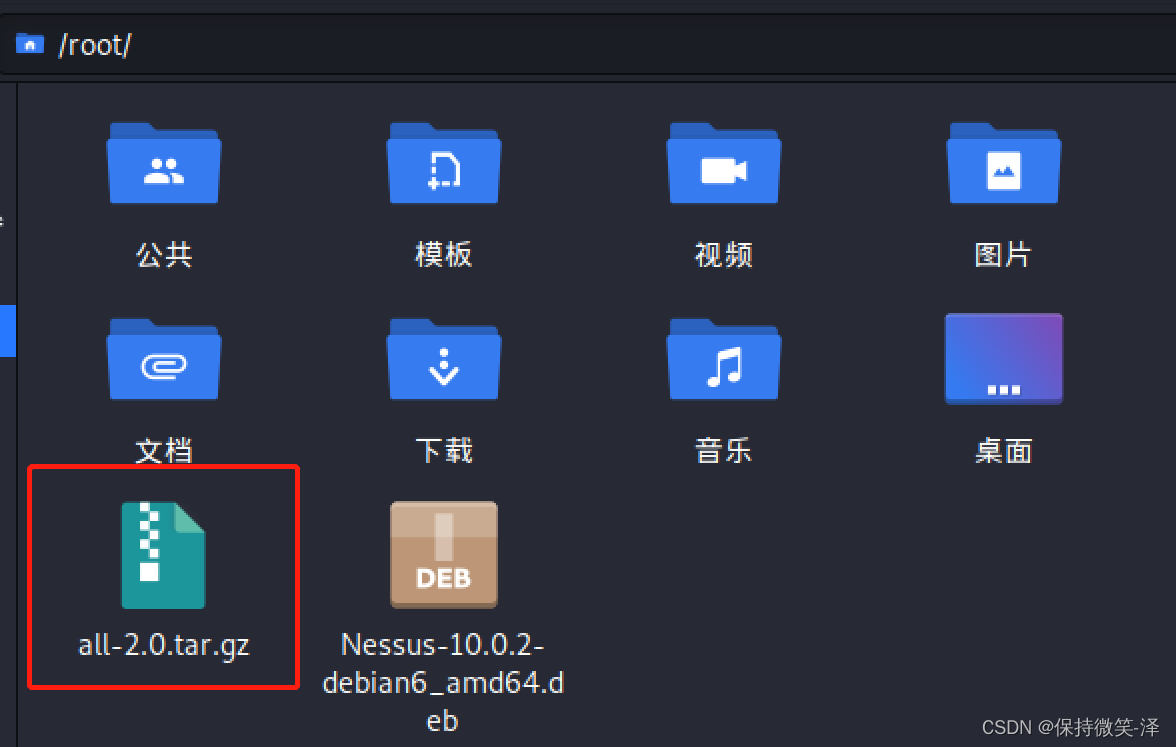

然后将下载好的安装包,复制到kali系统的root目录下面。

编辑

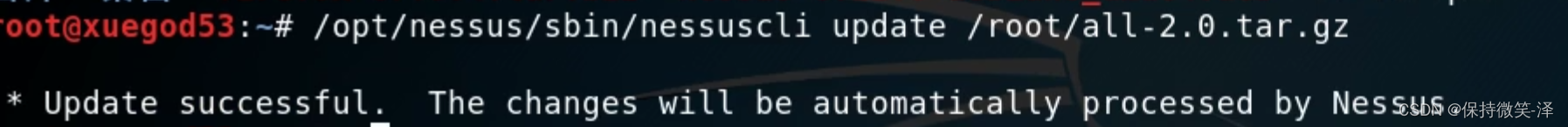

打开终端终端模拟器,输入

/opt/nessus/sbin/nessuscli update /root/all-2.0.tar.gz

回车,即可安装成功

编辑

然后重启Nessus软件

编辑

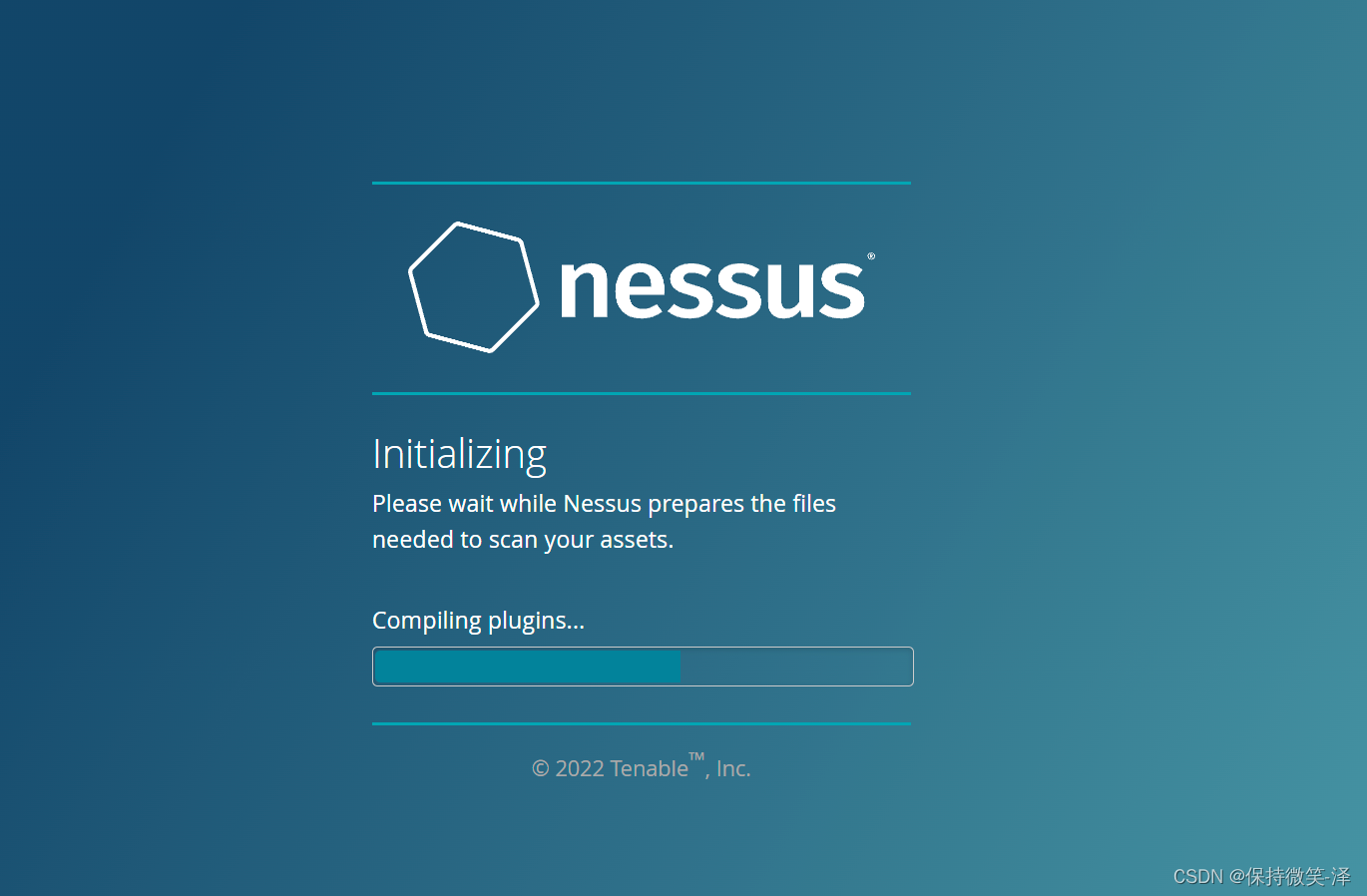

然后刷新网页,就开始安装插件了。这个内容比较多,需要半个小时-一个小时左右。如图所示。

编辑

安装完成后,刷新页面,登陆账号和密码。即可登录成功。

3.Nessus软件的使用

举两个例子:

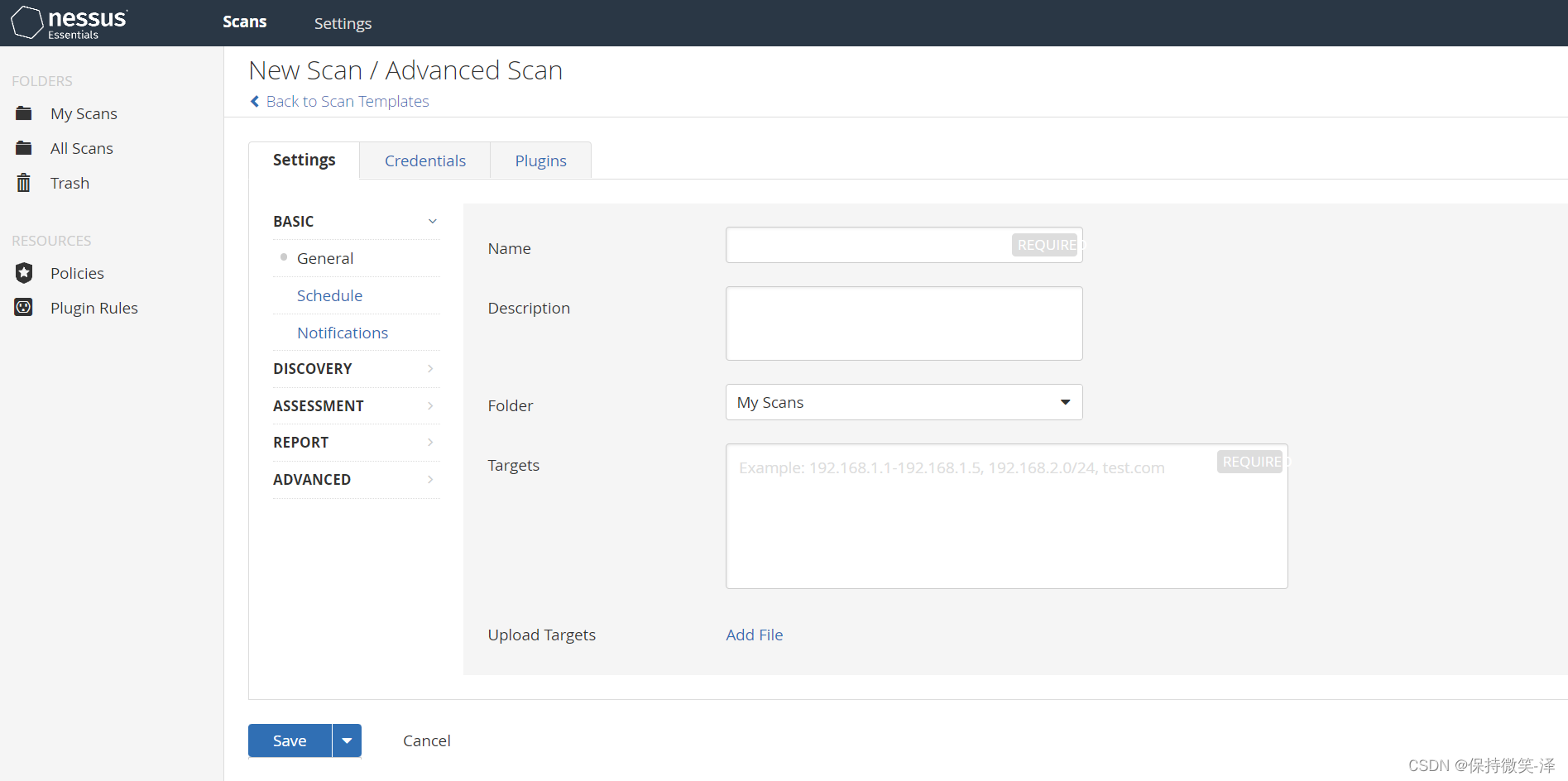

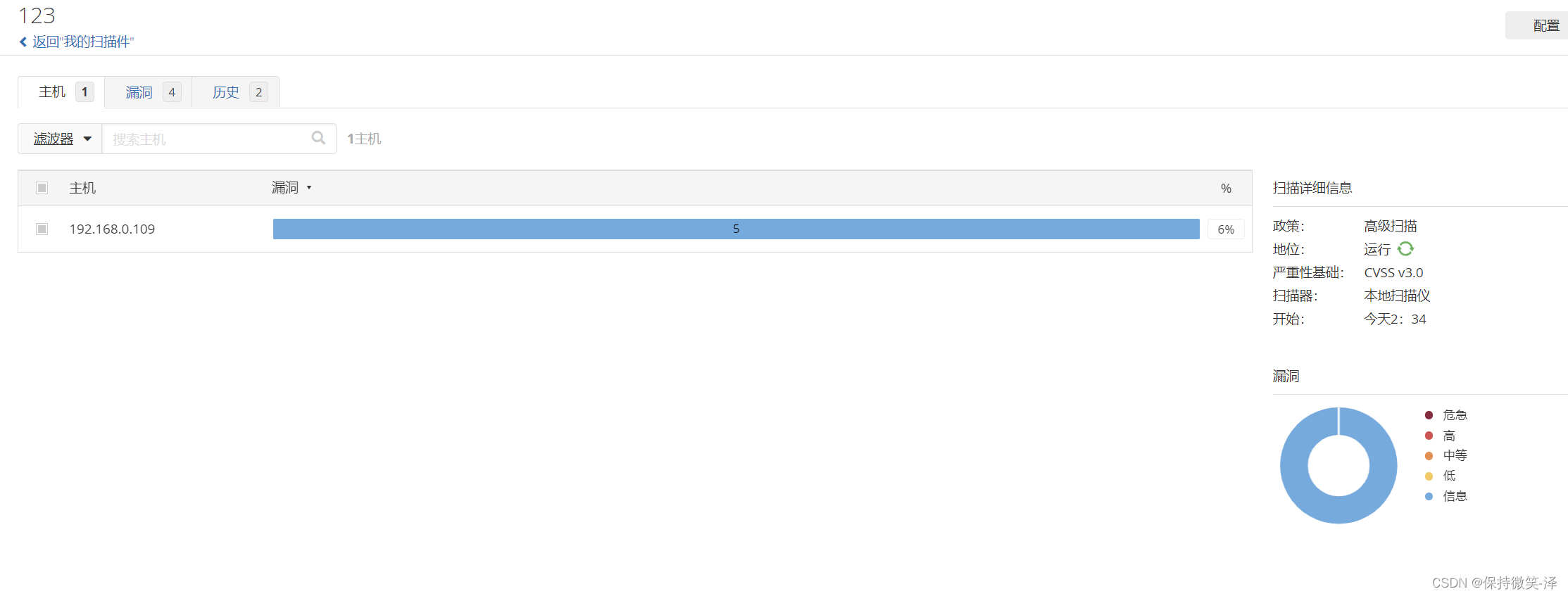

1.高级扫描

点击新建扫描,点击高级扫描。

编辑

编辑

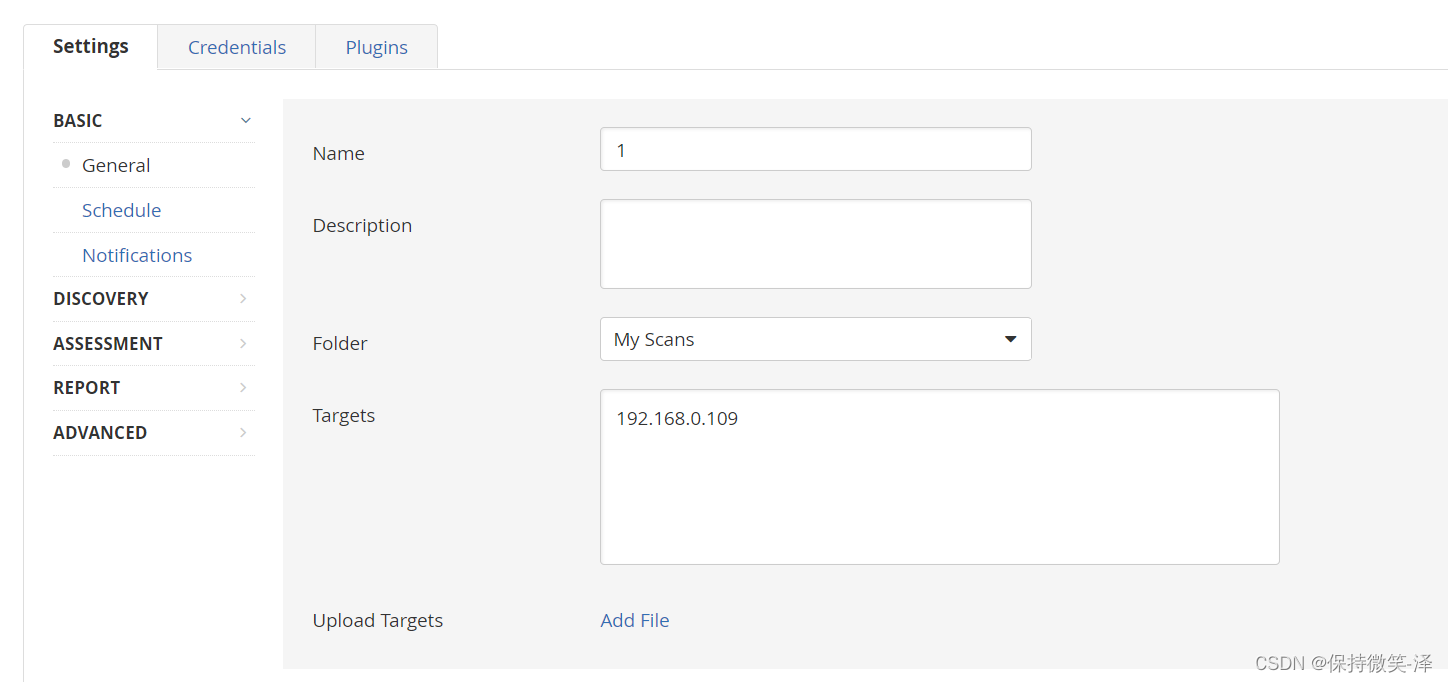

输入名字和IP地址。我们已我们虚拟机的kali系统为例

编辑

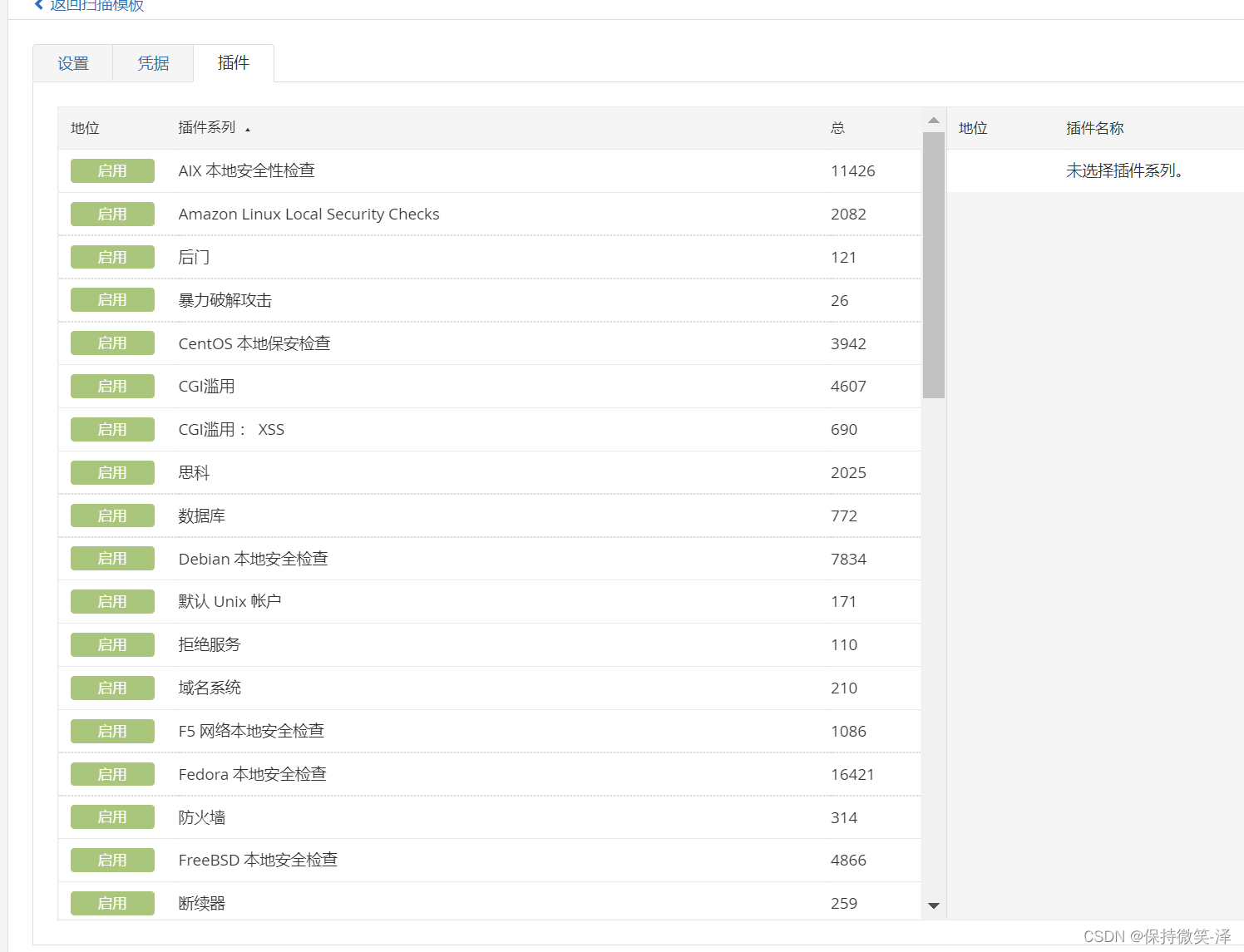

我们可以看到旁边还有许多功能。英文不好,我们右键将网页翻译成中文。可以根据自己的需要选中相应的功能。

编辑

这个是插件,等等扫描的时候会用到他们。

编辑

点击save,点击运行。

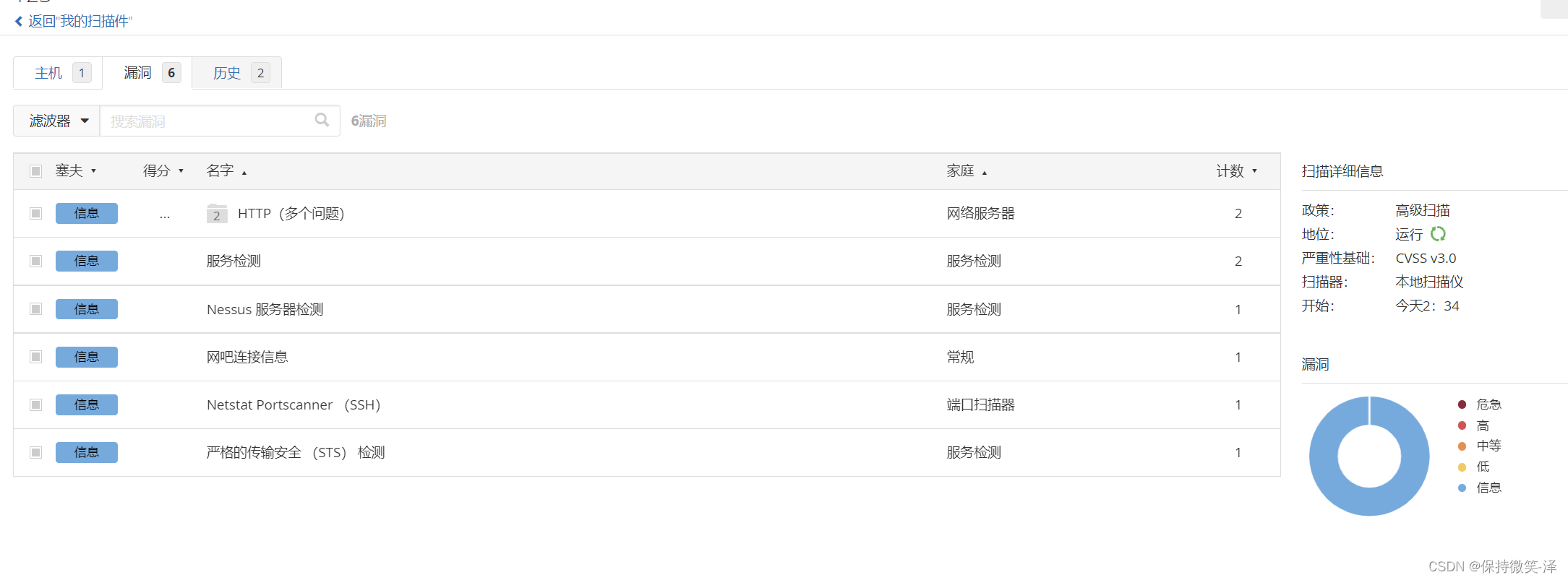

编辑 这个是我们已经扫出来的漏洞,我们可以点开去看一下。

编辑

编辑

我们可以一个一个的去分析。

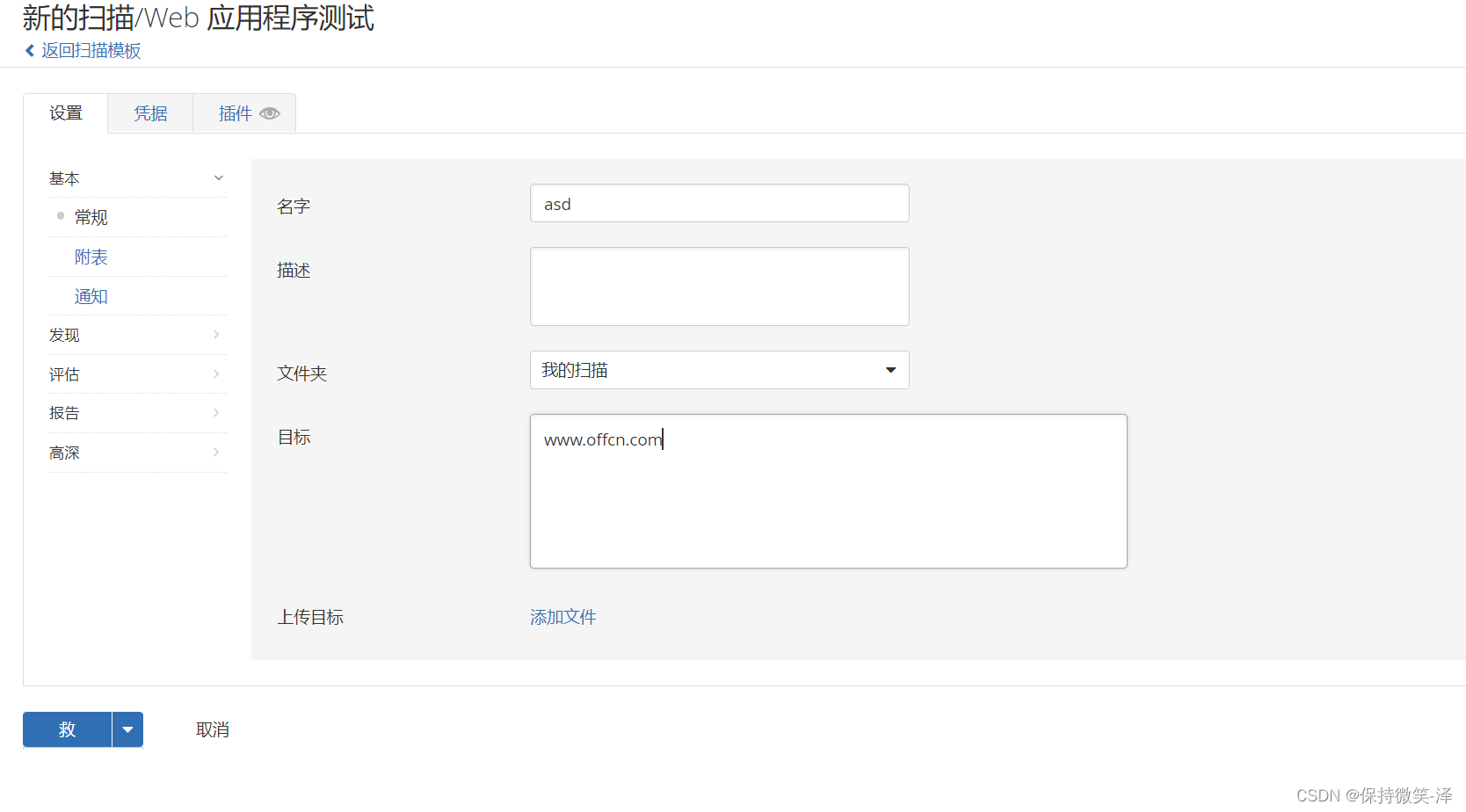

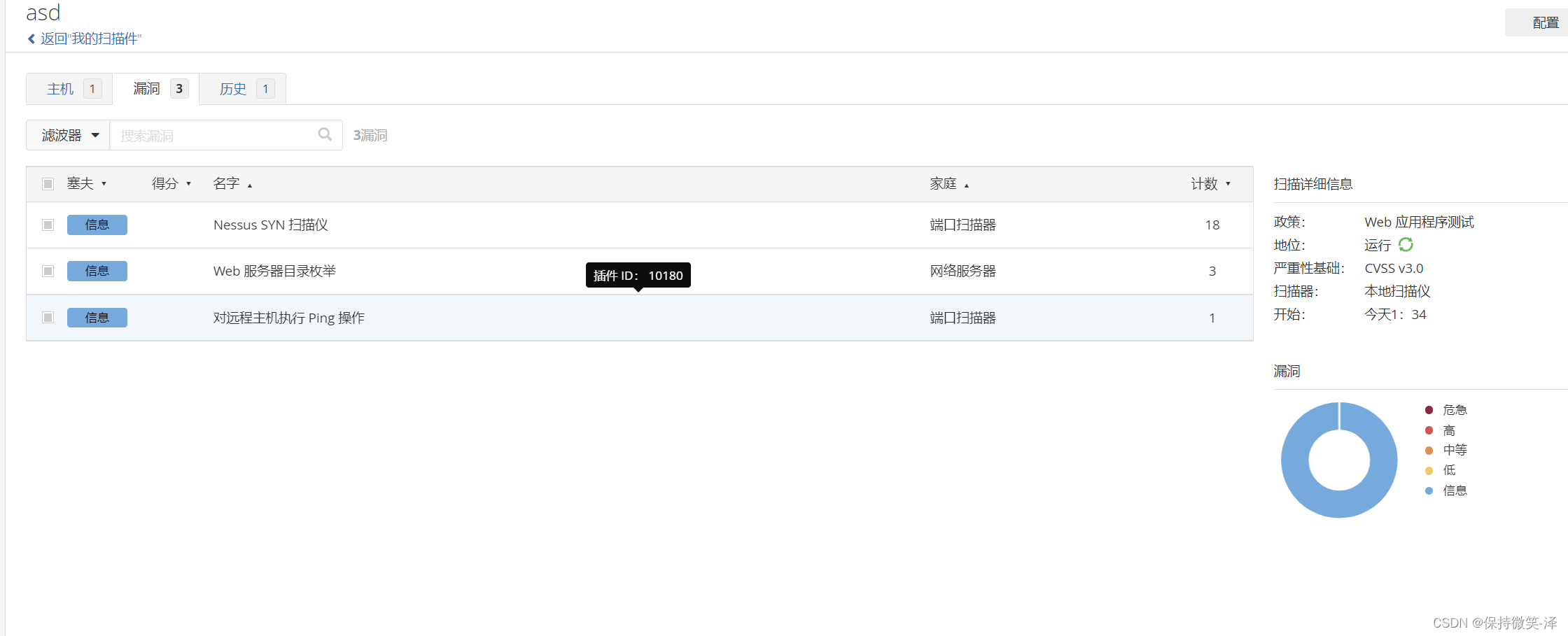

2.web应用应用测试程序。

编辑

编辑

编辑

编辑

2.AWVS

AWVS简介

AWVS是一个自动化的Web应用程序安全测试工具,它可以扫描任何可通过Web浏览器访问的和遵循HTTP/HTTPS规则的Web站点和Web应用程序。适用于任何中小型和大型企业的内联网、外延网和面向客户、雇员、厂商和其它人员的Web网站。AWVS可以通过检查SQL注入攻击漏洞、XSS跨站脚本攻击漏洞等漏洞来审核Web应用程序的安全性。

AWVS功能介绍

- WebScanner :核心功能,web安全漏洞扫描 (深度,宽度 ,限制20个)

- Site Crawler:站点爬行,遍历站点目录结构

- Target Finder :主机发现,找出给定网段中开启了80和443端口的主机

- Subdomian Scanner :子域名扫描器,利用DNS查询

- Blind SQL Injector :盲注工具

- Http Editor http:协议数据包编辑器

- HTTP Sniffer : HTTP协议嗅探器 (fiddler,wireshark,bp)

- HTTP Fuzzer: 模糊测试工具 (bp)

- Authentication Tester :Web认证破解工具

AWVS的安装

下载地址:百度网盘

链接:https://pan.baidu.com/s/1mH0SOaDeElZ_NTuK2NSArw

提取码:zgqq

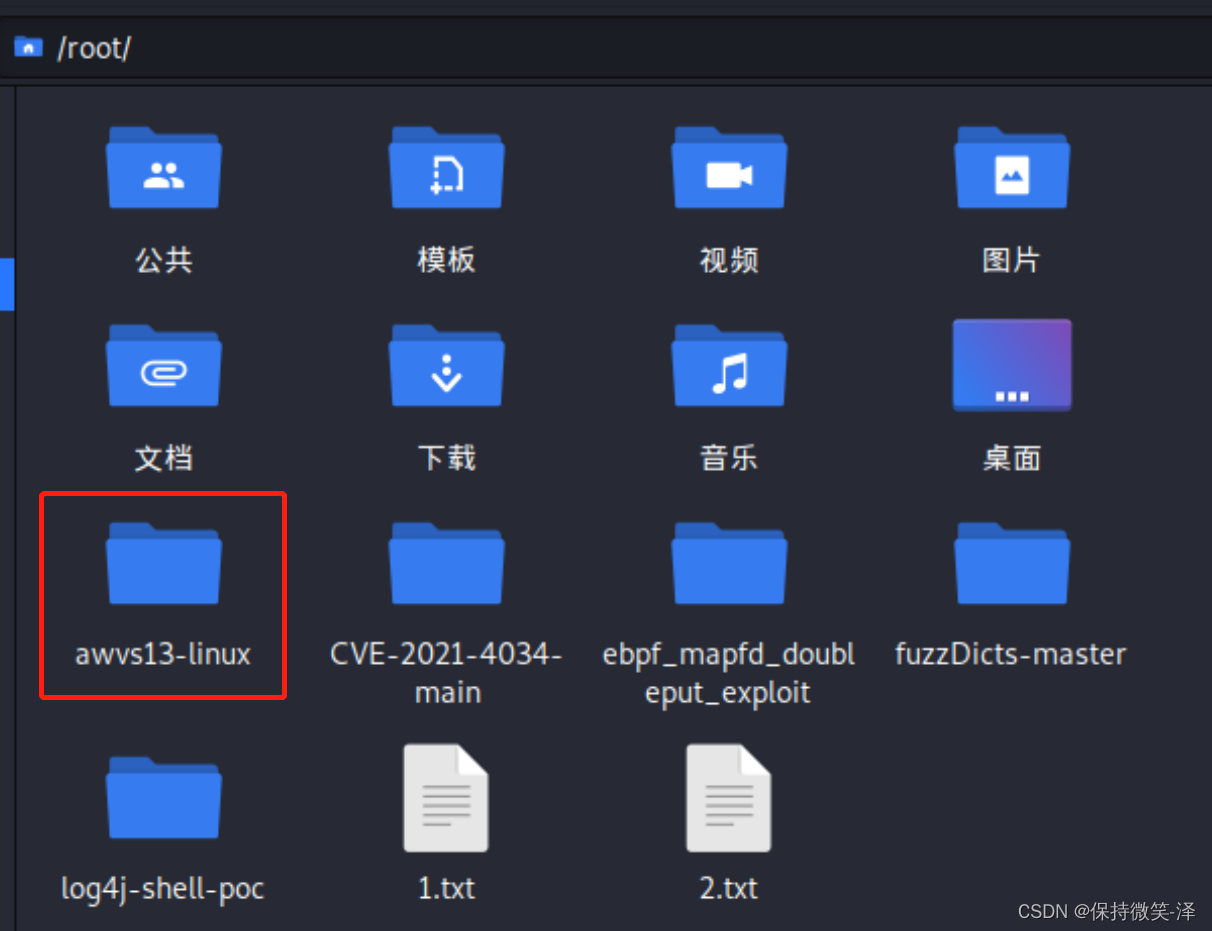

在windows上解压后将awvs安装包复制到kali系统的root目录下面。

编辑

配置 awvs13-linux 目录访问权限

sudo chmod 755 ./awvs13-linux/

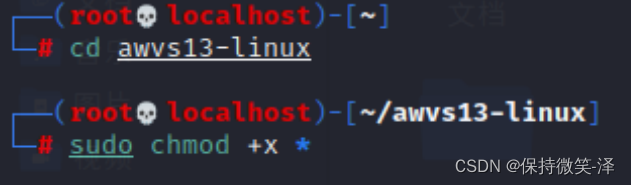

进入awvs13-linux 目录,为该目录下的所有文件赋予执行权限

cd awvs13-linux sudo chmod +x *

编辑

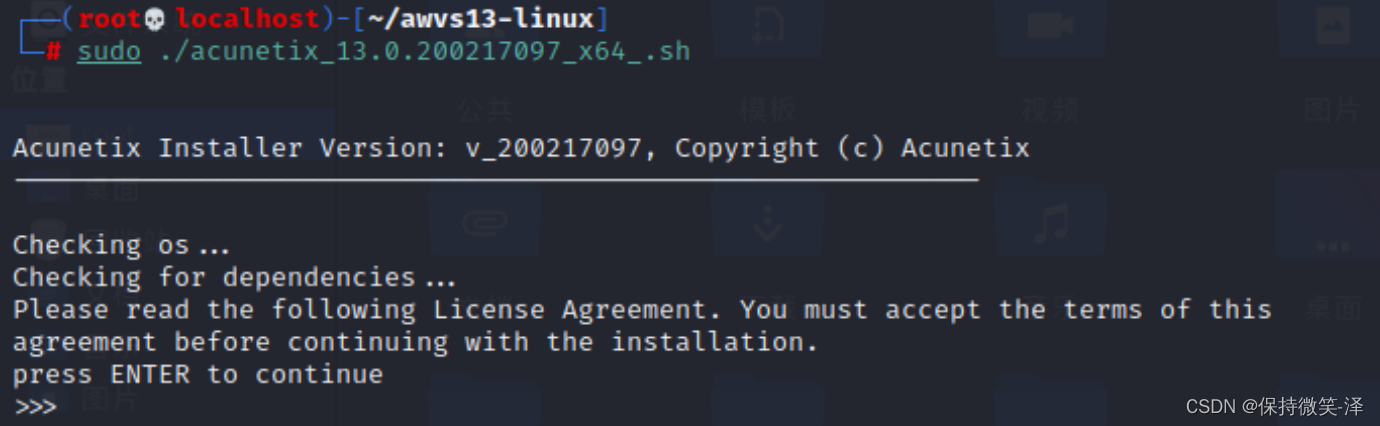

运行 acunetix_13.0.200217097_x64_.sh 脚本

sudo ./acunetix_13.0.200217097_x64_.sh

输入回车

编辑

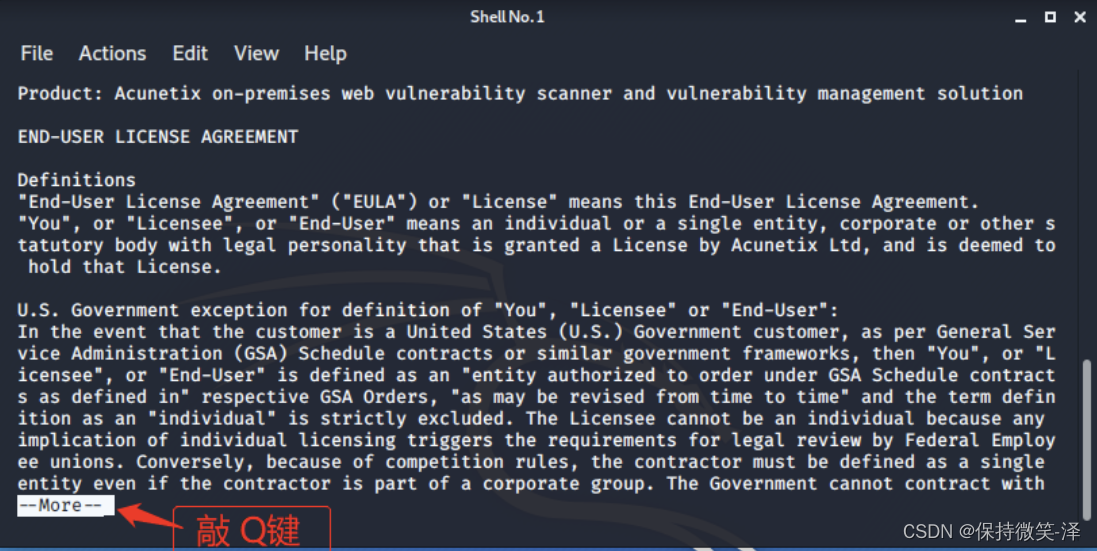

输入q

编辑

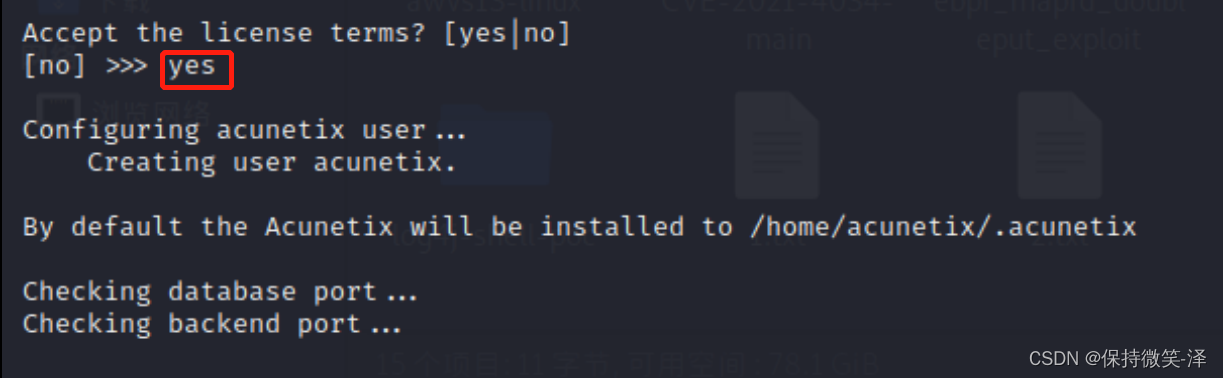

输入yes

编辑

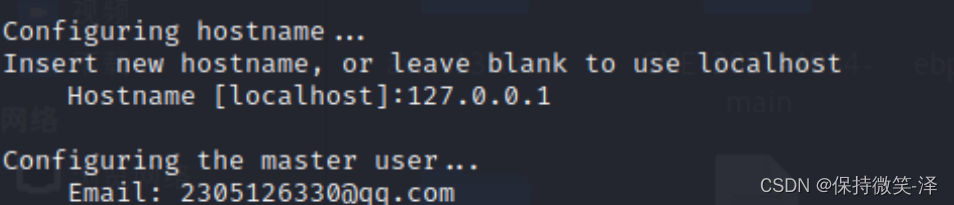

然后输入IP:127.0.0.1,账号和密码

编辑

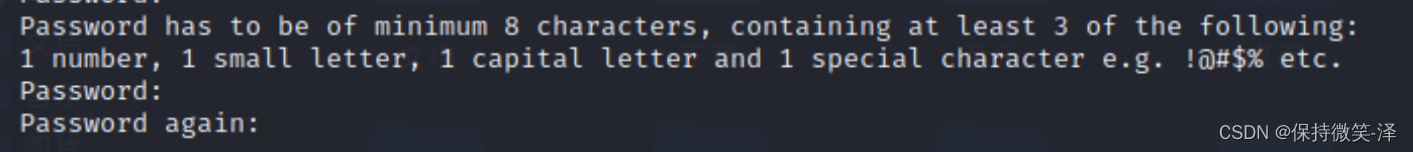

注意:密码必须包含一个小写字母,一个大写字母,中文数字和特殊符号。编辑

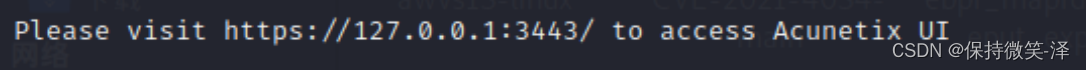

最终安装完成后,会自动生成这个地址,编辑

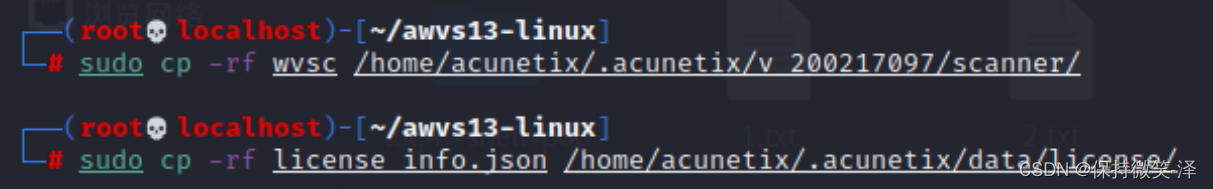

在登录之前在命令行输入下列两条命令,用来破解激活的。

sudo cp -rf wvsc /home/acunetix/.acunetix/v_200217097/scanner/ sudo cp -rf license_info.json /home/acunetix/.acunetix/data/license/

编辑

通过浏览器访问。

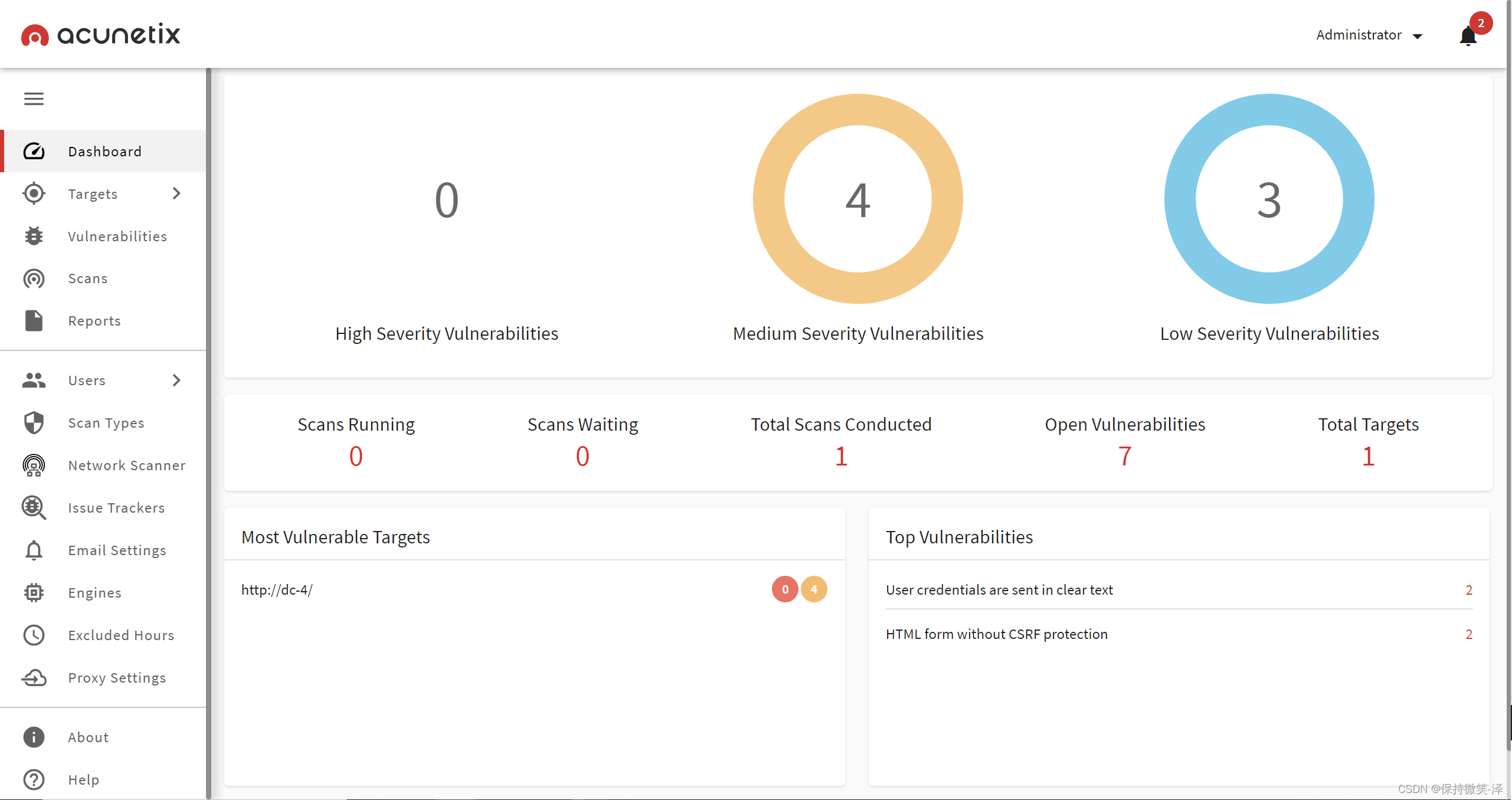

编辑 AWVS的使用

操作起来很简单,和nessus工具使用起来类似。

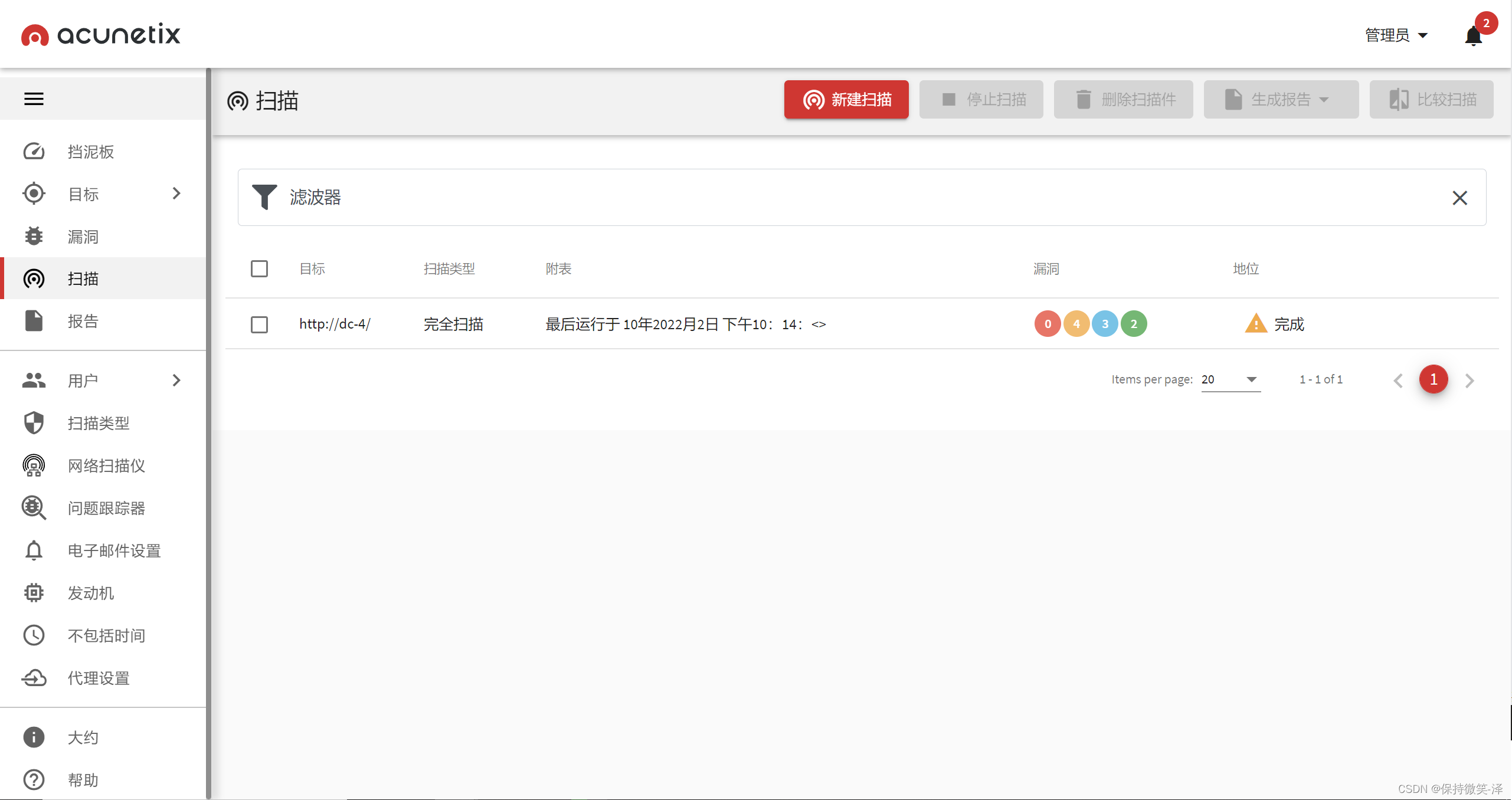

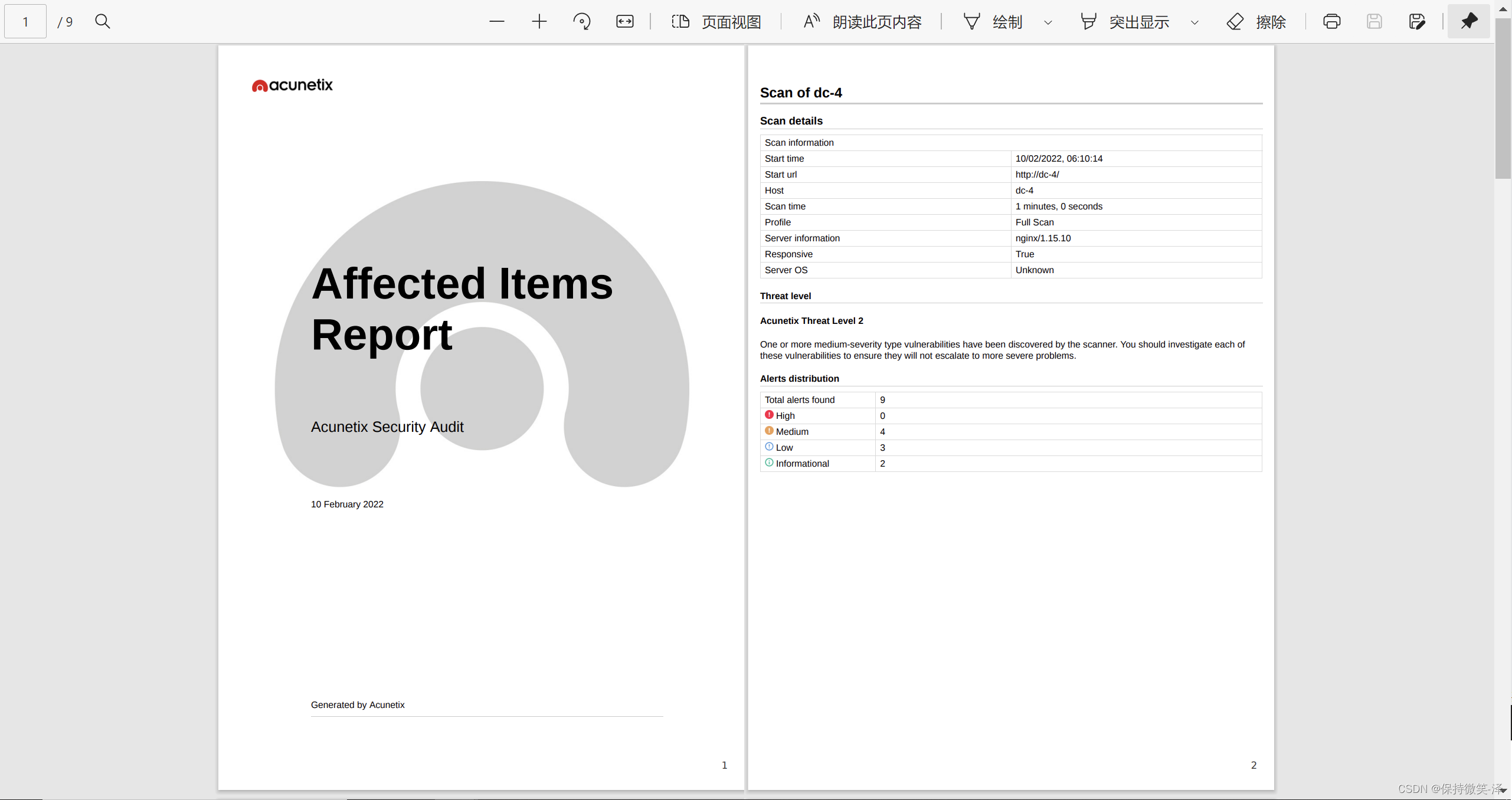

点击扫描,点击新建扫描,输入网址或者IP就可以开始扫描了。这里以dc-4靶场为例。

编辑

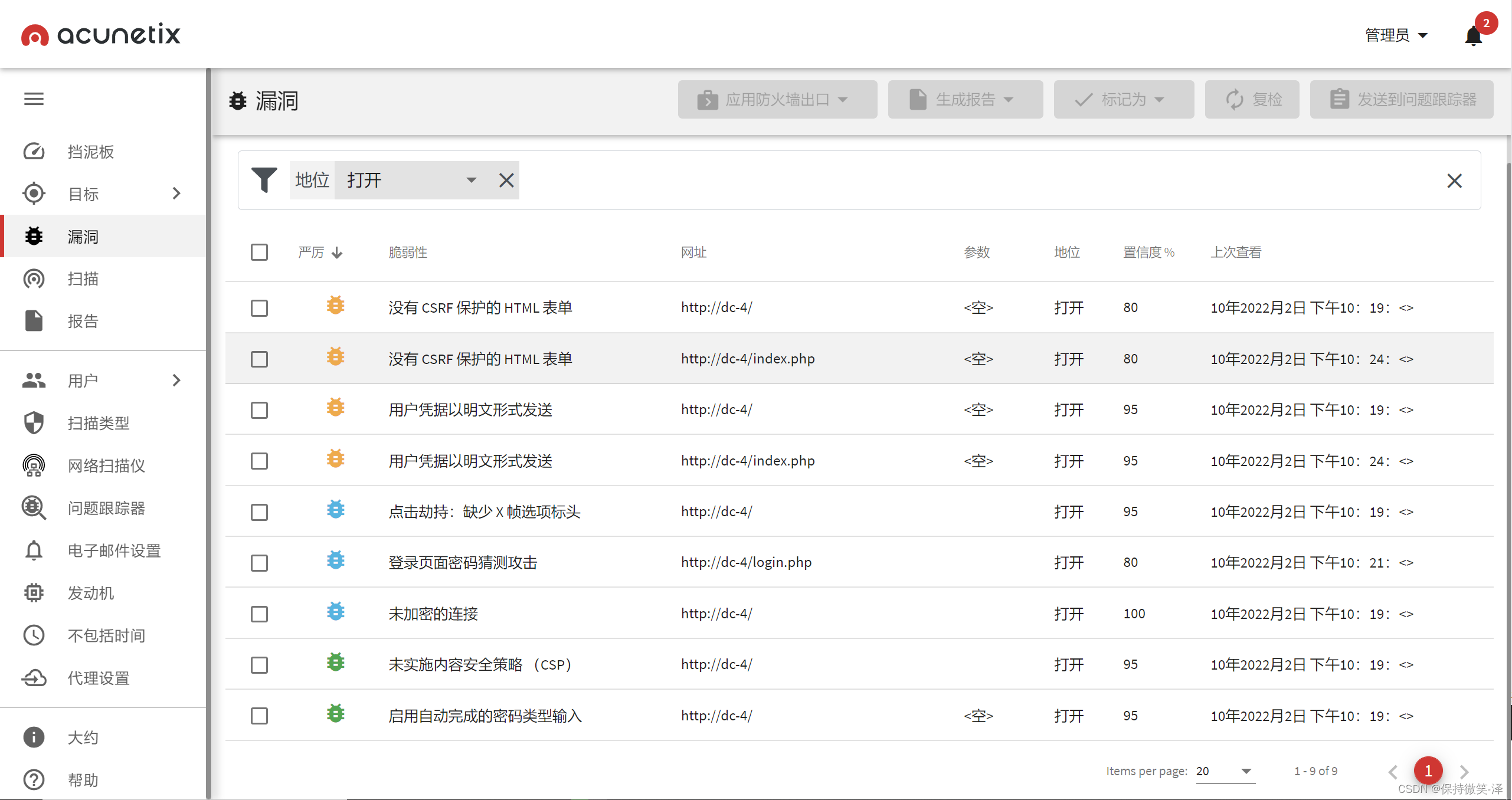

扫描完成后,我们打开漏洞,可以看到扫出来的漏洞。

编辑

同时我们可以将扫描出来的结果益以报告的形式导出来。

编辑

3.WPscan

WPscan简介

WPScan是Kali Linux默认自带的一款漏洞扫描工具,它可以全面检查wp网站的漏洞,从而能够及时应对修补漏洞避免被黑掉的危险。同时还可以实现对未加防护的Wordpress站点暴力破解用户名密码。

WPscan工具利用

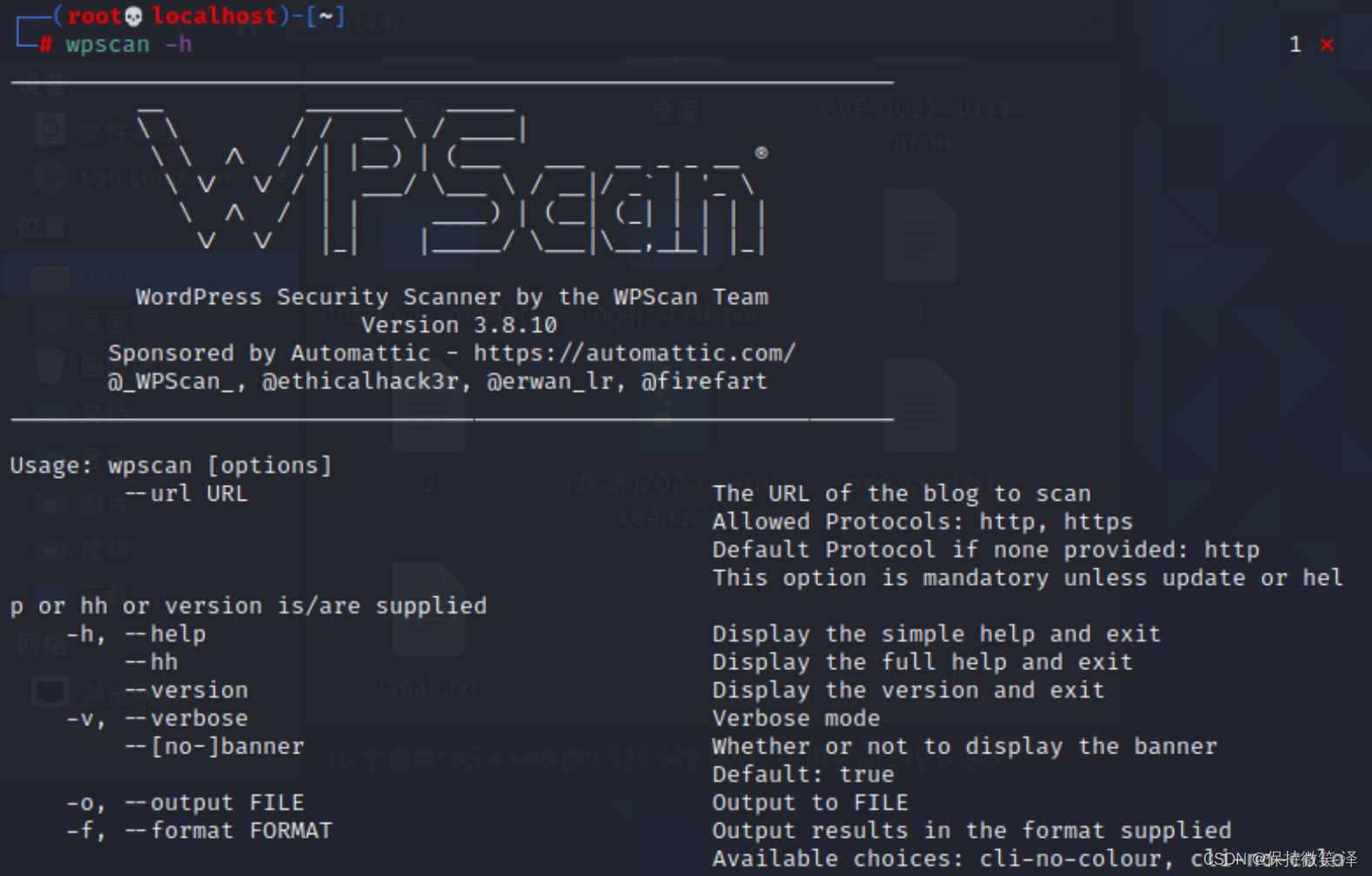

查看帮助信息

wpscan -h

编辑

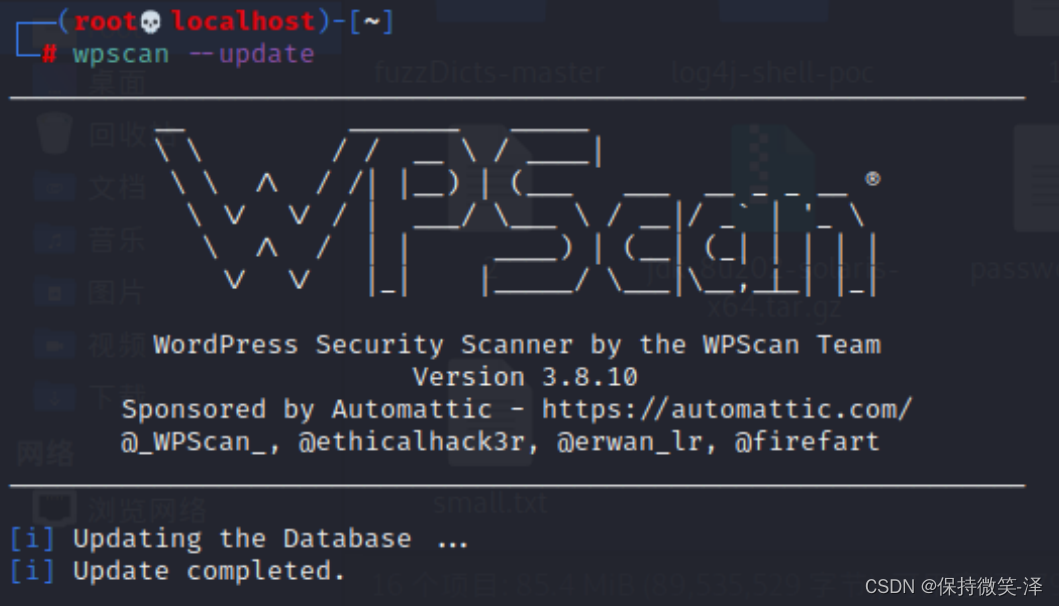

更新漏洞库

wpscan --update

编辑

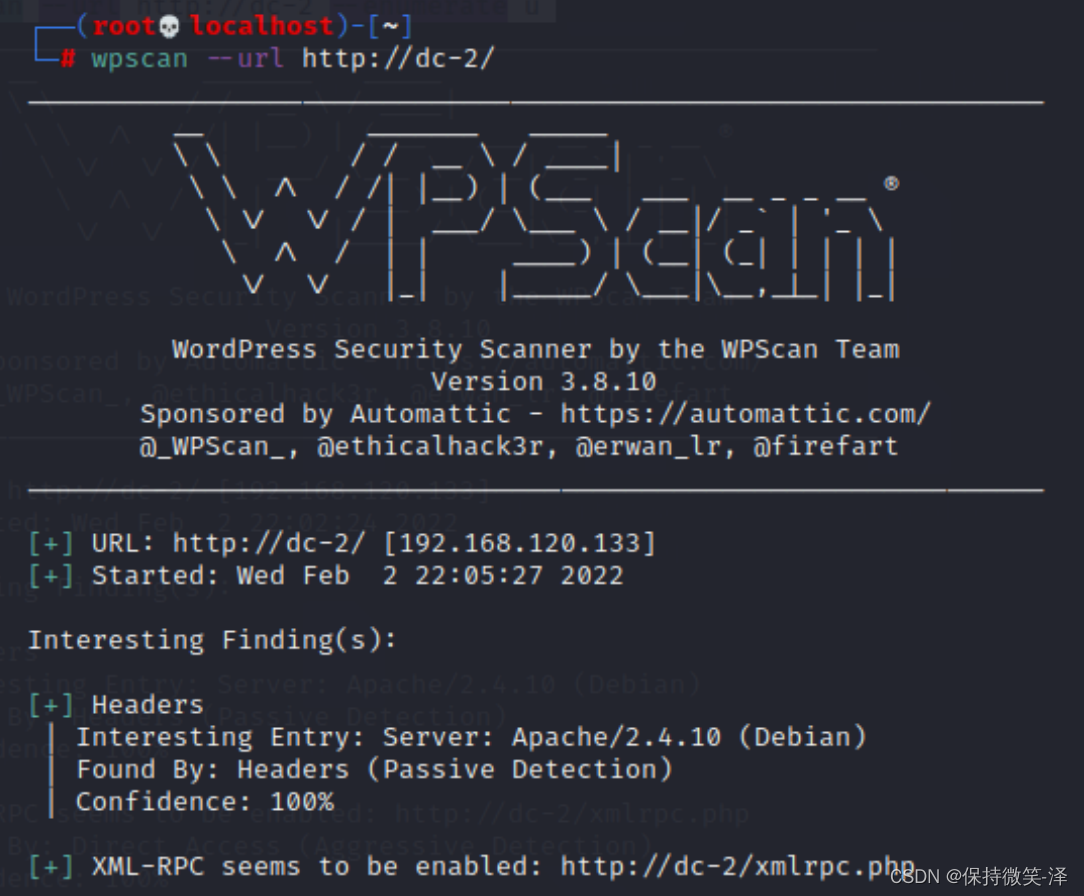

扫描WordPress漏洞

wpscan --url http://dc-2/

编辑

扫描wordpress用户

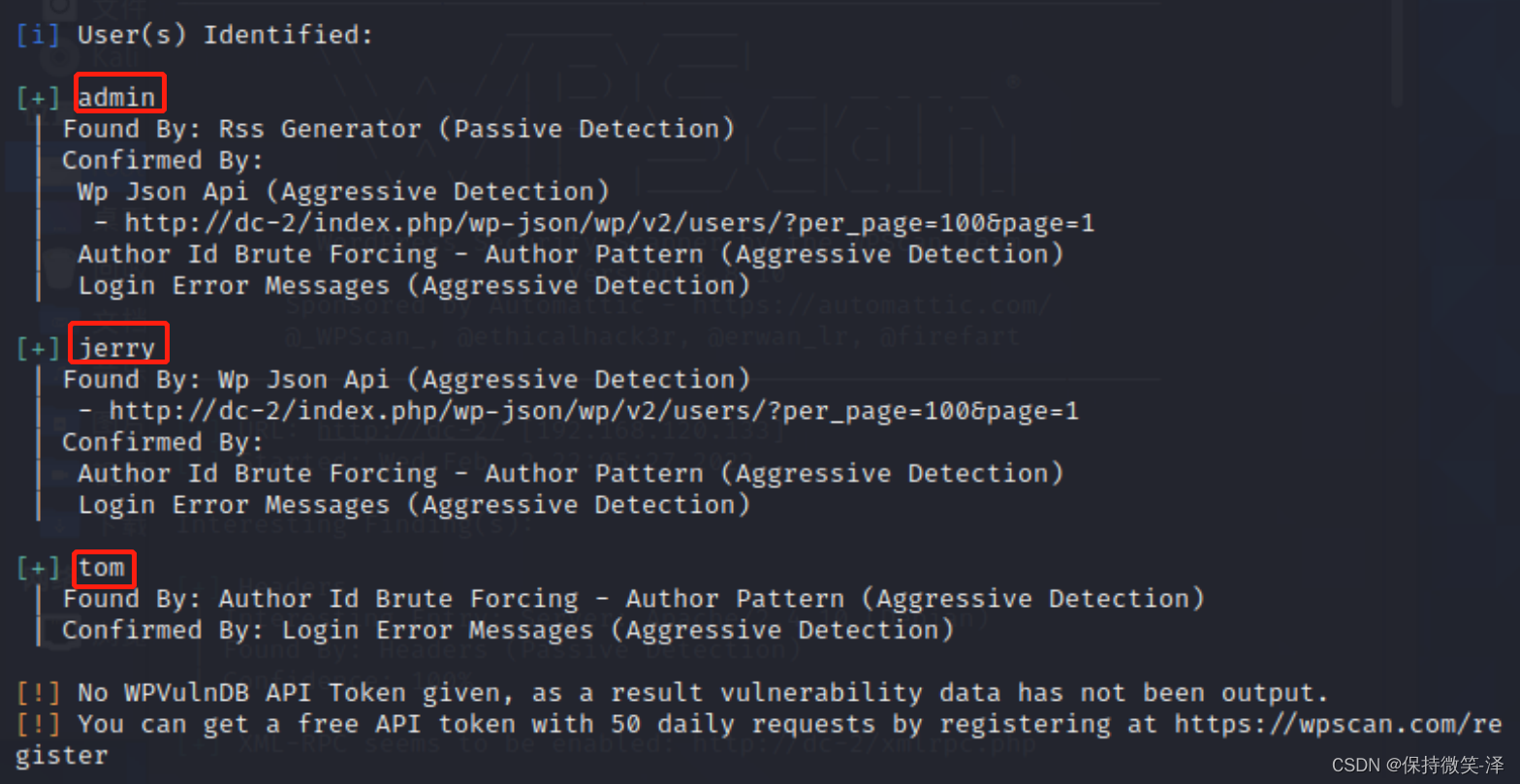

wpscan --url http://dc-2 --enumerate u

如同,这是我扫到的DC-2靶场网站的用户。

编辑

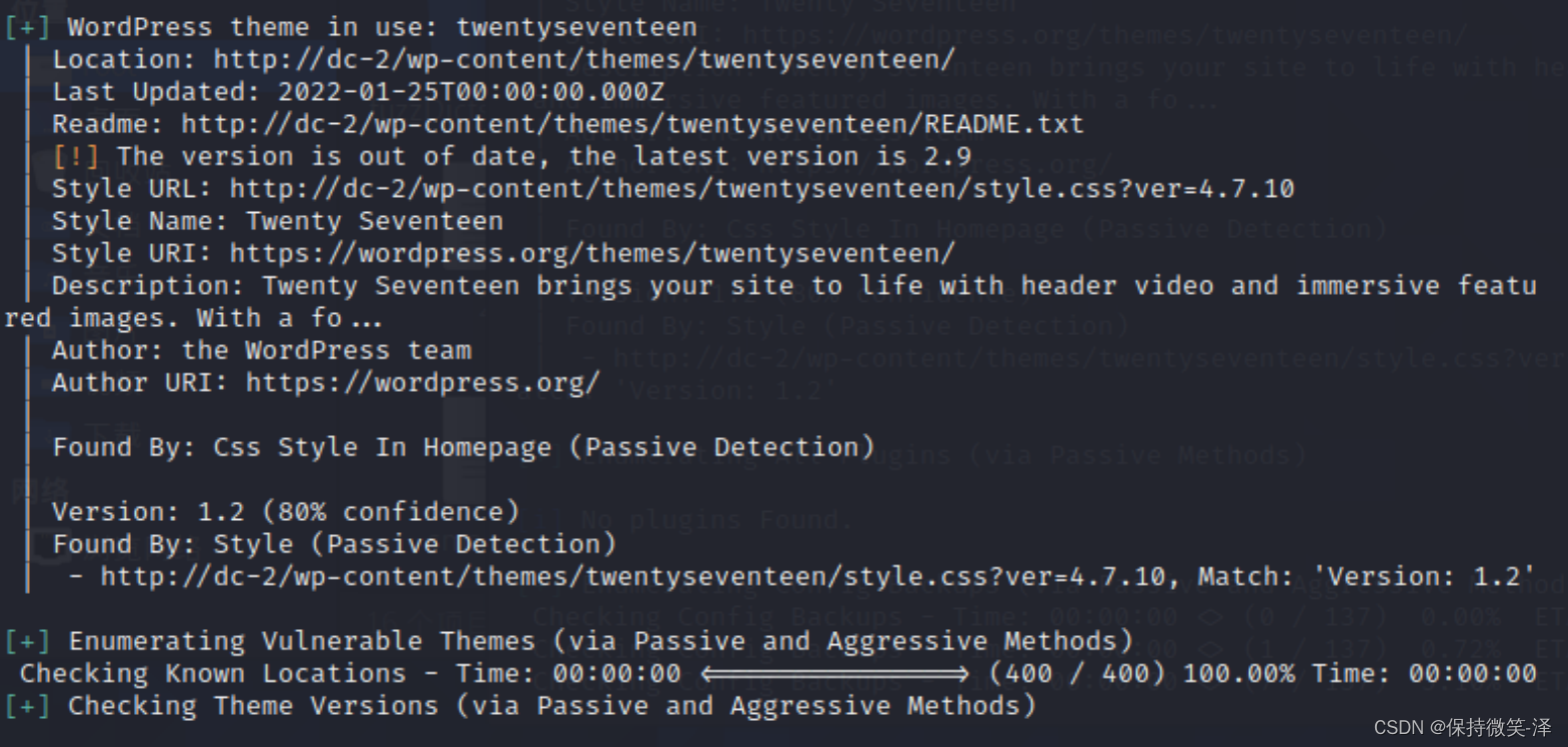

扫描所使用的主题和漏洞

wpsan --url http://dc-2 --enumerate vt

编辑

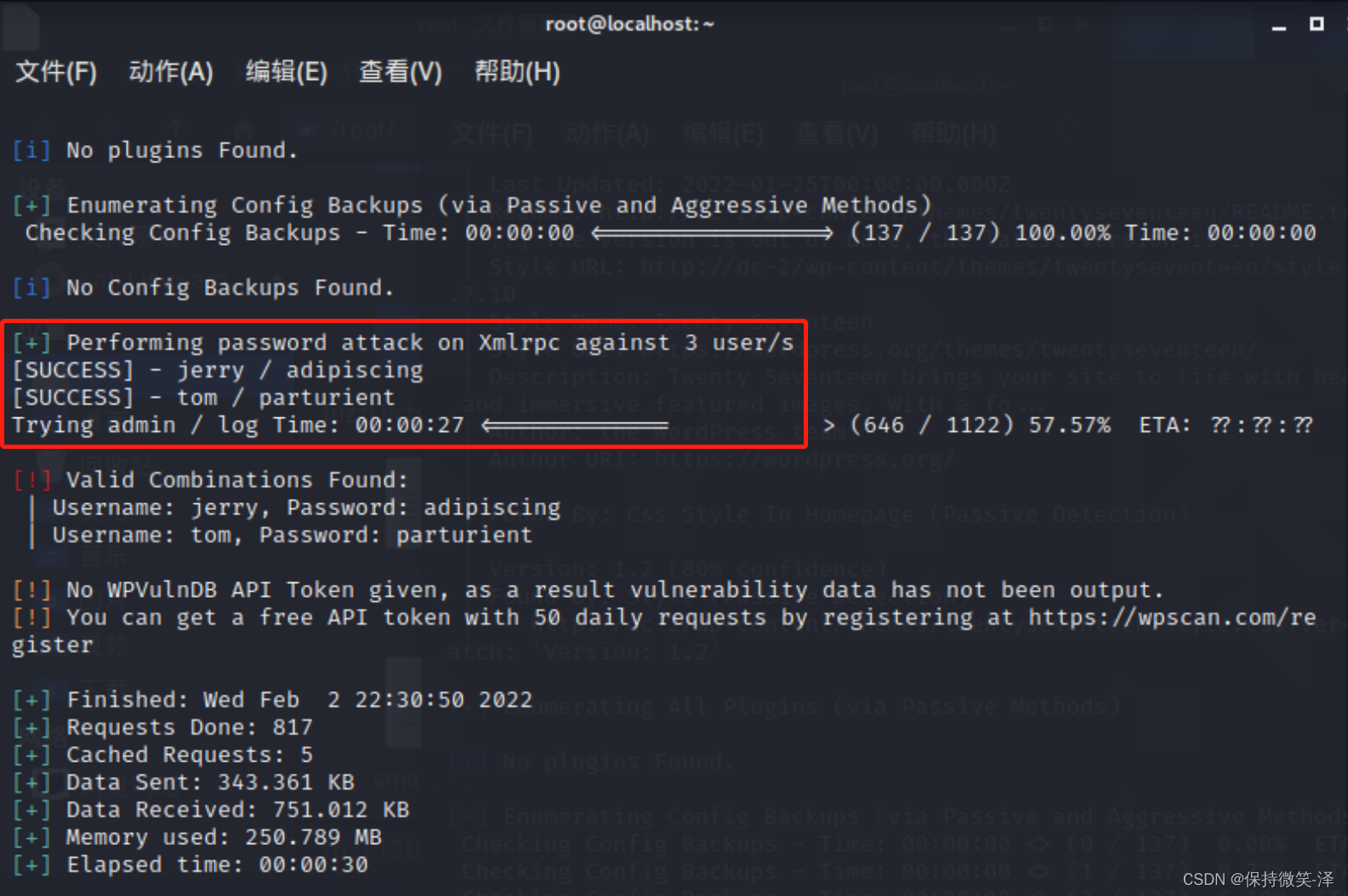

指定字典暴力破解密码

wpscan --url http://dc-2/ -U 2 -P 1

其中2是账号,1是密码。账号就是我们刚刚扫到的三个admin,jerry,tom。密码是根据网站而生成的,使用的是cewl工具。具体的使用操作,可以参考下面的链接。2022-渗透测试-Kali Linux字典生成工具Cewl使用指南_保持微笑的博客-CSDN博客https://blog.csdn.net/qq_38612882/article/details/122755919

编辑