Higress这个问题怎么解决?

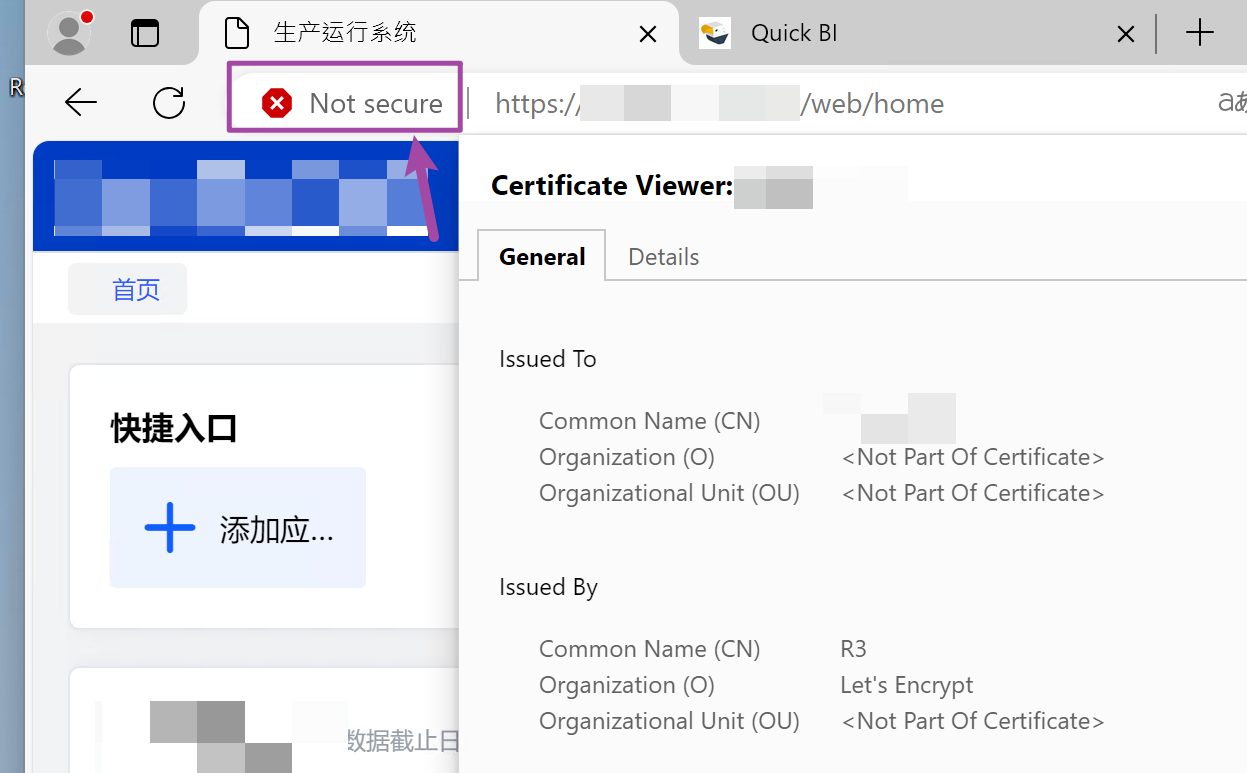

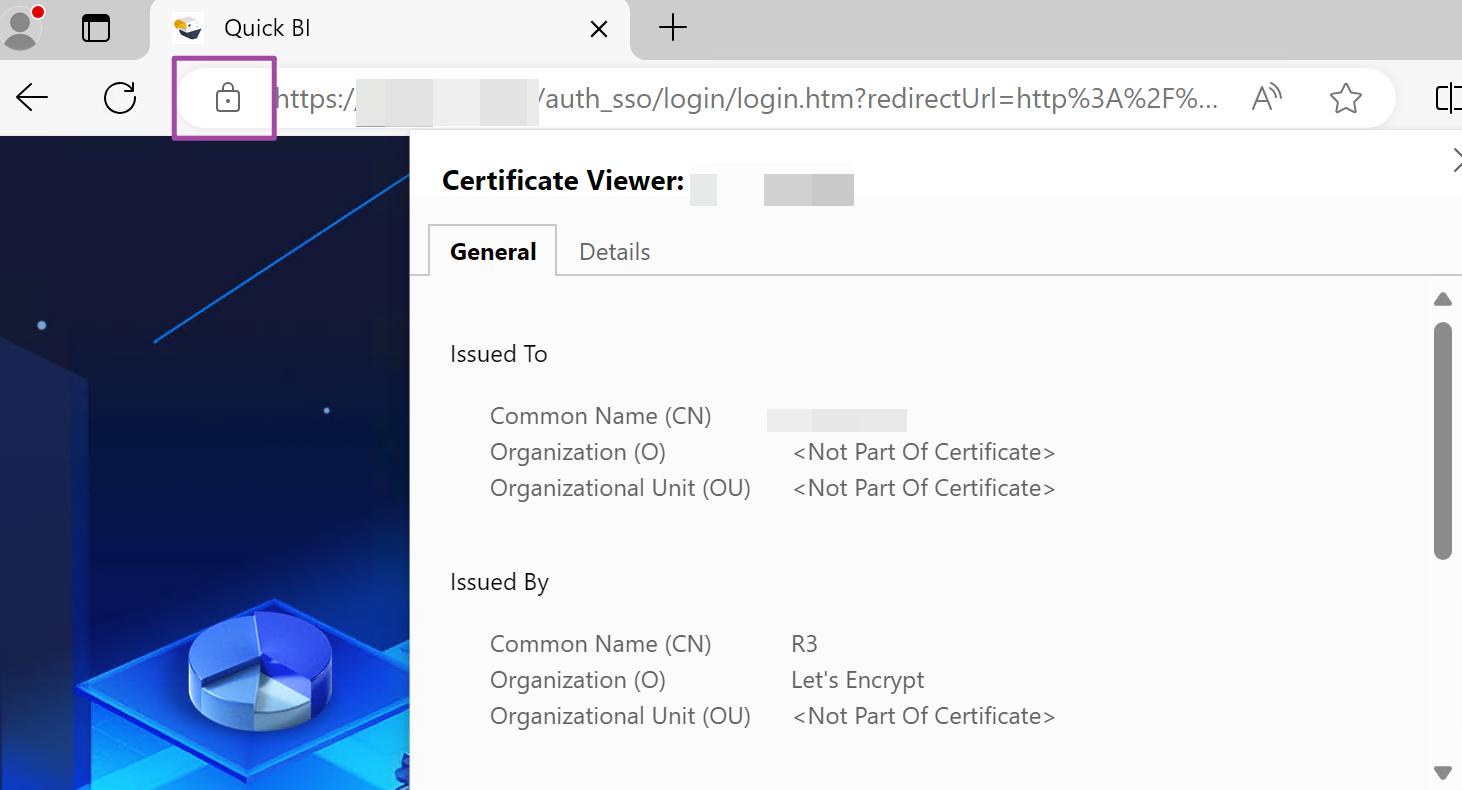

Higress这个问题怎么解决?我们在访问通过higress代理出来的https站点时,在higress里对域名增加了证书(申请免费的),但是在浏览器里虽然读到了证书,但是依然认为不安全,请问有什么设置吗?同一个证书,我们用到了本地quickbi上(我们在nginx代理加的https证书),这时浏览器认为证书是安全的。

展开

收起

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

阿里云 AI 助理回答

根据您描述的问题,Higress代理的HTTPS站点在浏览器中虽然读取到了证书,但仍然提示不安全。这种情况可能与证书配置、域名解析或浏览器信任链相关。以下是详细的分析和解决方法:

1. 检查证书链是否完整

- 浏览器验证HTTPS证书时,不仅需要服务器提供站点证书,还需要完整的证书链(包括中间证书和根证书)。如果证书链不完整,浏览器会认为证书不可信。

- 解决方法:

- 确保在Higress中上传的证书包含完整的证书链。通常,免费证书提供商(如Let's Encrypt)会提供一个包含站点证书和中间证书的文件。

- 如果证书链不完整,可以手动将中间证书附加到站点证书文件中,并重新上传到Higress。

2. 确认域名与证书匹配

- HTTPS证书是绑定到特定域名的。如果访问的域名与证书中的域名不匹配,浏览器会提示不安全。

- 解决方法:

- 检查Higress中配置的域名是否与证书中的域名完全一致(包括子域名)。例如,如果证书是为

example.com签发的,而您访问的是www.example.com,则会导致不匹配。 - 如果需要支持多个域名,建议使用通配符证书(如

*.example.com)或SAN(Subject Alternative Name)证书。

- 检查Higress中配置的域名是否与证书中的域名完全一致(包括子域名)。例如,如果证书是为

3. 检查Higress的SNI配置

- 如果您的Higress实例绑定了多个域名,并且客户端不支持SNI(Server Name Indication),可能会导致返回错误的证书。

- 解决方法:

- 在Higress中设置默认域名,确保不支持SNI的客户端也能正确获取证书。

- 具体操作:登录Higress控制台,进入API分组的域名管理页面,指定一个默认域名并上传对应的HTTPS证书。

4. 验证证书的有效性

- 即使证书链完整且域名匹配,如果证书本身存在问题(如过期、吊销或未被浏览器信任),浏览器仍会提示不安全。

- 解决方法:

- 使用在线工具(如SSL Labs的SSL Test)检查证书的有效性。

- 确保证书未过期,并且是由受信任的CA(证书颁发机构)签发的。免费证书(如Let's Encrypt)通常被主流浏览器信任,但如果您的环境使用了自定义根证书,则需要手动导入到浏览器的信任列表中。

5. 对比Nginx与Higress的配置差异

- 您提到在本地QuickBI上通过Nginx代理时,浏览器认为证书是安全的。这表明证书本身没有问题,可能是Higress的配置与Nginx存在差异。

- 解决方法:

- 对比Nginx和Higress的HTTPS配置,重点关注以下几点:

- 是否启用了HTTP/2或TLS 1.3等高级协议。

- 是否强制重定向HTTP到HTTPS。

- 是否正确配置了

ssl_protocols和ssl_ciphers。

- 如果Higress的配置较简单,可以尝试调整其TLS设置以匹配Nginx的配置。

- 对比Nginx和Higress的HTTPS配置,重点关注以下几点:

6. 排查浏览器缓存问题

- 浏览器可能会缓存旧的证书信息,导致即使更新了证书,仍然提示不安全。

- 解决方法:

- 清除浏览器缓存,或尝试使用隐身模式访问站点。

- 如果问题依然存在,可以尝试在其他设备或浏览器上访问,以排除缓存的影响。

7. 检查Higress的日志和调试信息

- Higress的日志可以帮助定位问题。例如,是否正确加载了证书,是否有TLS握手失败的记录。

- 解决方法:

- 登录Higress控制台,查看相关日志,重点关注TLS握手和证书加载的部分。

- 如果日志显示证书加载失败,可能需要重新上传证书或检查文件格式是否正确。

总结

通过以上步骤,您可以逐步排查并解决Higress代理HTTPS站点时浏览器提示不安全的问题。重点在于证书链完整性、域名匹配、SNI配置以及TLS设置。如果问题仍未解决,建议联系Higress的技术支持团队,提供详细的日志和配置信息以便进一步分析。

希望以上内容对您有所帮助!

有帮助

无帮助

AI 助理回答生成答案可能存在不准确,仅供参考

相关问答

相关文章

热门讨论

热门文章

展开全部

还有其他疑问?

咨询AI助理