本文介绍一种 Tengine 结合 lua 防御 cc 攻击的案例。用户可以进行相关尝试,但本文只用于操作演示,不对操作结果和出现的问题负责。

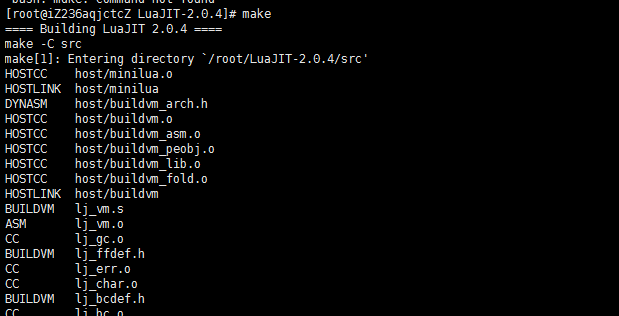

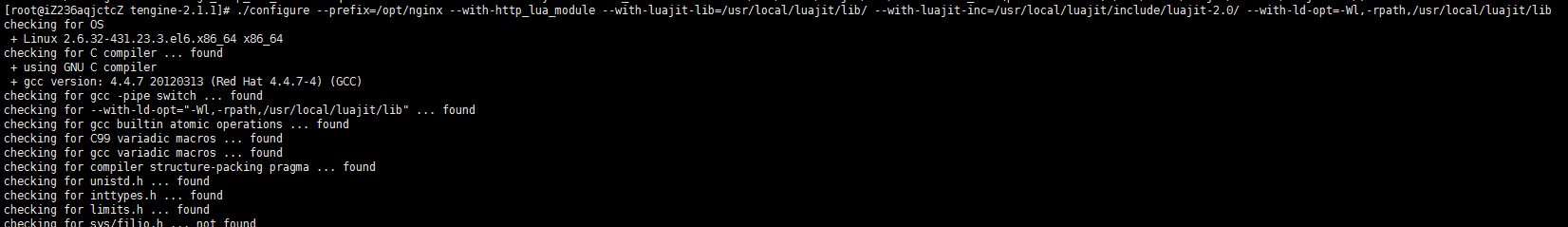

下载和安装 tengine 与 luajit

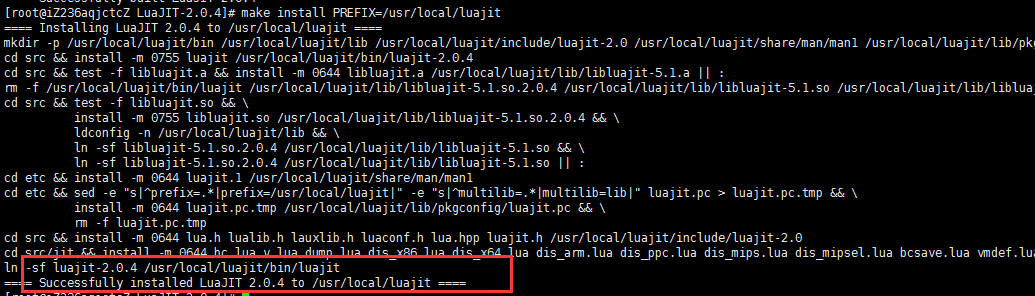

make install PREFIX=/usr/local/luajit

make install PREFIX=/usr/local/luajit

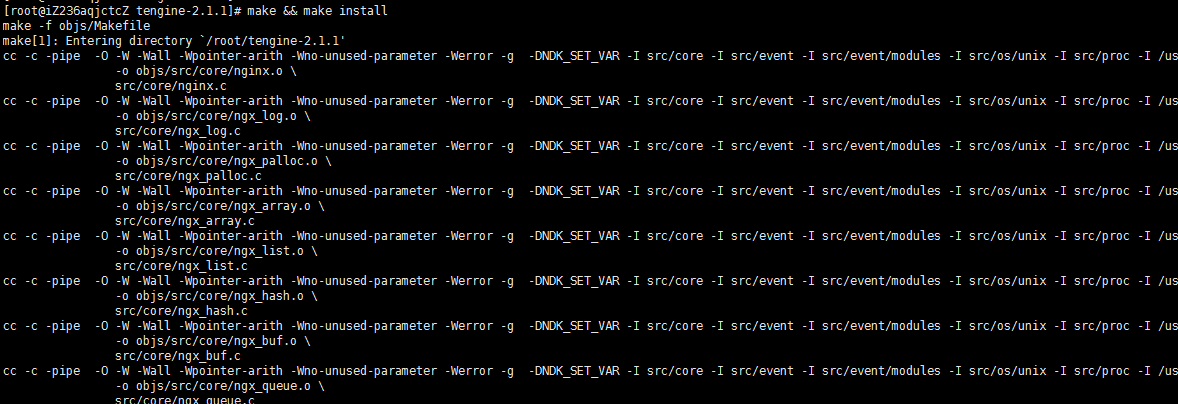

make && make install

make && make install

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

&& make install

在执行完 make 命令之后,您还需要运行 make install 来完成 tengine 的安装过程。这条命令会将编译好的 tengine 安装到之前 ./configure 指定的目录中(在这个案例中是 /opt/nginx)。请确保您有权限写入该目录。

完成以上步骤后,Tengine 与 LuaJIT 就安装成功并且 Tengine 已经集成了 Lua 支持。接下来,您可以开始配置 Tengine 使用 Lua 脚本来防御 CC(Challenge Collapsar)攻击。

编写 Lua 脚本:首先,您需要创建一个 Lua 脚本,这个脚本将用于分析请求并实施防御策略。例如,您可以检查请求频率、IP黑名单等。脚本通常放在 Tengine 的 lua_shared_dict 目录下或指定的路径。

修改 Nginx 配置文件:打开 Tengine 的配置文件(一般位于安装目录下的 conf/nginx.conf),添加对 Lua 脚本的支持和调用。您可能需要配置 lua_package_path 指向您的 Lua 脚本目录,并在适当的位置(如 server 或 location 块内)使用 content_by_lua_file 指令来执行您的防 CC 攻击脚本。

http {

lua_package_path "/path/to/your/lua_scripts/?.lua;;";

server {

location / {

content_by_lua_file /path/to/your/lua_script.lua;

# ... 其他配置 ...

}

# ... 其他location或server配置 ...

}

# ... 其他http配置 ...

}

重启 Tengine:修改配置后,记得重启 Tengine 以使更改生效。

/opt/nginx/sbin/nginx -s reload

请注意,实际部署时,防御策略应根据实际情况调整,包括但不限于设置合理的阈值、考虑误报率、以及定期评估和更新防御规则。此外,务必在测试环境中先行验证这些配置,确保它们不会影响正常用户访问。