本文就云服务器 ECS Linux 系统下,为 SSH 配置 Google 身份验证器实现双重(多因子)认证的相关操作进行简要说明。

安装

在当前目录下解压下载包:tar xvf libpam-google-authenticator-1.0-source.tar.bz2

在当前目录下解压下载包:tar xvf libpam-google-authenticator-1.0-source.tar.bz2

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

您已经详细描述了在云服务器ECS的Linux系统中为SSH配置Google身份验证器以实现双因素认证的步骤。这个过程增强了系统的安全性,确保只有拥有有效密码和手机上Google Authenticator应用生成的一次性密码的用户才能登录。下面是对您步骤的一个简要回顾和补充说明:

依赖安装:根据您的Linux发行版,使用相应的包管理器(如yum或apt-get)安装必要的开发库和工具。

yum install pam-devel make gcc-c++ wget

apt-get install libpam0g-dev make gcc-c++ wget

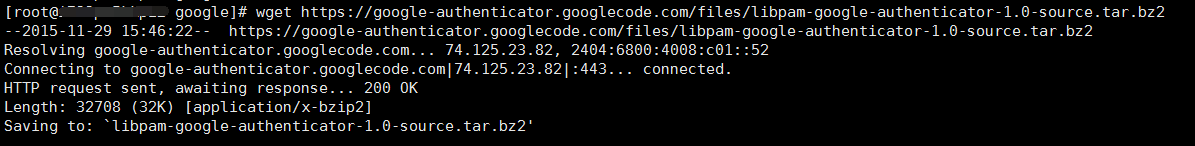

下载与编译Google身份验证模块:

wget下载libpam-google-authenticator源代码。tar xvf libpam-google-authenticator-1.0-source.tar.bz2

cd libpam-google-authenticator-1.0/

make

sudo make install

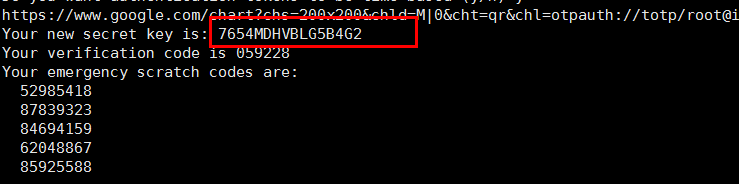

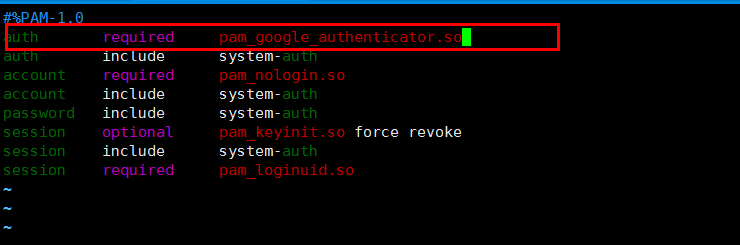

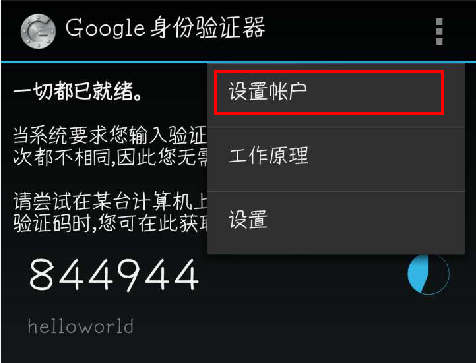

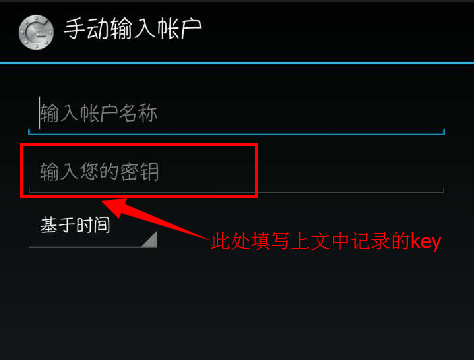

google-authenticator生成密钥,并按照提示操作。修改PAM配置:编辑/etc/pam.d/sshd文件,添加以下行以启用Google Authenticator模块:

auth required pam_google_authenticator.so

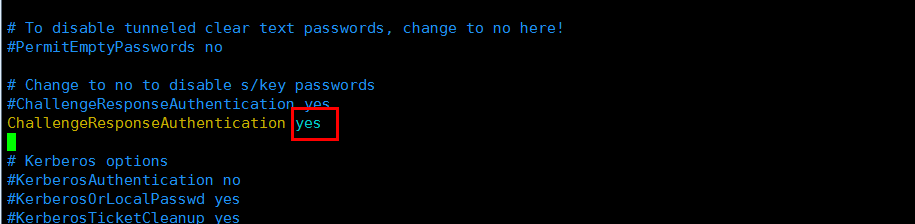

修改SSH配置:编辑/etc/ssh/sshd_config,确保以下设置正确:

ChallengeResponseAuthentication yes

AuthenticationMethods publickey,keyboard-interactive

重启SSH服务:

sudo systemctl restart sshd

如果遇到问题,可以参考阿里云社区的免费咨询资源,或者联系云市场中的专业服务商获取帮助。记得检查系统日志(如/var/log/auth.log)以获取详细的错误信息,这有助于诊断问题所在。

通过上述步骤,您已成功提升了ECS实例SSH访问的安全级别,实现了多因素认证,大大降低了账户被恶意访问的风险。