很多企业在保护源代码时,会优先加强 Git 权限、启用代码审计、收紧仓库账号和 VPN 访问。这些措施必要,但它们解决的主要是“谁能进入仓库”,不是“代码进入本地终端后如何持续受控”。真正的代码泄密,往往发生在研发人员已经合法拉取项目之后。Ping64 这类产品真正要解决的,不是仓库登录问题,而是源代码在 IDE、终端、浏览器、聊天工具和外协协作中的全链路控制问题。

源代码为什么比普通文档更难保护

源码不是静态文件,它会被 IDE 索引、被编译器读取、被脚本处理、被容器挂载、被日志和测试结果间接暴露。只要系统把保护边界停留在仓库或目录上,代码在使用期就会出现大量旁路。

典型的泄露面包括:

- 复制代码片段到浏览器或 AI 工具

- 将项目目录同步到个人网盘或共享盘

- 把构建产物、日志、调试文件带出内网

- 外协协作中长期保留代码副本

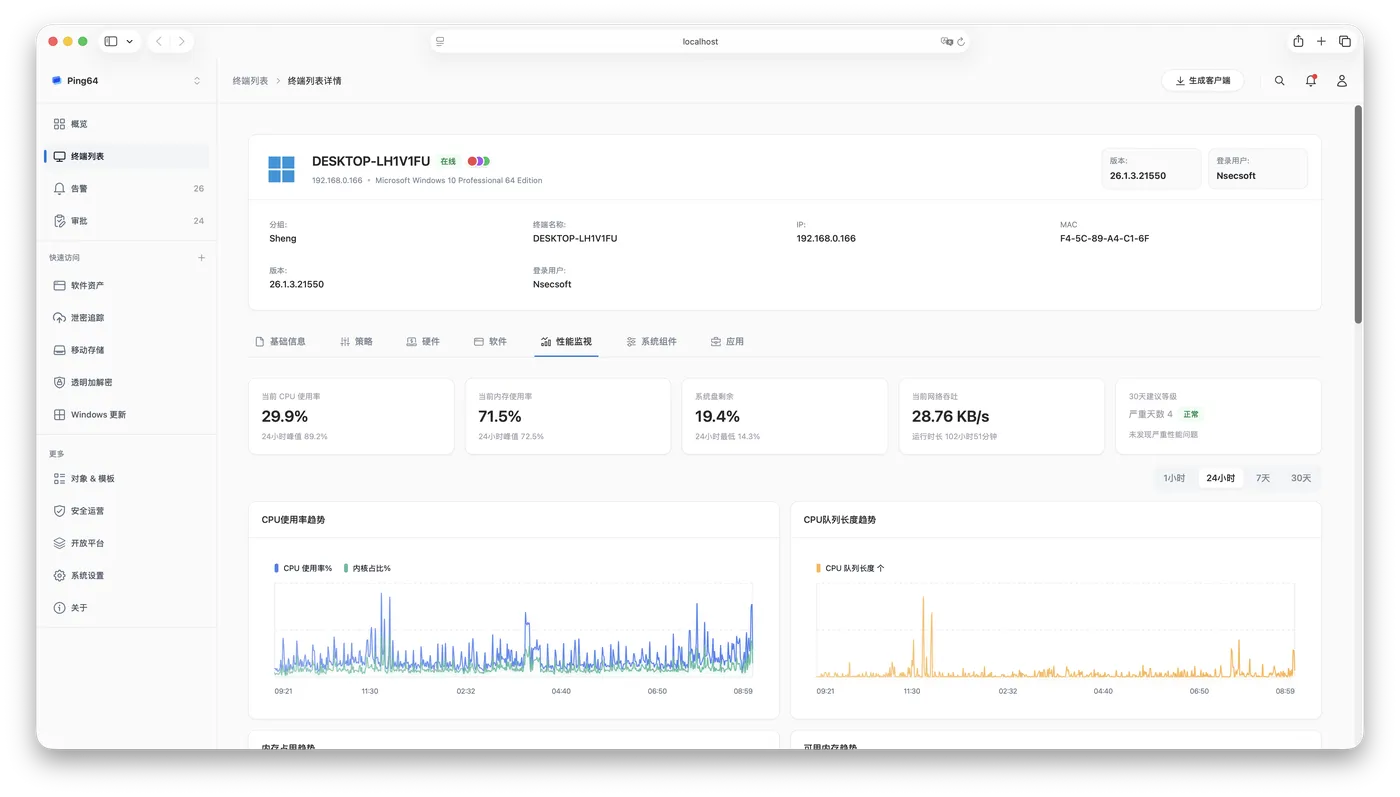

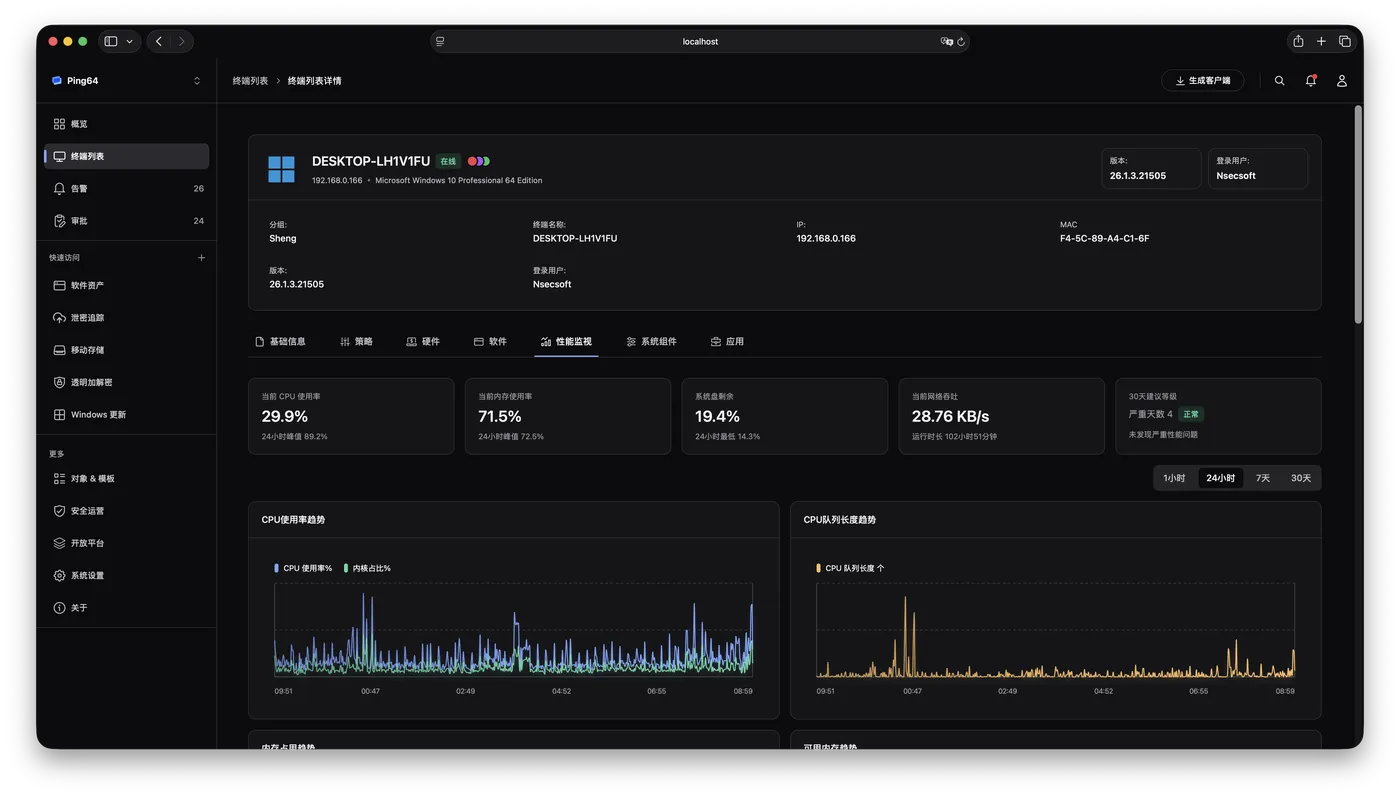

研发终端控制为什么是关键

只有在研发终端上,系统才能看到代码目录被谁打开、用什么进程读取、是否被复制到高风险通道。也只有在这里,策略才能在动作发生前生效,而不是在上传后事后告警。

Ping64 在终端侧的难点,不在于“支持代码加密”这几个字,而在于如何兼顾 IDE、编译器、脚本解释器、容器和调试工具的兼容性,同时仍然对复制、上传、同步和外发保持控制。

为什么代码保护常与可信进程绑定

源代码保护最大的工程难点之一,是区分“合法工具链”和“非授权读取进程”。如果系统无法识别可信进程,就可能一边影响正常开发,一边放过真正的高风险工具。

因此,成熟方案通常会把代码访问和可信进程绑定。例如只有指定 IDE、编译器、构建工具和受控脚本环境可以访问加密源码目录,而浏览器、非授权编辑器、未知进程则被限制读取。

这类控制的真正意义,不是把研发变慢,而是把代码使用限制在可信链路内部。Ping64 这类产品的价值,就在于把“文件保护”推进成“研发工具链保护”。

结语

源代码防泄密如果只依赖仓库权限,保护边界会在代码 clone 到本地的一刻结束。企业真正需要的,是把源码目录、可信进程、高风险外发通道和终端审计连接成一套完整机制。Ping64 在这类场景中的工程意义,恰恰就在于让代码保护从仓库入口延伸到研发终端的真实使用过程。