Metasploit Pro 5.0.0-2026040201 (Linux, Windows) - 专业渗透测试框架

Rapid7 Penetration testing, released April 2026

请访问原文链接:https://sysin.org/blog/metasploit-pro-5/ 查看最新版。原创作品,转载请保留出处。

作者主页:sysin.org

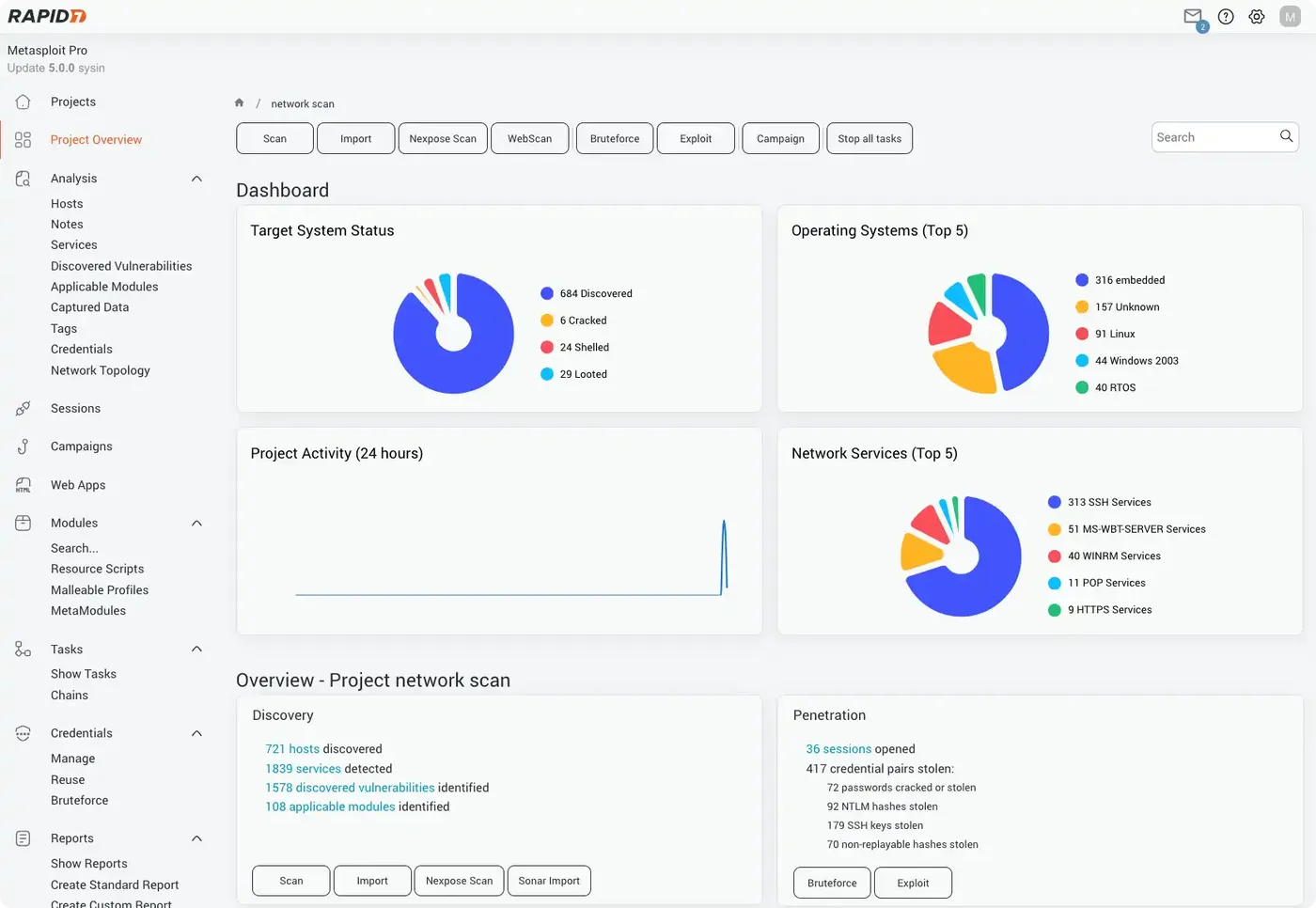

世界上最广泛使用的渗透测试框架

知识就是力量,尤其是当它被分享时。作为开源社区和 Rapid7 之间的合作,Metasploit 帮助安全团队做的不仅仅是验证漏洞、管理安全评估和提高安全意识 (sysin);更重要的是,它赋能防御者,使其能够始终在攻防博弈中领先一步(甚至两步)。

欢迎来到 Metasploit 的世界。你是否是一名 Metasploit 用户,想要开始使用它,或者提升你的漏洞利用与渗透能力(前提是对你有授权的目标进行测试)?最快的入门方式是下载 Metasploit 每夜构建安装包(nightly installers)。通过它,你可以同时获得免费的开源 Metasploit Framework,以及 Metasploit Pro 的免费试用版。

版本比较

Open Source: Metasploit Framework

下载:Metasploit Framework 6.4.125 (macOS, Linux, Windows) - 开源渗透测试框架

Commercial Support: Metasploit Pro

| All Features | Pro | Framework |

|---|---|---|

| - Collect | ||

| De-facto standard for penetration testing with more than 1,500 exploits | ✅ | ✅ |

| Import of network data scan | ✅ | ✅ |

| Network discovery | ✅ | ❌ |

| Basic exploitation | ✅ | ❌ |

| MetaModules for discrete tasks such as network segmentation testing | ✅ | ❌ |

| Integrations via Remote API | ✅ | ❌ |

| - Automate | ||

| Simple web interface | ✅ | ❌ |

| Smart Exploitation | ✅ | ❌ |

| Automated credentials brute forcing | ✅ | ❌ |

| Baseline penetration testing reports | ✅ | ❌ |

| Wizards for standard baseline audits | ✅ | ❌ |

| Task chains for automated custom workflows | ✅ | ❌ |

| Closed-Loop vulnerability validation to prioritize remediation | ✅ | ❌ |

| - Infiltrate | ||

| Basic command-line interface | ❌ | ✅ |

| Manual exploitation | ❌ | ✅ |

| Manual credentials brute forcing | ❌ | ✅ |

| Dynamic payloads to evade leading anti-virus solutions | ✅ | ❌ |

| Phishing awareness management and spear phishing | ✅ | ❌ |

| Choice of advance command-line (Pro Console) and web interface | ✅ | ❌ |

新增功能

Metasploit Pro 版本 5.0.0-2026040201

软件发布时间: 2026年4月2日 | 发行说明发布日期: 2026年4月3日

✅ 新增模块内容

- #20478 - 新增一个辅助模块,用于利用 CVE-2026-23767 漏洞,这是网络 Epson 兼容打印机中的未认证 ESC/POS 命令漏洞。该漏洞允许攻击者通过网络发送精心构造的命令,注入自定义 ESC/POS 打印指令,用于各种收据打印机。

- #20719 - 新增 FreePBX filestore 已认证命令注入(CVE-2025-64328)利用模块,支持自动检测易受攻击的版本并提供完整文档,同时将 XorcomCompletePbx HTTP mixin 重命名为 CompletePBX,并相应更新受影响模块。

- #20835 - 新增 CVE-2025-12548 模块,这是 Eclipse Che machine-exec 服务中的未认证 RCE 漏洞。攻击者可通过 WebSocket 连接 3333 端口,并通过 JSON-RPC 执行命令,无需认证。影响 Red Hat OpenShift DevSpaces 环境。

- #21023 - 新增

exploits/multi/http/os_cmd_exec模块,针对通用 HTTP 命令执行漏洞,当用户输入直接传递给系统执行函数时可利用。 - #21029 - 新增 Grav CMS 1.1.x–1.7.x + Admin Plugin 1.2.x–1.10.x 的已认证 RCE 漏洞(CVE-2025-50286)利用模块。模块通过 Direct Install 功能上传恶意插件 ZIP 并以 Web 服务器用户执行任意 PHP 负载。

- #21032 - 新增 Windows 持久化模块,利用

HKCU\Environment\UserInitMprLogonScript注册表值在用户登录时执行负载。 - #21033 - 新增 CVE-2023-2868 利用模块,这是 Barracuda Email Security Gateway (ESG) 的命令注入漏洞。TAR 附件中的文件名未经处理直接传递给 shell 命令,可通过反引号注入实现 RCE。

- #21069 - 新增 CVE-2026-28289 利用模块,这是 FreeScout ≤1.8.206 版本中的未认证远程代码执行漏洞。

- #21076 - 新增 CVE-2026-29058 利用模块,针对 AVideo Encoder

getImage.php端点的未认证 OS 命令注入。 - #21172 - 为 32 位 Windows 目标新增 HTTP 和 HTTPS 获取负载功能。

✅ 功能增强与改进

- #20730 - 修改 ldap_query 模块,默认跳过对安全描述符中的 SACL(系统访问控制列表)查询。此行为可通过新选项

LDAP::QuerySacl控制。该更改在使用非特权用户通过 LDAP 查询安全描述符时非常必要,否则查询 SACL 会阻塞整个查询,导致无法返回安全描述符。 - #20997 - 新增

OptTimedelta数据存储选项类型。模块作者可指定时间段,用户可使用人类友好语法进行设置。 - #20999 - 移除旧版

windows/local/persistence模块,由现代化windows/persistence/registry模块替代。使用moved_from别名可将旧模块路径的脚本或工作流自动重定向至新模块,并提示弃用警告。 - #21048 - 更新 SOCKS 代理模块,内部使用新的基于 fiber 的中继管理器,减少代码量并提升性能。

- #21049 - 更新 post 模块,使用可展开多个环境变量的 API,当它们在

WritableDir选项中设置时生效。 - #21090 - 更新多个模块以使用

report_service()。 - #21097 - 更新

auxiliary/scanner/ftp/anonymous.rb模块,无论是否启用匿名访问,都报告 FTP 服务。 - #21214 - 在尝试导入值前,为

db_import添加额外验证。

✅ 已知问题修复

- #20960 - 为 DHCP 服务器 mixin 添加

DHCPINTERFACE选项,允许启动服务器的模块指定绑定的接口。 - #20967 - 修复 Ruby SMB 客户端和

smbclient认证中继失败问题,这些客户端现在兼容Msf::Exploit::Remote::SMB::RelayServer。 - #21004 - 修复 Windows Registry mixin 中

#normalize_key方法的 bug,使使用 shell 会话检查以反斜杠结尾的键时行为正确。 - #21024 - 修复 JSON-RPC

msfrpcd功能 bug,即使使用msfrpcd -S禁用 SSL 时仍错误要求存在证书。 - #21025 - 修复调用 HTTP cookie jar 时使用非字符串值导致的崩溃。

- #21028 - 修复在没有模块存在时使用

reload_all命令导致的崩溃。 - #21073 - 修复运行

exploit/multi/handler并在同一端口多次使用反向 HTTP/HTTPS 负载时的清理问题。 - #21081 - 修复在

windows/exec模块中使用非 ASCII 字符导致的崩溃。 - #21138 - 修复

auxiliary/server/dhcp模块在设置RHOSTS后无法作为后台任务运行的 bug。 - #21139 - 修复

ldap_esc_vulnerable_cert_finder模块在 WinRM 连接时认证无法生效的问题。 - #21148 - 修复全局设置

VERBOSE为 false 时仍会发生详细日志记录的 bug。 - #21169 - 修复 Mach-O 二进制文件无法识别的问题,由 Ruby 字符串编码兼容性问题引起。

- #21173 - 修复使用

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.1 LPORT=44 -f vbs生成vbs负载时的崩溃。 - #21174 - 修复解析 msfconsole

-x参数时,当存在不用于分隔命令的额外分号时的 bug,例如:msfconsole -x 'set option_name "a;b"'。 - #21199 - 修复

auxiliary/scanner/http/wp_perfect_survey_sqli模块在对无效或不可达目标运行时崩溃的问题。 - #21207 - 修复运行

linux/gather/enum_protections模块时的警告。 - #21208 - 修复多个模块报告注释不正确的警告问题。

下载地址

Metasploit Pro 5.0.0 for Linux x64

Metasploit Pro 5.0.0 for Windows x64

相关产品:Nexpose 8.41.0 for Linux & Windows - 漏洞扫描

更多:HTTP 协议与安全