OpenClaw作为具备文件读写、配置修改、技能安装、系统调用的AI智能体平台,在带来极高效率的同时,也存在越权操作、篡改配置、自动安装插件、泄露密钥等安全风险。如果不提前设定边界,AI可能会在无人值守时擅自修改.env、覆盖配置、安装未知技能,导致API密钥泄露、服务异常、数据丢失等严重问题。本文基于真实安全事件,总结6条必须启用的安全规范,搭配可直接使用的SAFETY.md配置模板、文件备份、日志记录、回滚机制、敏感信息保护、插件审计全套方案,并完整提供2026年阿里云部署、MacOS/Linux/Windows11本地部署流程,以及阿里云千问大模型API与免费Coding Plan API配置方法,帮助你构建安全、可控、可追溯的OpenClaw运行环境。

一、OpenClaw面临的真实安全风险

很多用户将OpenClaw当作普通对话工具使用,却忽略了它拥有文件读写、执行命令、修改配置、安装扩展、网络请求等高权限能力。实际使用中常见的安全隐患包括:

- 未经允许自动安装第三方Skill,可能存在数据窃取行为

- 擅自修改.env、docker-compose.yml、nginx.conf等关键配置

- 将API密钥、数据库密码硬编码到代码并提交至Git仓库

- 覆盖重要文件而不备份,导致无法恢复

- 操作无日志,出现问题无法追溯

- 敏感信息明文展示,存在泄露风险

- 无人值守时执行高危操作,引发系统崩溃

安全不是可选项,而是使用OpenClaw的前提。只有提前建立规则、边界、审批、备份、日志、回滚机制,才能在享受AI效率的同时,保证系统与数据安全。目前阿里云部署 OpenClaw 只需两步,全网最简单,步骤流程 访问阿里云OpenClaw一键部署专题页面 了解。

二、OpenClaw 6条核心安全规范(可直接落地)

第一条:操作分级审批,高危行为必须确认

将所有操作分为高危、中危、低危三个等级,明确AI的执行权限。

- 高危:删除文件、修改配置、安装Skill、修改密钥、端口映射 → 必须用户确认

- 中危:修改代码、调整逻辑、更新配置 → 必须告知用户

- 低危:读取文件、查看日志、格式化、信息检索 → 可直接执行

SAFETY.md中配置:

# 操作权限规范

- 高危操作(删除/改配置/装插件/改密钥):必须询问用户,获得“允许”“确认”才可执行

- 中危操作(修改代码/调整参数):必须提前告知,无反对则继续

- 低危操作(读取/查看/检索):无需确认,直接执行

第二条:修改文件前自动备份

所有配置文件、环境变量文件、代码文件在修改前必须生成时间戳备份,防止覆盖无法恢复。

# 文件备份规则

- 备份范围:所有 .env、*.json、*.md、*.yml、*.conf、*.js、*.py

- 触发条件:修改、删除、覆盖操作

- 备份目录:./.backup/

- 备份命名:文件名.时间戳.bak

备份命令示例:

cp config.json .backup/config.json.$(date +%Y%m%d-%H%M%S).bak

第三条:所有操作必须记录可追溯日志

AI执行的每一步操作都必须写入日志,包含时间、类型、文件、内容,防止漏记、乱执行。

# 操作日志规范

- 日志目录:./.changelog/

- 日志格式:时间 | 操作类型 | 文件路径 | 操作内容

- 每条操作完成后必须自查日志是否完整

- 禁止遗漏任何写入、修改、删除行为

第四条:异常自动回滚机制

当修改后服务异常、测试失败、连接中断时,自动从备份恢复,保证业务不中断。

# 自动回滚规则

- 触发条件:修改后服务异常、调用失败、测试不通过

- 执行逻辑:从.backup目录恢复最近版本

- 回滚命令:

openclaw rollback --file <文件路径> --to <时间戳>

第五条:敏感信息严格保护

.env中的API Key、数据库密码、机器人密钥严禁明文输出、明文日志、硬编码写入。

# 敏感信息保护

- 展示时打码:只显示首尾字符,中间用****替代

- 日志中脱敏:用[REDACTED]代替真实密钥

- 禁止写入代码:密码必须放在.env,不可写在源码

- 传输必须加密:所有请求使用HTTPS

第六条:Skill安装必须经过安全审计

禁止AI自动安装Skill,所有插件必须经过来源检查、权限审计、风险评估。

# Skill安装规范

- 必须用户明确同意,禁止自动安装

- 检查作者、下载量、代码是否可疑

- 检查是否包含异常网络请求、文件读取

- 信任白名单:官方、知名社区、已验证开发者

三、SAFETY.md 完整安全配置模板

# OpenClaw 安全规范手册

## 1. 操作分级审批

- 高危:删除文件、修改配置、安装Skill、修改密钥 → 必须用户确认

- 中危:修改代码、调整参数、更新接口 → 必须告知用户

- 低危:读取、查看、检索、格式化 → 直接执行

## 2. 文件自动备份

- 备份范围:.env、*.json、*.md、*.yml、*.js、*.py、*.conf

- 备份目录:.backup/

- 命名规则:文件名.年月日-时分秒.bak

- 修改前必须先备份

## 3. 操作日志记录

- 日志目录:.changelog/

- 每条日志包含:时间、类型、文件、内容

- 执行完成后必须自查日志完整性

## 4. 异常自动回滚

- 触发:服务异常、调用失败、测试不通过

- 执行:从备份恢复最近正常版本

- 命令:openclaw rollback --file [文件] --to [时间戳]

## 5. 敏感信息保护

- 展示打码,日志脱敏

- 禁止明文输出密钥

- 禁止密码写入代码

- 仅允许从.env读取

## 6. Skill安装审计

- 禁止自动安装

- 必须检查来源、权限、行为

- 仅信任白名单来源

- 高风险插件禁止安装

在AGENTS.md中引入:

include:

- ./SAFETY.md

四、2026阿里云部署OpenClaw安全加固流程

1. 服务器初始化

sudo apt update && sudo apt upgrade -y

sudo apt install -y nodejs git

sudo useradd -m openclaw

sudo usermod -aG sudo openclaw

su - openclaw

阿里云用户零基础部署 OpenClaw 喂饭级步骤流程

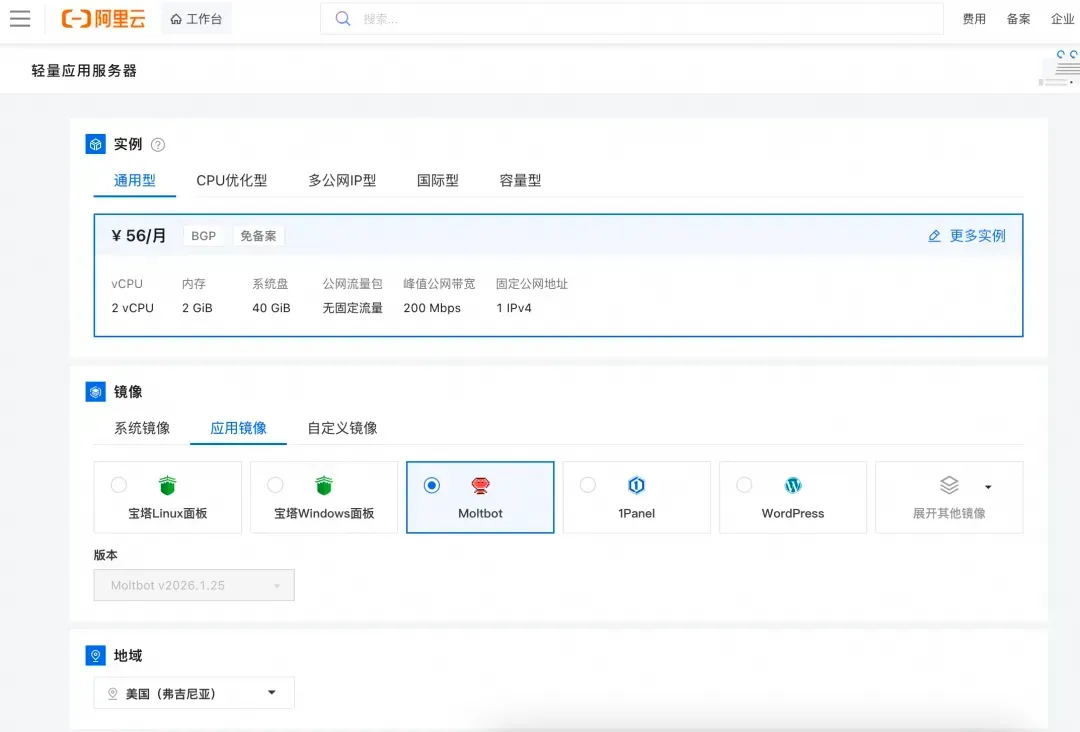

第一步:点击打开访问阿里云OpenClaw一键部署专题页面。

第二步:打开选购阿里云轻量应用服务器,配置参考如下:

- 镜像:OpenClaw(Moltbot)镜像(已经购买服务器的用户可以重置系统重新选择镜像)

- 实例:内存必须2GiB及以上。

- 地域:默认美国(弗吉尼亚),目前中国内地域(除香港)的轻量应用服务器,联网搜索功能受限。

- 时长:根据自己的需求及预算选择。

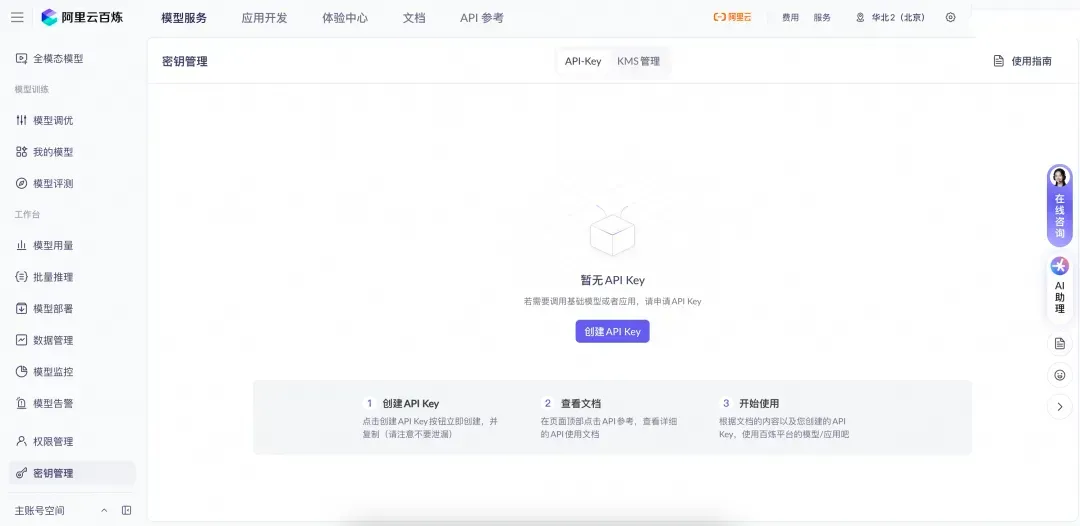

第三步:打开访问阿里云百炼大模型控制台,找到密钥管理,单击创建API-Key。

前往轻量应用服务器控制台,找到安装好OpenClaw的实例,进入「应用详情」放行18789端口、配置百炼API-Key、执行命令,生成访问OpenClaw的Token。

- 端口放通:需要放通对应端口的防火墙,单击一键放通即可。

- 配置百炼API-Key,单击一键配置,输入百炼的API-Key。单击执行命令,写入API-Key。

- 配置OpenClaw:单击执行命令,生成访问OpenClaw的Token。

- 访问控制页面:单击打开网站页面可进入OpenClaw对话页面。

阿里云百炼Coding Plan API-Key 获取、配置保姆级教程:

创建API-Key,推荐访问订阅阿里云百炼Coding Plan,阿里云百炼Coding Plan每天两场抢购活动,从按tokens计费升级为按次收费,可以进一步节省费用!

- 购买后,在控制台生成API Key。注:这里复制并保存好你的API Key,后面要用。

- 回到轻量应用服务器-控制台,单击服务器卡片中的实例 ID,进入服务器概览页。

- 在服务器概览页面单击应用详情页签,进入服务器详情页面。

- 端口放通在OpenClaw使用步骤区域中,单击端口放通下的执行命令,可开放获取OpenClaw 服务运行端口的防火墙。

- 这里系统会列出我们第一步中创建的阿里云百炼 Coding Plan的API Key,直接选择就可以。

- 获取访问地址单击访问 Web UI 面板下的执行命令,获取 OpenClaw WebUI 的地址。

2. 安装OpenClaw并最小权限运行

curl -fsSL https://deb.nodesource.com/setup_22.x | sudo bash

sudo apt install -y nodejs

npm config set registry https://registry.npmmirror.com

npm install -g openclaw-cn

3. 创建安全目录并授权

mkdir -p ~/.config/openclaw

mkdir -p ~/.config/openclaw/.backup

mkdir -p ~/.config/openclaw/.changelog

chmod 700 ~/.config/openclaw

chmod 600 ~/.config/openclaw/.env

4. 阿里云千问大模型API安全配置

vim ~/.config/openclaw/config.json

写入配置:

{

"llm": {

"provider": "aliyun-bailian",

"api_key": "你的AccessKey ID",

"api_secret": "你的AccessKey Secret",

"base_url": "https://dashscope.aliyuncs.com/compatible-mode/v1",

"model": "qwen3-max-2026-01-23",

"temperature": 0.1

},

"safety": {

"enableBackup": true,

"enableLog": true,

"enableRollback": true,

"confirmHighRisk": true

}

}

启动:

openclaw onboard --install-daemon

openclaw start

五、本地全平台部署OpenClaw(MacOS/Linux/Windows11)

MacOS安全部署

xcode-select --install

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

brew install node@22

brew link node@22 --force

npm config set registry https://registry.npmmirror.com

npm install -g openclaw-cn

mkdir -p ~/.config/openclaw/{.backup,.changelog}

chmod 700 ~/.config/openclaw

openclaw onboard

openclaw start

Linux安全部署

sudo apt update && sudo apt install -y nodejs git

curl -fsSL https://deb.nodesource.com/setup_22.x | sudo bash

npm config set registry https://registry.npmmirror.com

npm install -g openclaw-cn

mkdir -p ~/.config/openclaw/{.backup,.changelog}

chmod 700 ~/.config/openclaw

openclaw onboard --install-daemon

openclaw start

Windows11安全部署(管理员PowerShell)

npm config set registry https://registry.npmmirror.com

npm install -g openclaw-cn

mkdir $env:USERPROFILE/.config/openclaw/.backup

mkdir $env:USERPROFILE/.config/openclaw/.changelog

openclaw onboard

openclaw start

六、免费Coding Plan API安全配置

vim ~/.config/openclaw/config.json

{

"llm": {

"provider": "openai-compatible",

"api_key": "你的Coding Plan API Key",

"base_url": "https://coding.dashscope.aliyuncs.com/v1",

"model": "qwen3-coder-free",

"temperature": 0.2

}

}

openclaw restart

openclaw llm test

七、OpenClaw安全运维常用命令

# 查看操作日志

openclaw logs

# 手动备份文件

openclaw backup --file config.json

# 回滚文件

openclaw rollback --file config.json --to 20260315-120000

# 扫描已安装Skill安全风险

openclaw vetter scan

# 查看系统安全状态

openclaw safety status

# 修复权限问题

openclaw fix --permission

# 重启网关

openclaw gateway restart

八、常见安全问题与解决方案

1. AI擅自修改.env文件

原因:未开启高危确认、未配置备份

解决:启用SAFETY.md,修改前必须确认并备份

2. 密钥在对话中明文显示

原因:未配置脱敏规则

解决:在安全规范中增加打码与脱敏逻辑

3. 自动安装未知Skill

原因:无插件审计规则

解决:强制安装前审批,检查来源与权限

4. 文件被覆盖无法恢复

原因:无备份机制

解决:修改前自动备份,支持一键回滚

5. 操作无记录,问题无法排查

原因:未开启日志

解决:强制每条操作写入.changelog

6. Windows权限异常

解决:以管理员运行终端,执行openclaw fix --permission

7. API密钥配置后无法调用

解决:检查密钥格式、网络、权限,不要明文打印密钥

8. 阿里云服务无法外部访问

解决:安全组仅开放必要端口,禁止对公网暴露敏感端口

九、OpenClaw安全使用最佳实践

- 安装后第一步先配置SAFETY.md,再开始使用

- 绝不运行来源不明的Skill,全部经过审计

- 敏感机器不开放公网访问,仅本地运行

- 定期备份整个.config/openclaw目录

- 定期检查日志,确认无异常操作

- 无人值守时禁用高危操作权限

- 密钥、密码单独存放,不与代码混放

- 定期更新OpenClaw与技能,修复已知漏洞

十、总结

OpenClaw的强大来自于高执行权限,但权限如果不加以约束,就会带来不可控的安全风险。本文提供的6条安全规范——操作分级审批、文件自动备份、操作日志记录、异常自动回滚、敏感信息保护、Skill安装审计,构成了完整的安全防护体系,从根源杜绝越权、篡改、泄露、丢失等问题。

在2026年的全平台部署中,无论是阿里云云端安全加固,还是MacOS/Linux/Windows11本地最小权限运行,配合阿里云千问API或免费Coding Plan API,都能在保证安全的前提下,稳定发挥OpenClaw的自动化能力。安全不是限制效率,而是让AI能够长期、稳定、放心地为你服务。