OpenClaw部署完成后,很多用户会陷入两难:全开Tools和Skills担心安全风险,全关又无法发挥工具价值。这款开源AI代理工具的核心优势在于“组合能力”——Tools提供基础操作权限,Skills教工具如何组合权限完成具体任务,但默认自动加载的配置逻辑,让很多用户在不知情中开启了高风险功能。本文将系统解析Tools与Skills的核心区别,提供25个Tools的分级启用建议、53个官方Skills的场景化配置方案,补充2026年阿里云及本地MacOS/Linux/Windows11的完整部署流程、阿里云百炼Coding Plan免费大模型API配置方法,并整理安全配置与部署中的常见问题解答,帮助用户在安全可控的前提下,最大化发挥OpenClaw的实用价值。

一、核心认知:Tools与Skills的本质区别

很多用户混淆了Tools与Skills的定位,导致配置时要么过度开放权限,要么功能受限无法使用。二者的核心区别可概括为“器官”与“教科书”的关系,职责边界清晰:

(一)Tools:OpenClaw的“操作器官”

Tools是OpenClaw具备的基础操作能力,决定了“能不能做某件事”,相当于工具的“手、眼、嘴”。例如read/write工具负责文件读写,exec工具负责执行命令,web_search工具负责网络检索。阿里云上OpenClaw极速一键部署最简单,步骤详情 访问阿里云OpenClaw一键部署专题页面 了解。

核心特性:

- 权限核心:所有Tools都直接关联系统权限,开启即获得对应操作能力,高风险工具(如exec)可能影响设备安全;

- 独立生效:无需搭配其他组件,开启后即可单独使用;

- 安全关键:配置的核心是“按需开放”,未明确使用场景的Tools坚决关闭。

(二)Skills:OpenClaw的“操作说明书”

Skills是基于Tools的组合使用方案,教工具“如何做某件事”,相当于给“器官”提供使用指南。例如obsidian Skill教工具如何整理笔记,github Skill教工具如何操作代码仓库。

核心特性:

- 无独立权限:Skills本身不具备权限,仅调用已开启的Tools,若未开启对应Tools,Skill无法生效(如未开write工具,obsidian Skill无法写入笔记);

- 默认自动加载:官方bundled Skills会随系统自动启用,需手动设置白名单限制;

- 场景化适配:不同Skill对应特定使用场景,无需全部启用,按需求选择即可。

(三)配置核心原则

- 权限最小化:想不到明确使用场景的Tools坚决关闭,Skills仅保留必要功能;

- 高风险管控:对exec、message等高危Tools设置审批机制,避免无感知操作;

- 最后一步人工:涉及支付、对外沟通、系统核心操作的“不可逆步骤”,必须手动完成,不交给AI。

二、25个Tools分级配置指南:安全与功能的平衡

25个Tools按功能重要性和安全风险,分为核心能力、进阶能力两类,建议按“核心全开、进阶按需开启”的原则配置,既保障基础使用,又降低安全风险。

(一)核心能力(8个):必开基础功能

这8个Tools是OpenClaw的核心操作基础,几乎所有场景都需要用到,且安全风险较低,建议全部开启:

| Tool名称 | 功能说明 | 安全注意事项 |

|---|---|---|

| read | 读取本地文件内容 | 仅读不写,无主动风险 |

| write | 写入/创建本地文件 | 避免让工具操作系统核心目录 |

| edit | 编辑已有文件 | 建议对重要文件开启只读保护 |

| apply_patch | 套用代码补丁 | 仅用于开发场景,非开发用户可关闭 |

| exec | 执行shell命令 | 必须开启审批机制,避免恶意命令执行 |

| process | 管理后台程序(查看、终止) | 仅允许终止工具自身启动的进程 |

| web_search | 网络关键词搜索 | 限制访问可疑网站,避免信息泄露 |

| web_fetch | 抓取网页内容 | 仅抓取公开信息,不涉及登录态内容 |

核心配置代码(含安全管控)

{

"tools": {

"allow": ["read", "write", "edit", "apply_patch", "exec", "process", "web_search", "web_fetch"],

"deny": []

},

"approvals": {

"exec": {

"enabled": true }, // exec工具必须开启审批,执行前需人工确认

"write": {

"allowedPaths": ["/Users/你的用户名/Documents", "/root/workspace"] } // 限制文件写入路径

}

}

(二)进阶能力(17个):按需开启功能

这17个Tools提升工具的使用体验,但每个工具都存在一定安全风险,需结合自身场景判断是否开启:

1. 浏览器相关(3个):browser、canvas、image

- 功能:browser操作Chrome浏览器(点击、填表、截图),canvas绘制图表,image识别图片内容;

- 适用场景:网页自动化(比价、资料整理)、可视化创作;

- 安全建议:开启但限制支付类网站操作,结账步骤手动完成;

- 配置代码:

"tools": { "allow": ["browser", "canvas", "image"] }, "browser": { "blockedDomains": ["*.pay.com", "*.bank.com"], // 屏蔽支付、银行类网站 "screenshotAllowed": true // 允许截图,方便资料整理 }

2. 记忆相关(2个):memory_search、memory_get

- 功能:跨会话记忆用户偏好、历史操作,无需重复解释需求;

- 适用场景:长期使用、个性化需求;

- 安全建议:定期清理记忆缓存,避免敏感信息留存;

- 配置代码:

"tools": { "allow": ["memory_search", "memory_get"] }, "memory": { "retentionDays": 30, // 记忆保留30天,自动清理过期内容 "sensitiveKeywords": ["密码", "密钥", "银行卡"], // 屏蔽敏感关键词记忆 "autoCompress": true // 自动压缩冗余记忆 }

3. 多会话相关(5个):sessions_list、sessions_history、sessions_send、sessions_spawn、session_status

- 功能:同时开启多个独立会话,处理不同任务(如一边查资料、一边写文档);

- 适用场景:多任务并行处理;

- 安全建议:限制最大会话数,避免资源占用;

- 配置代码:

"tools": { "allow": ["sessions_list", "sessions_history", "sessions_send", "sessions_spawn", "session_status"] }, "sessions": { "maxCount": 5 } // 最多同时开启5个会话

4. 消息推送相关(1个):message

- 功能:向Discord、Slack、Telegram、WhatsApp等平台发送消息;

- 适用场景:接收工具通知、任务提醒;

- 安全建议:仅允许工具向自己发送消息,禁止对外沟通;

- 配置代码:

"tools": { "allow": ["message"] }, "message": { "allowedRecipients": ["你的TelegramID", "你的邮箱"], // 仅允许发送给自己 "blockedPlatforms": ["WhatsApp", "Slack"] // 屏蔽对外沟通平台 }

5. 自动化相关(2个):cron、gateway

- 功能:cron设置定时任务,gateway管理工具自身服务(重启、升级);

- 适用场景:定时简报、自动备份;

- 安全建议:限制定时任务的执行频率和权限;

- 配置代码:

"tools": { "allow": ["cron", "gateway"] }, "cron": { "maxFrequency": "*/5 * * * *", // 最低5分钟执行一次,避免高频占用资源 "allowedCommands": ["web_search", "summarize"] // 仅允许低风险定时任务 }

6. 其他进阶工具(4个):nodes、llm_task、lobster、agents_list

- 功能:nodes管理节点,llm_task调用其他大模型,lobster工作流引擎,agents_list管理子Agent;

- 适用场景:高级开发、复杂工作流;

- 安全建议:非开发用户、普通场景建议关闭,避免配置复杂导致风险;

- 配置代码:

"tools": { "deny": ["nodes", "llm_task", "lobster"] }, // 关闭非必要工具 "allow": ["agents_list"] // 仅保留子Agent管理功能

(三)推荐最终Tools配置代码

{

"tools": {

"allow": [

"read", "write", "edit", "apply_patch", "exec", "process", "web_search", "web_fetch",

"browser", "canvas", "image", "memory_search", "memory_get",

"sessions_list", "sessions_history", "sessions_send", "sessions_spawn", "session_status",

"message", "cron", "gateway", "agents_list"

],

"deny": ["nodes", "llm_task", "lobster"]

},

"approvals": {

"exec": {

"enabled": true },

"write": {

"allowedPaths": ["/Users/你的用户名/Documents", "/root/workspace"] }

},

"browser": {

"blockedDomains": ["*.pay.com", "*.bank.com"]

},

"memory": {

"retentionDays": 30,

"sensitiveKeywords": ["密码", "密钥", "银行卡"],

"autoCompress": true

},

"message": {

"allowedRecipients": ["你的TelegramID"],

"blockedPlatforms": ["WhatsApp", "Slack"]

},

"cron": {

"maxFrequency": "*/5 * * * *",

"allowedCommands": ["web_search", "summarize"]

}

}

三、53个官方Skills场景化配置:只开需要的功能

官方提供的53个Skills默认会自动加载,若不手动限制,可能开启不必要的功能,建议采用“白名单模式”,仅保留需要的Skills:

(一)Skills分类与启用建议

| 分类 | 代表Skill | 功能说明 | 启用建议 |

|---|---|---|---|

| 笔记管理 | obsidian、notion、apple-notes | 管理笔记软件(创建、编辑、整理) | 用什么笔记开什么Skill,其余关闭 |

| 工作生产力 | gog、himalaya | 整合邮件、日历(Gmail、Google Tasks) | 用Google生态开gog,其他开himalaya |

| 即时通讯 | slack、discord、wacli | 操作社交/通讯平台 | 全部关闭,避免对外沟通风险 |

| 开发者工具 | github、tmux、session-logs | 操作代码仓库、终端会话 | 开发用户开启,非开发用户关闭 |

| 密码管理 | 1password | 访问1Password密码库 | 不开启,或创建AI专用密码库 |

| 基础工具 | weather、summarize、healthcheck | 天气查询、内容摘要、系统健康检查 | 全部开启,安全无风险 |

(二)推荐Skills配置代码(白名单模式)

{

"skills": {

"allowBundled": [

"gog", // Google生态整合(邮件、日历)

"github", "tmux", "session-logs", // 开发者工具

"weather", "summarize", "clawhub", "healthcheck", "skill-creator" // 基础工具

],

"allow": [], // 不额外添加自定义Skill

"denyAllOthers": true // 拒绝所有未在白名单中的Skill

}

}

(三)关键Skill使用说明

obsidian/notion Skill:

- 注意事项:obsidian仅支持本地文件操作,若工具部署在云端(如阿里云),需确保笔记文件可访问;notion为云端服务,无部署位置限制;

- 配置代码:

"skills": { "allowBundled": ["obsidian"] }, "obsidian": { "vaultPath": "/Users/你的用户名/Obsidian Vault" } // 指定笔记库路径

github Skill:

- 注意事项:需通过OAuth授权,仅开放仓库读写权限,不开放管理员权限;

- 配置代码:

"github": { "oauthToken": "你的GitHub OAuth Token", "allowedRepos": ["你的用户名/仓库1", "你的用户名/仓库2"], // 限制操作的仓库 "blockedActions": ["delete", "force-push"] // 禁止删除、强制推送等高危操作 }

四、2026年OpenClaw全平台部署流程:阿里云+本地多系统

(一)部署前准备

- 环境依赖:Node.js 18.x及以上版本、npm/pnpm、Git(可选);

- 硬件要求:阿里云部署推荐2核4GB内存,本地部署设备内存≥2GB(推荐4GB以上);

- 账号准备:阿里云账号(注册阿里云账号,实名认证)、阿里云百炼账号(访问订阅阿里云百炼Coding Plan,申领Coding Plan免费API)。

(二)阿里云部署流程(适合长期稳定运行)

阿里云用户零基础部署 OpenClaw 喂饭级步骤流程

第一步:打开访问阿里云OpenClaw一键部署专题页面,找到并点击【一键购买并部署】。

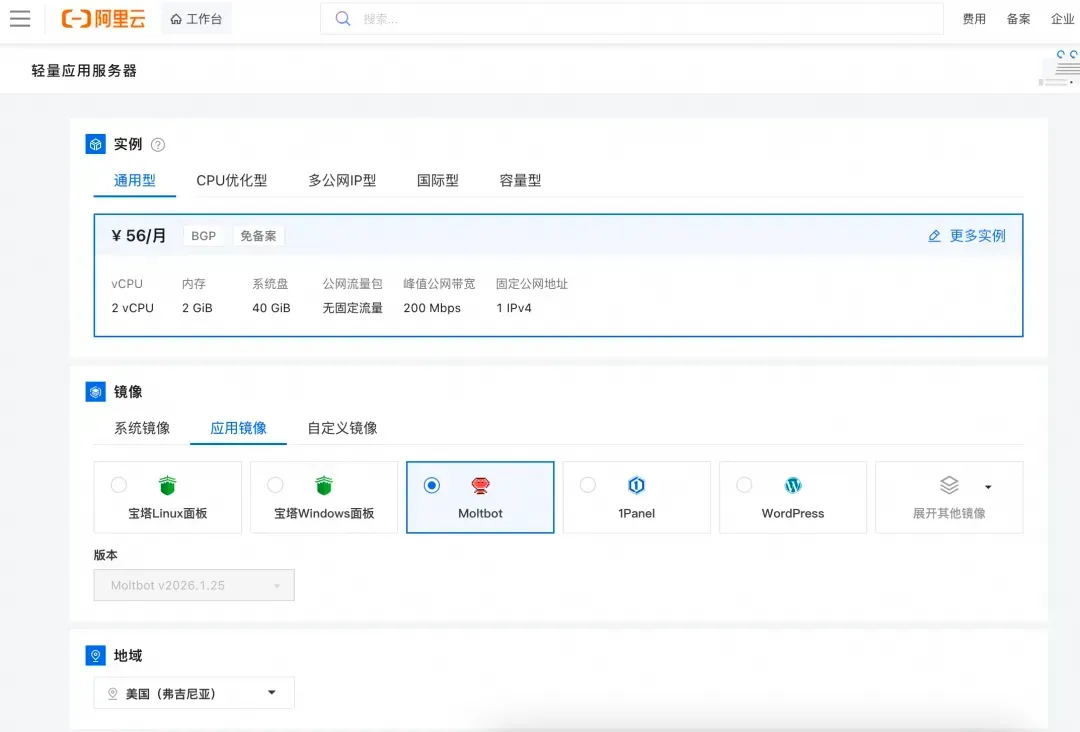

第二步:打开选购阿里云轻量应用服务器,配置参考如下:

- 镜像:OpenClaw(Moltbot)镜像(已经购买服务器的用户可以重置系统重新选择镜像)

- 实例:内存必须2GiB及以上。

- 地域:默认美国(弗吉尼亚),目前中国内地域(除香港)的轻量应用服务器,联网搜索功能受限。

- 时长:根据自己的需求及预算选择。

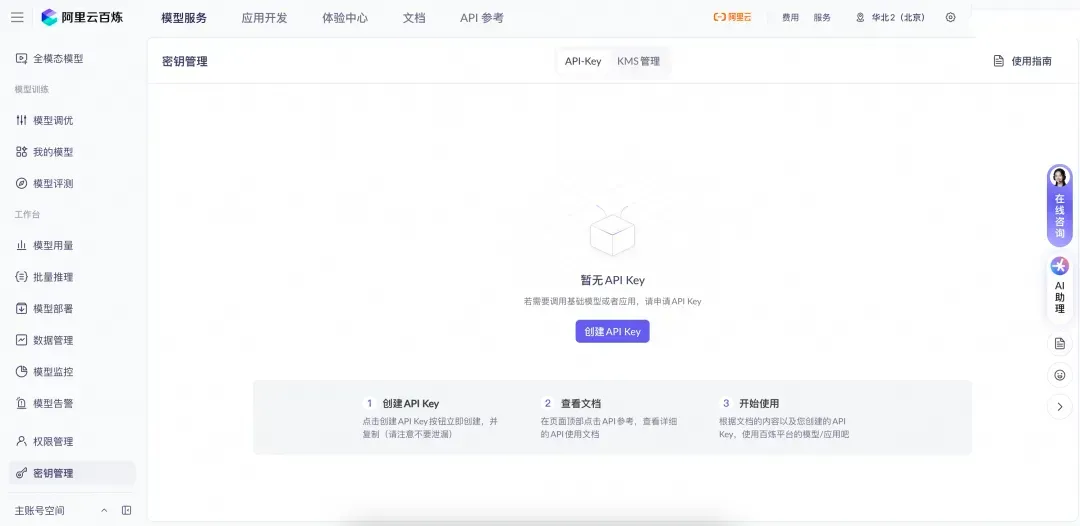

第三步:打开访问阿里云百炼大模型控制台,找到密钥管理,单击创建API-Key。

前往轻量应用服务器控制台,找到安装好OpenClaw的实例,进入「应用详情」放行18789端口、配置百炼API-Key、执行命令,生成访问OpenClaw的Token。

- 端口放通:需要放通对应端口的防火墙,单击一键放通即可。

- 配置百炼API-Key,单击一键配置,输入百炼的API-Key。单击执行命令,写入API-Key。

- 配置OpenClaw:单击执行命令,生成访问OpenClaw的Token。

- 访问控制页面:单击打开网站页面可进入OpenClaw对话页面。

阿里云百炼Coding Plan API-Key 获取、配置保姆级教程:

创建API-Key,推荐访问订阅阿里云百炼Coding Plan,阿里云百炼Coding Plan每天两场抢购活动,从按tokens计费升级为按次收费,可以进一步节省费用!

- 购买后,在控制台生成API Key。注:这里复制并保存好你的API Key,后面要用。

- 回到轻量应用服务器-控制台,单击服务器卡片中的实例 ID,进入服务器概览页。

- 在服务器概览页面单击应用详情页签,进入服务器详情页面。

- 端口放通在OpenClaw使用步骤区域中,单击端口放通下的执行命令,可开放获取OpenClaw 服务运行端口的防火墙。

- 这里系统会列出我们第一步中创建的阿里云百炼 Coding Plan的API Key,直接选择就可以。

- 获取访问地址单击访问 Web UI 面板下的执行命令,获取 OpenClaw WebUI 的地址。

- 登录阿里云控制台,进入「轻量应用服务器」,点击「创建实例」;

- 配置选择:地域优先中国香港/新加坡(免备案),应用镜像选择「OpenClaw 2026稳定版」,实例规格2核4GB内存、5Mbps带宽、40GB高效云盘;

- 放通核心端口:进入实例详情→防火墙,放通18789端口(OpenClaw默认端口);

- 连接服务器并部署:

# SSH连接服务器(替换为公网IP)

ssh root@你的阿里云公网IP

# 更新系统源

sudo apt update && sudo apt upgrade -y

# 安装Node.js

sudo apt install nodejs npm -y

# 安装OpenClaw与ClawHub

npm install -g openclaw@latest

npm install -g clawhub@latest

# 初始化配置

openclaw init

# 启动服务

openclaw start

# 设置开机自启

systemctl enable openclaw

(三)本地多系统部署

1. Windows11本地部署

# 验证Node.js环境

node -v

npm -v

# 安装OpenClaw与ClawHub

npm install -g openclaw@latest

npm install -g clawhub@latest

# 初始化配置

openclaw init

# 启动服务

openclaw start

# 可选:安装系统服务,开机自启

openclaw service install

配置文件路径:C:\Users\你的用户名\.openclaw\

2. MacOS本地部署

# 安装Homebrew(未安装用户)

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

# 安装Node.js

brew install node

# 安装OpenClaw与ClawHub

sudo npm install -g openclaw@latest

sudo npm install -g clawhub@latest

# 初始化并启动

openclaw init

openclaw start

配置文件路径:~/.openclaw/

3. Linux本地部署(Ubuntu为例)

# 更新系统源

sudo apt update && sudo apt upgrade -y

# 安装Node.js

sudo apt install nodejs npm -y

# 升级Node.js版本

sudo npm install -g n

sudo n stable

# 安装OpenClaw与ClawHub

sudo npm install -g openclaw@latest

sudo npm install -g clawhub@latest

# 初始化并启动

openclaw init

openclaw start

# 设置开机自启

sudo openclaw service install

(四)阿里云百炼Coding Plan免费大模型API配置

- 访问登录阿里云百炼大模型服务平台,进入「Coding Plan」专区,选择免费套餐完成订阅;

- 进入「密钥管理」,生成专属API Key(格式:sk-sp-xxxx);

- 配置OpenClaw:

# 编辑配置文件

openclaw config edit

- 在配置文件中添加以下内容(替换API Key):

"llm": {

"provider": "aliyun-coding",

"apiKey": "你的Coding Plan专属API Key",

"baseUrl": "https://coding.dashscope.aliyuncs.com/v1",

"model": "coding-plan-free",

"maxTokens": 2048,

"contextWindow": 8192

}

- 重启服务生效:

openclaw restart

# 验证配置

openclaw llm test

终端显示“Connection successful”即配置成功。

五、常见问题解答与安全最佳实践

(一)配置类问题

如何确保exec工具的安全使用?

解答:除开启审批机制外,可通过allowedCommands限制允许执行的命令,例如:"approvals": { "exec": { "enabled": true, "allowedCommands": ["ls", "git", "npm", "python3"] // 仅允许开发相关命令 } }Skills默认自动加载,如何彻底关闭不需要的功能?

解答:采用denyAllOthers: true配置,仅保留白名单中的Skill,示例见前文Skills配置代码;若仍有自动加载,可手动删除对应Skill文件(路径:~/.openclaw/skills)。

(二)部署类问题

阿里云部署后,Tools无法操作本地文件?

解答:确认文件路径配置正确,阿里云部署的工具仅能操作服务器本地文件,无法访问本地电脑文件;若需操作本地文件,建议选择本地部署。本地部署启动提示“权限不足”?

解答:Windows11以管理员身份运行PowerShell,MacOS/Linux执行sudo openclaw start;确保工具对操作目录有读写权限。

(三)安全最佳实践

- 定期备份配置文件:执行

openclaw config backup --path ~/openclaw-backup,避免配置丢失; - 清理敏感记忆:定期执行

openclaw memory clear --keywords "密码、密钥",删除敏感信息; - 监控工具操作日志:执行

openclaw log --tail 100,查看近期操作,发现异常及时终止服务; - 限制网络访问:配置

web_search的允许域名,避免工具访问恶意网站:"web_search": { "allowedDomains": ["*.baidu.com", "*.zhihu.com", "*.github.com"] }

六、总结

OpenClaw的配置核心是“安全与功能的平衡”,25个Tools需按“核心全开、进阶按需”的原则分级启用,53个Skills需通过白名单模式精准控制,避免不必要的权限开放。通过开启高风险工具的审批机制、限制文件操作路径、屏蔽敏感平台,可在保障安全的前提下,最大化发挥工具的实用价值。

2026年的全平台部署流程已高度简化,无论是阿里云的云端稳定运行,还是本地多系统的灵活部署,都能满足不同用户的需求。搭配阿里云百炼Coding Plan免费大模型,可进一步降低使用成本,让普通用户无需担心权限与费用问题,放心使用。

工具的价值在于“为我所用”,而非“全盘开放”。遵循“权限最小化、高风险管控、人工兜底”的配置原则,才能让OpenClaw真正成为安全、高效的AI助手,而非设备安全的潜在风险。