AI 驱动自主运行的下一代安全运营

随着OpenClaw等开源智能体(Agent)以席卷之势再次重塑安全边界,传统SOC长期存在的预警繁杂、操作复杂、全局缺失和企业专业安全运营人员短缺等方面的矛盾进一步激化。

面对“龙虾热”带来的破碎边界与安全盲区,以及进一步扩大的AI攻击面,日志联动慢、全链路溯源难的安全运营模式,势必会被全新AI驱动的下一代安全运营取代。这将不仅体现在以AI的速度去对抗基于AI的攻击,或AI安全助手级别的告警解读,更进一步演进为具备自主执行能力的安全运营数字生产力。

Agentic SOC:企业级自主安全运营平台

阿里云正式发布 新品Agentic SOC,开启安全运营自主化时代。

阿里云将十余年沉淀的云原生安全能力,融入全新AI原生产品设计理念,实现环境层全域风险感知、模型驱动深度推理、Agent自主协同调查、全链路溯源闭环的四大能力。

AI Agent可高度自主化完成全局的任务编排,自动执行日志分析与路径还原。通过“感知 — 决策 — 执行”的智能链路,阿里云Agentic SOC实现了安全运营从“人盯规则”向“自主协同”的跨越。

Agent集群协调+大模型推理:安全运营的“自动驾驶系统”初现

Agentic SOC不是简单的功能叠加,它将给用户带来全新的安全运营体验。

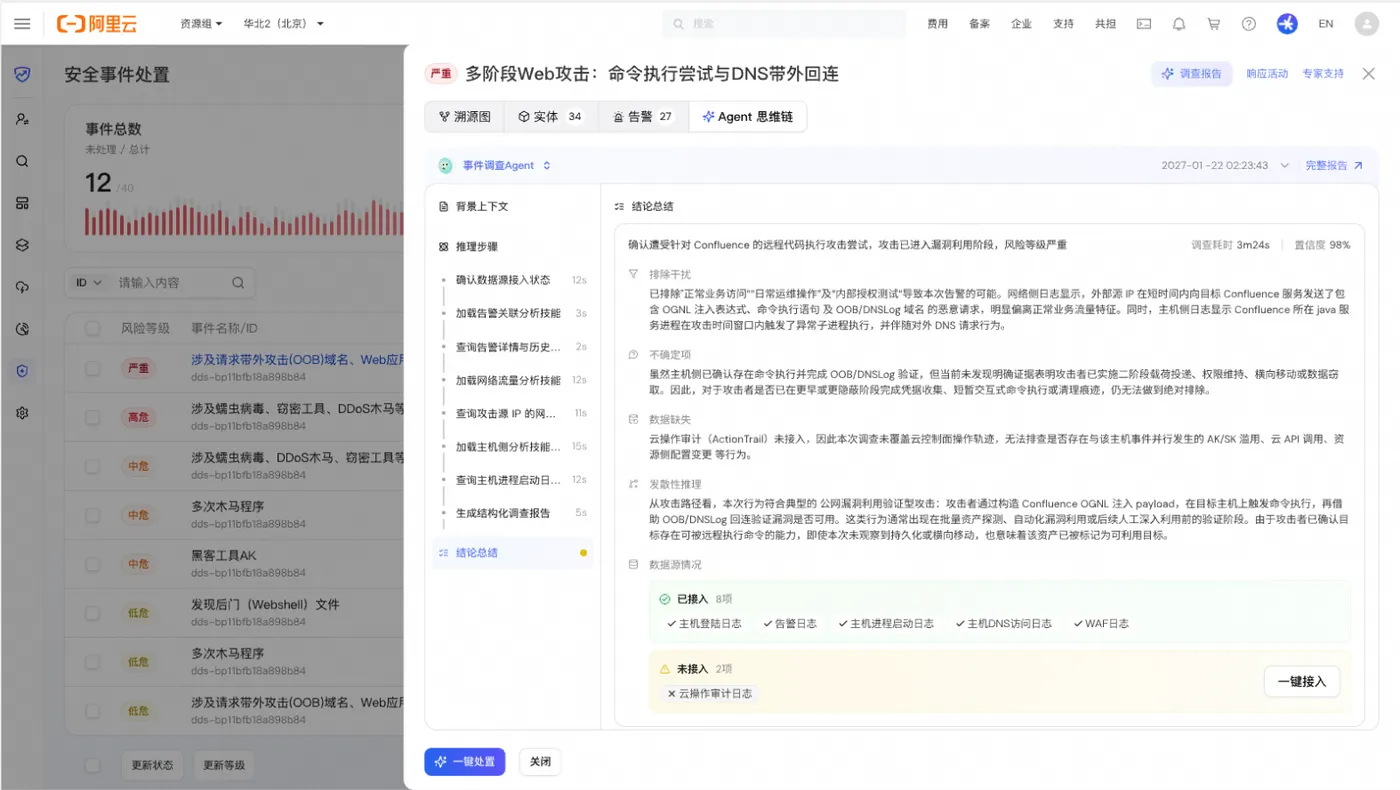

基于大语言模型与智能体集群架构,Agentic SOC具备更强的语义理解、上下文关联和任务编排能力。系统可围绕具体事件,自主调用查询、分析、关联、研判等工具链,完成日志分析、根因追溯、路径还原、影响评估与处置建议生成等复杂任务。

同时,Agentic SOC深度接入阿里云原生安全全域数据,采用Skills + Memory AI Native架构,大幅提升威胁处置的效率、准确性与可扩展性,真正实现毫秒级响应。

全域日志接入

面向复杂的多云与异构安全环境,Agentic SOC已构建覆盖IaaS、PaaS到SaaS的全链路原生遥测采集能力,可统一接入ECS、容器、SLB负载均衡、数据库等多类云服务日志,并围绕身份、终端、网络、应用、云基础设施、数据安全等关键安全技术域完成统一建模。

同时,平台已支持接入AWS、Azure等三方云厂商、Palo Alto、Fortinet等主流安全厂商等近百种日志源,持续提升多云与第三方场景下的统一采集、理解与运营能力。

双模型驱动

以Qwen3.5强大的泛化推理能力作为“战略大脑”,驱动威胁研判、攻击链推理与复杂场景决策;基于Qwen3.5-35B微调的安全垂域大模型作为“战术专家”,负责日志语义解析、ATT&CK战术识别与实时告警分类,实现毫秒级精准响应。

完美融合通用认知的“广度”与垂直领域的“深度”,在大幅降低算力成本的同时,确保每个安全决策既拥有大模型的敏锐直觉,又具备安全专家的最佳实践,使AI驱动的安全事件发现效率增长8倍,安全告警覆盖提升2倍。

安全运营经验自迭代

Skills+Memory AI原生架构,系统自动记忆攻击模式、IoC特征与响应策略,已知威胁再次出现时直接调取历史经验快速闭环。

调查流程以Skills封装为可复用能力单元,开箱即用的同时支持按业务场景自定义调整。平台持续汇聚云上海量匿名化攻防经验,越用越懂业务环境,越用越贴合运营习惯。

编排响应智能化

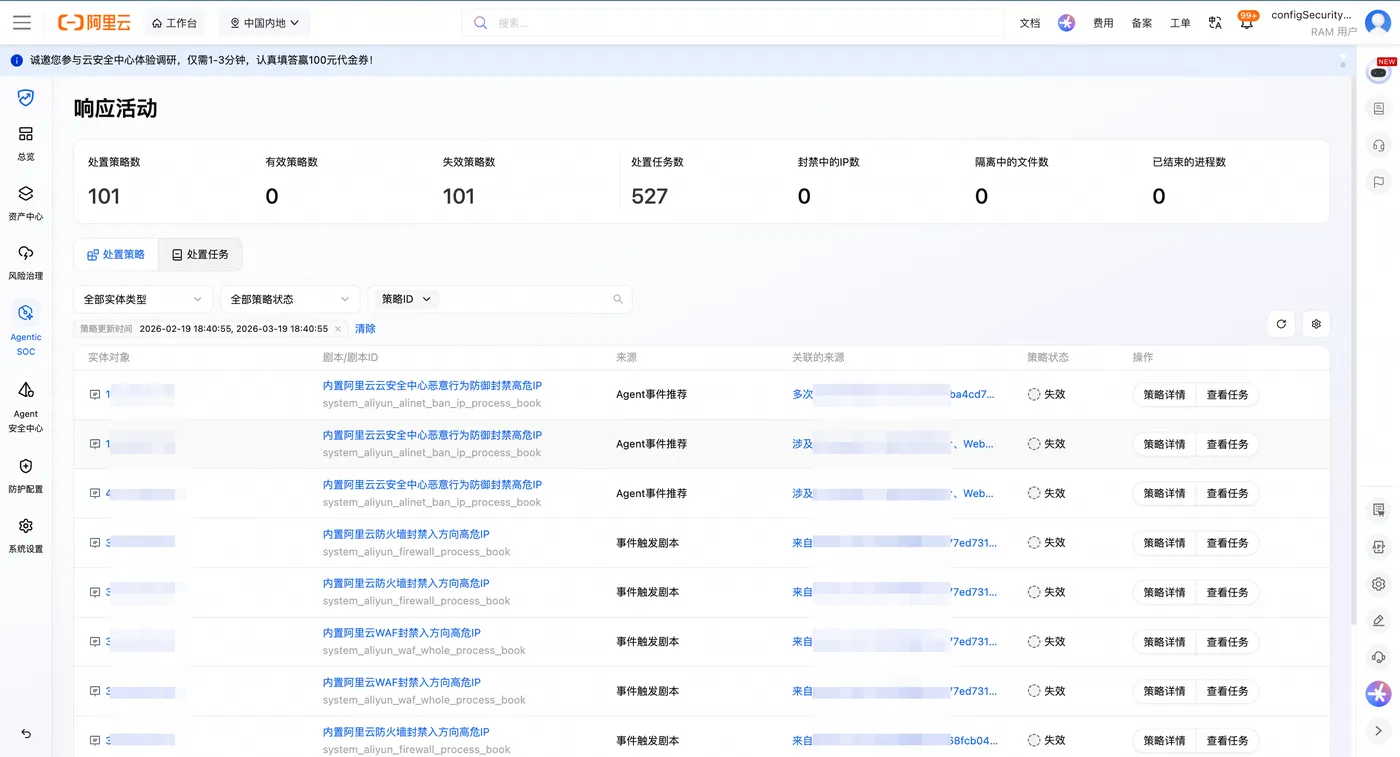

威胁发现后无需手动登录多个控制台逐一操作,直连阿里云、腾讯云、华为云等多云与安全厂商产品,一键执行文件隔离、主机快照、IP封禁等处置动作。

Agentic SOC同时支持自定义剧本与威胁情报联动,从发现到闭环全流程自动化,响应时间从小时级压缩到分钟级。

覆盖以人为中心的安全运营工作流:Agent 自主闭环全流程

围绕安全运营全流程,从日志接入、威胁检测、事件调查、响应处置到总结复盘,Agentic SOC完整覆盖人类安全团队核心工作流。其中依托千问大模型驱动的Agent Team,五大智能体集群(日志标准化、威胁检测、事件调查、事件处置、报告生成)实现端到端无缝协同,构建真正的自主闭环。

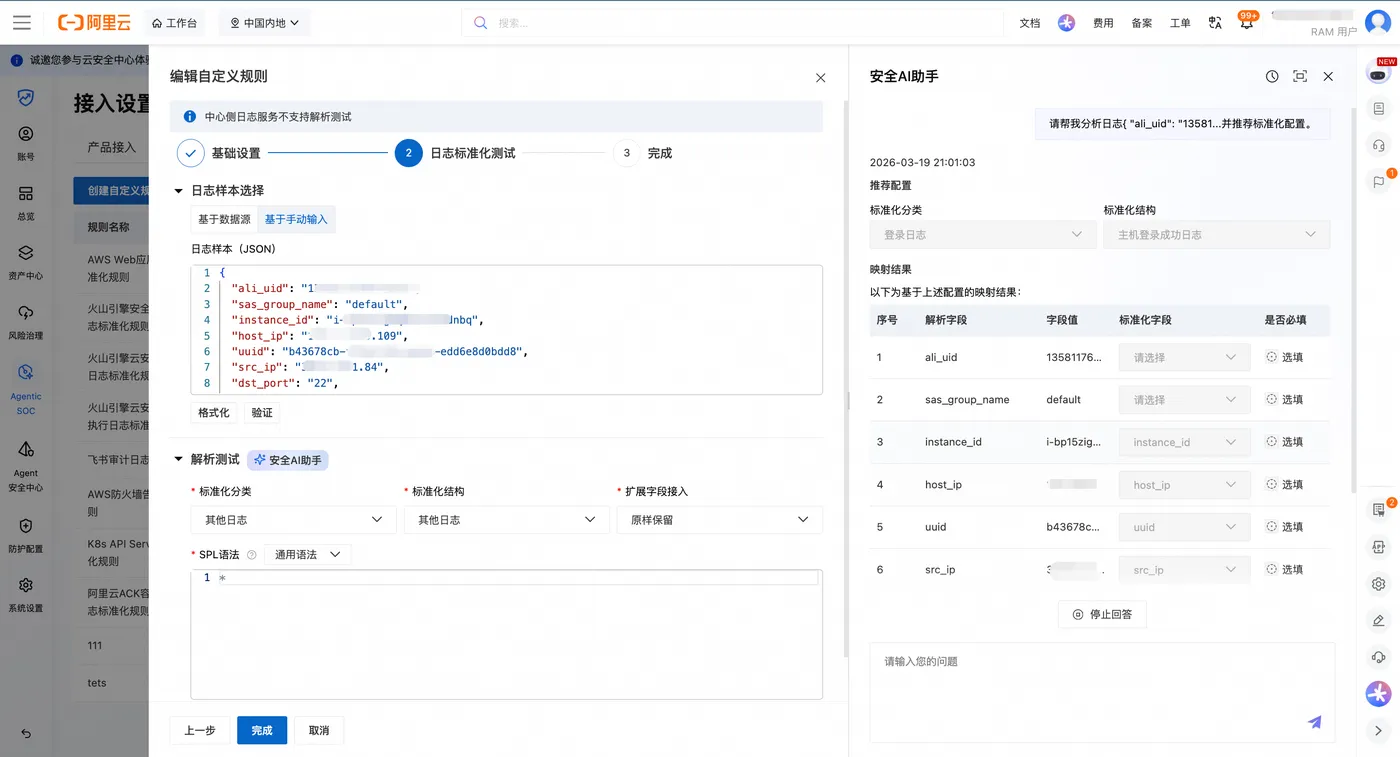

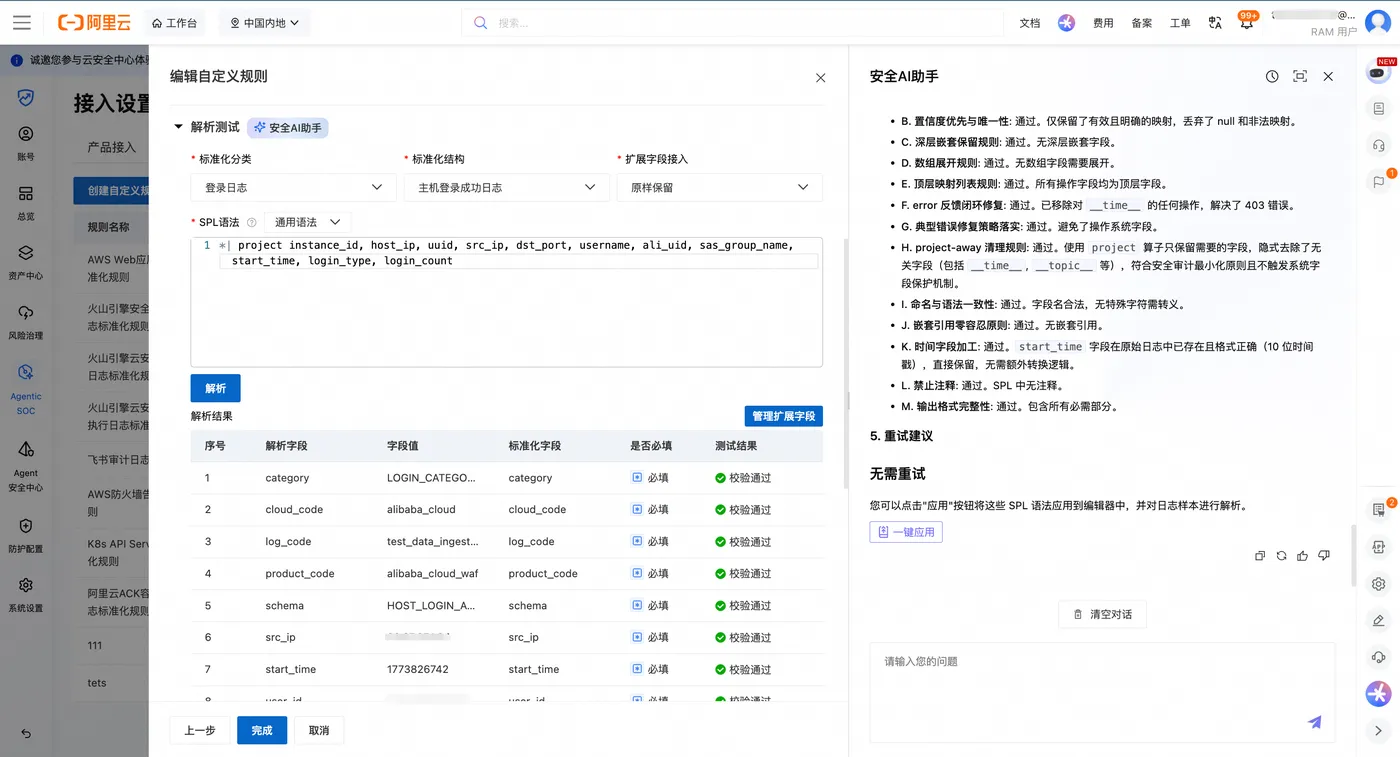

一键日志标准化生成SPL

日志标准化Agent利用语义识别技术,自动将多源异构日志解析并映射为统一安全模型,一键生成SPL语法,降低用户学习SPL语法门槛,加速日志标准化接入效率。

专业的SIEM运维工程师典型工作流程包括:人工查找样本日志字段说明、理解SIEM安全模型结构,并学习SPL语法,不断调试多轮优化SPL语法。日志标准化Agent将该流程从5~7个工作日压缩到不到半天,日志接入效率提升90%。

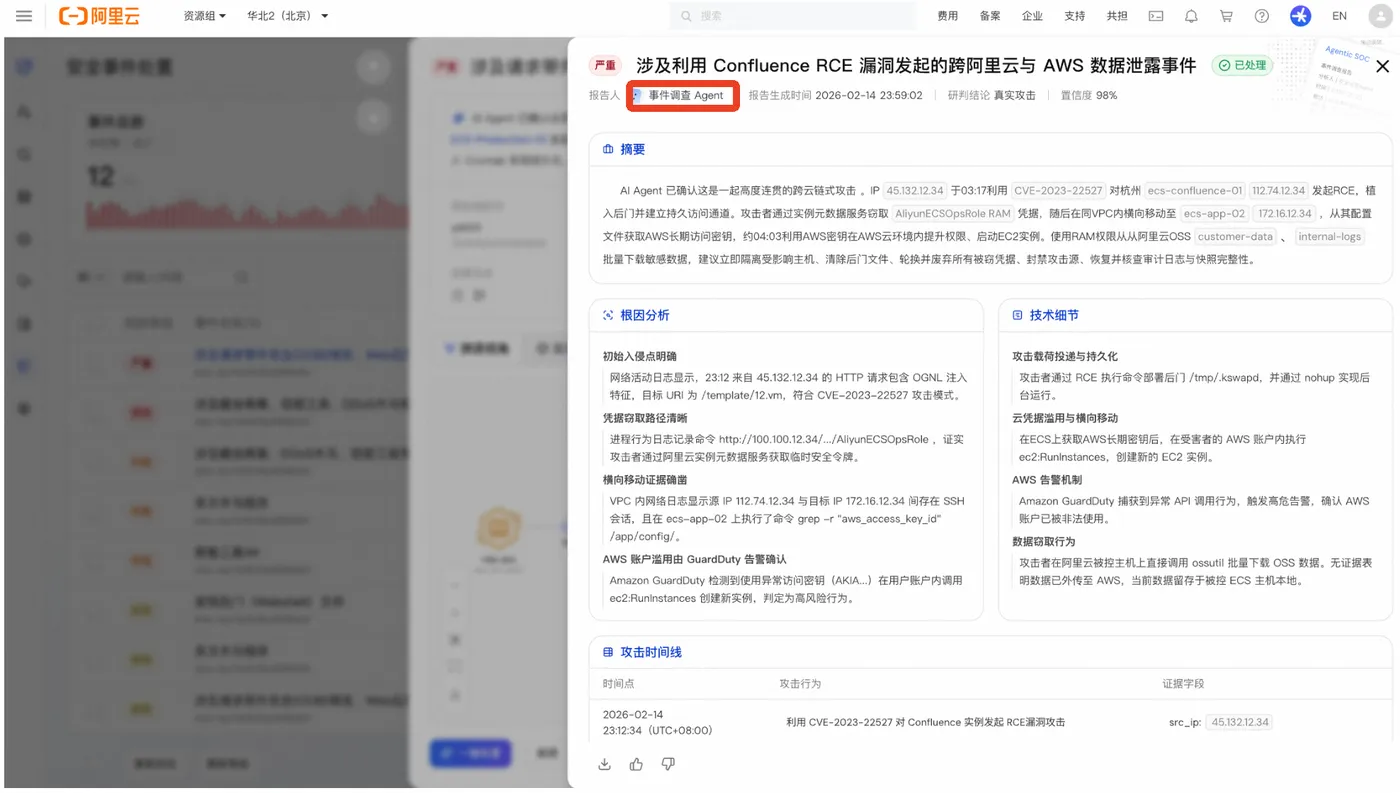

跨技术域安全攻击事件交叉分析

在威胁检测领域,以“恶意Web流量回溯Agent”为例,当发现主机侧异常告警,例如主机资产高危命令执行(RCE)告警,威胁检测Agent启动,针对网络侧WAF流日志,溯源Web攻击入口,基于日志中的payload进行特征提取、跨域检索、关联确认和载荷还原,将主机侧的异常表现与网络侧攻击载荷无缝结合交叉分析,实现跨安全域闭环,精准的入侵分析。

跨技术域安全攻击事件交叉分析

在威胁检测领域,以“恶意Web流量回溯Agent”为例,当发现主机侧异常告警,例如主机资产高危命令执行(RCE)告警,威胁检测Agent启动,针对网络侧WAF流日志,溯源Web攻击入口,基于日志中的payload进行特征提取、跨域检索、关联确认和载荷还原,将主机侧的异常表现与网络侧攻击载荷无缝结合交叉分析,实现跨安全域闭环,精准的入侵分析。

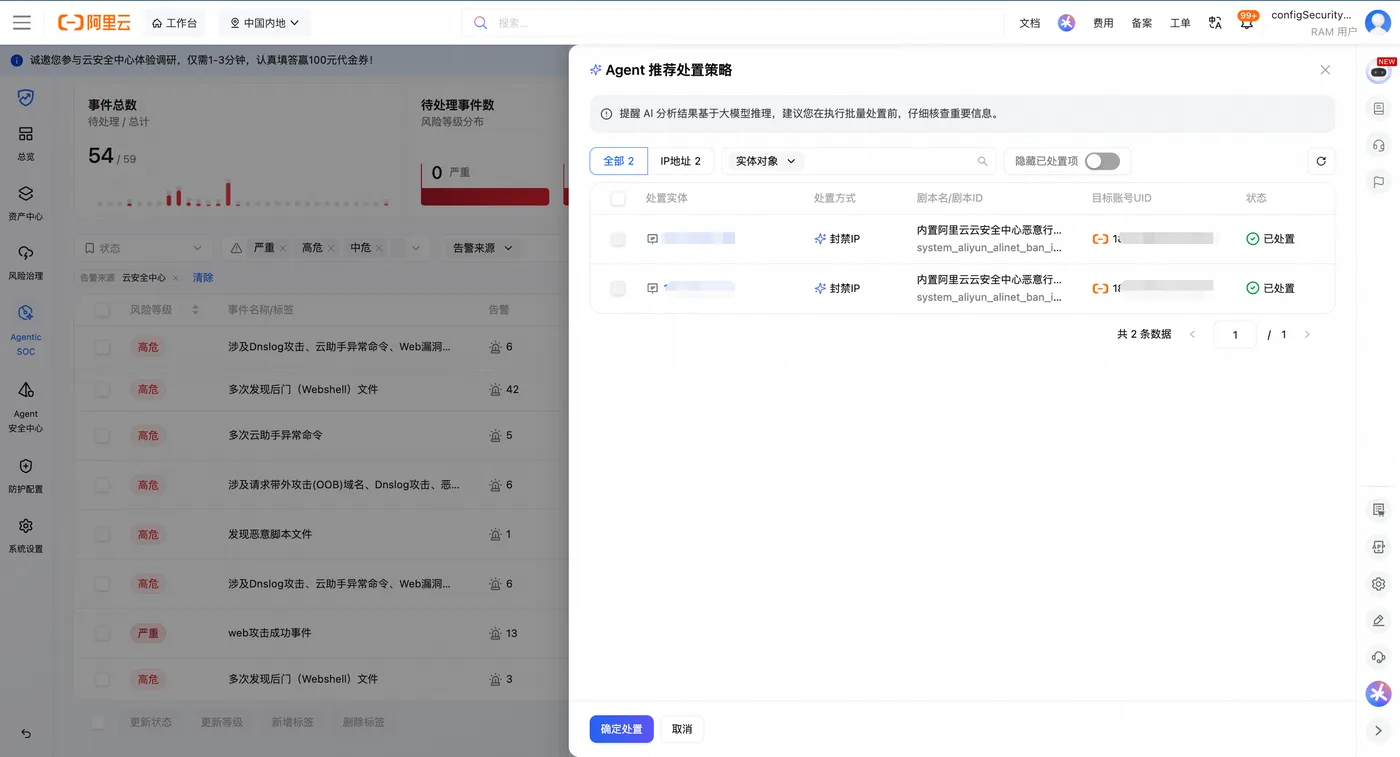

AI自主决策安全可控

Agentic SOC实现的自主执行安全运营受控于人类监督。事件处置Agent从应急响应专家角度,根据事件调查结果,综合分析影响面,提供谨慎的处置建议,嵌入人工审核流程,确认后可自动执行,并支持批量下发处置任务,提供完整日志审计,支持撤销操作。

- 支持IP、文件、进程等6类实体的处置能力,覆盖全网99%的恶意实体。

- 基于事件调查结论输入,事件处置Agent进行二次处置校验分析,可研判成功的情况下,恶意实体研判准确率达99%。

- 全网事件平均响应时间(MTTR)从90分钟加速到30分钟。

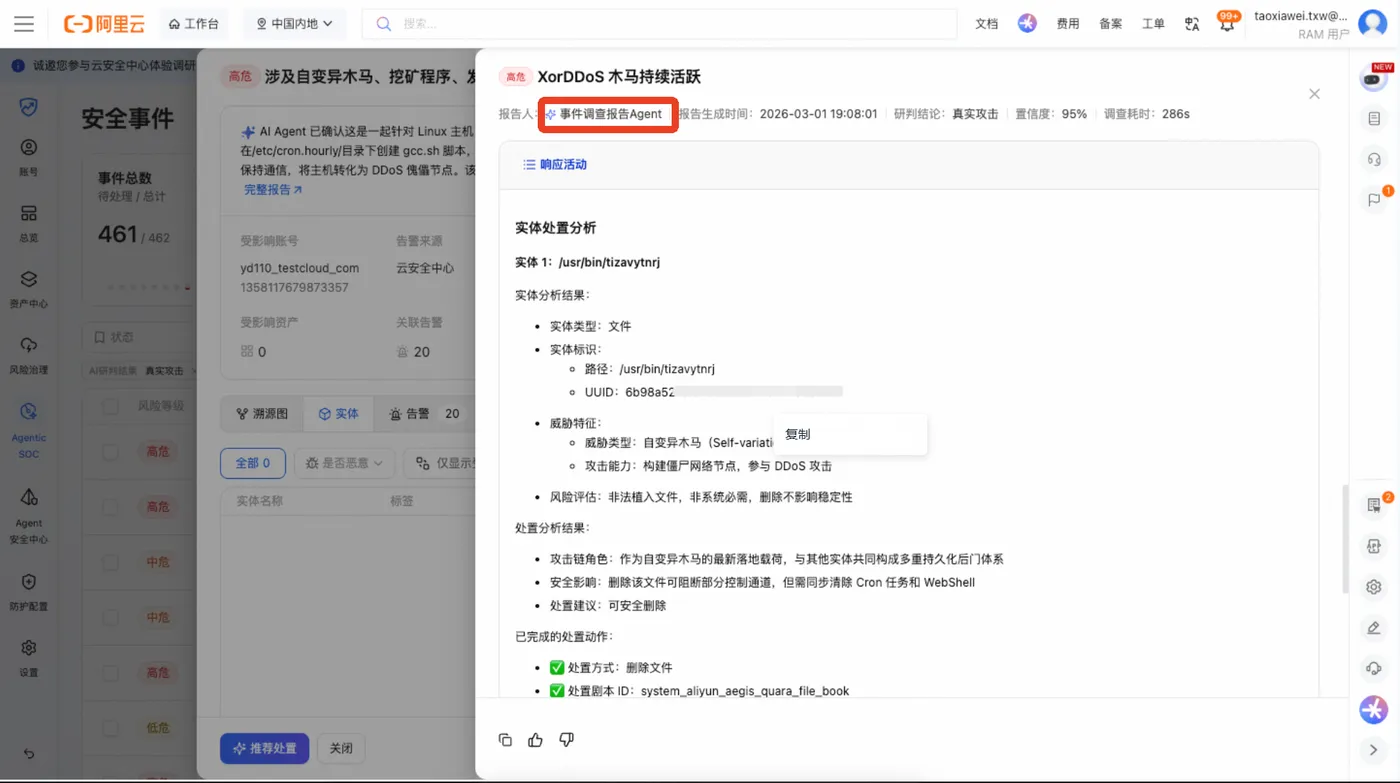

自动输出精准技术调查报告

事件调查报告Agent,分钟级自动化输出事件调查技术报告,提供专业的事件定性与摘要、攻击链路和时间线、影响面评估、根因分析、处置建议和IoC证据指标等复盘,完整复现安全事件经过。

全局攻击链路报告生成仅分钟级,为人类工程师节省数小时甚至数天,无需人工重复繁琐的证据收集工作,且同时保证调查证据无遗漏,统一报告输出质量,支持用户一键复制为Markdown格式。

阿里云安全运营Agent,可为客户年均释放数百人/天运营成本,实现“安全运营自动驾驶”,真正将AI从辅助工具升级为数字生产力。

阿里云Agentic SOC:领先企业的共同选择

正式发布前,阿里云Agentic SOC已在全球多个头部客户真实安全运营场景实现落地验证,在能力和效率多个维度得到认可。

某全球十强美妆行业外企入华公司

Agentic SOC+MSS服务协同

该入华外企属于全球十强美妆行业,由多家供应商管理混合云架构基础设施,安全运维团队统筹组织与技术风险难度极大。尤其是传统SOC日志信息源单一,且海量告警缺乏深度分析,误报率居高不下,运维人员深陷“告警疲劳”。

采用阿里云Agentic SOC后,实现多云/混合云统一安全事件运营,在阿里云云原生产品之外,另外接入20余类产品与50多种日志源,消除数据孤岛,实现真正的7×24实时检测与响应。MSS托管团队聚焦复杂事件研判、为客户定制化开发检测规则和剧本;用户安全部门对运营过程和运营质量综合把控,多方责任边界清晰,效率倍增,平均事件响应时间(MTTR)从6+小时缩短至2小时内。

某新能源行业中小企业

Agent集群协同自主运营

该中小企业属于海外新能源行业,无专职安全团队,安全由运维人员兼岗,曾遭受弱口令暴力破解后植入挖矿程序,传统人工处置因缺乏专业技能导致响应滞后、溯源困难。

使用阿里云Agentic SOC的多Agent协同解决方案后,利用事件调查Agent自主完成66%的真实攻击研判与攻击路径还原,支持一键批量止血处置,并联动云防火墙从被动响应转向主动拦截SSH暴力破解。该方案成功将平均事件响应时间(MTTR)从数天压缩至30分钟内,应急效率提升99%,以Agentic SOC补位专职安全工程师,以不到海外人力20%的成本,帮助中小企业突破了安全能力瓶颈,实现高效的智能化安全运营。

某汽车行业中企出海公司

Agent集群协同自主运营

该出海中企属于新能源汽车行业,仅有1名安全运营人员,面对新能源汽车业务快速增长且多云 + 混合云架构,攻击面复杂化导致告警量激增,合规压力矛盾尖锐。

使用阿里云Agentic SOC的多Agent协同解决方案后,企业实现了跨阿里云、华为云及第三方设备的8款安全产品统一接入与管理,构建起多云环境下的标准化运营底座。依托安全运营Agent的自主研判与自动化能力,成功将日均百万级的原始告警智能聚合为近9万个安全事件,实现99.5%的自动化处置率,安全事件闭环率从60%跃升至99%,漏报率降低85%,实现了“一人抵一队”的运营难题,确保了业务高速增长下的安全水位与合规达标。

Agentic SOC让机器处理繁杂,让人专注策略,让安全随思所动。

点击“阅读原文”开始使用Agentic SOC。