2026年以来,OpenClaw(俗称“龙虾”,曾用名Clawdbot)凭借强大的任务自动化执行能力,成为个人开发者与企业数字化转型的核心工具,但其开放的运行特性也带来了诸多安全风险。从资源隔离漏洞到提示词注入攻击,从工具误调用导致的数据丢失到第三方Skill插件的恶意渗透,OpenClaw的安全问题已成为行业关注的焦点。为了让使用者既能发挥其高效的生产力价值,又能筑牢安全防线,本文将全面解析OpenClaw的核心安全风险,详解云端、企业本地、个人本地的全场景安全防护方案,并附上2026年阿里云百炼平台部署、MacOS/Linux/Windows11本地部署OpenClaw的完整步骤,以及阿里云百炼Coding Plan API的配置方法和常见问题解答,同时搭配实操代码命令,让安全“养虾”、高效部署落地可执行。

一、OpenClaw核心安全风险解析

OpenClaw的安全风险源于其本身强大的系统访问和任务执行能力,早期版本中其开放的运行环境使其几乎能无条件访问系统绝大多数资源,包括大模型密钥、配置文件、系统核心设置等。尽管目前本体的严重安全漏洞已基本消除,但以下三类核心风险仍需警惕,也是安全防护的核心方向。阿里云上OpenClaw极速一键部署最简单,步骤详情 访问阿里云OpenClaw一键部署专题页面 了解。

(一)工作区与资源隔离缺失

OpenClaw默认的运行模式下,未对访问资源做精细化管控,若未做权限限制,其可能访问企业财务数据、用户隐私信息、核心业务配置等敏感资源,一旦被利用,将直接导致数据泄露。这类风险的核心解决思路是通过沙箱技术和工作区隔离,为OpenClaw划定明确的“资源访问边界”。

(二)工具调用的无感知风险

作为自然语言驱动的智能体,OpenClaw对任务执行的风险判断能力有限,在接收到删除文件、修改系统配置等指令时,可能因理解偏差或指令诱导,误操作删除核心数据、修改系统关键设置,造成不可逆的损失。对此,需对工具调用做权限分配和操作审核,对高危操作设置拦截和人工确认机制。

(三)提示词注入与插件安全隐患

提示词注入攻击是OpenClaw面临的主要网络攻击方式之一,攻击者可通过构造恶意指令,诱导OpenClaw执行越权操作;同时,非官方来源的Skill插件良莠不齐,部分恶意插件可能携带木马、窃取敏感信息,若随意安装,将直接引入安全风险。对此,需通过安全围栏技术缓解提示词注入风险,同时仅从可信官方来源安装Skill插件,关闭不必要的插件权限。

沙箱隔离、安全围栏、插件审核、资源权限管控,是解决上述三类风险的核心技术手段,而不同部署场景(云端、企业本地、个人本地),则需要针对性的防护方案和工具搭配。

二、OpenClaw全场景安全防护方案

针对OpenClaw的部署特点,将防护场景分为云端部署、企业本地办公网部署、个人本地电脑部署三大类,同时配套轻量化的安全Skill插件,实现“防护+自检”的双重保障,所有防护方案均遵循最小权限、运行隔离、全程可审计、纵深防御四大核心原则,从源头规避安全风险。

(一)云端部署:构建物理级隔离的“防爆箱”架构

云端部署是企业级OpenClaw应用的主要方式,核心防护思路是通过虚拟化技术实现物理级环境隔离,同时集成原生安全防护能力,实现全链路可视可控和分钟级故障恢复,彻底解决“一损俱损”的核心痛点。

- 物理级隔离,切断风险扩散:基于成熟的虚拟化技术,为每个OpenClaw实例分配独占的运行环境,确保不同团队、不同用户的实例完全独立,即便某一实例出现任务失控、恶意插件攻击,风险也会被锁定在独立环境内,不会扩散至其他实例或本地系统。

- 原生安全防护,零门槛管控:默认开启最小化端口放行规则,支持一键配置IP白名单、自定义端口修改、SSH隧道加密访问,同时集成DDoS基础防护和恶意扫描拦截能力,从网络源头拦截99%以上的非法访问。无需手动配置复杂规则,开箱即可获得企业级防护,且适配《OpenClaw安全加固实战指南》,将权限管控、系统加固操作标准化。

- 全链路监控,风险实时预警:自带7x24小时安全检测体系,实时监控实例资源占用情况,对异常登录、密码破解、挖矿木马、高危IP外连等行为自动触发告警,打破云端部署的“黑盒运行”困境,同时支持对第三方Skill插件的实时风险检测。

- 分钟级恢复,降低试错成本:原生集成系统盘快照、定时备份、一键回滚能力,在进行高风险测试前,执行

openclaw backup即可完成环境备份,若出现系统故障、环境被污染,执行openclaw rollback可在几分钟内恢复至健康状态,企业版还支持管理员一键向全员推送版本更新和系统恢复指令。

同时,云端部署可搭配AI Agent安全中心,实现对OpenClaw实例的“可视、可溯、可控、可信”全维度管理:自动盘点实例资产、追踪大模型调用轨迹、扫描敏感密钥;记录系统命令、网络行为、对话和工具调用日志,满足合规溯源;基于IP/DNS策略拦截恶意连接,限制内网资源访问,提供密钥托管服务;深度扫描本地和第三方Skill插件,排查木马、注入漏洞等问题。

(二)企业本地办公网部署:六大自动化联动防线全链路防护

企业办公网内部部署OpenClaw,核心风险是对内网核心数据的访问和窃取,以及未审批实例的私自安装,对此需构建覆盖安装渗透→进程执行→横向访问→数据窃取→外传出逃全流程的自动化联动防护体系,实现从威胁源头到数据出口的闭环管控。

- 安装渗透防线:通过合规检测和软件管控,将OpenClaw安装纳入企业合规基线,拦截未经审批的OpenClaw应用安装,禁止未授权实例连接企业内网。

- 进程执行防线:识别未审批的Skill插件后,自动触发防病毒引擎深度扫描,对插件进行特征检测和恶意行为排查,及时处置威胁样本。

- 横向访问防线:支持进程级动态访问控制,识别OpenClaw及相关AI Agent进程,仅允许可信办公进程访问内网Web应用,阻断OpenClaw对内部资源的“代劳访问”。

- 数据窃取防线:通过完整的AI子进程监控,识别敏感目录遍历、凭据文件批量读取等数据窃取前兆行为,一键终止进程链,并联动终端防火墙封堵出站流量。

- 外传出逃防线:封堵OpenClaw默认暴露的本地端口(如OpenClaw Gateway 18789、MCP Server SSE端口),阻断远控通道;限制AI进程出站网络访问,仅允许白名单域名,异常行为触发防火墙即时封堵。

- 全程守护防线:通过数据防泄漏(DLP)能力,拦截通过企业通讯工具外发敏感文件的行为,监控OpenClaw剪贴板操作、文件上传行为,对代码文件、密钥文件、客户数据等敏感内容实施外发拦截,同时支持安全团队主动排查潜在威胁。

(三)个人本地部署:一键开启AI安全沙箱,五重防护精准封堵风险

个人用户在MacOS、Linux、Windows11等本地系统部署OpenClaw,核心防护工具为AI安全沙箱,无需复杂配置,执行一键开启命令即可为OpenClaw搭建隔离运行环境,通过五重安全防护,精准封堵核心风险,适配个人用户的操作习惯,零门槛实现安全防护。

- 系统安全防护:禁止OpenClaw自动修改系统核心文件和注册表,从底层筑牢系统安全防线,避免因误操作导致系统崩溃。

- Skills安全防护:全量审查插件调用行为,限制高危Skill插件的滥用,自动拦截带有注入攻击特征的插件操作。

- 支付安全防护:实时监控OpenClaw的支付相关行为,拦截误付费、恶意盗刷等操作,保护个人支付账户安全。

- Prompt安全防护:智能识别并拦截恶意提示词注入,杜绝越权诱导攻击,避免OpenClaw被操控执行非法操作。

- 文件访问保护:支持用户自定义全局敏感路径黑名单,执行

openclaw block --path /Users/xxx/Documents/secret即可禁止OpenClaw访问隐私文件、核心工作数据,从源头避免数据泄露。

(四)安全Skill插件:对话式自检,让OpenClaw实现自我防护

为了让安全防护更轻量化、更易操作,官方将核心安全能力封装为Skill插件,上架ClawHub、SkillHub社区,用户无需复杂配置,仅通过自然语言对话即可让OpenClaw完成自我安全体检和隐私保护,实现“防护自动化”。

- EdgeOne ClawScan:在OpenClaw对话界面输入“启动安全体检”,即可触发全维度安全检测,自动扫描运行环境、插件权限、端口暴露、敏感资源访问等问题,并生成可视化安全报告,针对高危问题给出修复建议。同时,该插件可为上线业务的OpenClaw实例提供外部网络层安全能力,抵御API滥用、数据爬取等攻击。

- HaS Anonymizer:完全本地运行的隐私保护插件,无需上传数据至云端,可智能识别并替换文本中的近7万种实体信息,图片脱敏引擎能精准抹除身份证、人脸、车牌等21种敏感对象,在使用大模型时,可自动对输入数据脱敏,实现“数据可用不可见”,规避隐私合规风险。

三、2026年OpenClaw全平台部署步骤(附代码命令)

OpenClaw的部署分为阿里云百炼平台云端部署和MacOS/Linux/Windows11本地部署两大类,其中阿里云百炼平台可直接对接免费大模型,搭配Coding Plan API实现高效开发,以下为完整部署步骤,所有步骤均经过实操验证,配套代码命令可直接执行。

阿里云用户零基础部署 OpenClaw 喂饭级步骤流程

第一步:打开访问阿里云OpenClaw一键部署专题页面,找到并点击【一键购买并部署】。

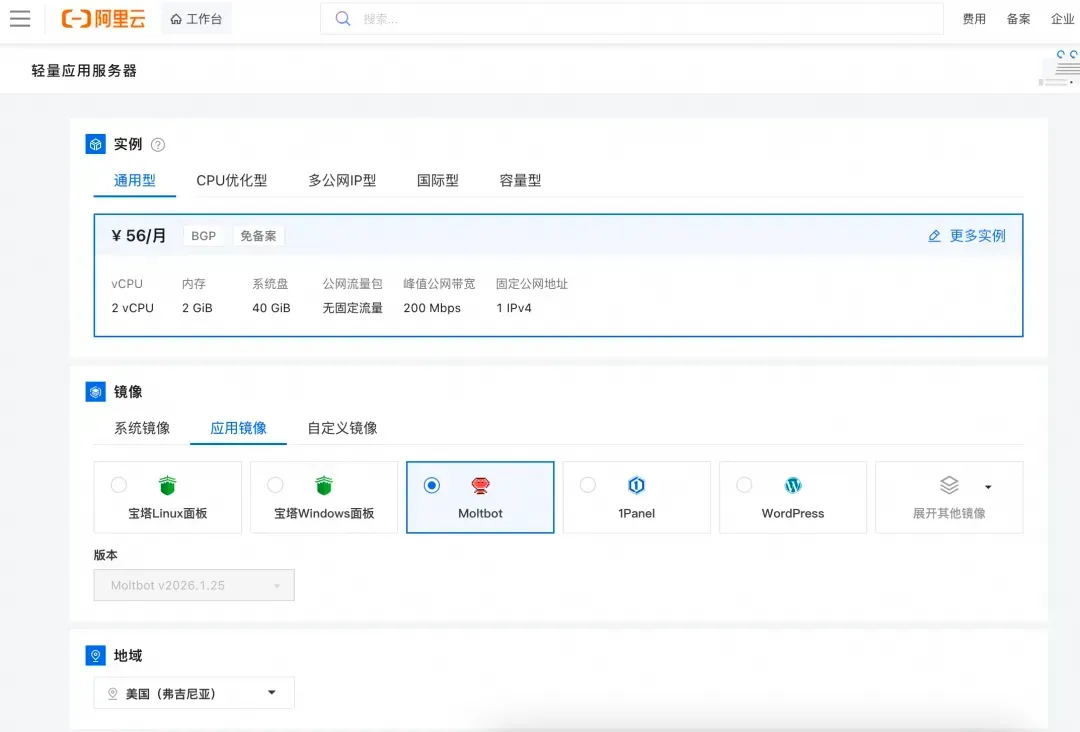

第二步:打开选购阿里云轻量应用服务器,配置参考如下:

- 镜像:OpenClaw(Moltbot)镜像(已经购买服务器的用户可以重置系统重新选择镜像)

- 实例:内存必须2GiB及以上。

- 地域:默认美国(弗吉尼亚),目前中国内地域(除香港)的轻量应用服务器,联网搜索功能受限。

- 时长:根据自己的需求及预算选择。

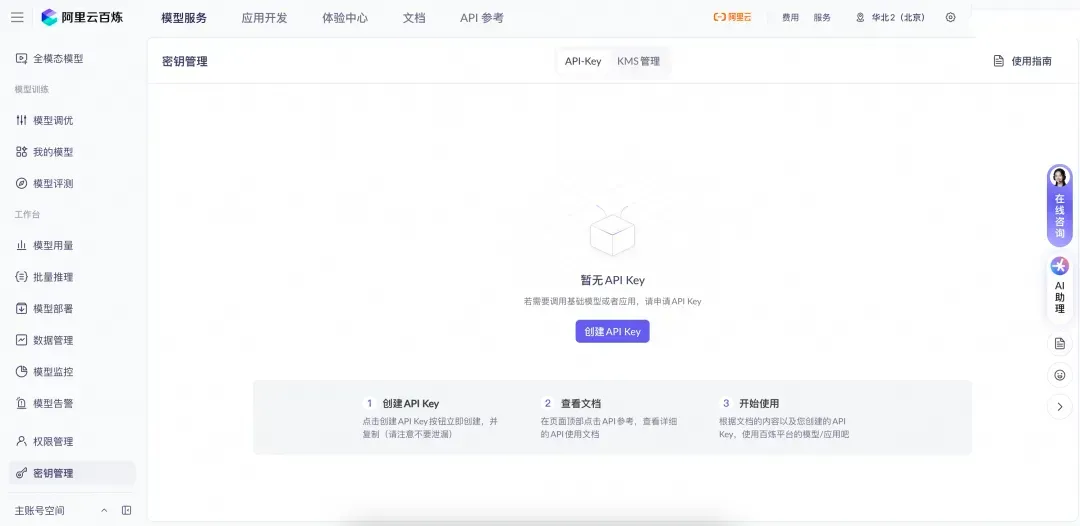

第三步:打开访问阿里云百炼大模型控制台,找到密钥管理,单击创建API-Key。

前往轻量应用服务器控制台,找到安装好OpenClaw的实例,进入「应用详情」放行18789端口、配置百炼API-Key、执行命令,生成访问OpenClaw的Token。

- 端口放通:需要放通对应端口的防火墙,单击一键放通即可。

- 配置百炼API-Key,单击一键配置,输入百炼的API-Key。单击执行命令,写入API-Key。

- 配置OpenClaw:单击执行命令,生成访问OpenClaw的Token。

- 访问控制页面:单击打开网站页面可进入OpenClaw对话页面。

阿里云百炼Coding Plan 配置教程:创建API-Key,推荐访问订阅阿里云百炼Coding Plan,阿里云百炼Coding Plan每天两场抢购活动,从按tokens计费升级为按次收费,可以进一步节省费用!

- 购买后,在控制台生成API Key。注:这里复制并保存好你的API Key,后面要用。

- 回到轻量应用服务器-控制台,单击服务器卡片中的实例 ID,进入服务器概览页。

- 在服务器概览页面单击应用详情页签,进入服务器详情页面。

- 端口放通在OpenClaw使用步骤区域中,单击端口放通下的执行命令,可开放获取OpenClaw 服务运行端口的防火墙。

- 这里系统会列出我们第一步中创建的阿里云百炼 Coding Plan的API Key,直接选择就可以。

- 获取访问地址单击访问 Web UI 面板下的执行命令,获取 OpenClaw WebUI 的地址。

(一)阿里云百炼平台部署OpenClaw步骤

阿里云百炼平台为OpenClaw提供了轻量化的云端部署环境,支持免费大模型调用,适配企业级和开发者级需求,部署前需确保已完成阿里云账号注册并实名认证,开通百炼平台服务。

- 步骤1:访问登录阿里云百炼大模型服务平台,创建应用实例

进入阿里云百炼平台控制台,选择“智能体开发”→“OpenClaw实例创建”,填写实例名称、部署区域、资源配置,选择“免费大模型套餐”,点击“创建”,等待实例初始化(约1-3分钟)。 - 步骤2:配置实例访问权限

实例创建完成后,进入“实例配置”→“权限管理”,设置最小访问权限,仅勾选“云存储读取”“模型调用”等必需权限,关闭“系统底层访问”“内网资源访问”权限,执行以下命令完成权限生效:aliyun bolian openclaw set-permission --instance-id xxx --permission minimal - 步骤3:连接OpenClaw实例,完成初始化

在平台控制台复制实例连接命令,在本地终端执行,完成实例与本地的连接,随后执行初始化命令,配置实例运行参数:# 连接阿里云百炼OpenClaw实例 aliyun bolian openclaw connect --instance-id xxx # 初始化实例,设置运行模式为安全模式 openclaw init --mode safe --port 8888 - 步骤4:启动实例,验证运行状态

执行启动命令,启动OpenClaw实例,随后通过状态查询命令验证是否正常运行,访问平台提供的Web界面,完成首次登录配置:# 启动OpenClaw实例 openclaw start # 验证运行状态 openclaw status # 查看实例日志,排查异常 openclaw logs --tail 100 - 步骤5:配置自动备份,开启风险监控

为实例配置定时自动备份,开启实时风险监控,执行以下命令完成配置,确保实例运行安全:# 配置每日凌晨2点自动备份 openclaw cron backup --time 02:00 --daily # 开启实时风险监控,触发高危行为自动告警 openclaw monitor start --alert-type email --email xxx@xxx.com

(二)本地部署OpenClaw步骤(MacOS/Linux/Windows11通用)

本地部署OpenClaw支持MacOS(12.0及以上)、Linux(Ubuntu 20.04/CentOS 8及以上)、Windows11(22H2及以上)系统,核心依赖Python 3.10+、Docker 20.10+,部署前需完成依赖环境安装,以下为通用步骤,不同系统仅环境安装环节略有差异。

前置准备:安装依赖环境

- MacOS/Linux系统:在终端执行以下命令,安装Python 3.10和Docker:

# MacOS(Homebrew) brew install python@3.10 docker # Ubuntu apt update && apt install python3.10 docker.io -y # CentOS yum install python3.10 docker -y && systemctl start docker && systemctl enable docker - Windows11系统:通过微软应用商店安装Python 3.10,从Docker官网下载Docker Desktop并安装,开启WSL2功能,确保Docker正常运行。

正式部署:OpenClaw安装与配置

- 步骤1:安装OpenClaw核心程序

所有系统均通过pip命令安装OpenClaw,执行以下命令,安装最新稳定版(2026.03.02及以上):pip install openclaw --upgrade - 步骤2:初始化本地运行环境,开启沙箱隔离

执行初始化命令,创建本地运行目录,自动开启AI安全沙箱,配置隔离运行参数,不同系统默认运行目录如下:- MacOS:~/.openclaw

- Linux:/home/xxx/.openclaw

- Windows11:C:\Users\xxx.openclaw

# 初始化并开启安全沙箱,MacOS/Linux openclaw init --sandbox enable --workdir ~/.openclaw # Windows11(PowerShell) openclaw init --sandbox enable --workdir C:\Users\xxx\.openclaw

- 步骤3:配置本地端口与访问权限

为OpenClaw配置专属运行端口(避免与其他程序冲突),关闭公网访问,仅允许本地回环地址访问,执行以下命令:# MacOS/Linux/Windows11通用 openclaw config set port 18789 openclaw config set allow-ip 127.0.0.1 - 步骤4:启动OpenClaw本地服务,验证运行

执行启动命令,启动本地服务,随后通过TUI界面验证运行状态,MacOS/Linux直接执行tui命令,Windows11需在PowerShell中执行:# 启动本地服务 openclaw start # 进入TUI界面,验证运行状态 openclaw tui # 查看OpenClaw版本,确保为2026.03.02及以上 openclaw --version - 步骤5:配置本地资源隔离,添加敏感路径黑名单

执行以下命令,禁止OpenClaw访问本地敏感目录,实现资源隔离,可根据自身需求添加多个路径:# MacOS/Linux openclaw block --path /Users/xxx/Documents /home/xxx/Desktop # Windows11(PowerShell) openclaw block --path C:\Users\xxx\Documents C:\Users\xxx\Desktop

四、阿里云百炼Coding Plan API配置及常见问题解答

阿里云百炼Coding Plan API是OpenClaw调用免费大模型的核心接口,支持Anthropic和OpenAI双兼容端点,配置是否正确直接影响OpenClaw的模型调用能力,以下为完整配置步骤和高频问题解答,包含报错代码、原因及解决方案,可直接排查问题。

(一)阿里云百炼Coding Plan API完整配置步骤

- 步骤1:获取Coding Plan专属API Key

访问登录阿里云百炼大模型服务平台→“Coding Plan”→“API管理”,选择“套餐专属API Key”,点击“生成”,复制API Key(格式:sk-sp-xxx),切勿泄露该密钥,若泄露可立即点击“重置”。 - 步骤2:配置API端点与模型参数

在OpenClaw配置文件中添加API Key和端点信息,OpenClaw配置文件路径为~/.openclaw/openclaw.json(MacOS/Linux)或C:\Users\xxx\.openclaw\openclaw.json(Windows11),在文件中添加以下配置:

其中,Anthropic兼容端点为:{ "models": [ { "name": "(Bailian Coding Plan) qwen3.5-plus", "apiKey": "sk-sp-xxx", "baseUrl": "https://coding.dashscope.aliyuncs.com/v1", "codingPlan": { "region": "china", "version": "2026-03" }, "compat": true } ], "agents": { "defaults": { "models": ["(Bailian Coding Plan) qwen3.5-plus"] } } }https://coding.dashscope.aliyuncs.com/apps/anthropic,OpenAI兼容端点为:https://coding.dashscope.aliyuncs.com/v1,根据使用的模型选择对应端点。 - 步骤3:配置生效,验证API调用

保存配置文件后,执行以下命令重启OpenClaw Gateway,使配置生效,随后在TUI界面输入模型调用指令,验证是否正常响应:# 重启Gateway,配置生效 openclaw gateway restart # 验证API调用(TUI界面输入) /think high 测试大模型调用

(二)阿里云百炼Coding Plan API常见问题解答

在API配置和使用过程中,易出现各类报错,以下为高频报错代码、可能原因及解决方案,覆盖90%以上的常见问题,可直接对照排查:

| 报错信息 | 可能原因 | 解决方案 |

|---|---|---|

| 403 invalid api-key | 误用百炼通用Base URL | 更换为专属端点:Anthropic→https://coding.dashscope.aliyuncs.com/apps/anthropic;OpenAI→https://coding.dashscope.aliyuncs.com/v1 |

| 401 invalid access token or token expired | 误用通用API Key/订阅过期/密钥复制错误 | 使用套餐专属API Key;检查订阅状态;重新复制密钥(无空格、完整);重置API Key |

| model 'xxx' is not supported | 模型名称拼写/大小写错误/使用不支持模型 | 使用官方模型ID,区分大小写,无前后空格,参考Coding Plan概述 |

| 404 status code (no body) | Base URL路径错误 | Claude Code需配置Anthropic端点,不可使用OpenAI端点 |

| 400 InvalidParameter: 输入长度超限 | 模型上下文长度不足/输入内容过长 | 新建会话;精简输入;切换更长上下文模型;配置limit参数限制长度 |

| Connection error | Base URL拼写错误/网络问题 | 检查域名拼写;关闭本地代理拦截;测试网络连通性 |

| hour/week/month allocated quota exceeded | 调用额度用完 | 等待额度重置(小时额5小时、周额周一0点、月额订阅日0点);升级Pro套餐 |

(三)OpenClaw调用API的其他高频问题

问题:OpenClaw显示已连接但聊天无响应/一直转圈

原因:本地代理拦截请求;缓存文件中Base URL错误

解决方案:关闭VPN/HTTP Proxy,放行coding.dashscope.aliyuncs.com;删除缓存文件~/.openclaw/agents/main/agent/models.json,重启OpenClaw重新生成配置。问题:OpenClaw出现未配置模型的调用记录

原因:未在openclaw.json中配置agents.defaults.models,未限制可用模型

解决方案:在配置文件中显式声明允许使用的模型列表,如上述配置步骤中的"models": ["(Bailian Coding Plan) qwen3.5-plus"]。问题:配置后无法开启思考模式

原因:OpenClaw版本过低(低于2026.03.02);未添加compat参数

解决方案:执行pip install openclaw --upgrade升级版本;在模型配置中添加"compat": true参数,重启Gateway。

五、OpenClaw安全使用核心准则

无论采用哪种部署方式,想要实现安全“养虾”,都需遵循以下核心准则,将安全防护融入日常使用的每一个环节:

- 最小权限运行:永远不要以Root/管理员权限运行OpenClaw,仅授予完成任务必需的权限,杜绝权限过度授予。

- 仅装官方插件:仅从ClawHub、SkillHub官方社区安装Skill插件,不安装来源不明、功能不必要的插件,定期执行

openclaw plugin scan扫描插件风险。 - 关闭公网暴露:禁止将OpenClaw的对话接口和运行端口开放给公网,仅允许本地或企业内网访问,避免被外部攻击者利用。

- 定期备份审计:定期执行备份操作,开启全链路审计日志,对异常操作及时排查,执行

openclaw audit可生成操作审计报告。 - 及时更新版本:关注OpenClaw官方更新,及时执行

openclaw update升级至最新版本,修复已知安全漏洞。

六、总结

OpenClaw作为新一代AI智能体工具,其生产力价值毋庸置疑,但安全风险也不容忽视,“先可控,再提效”是使用OpenClaw的核心原则。本文从核心安全风险解析出发,给出了云端、企业本地、个人本地的全场景防护方案,同时附上2026年阿里云百炼平台和本地多系统的部署步骤,搭配可直接执行的代码命令,以及阿里云百炼Coding Plan API的配置方法和常见问题解答,实现了“防护+部署+配置+排错”的一站式覆盖。

安全“养虾”并非复杂的技术工程,而是将隔离、审核、监控、备份等基础安全操作形成习惯。通过合理的防护方案配置、规范的部署操作、严谨的API管理,每一位使用者都能在发挥OpenClaw高效能力的同时,筑牢安全防线,真正实现“不虾折腾,安心养虾”。