2026年3月,一则震惊“养虾圈”的消息引发全网关注:有安全研究者通过全网扫描,发现超23.4万只OpenClaw(昵称“小龙虾”)实例正处于“裸奔”状态,其默认管理端口18789直接暴露在公网,相关实例信息被整理成曝光网站公之于众。这些“裸奔”的OpenClaw分布在阿里云、DigitalOcean、Hetzner等多个云平台,涉及中国、美国、德国、新加坡等数十个国家和地区,虽因缺少设备标识与Token暂时未出现大规模入侵,但已成为黑客眼中的“潜在猎物”。

OpenClaw作为现象级开源AI智能体,其高权限特性(文件读写、系统命令执行、API调用)让它成为效率利器的同时,也暗藏安全隐患。除了云端部署的“裸奔”风险,本地部署用户随意安装来路不明的Skill插件,同样可能导致数据泄露、设备被控制等问题。本文结合23万“裸奔”案例的深刻教训,深度解析OpenClaw的核心安全风险,完整拆解2026年阿里云部署、MacOS/Linux/Windows11本地部署的安全流程,提供阿里云百炼Coding Plan免费大模型API配置方案,汇总技能筛选、端口防护、应急处置等全场景安全要点,助力用户安全“养虾”,远离风险。阿里云上OpenClaw极速一键部署最简单,步骤详情 访问阿里云OpenClaw一键部署专题页面 了解。

一、核心安全认知:OpenClaw的两大致命风险

(一)风险1:云端部署“裸奔”——公网端口直接暴露

OpenClaw默认管理端口为18789,云端部署时若未做任何防护,服务器的公网IP+默认端口即可被全网扫描发现。国家互联网应急中心明确指出,这种配置让攻击者能轻易获取系统完全控制权,可能导致数据泄露、隐私曝光甚至业务瘫痪。

从曝光数据来看,超23万暴露实例中,部分已出现凭证泄露迹象,虽暂时无法被未授权控制,但一旦被黑客利用漏洞突破,可能引发连锁风险:API密钥被盗刷产生高额费用、设备被当作“肉鸡”参与网络攻击、本地文件被窃取或篡改等。更值得警惕的是,很多用户使用云厂商的一键部署服务后,忽视了安全配置,直接启用默认设置,成为“裸奔”重灾区。

(二)风险2:Skill插件“投毒”——来路不明的“杀机”

相对云端部署的显性风险,本地部署用户更需警惕Skill插件的安全隐患。OpenClaw的官方技能市场ClawHub已收录超13989个技能,下载量最高的“self-improving-agent”技能下载量达90.6万次,但海量技能中混杂着部分暗藏恶意代码的插件。

这些恶意插件可能存在三大危害:一是窃取敏感信息,如浏览器Cookie、API密钥、本地文档;二是擅自执行高危操作,如删除系统文件、植入挖矿程序;三是后台上传用户数据,侵犯隐私。本地部署用户若盲目安装第三方技能,相当于给设备开了“后门”,风险不亚于云端“裸奔”。

(三)风险对比:云端vs本地部署安全差异

| 部署方式 | 核心风险 | 发生概率 | 危害程度 | 防护重点 |

|---|---|---|---|---|

| 阿里云部署 | 端口暴露、未授权访问、Token泄露 | 高 | 严重 | 端口修改、绑定本地地址、强认证 |

| 本地部署 | 恶意插件、内网穿透风险、权限过高 | 中 | 严重 | 技能筛选、沙箱模式、权限限制 |

二、2026年OpenClaw全平台安全部署流程:阿里云+本地多系统

部署是安全防护的第一道防线,以下流程在保证功能可用的前提下,强化安全配置,所有代码命令可直接复制执行,新手也能轻松操作。

(一)部署前置准备(全场景通用)

- 硬件要求:云端部署推荐2核4GB内存(最低2GB,需配置Swap),本地部署需CPU≥4核、内存≥8GB;

- 软件依赖:Node.js≥22.0.0、Git、npm/pnpm,国内用户需配置npm国内镜像;

- 核心凭证:阿里云账号(注册阿里云账号,完成实名认证)、阿里云百炼Coding Plan API-Key(访问订阅阿里云百炼Coding Plan,免费获取);

- 安全工具:VirusTotal(技能安全扫描)、FinalShell(云端远程连接)、VS Code(配置文件编辑);

- 核心原则:最小权限、端口隐藏、强认证、技能筛选,拒绝默认配置直接使用。

(二)阿里云部署:安全优先,杜绝“裸奔”

阿里云用户零基础部署 OpenClaw 喂饭级步骤流程

第一步:打开访问阿里云OpenClaw一键部署专题页面,找到并点击【一键购买并部署】。

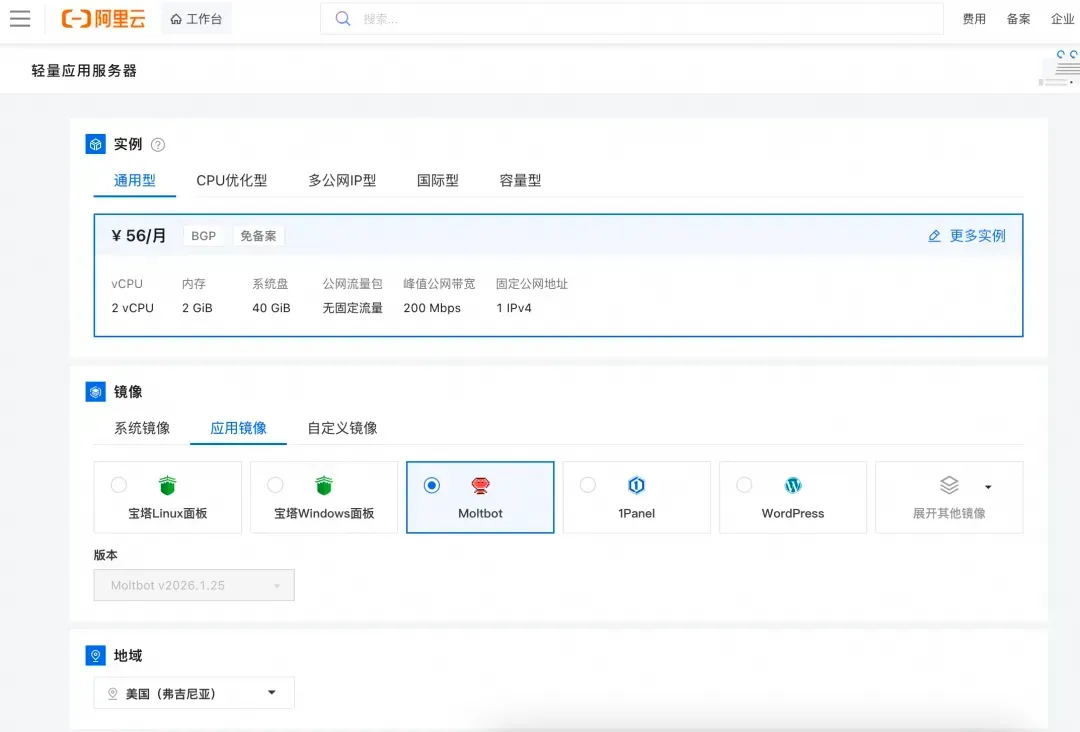

第二步:打开选购阿里云轻量应用服务器,配置参考如下:

- 镜像:OpenClaw(Moltbot)镜像(已经购买服务器的用户可以重置系统重新选择镜像)

- 实例:内存必须2GiB及以上。

- 地域:默认美国(弗吉尼亚),目前中国内地域(除香港)的轻量应用服务器,联网搜索功能受限。

- 时长:根据自己的需求及预算选择。

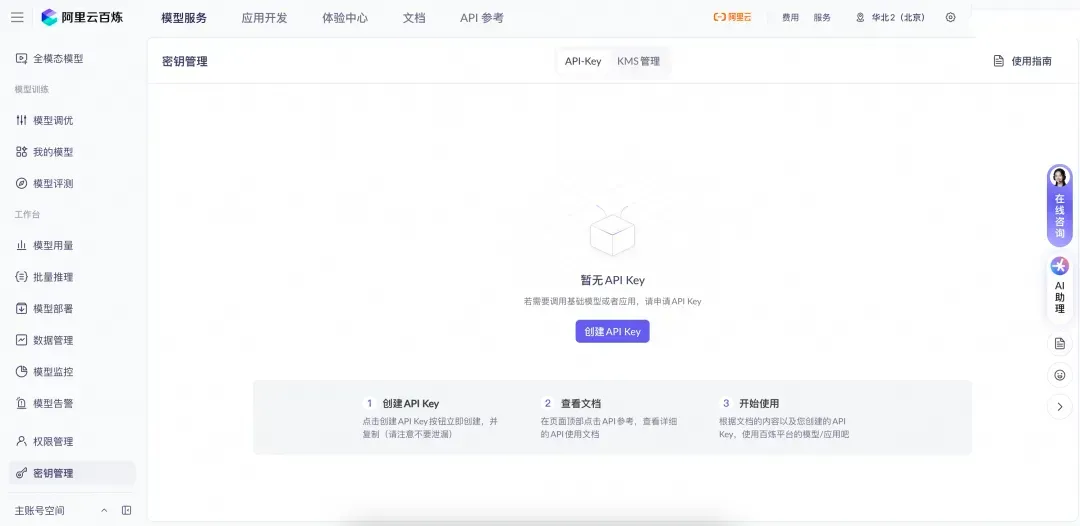

第三步:打开访问阿里云百炼大模型控制台,找到密钥管理,单击创建API-Key。

前往轻量应用服务器控制台,找到安装好OpenClaw的实例,进入「应用详情」放行18789端口、配置百炼API-Key、执行命令,生成访问OpenClaw的Token。

- 端口放通:需要放通对应端口的防火墙,单击一键放通即可。

- 配置百炼API-Key,单击一键配置,输入百炼的API-Key。单击执行命令,写入API-Key。

- 配置OpenClaw:单击执行命令,生成访问OpenClaw的Token。

- 访问控制页面:单击打开网站页面可进入OpenClaw对话页面。

阿里云百炼Coding Plan 配置教程:创建API-Key,推荐访问订阅阿里云百炼Coding Plan,阿里云百炼Coding Plan每天两场抢购活动,从按tokens计费升级为按次收费,可以进一步节省费用!

- 购买后,在控制台生成API Key。注:这里复制并保存好你的API Key,后面要用。

- 回到轻量应用服务器-控制台,单击服务器卡片中的实例 ID,进入服务器概览页。

- 在服务器概览页面单击应用详情页签,进入服务器详情页面。

- 端口放通在OpenClaw使用步骤区域中,单击端口放通下的执行命令,可开放获取OpenClaw 服务运行端口的防火墙。

- 这里系统会列出我们第一步中创建的阿里云百炼 Coding Plan的API Key,直接选择就可以。

- 获取访问地址单击访问 Web UI 面板下的执行命令,获取 OpenClaw WebUI 的地址。

阿里云部署需重点防范端口暴露,以下步骤在一键部署基础上强化安全配置:

服务器购买与镜像选择:

- 登录阿里云控制台,访问阿里云轻量应用服务器控制台板块,点击「创建实例」;

- 镜像类型选择「应用镜像」→「OpenClaw(Clawdbot)」(基于Alibaba Cloud Linux 3构建,预装最新安全版);

- 实例规格:最低2核4GB内存、5Mbps带宽、40GB高效云盘;

- 地域选择:中国香港或海外地域(避免国内网络限制),需开启安全组防护。

服务器基础配置与安全加固:

# 1. 阿里云Web终端登录(新手推荐)

uname -r # 验证系统内核,正常输出5.10.x-aliyun.x86_64

node -v # 验证Node.js版本≥22.0.0

systemctl status openclaw # 查看服务状态,显示active(running)即为正常

# 2. 配置npm国内镜像(国内用户必做)

npm config set registry https://registry.npmmirror.com

npm config get registry # 输出镜像地址即为成功

# 3. 关键安全步骤1:修改默认端口(避免18789被扫描)

openclaw config set gateway.port 35678 # 自定义端口,范围1024-65535

openclaw config set gateway.host 127.0.0.1 # 绑定本地地址,禁止公网直接访问

# 4. 关键安全步骤2:生成32位强访问Token(必填,防止未授权访问)

openclaw token generate --length 32 > ~/openclaw-token.txt

cat ~/openclaw-token.txt # 复制Token,后续访问需用到

# 5. 关键安全步骤3:防火墙加固,仅放行必要端口

firewall-cmd --add-port=35678/tcp --permanent # 放行自定义端口

firewall-cmd --remove-port=18789/tcp --permanent # 关闭默认端口

firewall-cmd --reload

firewall-cmd --list-ports | grep 35678 # 验证端口放行

# 6. 关键安全步骤4:设置开机自启与权限限制

systemctl enable openclaw # 开机自启

chmod -R 700 ~/.openclaw # 限制配置文件访问权限

- 远程访问配置(安全替代方案):

禁止直接开放公网端口,通过SSH隧道实现远程访问:

# 本地终端执行(Windows需用PuTTY配置隧道)

ssh -L 35678:127.0.0.1:35678 root@你的服务器公网IP

访问时打开浏览器输入http://127.0.0.1:35678/?token=你的32位Token,即可安全访问控制台。

(三)本地部署:沙箱隔离,严防插件风险

本地部署需重点防范恶意插件,以下分系统提供安全部署流程:

1. 全系统通用前置配置(安全优化)

# 配置npm国内镜像,加速依赖下载

npm config set registry https://registry.npmmirror.com

# 安装安全工具:clawsec(OpenClaw安全审计工具)

npm install -g clawsec@latest

2. MacOS本地部署(流程最顺畅)

# 方案1:官方一键安装脚本(安全版)

curl -fsSL https://openclaw.ai/install.sh | bash -s -- --safe-mode

# 方案2:手动安装(安全配置更灵活)

# 安装Homebrew(用于解决依赖)

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

# 安装Node.js与Git

brew install node git

# 安装OpenClaw

sudo pnpm install -g openclaw@latest

# 关键安全步骤1:启用沙箱模式,限制权限

openclaw config set security.sandboxMode true

openclaw config set security.allowSystemCommands false # 禁止执行系统命令

openclaw config set security.sensitiveDataFilter true # 过滤敏感数据

# 关键安全步骤2:修改默认端口,绑定本地地址

openclaw config set gateway.port 46789

openclaw config set gateway.host 127.0.0.1

# 关键安全步骤3:生成访问Token

openclaw token generate --length 32 > ~/openclaw-token.txt

# 初始化配置

openclaw onboard --safe

# 启动服务(后台运行)

nohup openclaw gateway start &

# 访问控制台:http://127.0.0.1:46789/?token=你的Token

3. Linux本地部署(Ubuntu 22.04为例)

# 1. 安装必备依赖

sudo apt update && sudo apt install git nodejs npm -y

# 2. 升级Node.js到22+版本

sudo npm install -g n

sudo n stable

node -v # 验证版本≥22.0.0

# 3. 配置npm国内镜像

sudo npm config set registry https://registry.npmmirror.com

# 4. 安装OpenClaw与安全工具

sudo pnpm install -g openclaw@latest clawsec@latest

# 关键安全步骤1:防火墙配置,仅允许本地访问

sudo ufw allow from 127.0.0.1 to any port 46789

sudo ufw enable

sudo ufw status # 验证规则生效

# 关键安全步骤2:沙箱模式与端口修改

sudo openclaw config set security.sandboxMode true

sudo openclaw config set gateway.port 46789

sudo openclaw config set gateway.host 127.0.0.1

# 关键安全步骤3:生成Token

sudo openclaw token generate --length 32 > ~/openclaw-token.txt

# 初始化并启动服务

sudo openclaw onboard --safe

sudo openclaw gateway start

# 验证服务状态

openclaw gateway status # 显示running即为成功

4. Windows11本地部署(重点避坑)

# 1. 管理员模式打开PowerShell,解除脚本限制

Set-ExecutionPolicy RemoteSigned -Scope CurrentUser # 输入Y确认

# 2. 配置npm国内镜像

npm config set registry https://registry.npmmirror.com

# 3. 安装OpenClaw与安全工具

npm install -g openclaw@latest clawsec@latest

# 关键安全步骤1:启用Windows防火墙规则,仅允许本地访问

New-NetFirewallRule -DisplayName "OpenClaw-Safe" -Direction Inbound -Protocol TCP -LocalPort 46789 -RemoteAddress 127.0.0.1 -Action Allow

# 关键安全步骤2:修改端口与沙箱模式

openclaw config set gateway.port 46789

openclaw config set gateway.host 127.0.0.1

openclaw config set security.sandboxMode true

# 关键安全步骤3:生成访问Token

openclaw token generate --length 32 > C:\openclaw-token.txt

# 初始化配置(安全模式)

openclaw onboard --safe

# 启动服务

openclaw gateway start

# 访问控制台:http://127.0.0.1:46789/?token=你的Token

本地部署常见安全坑点解决方案:

- 坑点1:直接使用默认端口18789;解决方案:立即修改为1024-65535之间的自定义端口,执行

openclaw config set gateway.port 自定义端口。 - 坑点2:未启用沙箱模式;解决方案:执行

openclaw config set security.sandboxMode true,限制技能权限。 - 坑点3:内网穿透暴露端口;解决方案:仅允许指定IP访问,禁用公网直接穿透,优先使用VPN连接。

(四)核心安全配置验证(全平台通用)

部署完成后,执行以下命令验证安全配置是否生效:

# 1. 检查端口绑定情况(仅显示127.0.0.1:自定义端口为正常)

# Linux/MacOS

netstat -tulpn | grep openclaw

# Windows11

netstat -ano | findstr "自定义端口"

# 2. 检查安全配置状态

openclaw config get security.sandboxMode # 输出true为正常

openclaw config get gateway.host # 输出127.0.0.1为正常

# 3. 安全审计(检测潜在风险)

clawsec audit

三、阿里云百炼Coding Plan API安全配置:零成本+防泄露

OpenClaw的智能能力依赖大模型API,阿里云百炼Coding Plan提供免费额度,配置时需重点防范API-Key泄露,具体步骤如下:

(一)免费API-Key安全获取

- 访问登录阿里云百炼大模型服务平台,完成个人/企业实名认证;

- 进入「控制台」→「密钥管理」→「创建密钥」,生成API-Key与Access Key Secret(仅展示一次,需保存到加密文档,禁止明文存储);

- 进入「资源管理」→「免费额度」,新用户每月可获得100万tokens免费额度,足够日常使用。

(二)API安全对接配置(两种方式)

方式1:图形化界面配置(新手推荐)

- 打开OpenClaw Web控制台,进入「设置」→「大模型配置」→「添加模型」;

- 选择「阿里云百炼」,输入API-Key与Access Key Secret,模型选择「qwen-7b-chat」;

- 高级配置:

max_tokens设为2048、temperature设为0.7,开启「API-Key加密存储」; - 点击「测试连接」,成功后保存并重启服务,避免API-Key明文暴露。

方式2:配置文件加密配置(技术用户推荐)

# 1. 找到配置文件路径

# MacOS/Linux:~/.openclaw/openclaw.json

# Windows11:C:\Users\你的用户名\.openclaw\openclaw.json

# 2. 编辑配置文件,添加加密配置

"model": {

"type": "aliyun-bailian",

"api_key": "你的API-Key",

"secret": "你的Access Key Secret",

"model_name": "qwen-7b-chat",

"max_tokens": 2048,

"temperature": 0.7,

"encrypt": true # 启用加密存储

},

"security": {

"api_key_expire": 30, # 30天自动轮换(可选)

"log_api_calls": false # 关闭API调用日志,避免泄露

}

# 3. 重启服务生效

openclaw gateway restart

(三)API安全优化:防泄露+降成本

- 密钥轮换:定期进入阿里云百炼控制台创建新密钥,旧密钥及时禁用,避免长期使用同一密钥;

- 权限限制:给API-Key设置最小权限,仅开放大模型调用权限,禁止访问其他云服务;

- 额度监控:开启阿里云百炼额度预警,避免免费额度耗尽或被盗刷产生高额费用;

- 本地缓存:启用

prompt_cache功能,重复指令复用缓存结果,减少API调用次数。

四、Skill技能安全管理:筛选+审计+防护

技能是本地部署的主要风险源,需建立“筛选-审计-监控”的全流程防护体系:

(一)技能筛选:只选“安全可靠”的技能

- 筛选原则:仅从官方ClawHub市场(https://clawhub.ai/skills)下载,拒绝第三方链接或网盘分享的技能;

- 筛选标准:下载量≥1万次、评分≥4.5星、有安全扫描报告、更新频率稳定;

- 必装安全技能:

- security-audit:深度扫描恶意技能,下载量72.3万次;

- skill-sandbox:给技能添加沙箱限制,下载量68.5万次;

- sensitive-data-protect:过滤敏感信息,下载量56.2万次;

- 禁止安装的技能:无明确功能描述、要求管理员权限、需访问系统核心目录的技能。

(二)技能安装安全流程

# 1. 安装前用VirusTotal扫描(需先获取技能源码URL)

clawsec scan https://clawhub.ai/api/skills/技能名称/source # 无风险再安装

# 2. 安装技能(指定安全模式)

clawhub install 技能名称 --safe # 安全模式安装,限制权限

# 3. 安装后审计(检测恶意代码)

openclaw security audit --skill 技能名称

# 4. 启用技能(按需启用,避免默认启动)

openclaw skill enable 技能名称

(三)技能监控与应急处置

- 定期审计:每周执行

openclaw security audit --deep,深度扫描已安装技能; - 异常监控:关注系统资源占用,若某技能无操作时CPU/内存占用过高,可能存在恶意行为;

- 应急处置:发现恶意技能立即卸载,执行

openclaw skill remove 技能名称,同时清理残留文件:# 清理技能残留 rm -rf ~/.openclaw/skills/技能名称 openclaw cache clear

五、常见问题解答(覆盖部署、安全、API全场景)

(一)部署安全相关问题

问题:如何检查我的阿里云OpenClaw是否在“裸奔”列表中?

解决方案:目前曝光网站无搜索功能,可通过以下命令自查:① 执行netstat -tulpn | grep openclaw,若显示0.0.0.0:18789,说明正在“裸奔”;② 立即修改端口并绑定本地地址,执行openclaw config set gateway.port 自定义端口和openclaw config set gateway.host 127.0.0.1,重启服务。问题:本地部署是否需要开启防火墙?

解决方案:必须开启!Windows用户通过“控制面板→Windows Defender防火墙”添加端口规则,仅允许127.0.0.1访问;Mac/Linux用户执行sudo ufw allow from 127.0.0.1 to any port 自定义端口,强化防护。问题:阿里云部署后,远程访问提示“权限不足”?

解决方案:① 确认访问URL携带正确Token(http://127.0.0.1:自定义端口/?token=你的Token);② 检查安全组规则,仅放行自定义端口;③ 验证服务器防火墙已放行端口,执行firewall-cmd --list-ports。

(二)API配置相关问题

问题:API-Key可能泄露了,如何处理?

解决方案:① 立即登录阿里云百炼控制台,禁用旧密钥;② 创建新密钥,重新配置OpenClaw;③ 检查OpenClaw配置文件,确保已启用加密存储;④ 查看API调用日志,若有异常调用,联系阿里云客服冻结账号。问题:对接API后提示“调用失败”,如何排查?

解决方案:① 检查API-Key与Access Key Secret是否正确;② 确认API地域与服务器地域一致;③ 验证网络是否正常,云端部署确保服务器可访问外网;④ 降低max_tokens参数,避免单次调用压力过大。

(三)技能安全相关问题

问题:安装第三方技能后,电脑运行变慢,如何处理?

解决方案:① 执行top(Linux/MacOS)或“任务管理器”(Windows),查看技能进程资源占用;② 执行openclaw security audit --skill 技能名称,检测是否存在恶意代码;③ 若确认异常,立即卸载技能并清理残留,重启设备。问题:如何避免技能自动更新带来的风险?

解决方案:关闭技能自动更新,执行clawhub config set auto_update false,更新前先扫描安全风险,确认无问题再手动更新:clawhub update 技能名称。

六、安全使用原则:养虾不踩坑的6个核心准则

- 拒绝默认配置:默认端口、默认地址、默认权限一律修改,不做“裸奔”用户;

- 最小权限原则:OpenClaw运行不使用管理员账号,技能仅开放必要权限,禁止“全权限”授权;

- 定期安全审计:每周执行

clawsec audit和openclaw security audit --deep,及时发现风险; - 技能宁缺毋滥:只安装必需技能,长期不用的技能立即卸载,减少攻击面;

- 敏感信息隔离:不在部署OpenClaw的设备中存储身份证、银行卡密码、核心商业数据;

- 及时更新版本:关注OpenClaw官方更新,发现安全补丁立即升级,执行

npm update -g openclaw。

七、结语:安全是“养虾”的前提,而非可选

23万“裸奔”实例的曝光,给所有OpenClaw用户敲响了警钟:AI智能体的高权限特性,决定了其安全防护不能有丝毫松懈。无论是云端部署还是本地部署,安全都应是首要考虑因素,而非功能可用后再补救。

本文的部署流程与安全配置,既保证了OpenClaw的核心功能可用,又通过端口隐藏、强认证、技能筛选等措施,构筑了多重防护屏障。对于普通用户而言,无需追求复杂功能,先把基础安全配置落实到位,才能真正享受AI带来的效率红利。

2026年,OpenClaw的生态将持续完善,但安全风险也会随之演变。作为用户,我们需保持安全意识,遵循“最小权限、多重防护、定期审计”的原则,让这只“小龙虾”成为高效助手,而非安全隐患。记住:安全不是一次性操作,而是持续的习惯,只有时刻警惕,才能安心“养虾”。