在软件开发与运行的复杂旅程中,程序崩溃犹如一场突如其来的暴风雨,常常让开发者们措手不及。而核心转储(Core Dump),则像是这场暴风雨后的事故现场记录,为我们揭开程序崩溃背后的真相提供了关键线索。今天,就让我们一同深入探究程序崩溃时的核心转储分析,探寻其中的奥秘与价值。

当程序崩溃时,操作系统会将程序当时的内存状态、寄存器信息等关键数据保存到一个文件中,这个文件就是核心转储文件。它就像是程序崩溃瞬间的“快照”,定格了程序出错那一刻的各种状态信息。对于开发者而言,这个文件犹如一座等待挖掘的宝藏,其中蕴含着解决问题的关键密码。

首先,为什么核心转储如此重要呢?在大型软件项目中,程序可能在各种复杂的环境和条件下运行,重现崩溃场景往往并非易事。而核心转储文件记录了程序崩溃时的详细信息,无论崩溃是由于内存越界、非法指令还是其他难以捉摸的原因导致的,这些信息都能为我们提供宝贵的线索,帮助我们快速定位问题根源,节省大量的调试时间和精力。

那么,如何获取核心转储文件呢?不同的操作系统有着不同的设置和操作方式。在 Linux 系统中,通常可以通过调整系统资源限制(如使用 ulimit 命令)来允许程序生成核心转储文件。例如,设置“ulimit -c unlimited”,就可以让程序在崩溃时生成完整的核心转储文件。而在 Windows 系统中,也有相应的调试工具和设置来捕获类似的崩溃信息,如使用 Windows 调试工具(WinDbg)配合相关的配置来生成崩溃转储文件(.dmp 文件)。

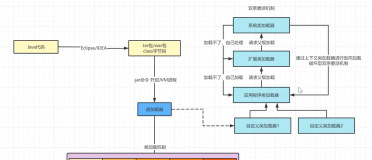

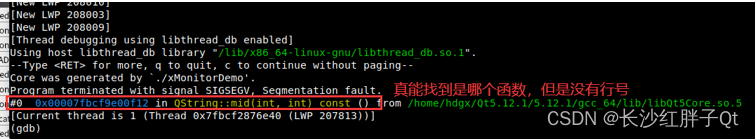

获取到核心转储文件后,接下来就是分析环节。其中一个重要的分析工具是调试器。对于 Linux 系统下的核心转储文件,GDB(GNU 调试器)是一款强大的分析利器。通过加载核心转储文件到 GDB 中,我们可以查看程序崩溃时的函数调用栈信息。调用栈就像是程序执行的路线图,它清晰地展示了在崩溃瞬间各个函数的调用顺序。从栈顶开始,我们可以逐步向下追溯,查看每个函数的参数、局部变量等信息,从而判断是哪个函数中的操作导致了崩溃。例如,如果发现调用栈中某个函数涉及到大量的指针操作,那么很可能是指针出现了问题,如空指针引用或者指针越界。

除了函数调用栈,核心转储文件还包含了程序崩溃时的内存信息。我们可以通过调试器查看特定变量在内存中的值,检查是否存在数据异常。比如,如果一个变量应该存储的是合法的数值,但在核心转储中显示为不合理的数值,那么就需要进一步排查是哪里对该变量的赋值出现了错误。同时,对于多线程程序的崩溃,核心转储文件还能提供各个线程的状态信息。我们可以查看每个线程在崩溃时的执行位置、寄存器状态等,判断是否是线程同步问题导致的崩溃,比如死锁或者资源竞争引发的异常。

在分析核心转储文件时,还需要结合程序的源代码进行综合判断。虽然核心转储文件提供了大量的运行时信息,但只有将这些信息与源代码中的逻辑相结合,才能真正理解程序崩溃的原因。例如,通过查看调用栈定位到某个函数后,再对照源代码中该函数的实现,检查其中的算法逻辑、数据处理过程等是否存在漏洞。

另外,一些常见的程序崩溃原因在核心转储分析中也有其典型的特征。如内存泄漏导致的崩溃,可能在核心转储中表现为内存使用量不断增长,最终耗尽系统资源。而数组越界错误,可能会导致相邻内存区域的数据被破坏,在分析内存数据时可以发现这种异常。

程序崩溃时的核心转储分析是软件开发过程中不可或缺的重要环节。它为开发者提供了一个深入了解程序运行时错误的窗口,通过巧妙地运用各种分析工具和方法,结合源代码和对程序逻辑的理解,我们能够从核心转储文件这个“宝藏”中挖掘出解决问题的关键信息,从而快速修复程序崩溃问题,提升软件的稳定性和可靠性,让软件在复杂多变的运行环境中稳健前行。