欢迎来到我的博客,代码的世界里,每一行都是一个故事

前言

在网络的世界里,身份验证是保障数据安全的第一道防线。而JWT,就像是一把可以打开数字身份令牌的魔法钥匙。它不仅让身份验证更加简单,还为我们提供了安全传输信息的解决方案。让我们一同走进JWT的神奇世界,解密这个加密的秘密。

JWT的基础概念

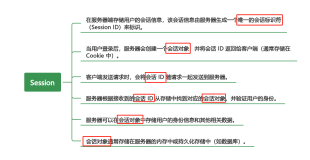

JSON Web Token(JWT)是一种用于在网络上安全地传递声明的开放标准(RFC 7519)。JWT主要用于在用户和服务器之间传递经过认证的信息,以便在不同系统之间安全地传递这些信息。

基本概念

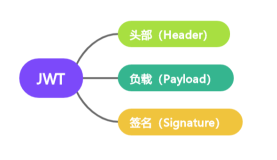

JWT由三部分组成:头部(Header)、负载(Payload)和签名(Signature)。

- 头部(Header): 头部通常由两部分组成,

alg表示使用的签名算法,例如"HMAC SHA256"或"RSA",typ表示令牌的类型,这里是JWT。

示例:

{ "alg": "HS256", "typ": "JWT" }

- 负载(Payload): 负载包含声明,声明是关于实体(通常是用户)和其他数据的声明。有三种类型的声明:注册声明,公共声明和私有声明。

示例:

{ "sub": "1234567890", "name": "John Doe", "iat": 1516239022 }

- 签名(Signature): 为了创建签名部分,你需要采用编码后的头部、编码后的负载和一个密钥(通常是秘密的)。签名用于验证消息的完整性以及发送方的身份。

示例:

HMACSHA256( base64UrlEncode(header) + "." + base64UrlEncode(payload), secret )

JWT的工作流程

- 创建 Token: 将头部和负载进行编码,并使用指定的算法创建签名。

- 发送 Token: 将创建的JWT发送给需要访问信息的一方。

- 验证 Token: 接收方使用相同的密钥和算法解码头部和负载,并验证签名的完整性。

注意事项

- 安全性: 需要妥善保管密钥,确保只有可信任的系统能够验证和解析JWT。

- 过期时间: 可以在负载中设置

exp字段,表示令牌的过期时间。 - 算法选择: 选择适当的签名算法,根据系统的安全需求来决定使用对称加密还是非对称加密。

实际使用中,JWT广泛应用于身份验证和信息传递,但需要谨慎处理以确保安全性。

JWT的工作原理

JWT的工作原理涉及令牌的生成、传输和验证过程。以下是JWT的工作流程:

生成令牌

- 创建头部(Header): 选择合适的签名算法(如HMAC SHA256)和令牌类型(JWT)。将这些信息以JSON格式编码。

示例:

{ "alg": "HS256", "typ": "JWT" }

- 创建负载(Payload): 添加声明,包括用户标识(sub)、发行时间(iat)等。负载也可以包含自定义声明。

示例:

{ "sub": "1234567890", "name": "John Doe", "iat": 1516239022 }

- 生成签名(Signature): 使用选择的算法和密钥对头部和负载进行签名。签名确保令牌的完整性和来源。

示例:

HMACSHA256( base64UrlEncode(header) + "." + base64UrlEncode(payload), secret )

- 合并部分: 将编码后的头部、负载和签名用点号连接起来形成JWT。

示例:

eyJhbGciOiAiSFMyNTYiLCAidHlwIjogIkpXVCJ9.eyJzdWIiOiAiMTIzNDU2Nzg5MCIsICJuYW1lIjogIkpvaG4gRG9lIiwgImlhdCI6IDE1MTYyMzkwMjJ9.-cX3Wpi8fWtDcISzHJh6qHtOmwLpBnX9da5VGyOEUvY

传输令牌

- 发送令牌: 将生成的JWT发送给需要访问信息的一方,通常通过HTTP标头进行传输。令牌可以放在请求的授权标头中(Bearer Token)。

示例:

Authorization: Bearer eyJhbGciOiAiSFMyNTYiLCAidHlwIjogIkpXVCJ9.eyJzdWIiOiAiMTIzNDU2Nzg5MCIsICJuYW1lIjogIkpvaG4gRG9lIiwgImlhdCI6IDE1MTYyMzkwMjJ9.-cX3Wpi8fWtDcISzHJh6qHtOmwLpBnX9da5VGyOEUvY

验证令牌

- 接收令牌: 接收方获取JWT,并提取其中的头部、负载和签名。

- 验证签名: 使用相同的密钥和算法对头部和负载进行签名,并比较生成的签名与JWT中的签名是否匹配。如果匹配,令牌有效。

示例:

RecreatedSignature = HMACSHA256( base64UrlEncode(receivedHeader) + "." + base64UrlEncode(receivedPayload), secret )

- 验证声明: 检查负载中的声明,确保令牌未过期、发行者可信等。

- 令牌有效性: 如果签名验证通过且声明有效,则令牌有效;否则,拒绝令牌并执行相应的安全措施。

JWT的工作原理依赖于安全的生成和验证过程,确保在令牌传输过程中的安全性和完整性。

JWT的安全性考量

JWT在实际应用中需要考虑一些安全性问题,主要包括防止令牌伪造和滥用。以下是一些关键的安全性考虑:

1. 使用强密钥和算法

- 密钥强度: 选择足够强度的密钥用于签名算法,确保难以被猜测或暴力破解。

- 算法选择: 使用安全的签名算法,例如HMAC SHA-256或RSA。避免使用弱算法,如HS256和HS384。

2. 防止信息泄露

- 减少负载敏感信息: 避免将敏感信息存储在负载中,因为JWT的负载是Base64编码的,可能被轻松解码。

- 在HTTPS下传输: 通过HTTPS传输JWT,防止令牌在传输过程中被中间人攻击截取。

3. 令牌过期和刷新机制

- 设置过期时间(exp): 在JWT的负载中设置令牌的过期时间,以确保令牌在一定时间后失效。

- 刷新令牌: 使用刷新令牌机制,允许用户获取新的令牌而无需重新输入用户名和密码。

4. 单点登录(Single Sign-On,SSO)的风险

- 限制令牌范围: 仅授予令牌所需的最小权限,以减少滥用的潜在危险。

5. 令牌撤销机制

- 实施令牌撤销列表(Token Revocation List,TRL): 在一些情况下,需要能够撤销已发放的令牌,这可以通过实施TRL来实现。

6. 防御重放攻击

- 使用Nonce和Timestamp: 在负载中使用一次性的随机值(Nonce)和时间戳,以防止重放攻击。

7. 安全的存储和传输

- 令牌存储安全: 安全地存储令牌,避免在客户端存储敏感信息。

- 避免在URL中传递令牌: 避免将令牌作为URL参数传递,因为URL可能会被记录在日志中。

8. JWT黑名单

- 实施JWT黑名单: 维护一个JWT黑名单,记录已经失效的令牌,以防止已经撤销的令牌被使用。

9. 及时更新库和依赖

- 保持库和依赖更新: 及时更新用于JWT生成和验证的库和依赖,以获得最新的安全性修复。

综合考虑这些因素,可以增强JWT的安全性,减少令牌伪造和滥用的潜在风险。

JWT的过期与刷新

过期概念

JWT中,通过在负载(Payload)中加入exp(过期时间)字段,定义了令牌的生命周期。exp字段的值是一个UTC时间戳,表示令牌的过期时间。当令牌在过期时间之后被使用时,接收方应拒绝处理该令牌。

示例:

{ "sub": "1234567890", "name": "John Doe", "exp": 1516239022 }

处理过期令牌

- 客户端检查: 在客户端,可以在收到令牌后检查

exp字段,如果令牌已过期,则需要重新获取新的令牌。 - 服务端验证: 在服务端,每次接收到令牌都应该验证

exp字段。如果当前时间晚于过期时间,应拒绝处理该令牌,并可能要求客户端重新进行身份验证。

实现刷新机制

刷新机制允许客户端获取新的令牌,而无需用户重新输入用户名和密码。这通常涉及两个令牌:访问令牌(Access Token)和刷新令牌(Refresh Token)。

- 访问令牌(Access Token): 用于访问受保护的资源,具有较短的寿命。

- 刷新令牌(Refresh Token): 用于获取新的访问令牌,具有较长的寿命。刷新令牌通常与访问令牌一起返回,但存储在安全的地方,如HttpOnly和Secure标志设置的HttpOnly Cookie中。

刷新流程

- 访问令牌失效: 当访问令牌过期时,客户端使用刷新令牌请求新的访问令牌。

- 刷新令牌验证: 服务端验证刷新令牌的有效性、过期时间等。如果刷新令牌有效,返回新的访问令牌。

- 更新令牌: 客户端使用新的访问令牌替换过期的令牌,继续访问受保护的资源。

注意事项

- 刷新令牌的安全性: 刷新令牌应该存储在安全的地方,如HttpOnly和Secure标志设置的Cookie中,以防止被窃取。

- 限制刷新次数: 可以限制刷新令牌的使用次数,以减少滥用的潜在风险。

- 刷新令牌的过期时间: 刷新令牌的过期时间可以相对较长,但需要权衡安全性和用户体验。

实现刷新机制可以提高用户体验,减少了频繁要求用户重新输入用户名和密码的需求,同时仍然保持了较高的安全性。

JWT与权限控制

JWT可以用于实现权限控制,其中令牌中包含有关用户权限的信息。以下是使用JWT进行权限控制的一般步骤:

存储用户权限信息

- 在负载中添加权限声明: 在JWT的负载中添加一个声明,用于存储用户的权限信息。这可以是用户拥有的角色、特定操作的许可等。

示例:

{ "sub": "1234567890", "name": "John Doe", "roles": ["admin", "user"], "permissions": ["read", "write"] }

- 权衡信息量: 将权限信息存储在JWT中时,需要权衡令牌大小和包含的信息量。不宜存储过多冗余信息,以避免令牌变得过于庞大。

验证用户权限

- 服务端验证: 在服务端,当接收到JWT后,首先需要验证令牌的签名。然后,解码负载,检查其中的权限声明。

# 伪代码,具体实现取决于使用的编程语言和JWT库 decoded_token = decode_jwt(received_token, secret_key) if "admin" in decoded_token["roles"]: # 用户是管理员,执行相应操作 else: # 用户没有足够的权限

- 动态权限控制: 可以根据具体的业务需求实现动态权限控制,例如根据用户的角色或许可来判断是否允许执行特定的操作。

注意事项

- 令牌加密: 如果令牌中包含敏感的权限信息,考虑使用加密算法保护这些信息,确保只有可信任的服务端能够解密和读取。

- 及时撤销令牌: 如果用户的权限发生变化,例如降级或升级,及时撤销旧令牌,确保令牌的权限信息是最新的。

- 最小权限原则: 在设计权限系统时,采用最小权限原则,确保用户只能获得其工作所需的最小权限,以降低潜在的安全风险。

通过合理设计和使用JWT中的权限信息,可以实现灵活而有效的权限控制,使系统能够根据用户的角色和许可执行动态的访问控制。

结语

深深感谢你阅读完整篇文章,希望你从中获得了些许收获。如果觉得有价值,欢迎点赞、收藏,并关注我的更新,期待与你共同分享更多技术与思考。