博文内容:

本讲将带你深剖C语言中的左右移和丢弃问题

本讲将会教你灵活使用符号,比如使用加减符和异或完成不创建第三方变量交换两个变量值;用逻辑运算符实现if语句的功能

★博文转载请注明出处。

左移、右移

概念

<<(左移): 最高位丢弃,最低位补零

>>(右移):

1. 无符号数:最低位丢弃,最高位补零【逻辑右移】

2. 有符号数:最低位丢弃,最高位补符号位【算术右移】

如何理解“丢弃”

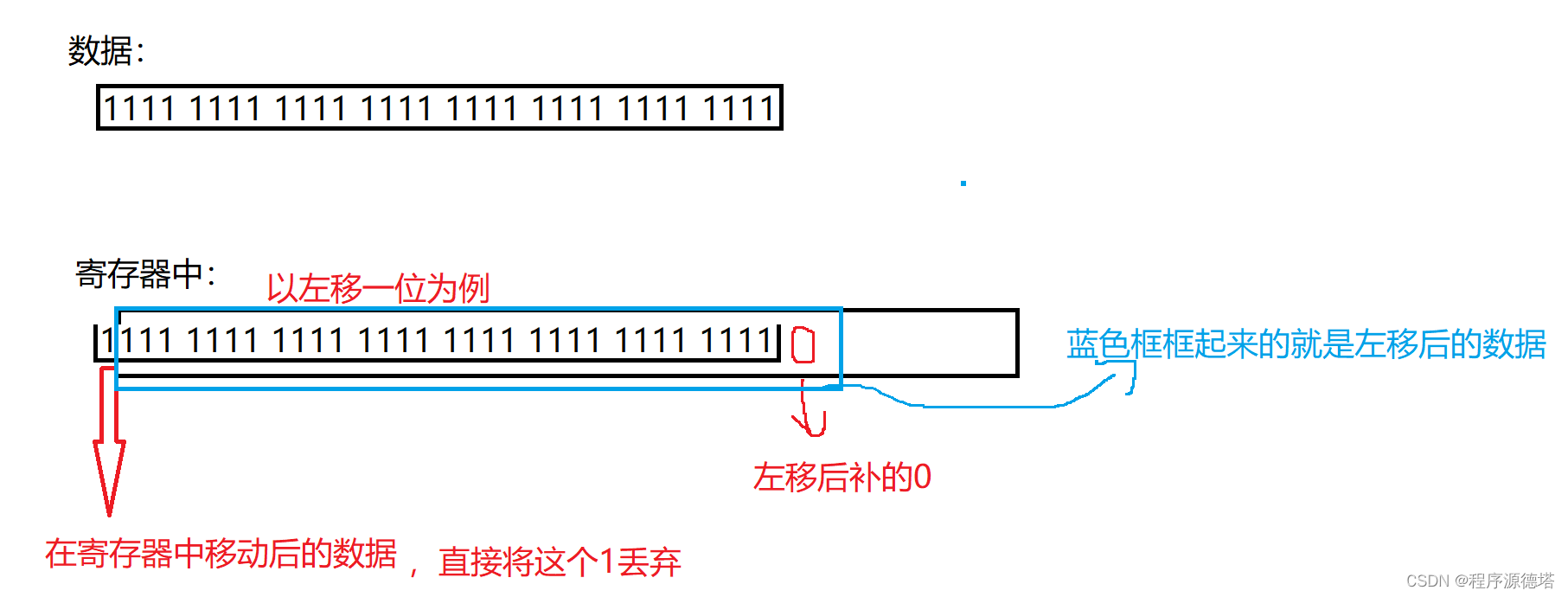

<< 或者 >> 都是计算,都要在CPU中进行,可是参与移动的变量,是在内存中的。 所以需要先把数据移动到CPU内寄存器中,再进行移动。

那么,在实际移动的过程中,是在寄存器中进行的,即大小固定的单位内。 那么,左移右移一定会有位置跑到"外边"的情况,跑到外面的数字在之后使用提取数据时无法复原,这就叫做丢弃

具体过程如下图:

深度理解左移右移

分析下面的代码:

#include <stdio.h> int main() { //左移 unsigned int a = 1; printf("%u\n", a << 1); printf("%u\n", a << 2); printf("%u\n", a << 3); //逻辑右移 unsigned int b = 100; printf("%u\n", b >> 1); printf("%u\n", b >> 2); printf("%u\n", b >> 3); //算术右移,最高位补符号位1, 虽然移出了最低位1,但是补得还是1 int c = -1; printf("%d\n", c >> 1); printf("%d\n", c >> 2); printf("%d\n", c >> 3); //是无符号数,最高位丢弃(逻辑右移),最高位补0 unsigned int d = -1; printf("%d\n", d >> 1); printf("%d\n", d >> 2); printf("%d\n", d >> 3); return 0; }

结论:

我们可以得出结论:

左移,无脑补0

右移,先判定是算术右移还是逻辑右移,判定依据:看自身类型,和变量的内容无关。 只有判定了是算术,还是逻辑,才能决定最高位补什么

还有一个小细节:正数右移相当于/2,大家可以自己再找几个例子分析一下就出来了

后记:

●由于作者水平有限,文章难免存在谬误之处,敬请读者斧正,俚语成篇,恳望指教!